Vous consultez la documentation d'Apigee Edge.

Consultez la

documentation Apigee X. en savoir plus

Le mardi 21 avril 2015, nous avons lancé une nouvelle version cloud d'Apigee Edge.

Pour toute question, consultez le service client Apigee.

Pour obtenir la liste de toutes les notes de version d'Apigee Edge, consultez les notes de version d'Apigee.

Nouvelles fonctionnalités et améliorations

Voici les nouvelles fonctionnalités et améliorations de cette version.

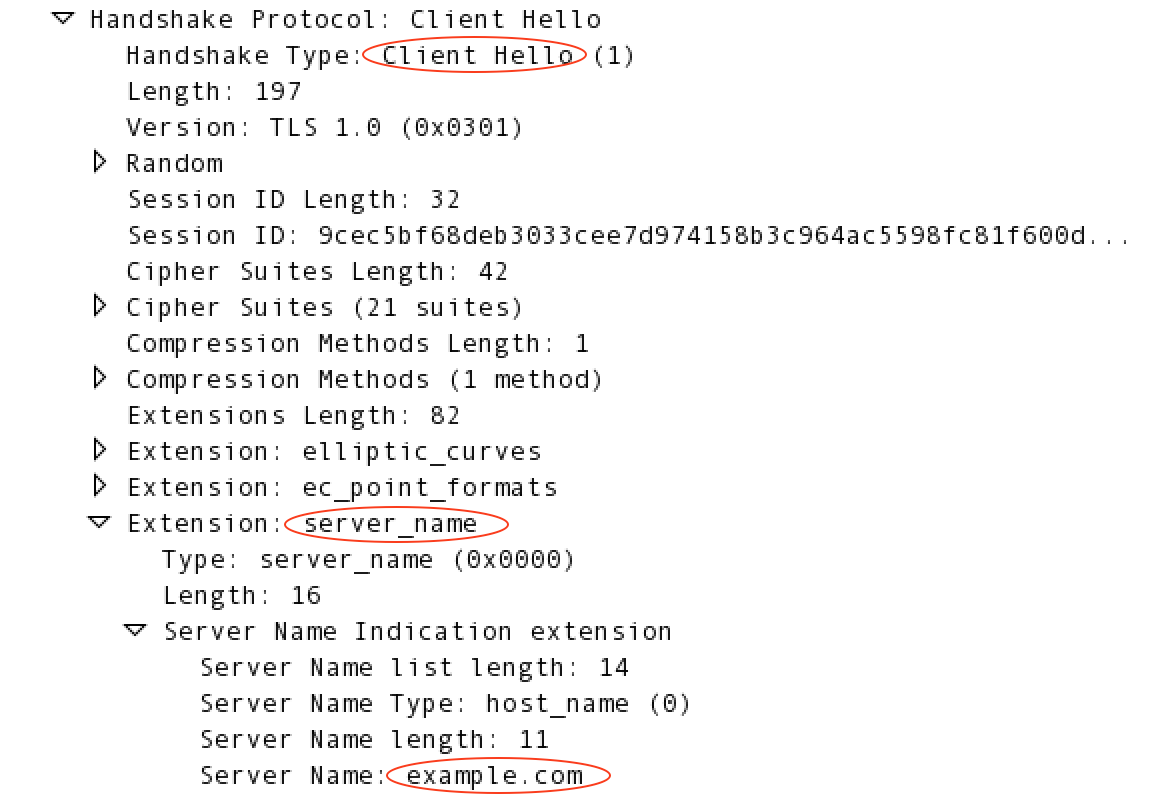

Compatibilité avec l'indication du nom du serveur (SNI)

Edge prend en charge l'utilisation de l'indication du nom du serveur vers le sud (du processeur de messages aux points de terminaison cibles). Si vous souhaitez utiliser SNI, contactez l'assistance Apigee.

Java 1.7 est requis.

Avec SNI, qui est une extension de TLS/SSL, plusieurs cibles HTTPS peuvent être diffusées à partir de la même adresse IP et du même port sans exiger que toutes ces cibles utilisent le même certificat.

Aucune configuration spécifique à Edge n'est requise. Si votre environnement est configuré pour une SNI Sud

Edge extrait automatiquement le nom d'hôte de l'URL de requête et l'ajoute à la requête de handshake SSL. Par exemple, si l'hôte cible est https://example.com/request/path, Edge ajoute l'extension server_name comme indiqué ci-dessous:

Pour en savoir plus sur la SNI, consultez la page http://en.wikipedia.org/wiki/Server_Name_Indication.

Accès de la communauté Apigee à partir du menu d'aide de l'interface utilisateur de gestion

Vous pouvez accéder à la communauté Apigee à partir du menu "Aide" de l'interface utilisateur de gestion.

Règle de contrôle des accès

La règle de contrôle d'accès a été améliorée pour permettre une évaluation plus précise des adresses IP qui sont ajoutées à la liste d'autorisation et à la liste de blocage lorsque des adresses IP sont contenues dans l'en-tête HTTP X-FORWARDED-FOR.

Avec la vérification de plusieurs adresses IP activée au niveau de l'en-tête (contactez l'assistance pour définir la feature.enableMultipleXForwardCheckForACL), un nouvel élément <ValidateBasedOn> de la règle vous permet de comparer la première adresse IP, la dernière ou toutes les adresses IP de l'en-tête. Pour en savoir plus, consultez la section Stratégie de contrôle des accès.

Messages d'erreur de l'interface utilisateur de gestion

L'affichage des messages d'erreur dans l'interface utilisateur de gestion a été remanié.

Nouvelles variables cibles dans le flux de messages

Les nouvelles variables des flux de messages fournissent des informations d'URL plus complètes pour les points de terminaison cibles et les serveurs cibles:

- TargetEndpoint:

request.urlremplacetarget.basepath.with.query. - TargetServer:

loadbalancing.targetserverremplacetargetserver.name. En outre,target.basepathn'est renseigné que lorsque l'élément<Path>est utilisé dans l'élément HTTPTargetConnection<LoadBalancer>du TargetEndpoint.

"Signature Algorithm" (Algorithme de signature) dans les détails des certificats SSL

Un nouveau champ "Algorithme de signature" a été ajouté aux détails du certificat SSL. Il est visible dans l'interface utilisateur de gestion (Administration > Certificats SSL) et dans l'API de gestion (Obtenir les détails du certificat d'un keystore ou d'un Truststore). Le champ indique "sha1WithRSAEncryption" ou "sha256WithRSAEncryption", selon le type d'algorithme de hachage utilisé pour générer le certificat.

Bugs résolus

Les bugs suivants sont résolus dans cette version.

| ID du problème | Description |

|---|---|

| MGMT-1899 | Chemins d'accès aux ressources supprimés après l'enregistrement des paramètres du produit Lorsque vous modifiez un produit API, les chemins d'accès aux ressources du produit peuvent être supprimés si l'utilisateur double-clique sur le bouton "Enregistrer". Ce problème a été résolu. |

| MGMT-1894 | Le chargement de la colonne des développeurs ne se termine jamais sur la page des applications pour développeurs |

| MGMT-1882 | Le nouveau proxy d'API de WSDL n'affiche que les détails du dernier paramètre |

| MGMT-1878 | Si plusieurs révisions sont déployées dans un environnement, Trace n'en affiche qu'une seule. |

| MGMT-1872 | Impossible de télécharger les rapports personnalisés |

| MGMT-1863 | Journaux Node.js non visibles dans l'interface utilisateur de gestion |

| MGMT-1825 | Bugs de script intersites (XSS) |

| MGMT-1804 | Dans certains cas, l'API Node.js envoie du code JSON non valide |

| MGMT-1799 | Demande d'envoi d'une faille de sécurité dans l'UI dans Trace |

| MGMT-1362 | L'adresse e-mail "Mot de passe oublié" ne fonctionne pas si l'adresse e-mail contient "_" |

| DEVRT-1514 | Interruptions de ObjectTransform pour certains produits |

| APIRT-1170 | Fichier de ressources manquant causé par l'échec du chargement d'un environnement par le protocole de mesure |