Edge for Private Cloud v. 4.16.05

Persyaratan Hardware

Anda harus memenuhi persyaratan hardware minimum berikut untuk mendapatkan infrastruktur IT di lingkungan kelas produksi. Untuk semua skenario penginstalan yang dijelaskan dalam Topologi Penginstalan, tabel di bawah ini mencantumkan persyaratan perangkat keras minimum untuk komponen instalasi.

Dalam tabel-tabel ini persyaratan {i>hard disk<i} adalah tambahan ruang {i>hard disk<i} yang dibutuhkan oleh yang dibutuhkan serta sistem operasi. Bergantung pada aplikasi dan lalu lintas jaringan, instalasi Anda mungkin memerlukan lebih banyak atau lebih sedikit resource dari yang tercantum di bawah.

|

Komponen Penginstalan |

RAM |

CPU |

Hard disk minimum |

|---|---|---|---|

|

Cassandra |

16 GB |

8 inti |

250 GB penyimpanan lokal dengan SSD atau HDD cepat mendukung 2000 IOPS |

|

Pemroses/Router Pesan di komputer yang sama |

8/16GB |

4‐core† |

100 GB |

|

Analytics - Postgres/Qpid di server yang sama (tidak disarankan untuk produksi) |

16GB* |

8 core* |

Penyimpanan jaringan 500 GB - 1 TB**, sebaiknya dengan backend SSD yang mendukung 1000 IOPS atau lebih tinggi*. |

|

Analytics - Postgres mandiri |

16GB* |

8 core* |

Penyimpanan jaringan 500 GB - 1 TB**, sebaiknya dengan backend SSD, mendukung 1.000 IOPS atau lebih tinggi*. |

|

Analytics - Qpid mandiri |

8 GB |

4 inti |

Penyimpanan lokal 30 GB - 50 GB dengan SSD atau HDD cepat Untuk instalasi lebih besar dari 250 TPS, HDD dengan penyimpanan lokal yang mendukung 1000 IOPS adalah direkomendasikan. |

|

Lainnya (OpenLDAP, UI, Server Pengelolaan) |

4 GB |

2 inti |

60 GB |

|

† Sesuaikan persyaratan sistem Pemroses Pesan berdasarkan throughput: Rekomendasi minimumnya adalah 4 core, dan 8 core untuk sistem throughput tinggi. Anda dapat menjalankan pengujian performa untuk menentukan ukuran yang optimal untuk API. |

|||

|

*Sesuaikan persyaratan sistem Postgres berdasarkan throughput:

|

|||

|

**Nilai {i>hard disk<i} Postgres didasarkan pada analitik siap pakai yang ditangkap oleh

Edge. Jika Anda menambahkan nilai kustom ke data analisis, nilai ini harus

juga meningkat. Gunakan formula berikut untuk memperkirakan penyimpanan yang dibutuhkan: |

|||

|

*** Network Storage direkomendasikan untuk database Postgresql karena:

|

|||

Selain itu, berikut ini daftar persyaratan perangkat keras jika Anda ingin menginstal Layanan Monetisasi:

|

Komponen dengan Monetisasi |

RAM |

CPU |

Hard disk |

|---|---|---|---|

|

Server Pengelolaan (dengan Layanan Monetisasi) |

8 GB |

4 inti |

60 GB |

|

Analytics - Postgres/Qpid di server yang sama |

16 GB |

8 inti |

Penyimpanan jaringan 500 GB - 1 TB, sebaiknya dengan backend SSD, yang mendukung 1000 IOPS atau lebih tinggi, atau gunakan aturan dari tabel di atas. |

|

Analytics - Postgres mandiri |

16 GB |

8 inti |

Penyimpanan jaringan 500 GB - 1 TB, sebaiknya dengan backend SSD, yang mendukung 1000 IOPS atau lebih tinggi, atau gunakan aturan dari tabel di atas. |

|

Analytics - Qpid mandiri |

8 GB |

4 inti |

40GB |

Berikut ini daftar persyaratan hardware jika Anda ingin menginstal API BaaS:

|

Komponen BaaS API |

RAM |

CPU |

Hard disk |

|---|---|---|---|

|

ElasticSearch* |

8 GB |

4 inti |

60 - 80GB |

|

Stack BaaS API * |

8 GB |

4 inti |

60 - 80GB |

|

Portal BaaS API |

1 GB |

2 inti |

20GB |

|

Cassandra (Opsional — biasanya Anda menggunakan cluster Cassandra yang sama untuk kedua Edge dan Layanan API BaaS) |

16 GB |

8 inti |

250 GB penyimpanan lokal dengan SSD atau HDD cepat mendukung 2000 IOPS |

|

* Anda dapat menginstal ElasticSearch dan API BaaS Stack pada node yang sama. Jika Anda melakukannya, mengonfigurasi ElasticSearch untuk menggunakan memori 4 GB (default). Jika ElasticSearch diinstal di {i>node<i}-nya sendiri, lalu mengkonfigurasinya untuk menggunakan memori 6 GB. |

|||

Catatan:

- Jika sistem file {i>root<i} tidak cukup besar untuk instalasi, disarankan untuk menempatkan data ke disk yang lebih besar.

- Jika Apigee Edge versi lama untuk Private Cloud diinstal di komputer, pastikan Anda menghapus folder /tmp/java sebelum melakukan penginstalan baru.

- Folder sementara di seluruh sistem /tmp memerlukan izin eksekusi agar dapat mulai Cassandra.

- Jika “apigee” pengguna dibuat sebelum penginstalan, pastikan “/home/apigee” ada sebagai direktori utama dan dimiliki oleh “apigee:apigee”.

Sistem Operasi dan pihak ketiga persyaratan software

Petunjuk instalasi ini dan file instalasi yang disediakan telah diuji pada sistem operasi dan software pihak ketiga yang tercantum di sini: https://apigee.com/docs/api-services/reference/supported-software.

Membuat pengguna apigee

Prosedur penginstalan membuat pengguna sistem Unix bernama 'apigee'. Direktori edge dan file dimiliki oleh 'apigee', seperti halnya proses Edge. Artinya komponen Edge berjalan sebagai 'apigee' . jika perlu, Anda dapat menjalankan komponen sebagai pengguna yang berbeda. Lihat "Mengikat Router ke port yang dilindungi" di Instal komponen Edge pada node sebagai contoh.

Direktori penginstalan

Secara default, penginstal akan menulis semua file ke direktori /opt/apigee. Anda tidak dapat mengubahnya lokasi direktori.

Dalam petunjuk dalam panduan ini, direktori penginstalan dicatat sebagai /<inst_root>/apigee, yang mana /<inst_root> adalah /opt secara default.

Java

Anda perlu menginstal versi Java1.8 yang didukung di setiap komputer sebelum melakukan penginstalan. JDK yang didukung tercantum di sini:

https://apigee.com/docs/api-services/reference/supported-software

Pastikan bahwa JAVA_HOME poin ke akar JDK untuk pengguna yang melakukan instalasi.

Setelan Jaringan

Sebaiknya periksa setelan jaringan sebelum pemasangan. Penginstal mengharapkan bahwa semua komputer memiliki alamat IP tetap. Gunakan perintah berikut untuk memvalidasi setelan:

- nama host menampilkan nama mesin

- nama host -i menampilkan IP untuk nama {i>host<i} yang dapat dialamatkan dari komputer lain.

Bergantung pada jenis dan versi sistem operasi, Anda mungkin harus mengedit /etc/hosts dan /etc/sysconfig/network jika nama host tidak diatur dengan benar. Lihat dokumentasi untuk sistem operasi tertentu Anda untuk informasi selengkapnya.

Cassandra

Semua node Cassandra harus terhubung ke sebuah cincin.

Cassandra otomatis menyesuaikan ukuran heap Java-nya berdasarkan memori yang tersedia. Untuk selengkapnya, lihat Menyesuaikan Java resource. Jika terjadi penurunan performa atau konsumsi memori tinggi.

Setelah menginstal Edge untuk Private Cloud, Anda dapat memeriksa apakah Cassandra sudah dikonfigurasi dengan memeriksa file /<inst_root>/apigee/apigee-cassandra/conf/cassandra.yaml . Misalnya, pastikan bahwa skrip penginstalan Edge for Private Cloud menetapkan hal berikut properti:

- cluster_name

- initial_token

- partisi

- bibit

- listen_address

- rpc_address

- snitch

Peringatan: Jangan edit file ini.

Database PostgreSQL

Setelah menginstal Edge, Anda dapat menyesuaikan setelan database PostgreSQL berikut berdasarkan jumlah RAM yang tersedia di sistem Anda:

conf_postgresql_shared_buffers = 35% of RAM # min 128kB conf_postgresql_effective_cache_size = 45% of RAM conf_postgresql_work_mem = 512MB # min 64kB

Untuk menetapkan nilai ini:

- Edit postgresql.properties:

> vi /<inst_root>/apigee/customer/application/postgresql.properties

Jika file tidak ada, buat file tersebut. - Setel properti yang tercantum di atas.

- Simpan hasil editan Anda.

- Mulai ulang database PostgreSQL:

> /<inst_root>/apigee/apigee-service/bin/apigee-service apigee-postgresql mulai ulang

jsvc

"jsvc" adalah prasyarat untuk menggunakan API BaaS. Versi 1.0.15-dev diinstal saat Anda menginstal API BaaS.

Layanan Keamanan Jaringan (NSS)

Layanan Keamanan Jaringan (NSS) adalah serangkaian pustaka yang mendukung pengembangan aplikasi klien dan server yang mendukung keamanan. Anda harus memastikan bahwa Anda telah menginstal NSS v3.19, atau yang lebih baru.

Untuk memeriksa versi saat ini:

> yum info nss

Untuk mengupdate NSS:

> yum update nss

Lihat artikel ini dari RedHat untuk informasi selengkapnya.

AMI AWS

Jika Anda menginstal Edge pada AWS Amazon Machine Image (AMI) untuk Red Hat Enterprise Linux 7.x, Anda harus menjalankan perintah berikut terlebih dahulu:

> yum-config-manager --enable rhui-REGION-rhel-server-extras rhui-REGION-rhel-server-optional

Alat

Penginstal menggunakan alat UNIX berikut dalam versi standar sebagaimana disediakan oleh EL5 atau EL6.

|

awk |

dirname |

ls |

npm |

unzip |

|

nama dasar |

echo |

perl |

rpm2cpio |

useradd |

|

bash |

{i>expr<i} |

pgrep (dari procps) |

sed |

wc |

|

bc |

grep |

ps |

tar |

enak |

|

curl |

hostname |

pwd |

tr |

chkconfig |

|

tanggal |

id |

python |

{i>uname<i} |

sudo |

Catatan:

- File yang dapat dieksekusi untuk alat 'useradd' terletak di /usr/sbin dan untuk chkconfig di /sbin.

- Misalnya, dengan akses {i>sudo <i}Anda dapat mengakses lingkungan pengguna yang menelepon, biasanya Anda akan memanggil “sudo <command>” atau “sudo PATH=$PATH:/usr/sbin:/sbin <command>”.

- Pastikan Anda telah menginstal alat “patch” sebelum paket layanan (patch) penginstalan.

ntpdate – Sebaiknya lakukan sinkronisasi waktu server. Jika belum dikonfigurasi, utilitas ‘ntpdate’ dapat memenuhi tujuan ini, yang memverifikasi apakah server disinkronkan waktu atau tidak. Anda dapat menggunakan “yum install ntp” untuk menginstal utilitas. Hal ini sangat berguna untuk mereplikasi pengaturan OpenLDAP. Perhatikan bahwa Anda menyiapkan server dengan zona waktu UTC.

openldap 2.4 – Penginstalan lokal memerlukan OpenLDAP 2.4. Jika server Anda memiliki koneksi Internet, maka skrip instal Edge akan mendownload dan menginstal OpenLDAP. Jika server Anda tidak memiliki koneksi Internet, Anda harus memastikan bahwa OpenLDAP yang sudah diinstal sebelum menjalankan skrip penginstalan Edge. Di RHEL/CentOS, Anda dapat menjalankan "yum install openldap-clients openldap-servers" untuk menginstal OpenLDAP.

Untuk penginstalan 13 host, dan penginstalan 12 host dengan dua Pusat Data, Anda memerlukan Replikasi OpenLDAP karena ada beberapa {i>node<i} yang menghosting OpenLDAP.

{i>Firewall<i} dan {i>Host Virtual<i}

Istilah "{i>virtual<i}" umumnya menjadi terlalu banyak muatan di ranah IT, dan begitu juga dengan Apigee Edge untuk deployment Private Cloud dan host virtual. Untuk memperjelas, ada dua utama penggunaan istilah "virtual":

- Virtual machine (VM): Tidak diperlukan, tetapi beberapa deployment menggunakan teknologi VM membuat server terisolasi untuk komponen Apigee mereka. Host VM, seperti host fisik, dapat memiliki antarmuka jaringan dan {i>firewall<i}. Petunjuk penginstalan ini tidak secara khusus mendukung Penginstalan VM.

- Host virtual: Endpoint web, setara dengan host virtual Apache.

{i>Router<i} di VM dapat mengekspos beberapa {i>host<i} virtual (selama mereka berbeda satu sama lain dalam alias host-nya atau di porta antarmukanya).

Sama seperti contoh penamaan, satu server fisik “A” mungkin menjalankan dua VM, dengan nama “VM1” dan “VM2”. Anggaplah VM1 mengekspos Ethernet virtual antarmuka ini, yang diberi nama eth0 di dalam VM, dan yang diberi alamat IP 111.111.111.111 oleh virtualisasi komputer atau server DHCP jaringan; dan menganggap VM2 mengekspos antarmuka Ethernet virtual bernama eth0 dan diberi alamat IP 111.111.111.222.

Kita mungkin memiliki router Apigee yang berjalan di masing-masing dari dua VM. {i>Router<i} mengekspos {i>host<i} virtual endpoint seperti dalam contoh hipotesis ini:

Router Apigee di VM1 mengekspos tiga host virtual pada antarmuka eth0-nya (yang memiliki beberapa alamat IP spesifik), api.perusahaansaya.com:80, api.mycompany.com:443, dan api.mycompany.com:443.

Router di VM2 mengekspos api.mycompany.com:80 (nama dan port yang sama dengan yang diekspos oleh VM1).

Sistem operasi {i>host<i} fisik mungkin memiliki {i>firewall<i} jaringan; jika demikian, {i>firewall<i} tersebut harus dikonfigurasi guna meneruskan lalu lintas TCP yang terikat untuk porta yang diekspos pada antarmuka (111.111.111.111:{80, 443} dan 111.111.111.222:80). Selain itu, masing-masing Sistem operasi VM dapat menyediakan {i>firewall<i} sendiri di antarmuka {i>eth0<i}-nya dan ini juga harus mengizinkan traffic port 80 dan 443 untuk terhubung.

Basepath adalah komponen ketiga yang terlibat dalam merutekan panggilan API ke proxy API yang berbeda yang mungkin telah Anda deploy. Paket proxy API dapat berbagi endpoint jika memiliki {i>basepath<i}. Misalnya, satu jalur basis dapat didefinisikan sebagai http://api.mycompany.com:80/ dan lainnya ditetapkan sebagai http://api.mycompany.com:80/salesdemo.

Dalam hal ini, Anda memerlukan load balancer atau {i>traffic direktur<i} yang memisahkan http://api.perusahaansaya.com:80/ traffic antara dua alamat IP (111.111.111.111 di VM1 dan 111.111.111.222 di VM2). Fungsi ini adalah khusus untuk instalasi tertentu, dan dikonfigurasi oleh grup jaringan lokal Anda.

Jalur dasar disetel saat Anda men-deploy API. Dari contoh di atas, Anda dapat men-deploy dua API, perusahaansaya dan perusahaansaya pengujian, untuk organisasi perusahaan-perusahaan-perusahaan dengan host yang memiliki alias host api.mycompany.com dan port yang disetel ke 80. Jika Anda tidak mendeklarasikan basepath dalam deployment, lalu router tidak mengetahui API mana yang akan mengirim permintaan masuk tempat mesin terhubung.

Namun, jika Anda men-deploy testperusahaan API dengan URL dasar dari /salesdemo, lalu pengguna dapat mengakses API tersebut menggunakan http://api.mycompany.com:80/salesdemo. Jika Anda deploy API perusahaan Anda dengan URL dasar / lalu pengguna mengakses API melalui URL http://api.mycompany.com:80/.

Persyaratan port edge

Kebutuhan untuk mengelola {i>firewall<i} lebih dari sekadar {i>host<i} virtual; VM dan {i>host<i} fisik {i>firewall<i} harus mengizinkan lalu lintas untuk porta yang dibutuhkan oleh komponen untuk berkomunikasi dengan masing-masing lainnya.

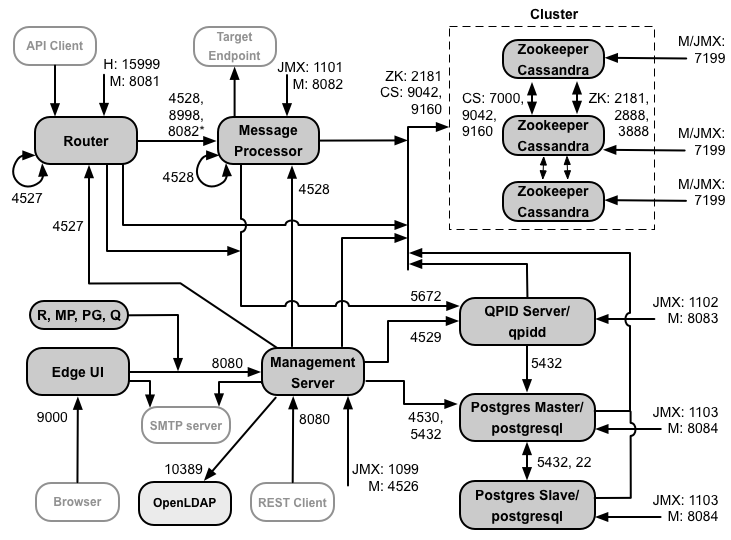

Gambar berikut menunjukkan persyaratan port untuk setiap komponen Edge:

Catatan tentang diagram ini:

-

*Port 8082 pada Pemroses Pesan hanya harus terbuka agar dapat diakses oleh {i>Router<i} ketika Anda mengonfigurasi TLS/SSL antara Router dan Pemroses Pesan. Jika Anda tidak mengonfigurasi TLS/SSL antara {i>Router<i} dan Pemroses Pesan, konfigurasi {i> default<i}, porta 8082 masih harus terbuka pada Pemroses Pesan untuk mengelola komponen, tetapi {i>Router<i} tidak memerlukan akses terhadap data tersebut.

- Port yang diawali dengan "M" adalah porta yang digunakan untuk mengelola komponen dan harus terbuka di untuk diakses oleh Server Pengelolaan.

- Komponen berikut memerlukan akses ke port 8080 di Server Pengelolaan: Router, Message Processor, UI, Postgres, dan Qpid.

- Pemroses Pesan harus membuka port 4528 sebagai port pengelolaannya. Jika Anda memiliki beberapa Pemroses Pesan, mereka semua harus dapat mengakses satu sama lain melalui porta 4528 (ditunjukkan oleh loop pada diagram di atas untuk port 4528 di Message Processor). Jika Anda memiliki beberapa Pusat Data, porta harus dapat diakses dari semua Pemroses Pesan di semua Pusat Data.

- Meskipun tidak diperlukan, Anda dapat membuka port 4527 di Router untuk diakses oleh Pesan apa pun Pemroses. Jika tidak, Anda mungkin akan melihat pesan error di file log Pemroses Pesan.

- Router harus membuka port 4527 sebagai port pengelolaannya. Jika Anda memiliki beberapa {i>Router<i}, mereka semua harus dapat mengakses satu sama lain melalui porta 4527 (ditunjukkan dengan tanda panah berulang diagram di atas untuk port 4527 pada Router).

- UI Edge memerlukan akses ke Router, pada port yang diekspos oleh proxy API, untuk mendukung tombol Send pada alat pelacakan.

- Server Pengelolaan memerlukan akses ke port JMX di Cassandra node.

- Akses ke porta JMX dapat dikonfigurasi untuk mewajibkan nama pengguna/kata sandi. Lihat Cara Memantau untuk mengetahui informasi selengkapnya.

- Anda dapat mengonfigurasi akses TLS/SSL untuk koneksi tertentu, yang dapat menggunakan porta yang berbeda. Lihat TLS/SSL untuk banyak lagi.

- Jika mengonfigurasi dua node Postgres untuk menggunakan replikasi master-standby, Anda harus membuka port 22 pada setiap {i>node<i} untuk akses SSH. Anda dapat memilih untuk membuka porta pada setiap node untuk memungkinkan akses SSH.

- Anda dapat mengonfigurasi UI Server Pengelolaan dan Edge untuk mengirim email melalui SMTP eksternal server tertentu. Jika melakukannya, Anda harus memastikan bahwa Server Pengelolaan dan UI dapat mengakses porta di server SMTP. Untuk SMTP non-TLS, nomor port biasanya 25. Untuk TLS yang diaktifkan SMTP biasanya berupa 465, tetapi periksa dengan penyedia SMTP Anda.

Tabel di bawah menunjukkan port yang perlu dibuka di firewall, oleh komponen Edge:

|

Komponen |

Port |

Deskripsi |

|---|---|---|

|

Port HTTP standar |

80.443 |

HTTP plus port lain yang Anda gunakan untuk host virtual |

|

Server Pengelolaan |

8080 |

Port untuk panggilan API pengelolaan Edge. Komponen ini memerlukan akses ke port 8080 di Server Pengelolaan: {i>Router<i}, {i>Message Processor<i}, UI, Postgres, dan Qpid. |

|

1099 |

Port JMX |

|

|

4526 |

Untuk panggilan pengelolaan dan cache terdistribusi |

|

|

UI Pengelolaan |

9000 |

Port untuk akses browser ke UI pengelolaan |

|

Pemroses Pesan |

8998 |

Port Pemroses Pesan untuk komunikasi dari Router |

|

8082 |

Port pengelolaan default untuk Pemroses Pesan dan harus terbuka pada komponen untuk diakses oleh Server Pengelolaan.

Jika Anda mengonfigurasi TLS/SSL antara Router dan Pemroses Pesan, yang digunakan oleh Router

untuk melakukan health check pada Pemroses Pesan.

|

|

|

1101 |

Port JMX |

|

|

4528 |

Untuk cache terdistribusi dan panggilan pengelolaan antara Pemroses Pesan, dan untuk komunikasi dari {i>Router<i} |

|

|

Router |

8081 |

Port pengelolaan default untuk Router dan harus terbuka pada komponen agar dapat diakses oleh Server Pengelolaan. |

|

4527 |

Untuk panggilan pengelolaan dan cache terdistribusi |

|

|

15999 |

Port health check. Load balancer menggunakan porta ini untuk menentukan apakah Router yang tersedia. Untuk mendapatkan status Router, load balancer membuat permintaan ke port 15999 pada {i>Router<i}: > curl -v http://<routerIP>:15999/v1/servers/self/reachable Jika Router dapat dijangkau, permintaan akan menampilkan HTTP 200. |

|

|

ZooKeeper |

2181 |

Digunakan oleh komponen lain seperti Server Pengelolaan, {i>Router<i}, Pemroses Pesan, dan sebagainya nyala |

|

2888, 3888 |

Digunakan secara internal oleh ZooKeeper untuk cluster ZooKeeper (dikenal sebagai ansambel ZooKeeper) komunikasi |

|

|

Cassandra |

7000, 9042, 9160 |

Port Apache Cassandra untuk komunikasi antara node Cassandra dan untuk akses dengan komponen Edge lainnya. |

|

7199 |

Port JMX. Harus terbuka untuk diakses oleh Server Pengelolaan. |

|

|

Qpid |

5672 |

Digunakan untuk komunikasi dari Router dan Pemroses Pesan ke server Qpid |

|

8083 |

Porta manajemen {i>default<i} pada server Qpid dan harus terbuka pada komponen untuk diakses oleh Server Pengelolaan. |

|

|

1102 |

Port JMX |

|

|

4529 |

Untuk panggilan pengelolaan dan cache terdistribusi |

|

|

Postgres |

5432 |

Digunakan untuk komunikasi dari Qpid/Server Pengelolaan ke Postgres |

|

8084 |

Porta pengelolaan default pada server Postgres dan harus terbuka pada komponen untuk diakses oleh Server Pengelolaan. |

|

|

1103 |

Port JMX |

|

|

4530 |

Untuk panggilan pengelolaan dan cache terdistribusi |

|

|

22 |

Jika mengonfigurasi dua node Postgres untuk menggunakan replikasi master-standby, Anda harus membuka porta 22 pada setiap {i>node<i} untuk akses SSH. |

|

|

LDAP |

10389 |

OpenLDAP |

|

SmartDocs |

59002 |

Port di router Edge tempat permintaan halaman SmartDocs dikirim. |

|

Catatan: Selain itu, Anda mungkin perlu membuka port di firewall untuk pengujian. Sebagai contoh, 59001, dan seterusnya. |

||

Tabel berikutnya menunjukkan porta yang sama, dicantumkan secara numerik, dengan sumber dan tujuannya komponen:

|

Nomor Port |

Tujuan |

Komponen Sumber |

Komponen Tujuan |

|---|---|---|---|

|

<port host virtual#> |

HTTP plus port lain yang Anda gunakan untuk traffic panggilan API host virtual. Port 80 dan 443 yang paling umum digunakan; {i>Router<i} Pesan dapat menghentikan koneksi TLS/SSL. |

Klien eksternal (atau load balancer) |

Pemroses di Router Pesan |

|

1099 sampai 1103 |

Manajemen JMX |

Klien JMX |

Server Pengelolaan (1099) Pemroses Pesan (1101) Server Qpid (1102) Server Postgres (1103) |

|

2181 |

Komunikasi klien Zookeeper |

Server Pengelolaan Router Message Processor Server Qpid Server Postgres |

Zookeeper |

|

2888 dan 3888 |

Pengelolaan ruas (internode) dari Zookeeper |

Zookeeper |

Zookeeper |

|

4526 sampai 4530 |

Port Pengelolaan RPC yang digunakan untuk cache dan panggilan terdistribusi dari Server Pengelolaan ke komponen lain |

Server Pengelolaan |

Server Pengelolaan (4526) Router (4527) Pemroses Pesan (4528) Server Qpid (4529) Server Postgres (4530) |

|

4.528 |

Untuk panggilan cache terdistribusi antara Pemroses Pesan, dan untuk komunikasi dari Router |

Router Message Processor |

Message Processor |

|

5.432 |

Klien Postgres |

Server Qpid |

Postgres |

|

5.672 |

Digunakan untuk mengirim analisis dari Router dan Pemroses Pesan ke Qpid |

Router Message Processor |

Server Qpid |

|

7.000 |

Komunikasi antar-node Cassandra |

Cassandra |

Node Cassandra lainnya |

|

7.199 |

Pengelolaan JMX. Harus terbuka untuk akses pada node Cassandra oleh Manajemen Server. |

Klien JMX |

Cassandra |

|

8080 |

Port Management API |

Klien Management API |

Server Pengelolaan |

|

8081 sampai 8084 |

Port API komponen, yang digunakan untuk mengeluarkan permintaan API secara langsung ke masing-masing komponen. Setiap komponen membuka porta yang berbeda; porta yang digunakan bergantung pada konfigurasi tetapi harus terbuka pada komponen agar dapat diakses oleh Server Pengelolaan |

Klien Management API |

Router (8081) Pemroses Pesan (8082) Server Qpid (8083) Server Postgres (8084) |

|

8.998 |

Komunikasi antara router dan pemroses pesan |

Router |

Message Processor |

|

9.000 |

Port UI pengelolaan Edge default |

Browser |

Server UI Pengelolaan |

|

9.042 |

transpor native CQL |

Router Message Processor Server Pengelolaan |

Cassandra |

|

9.160 |

Klien Cassandra thrift |

Router Message Processor Server Pengelolaan |

Cassandra |

|

10.389 |

Port LDAP |

Server Pengelolaan |

OpenLDAP |

| 15.999 | Port health check. Load balancer menggunakan porta ini untuk menentukan apakah Router yang tersedia. | Load balancer | Router |

|

59.002 |

Port router tempat permintaan halaman SmartDocs dikirim |

SmartDocs |

Router |

Pemroses pesan membuat kumpulan koneksi khusus tetap terbuka untuk Cassandra, yang dikonfigurasi ke tidak pernah waktu tunggu habis. Ketika {i>firewall<i} berada di antara pemroses pesan dan server Cassandra, {i>firewall<i} dapat mengurangi waktu koneksi. Namun, pemroses pesan tidak dirancang untuk membangun kembali koneksi ke Cassandra.

Untuk mencegah situasi ini, Apigee merekomendasikan agar server Cassandra, pemroses pesan, dan {i>router<i} berada di subnet yang sama sehingga {i>firewall<i} tidak terlibat dalam deployment ini komponen.

Jika {i>firewall<i} berada di antara {i>router<i} dan pemroses pesan, dan memiliki waktu tunggu {i>tidak ada aktivitas<i} TCP, rekomendasi kami adalah untuk:

- Setel net.ipv4.tcp_keepalive_time = 1800 di setelan sysctl pada OS Linux, dengan 1800 harus lebih rendah daripada firewall nonaktif waktu tunggu tcp habis. Pengaturan ini harus menjaga koneksi dalam keadaan mapan sehingga {i>firewall<i} tidak memutuskan koneksi.

- Di semua Pemroses Pesan, edit /<inst_root>/apigee/customer/application/message-processor.properties

untuk menambahkan properti berikut. Jika file tidak ada, buat file tersebut.

conf_system_casssandra.maxconnecttimeinmillis=-1 - Mulai ulang Pemroses Pesan:

> /opt/apigee/apigee-service/bin/apigee-service edge-message-processor mulai ulang - Di semua Router, edit /<inst_root>/apigee/customer/application/router.properties

untuk menambahkan properti berikut. Jika file tidak ada, buat file tersebut.

conf_system_casssandra.maxconnecttimeinmillis=-1 - Mulai ulang Router:

> /opt/apigee/apigee-service/bin/apigee-service edge-router mulai ulang

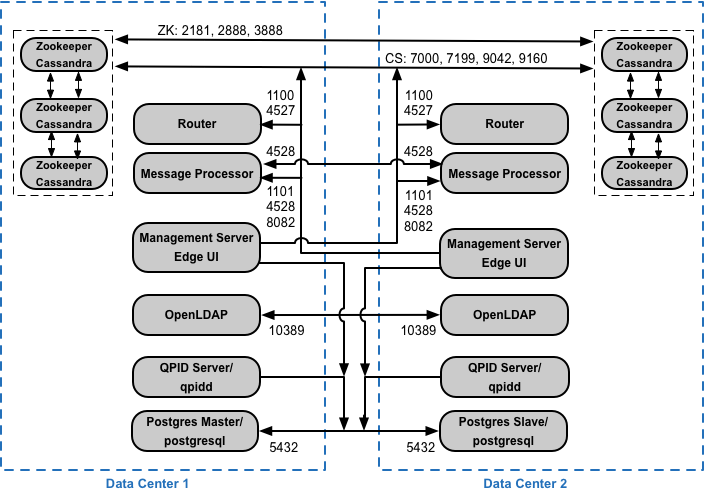

Jika Anda menginstal 12 konfigurasi cluster host dengan dua Pusat Data, pastikan {i>node<i} di dua Pusat Data dapat berkomunikasi melalui porta yang ditunjukkan di bawah ini:

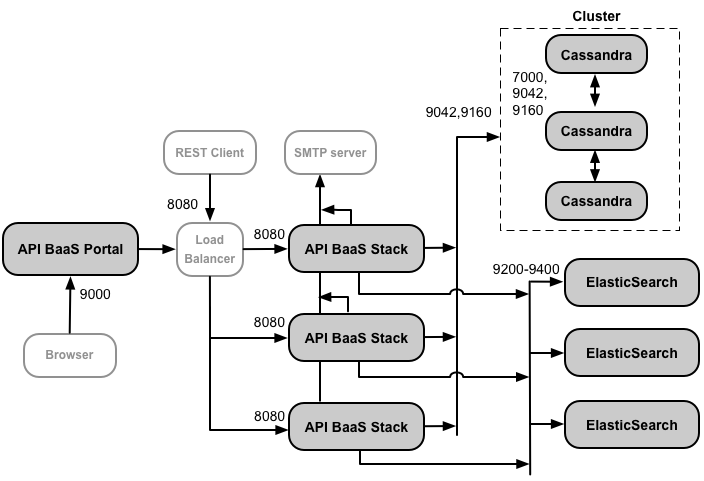

Persyaratan port BaaS API

Jika memilih untuk menginstal API BaaS, Anda dapat menambahkan komponen API BaaS Stack dan API BaaS Portal. Komponen ini menggunakan port yang ditampilkan pada gambar di bawah:

Catatan tentang diagram ini:

- Node Cassandra dapat dikhususkan untuk API BaaS, atau dapat dibagikan dengan Edge.

- Penginstalan produksi API BaaS menggunakan load balancer antara node API BaaS Portal dan Stack API BaaS. Saat mengonfigurasi Portal, dan saat melakukan panggilan BaaS API, Anda menentukan alamat IP atau nama DNS load balancer, bukan node Stack.

- Anda harus mengonfigurasi semua node Baas Stack untuk mengirim email melalui server SMTP eksternal. Sebagai SMTP non-TLS, nomor porta biasanya 25. Untuk SMTP yang mendukung TLS, biasanya yang digunakan adalah 465, namun periksa dengan penyedia SMTP Anda.

Tabel di bawah menunjukkan port default yang perlu dibuka di firewall, berdasarkan komponen:

|

Komponen |

Port |

Deskripsi |

|---|---|---|

|

Portal BaaS API |

9000 |

Port untuk UI BaaS API |

|

Stack BaaS API |

8080 |

Port tempat permintaan API diterima |

|

ElasticSearch |

9200 sampai 9400 |

Untuk berkomunikasi dengan API BaaS Stack dan untuk berkomunikasi antara ElasticSearch node |

Pemberian Lisensi

Setiap penginstalan Edge memerlukan file lisensi unik yang Anda dapatkan dari Apigee. Anda akan harus memberikan jalur ke file lisensi saat menginstal server pengelolaan, misalnya /tmp/license.txt.

Penginstal akan menyalin file lisensi ke /<inst_root>/apigee/customer/conf/license.txt.

Jika file lisensi valid, server pengelolaan akan memvalidasi masa berlaku dan Pesan yang diizinkan Jumlah prosesor (MP). Jika ada setelan lisensi yang kedaluwarsa, Anda dapat menemukan log di lokasi berikut: /<inst_root>/apigee/var/log/edge-management-server/logs. Dalam hal ini, Anda dapat menghubungi Dukungan Apigee untuk detail migrasi.