Edge for Private Cloud v. 4.17.09

UI Edge dan API pengelolaan Edge beroperasi dengan membuat permintaan ke Server Pengelolaan Edge, saat Server Pengelolaan mendukung jenis autentikasi berikut:

- Autentikasi Dasar Login ke UI Edge atau buat permintaan ke pengelolaan Edge API dengan meneruskan nama pengguna dan sandi Anda.

- OAuth2 Tukar kredensial Edge Basic Auth Anda untuk akses OAuth2 dan token refresh. Melakukan panggilan ke Edge management API dengan meneruskan akses OAuth2 di header Pembawa panggilan API.

Edge juga mendukung Security Assertion Markup Language (SAML) 2.0 sebagai autentikasi mekanisme atensi. Dengan SAML yang diaktifkan, akses ke UI Edge dan API pengelolaan Edge masih menggunakan OAuth2 token akses. Namun, kini Anda dapat membuat token ini dari pernyataan SAML yang ditampilkan oleh SAML penyedia identitas.

Catatan: SAML hanya didukung sebagai mekanisme autentikasi. Tidak didukung untuk otorisasi. Oleh karena itu, Anda masih menggunakan {i>database<i} OpenLDAP Edge untuk informasi otorisasi. Lihat Menetapkan peran untuk banyak lagi.

SAML mendukung lingkungan single sign-on (SSO). Dengan menggunakan SAML bersama Edge, Anda dapat mendukung SSO untuk UI dan API Edge selain layanan lain yang Anda sediakan dan yang juga mendukung SAML.

Dukungan ditambahkan untuk OAuth2 ke Edge untuk Pribadi Awan

Seperti disebutkan di atas, implementasi Edge SAML bergantung pada token akses OAuth2.Oleh karena itu, Dukungan OAuth2 telah ditambahkan ke Edge untuk Private Cloud. Untuk informasi selengkapnya, lihat Pengantar OAuth 2.0.

Kelebihan SAML

Autentikasi SAML menawarkan beberapa keuntungan. Dengan menggunakan SAML, Anda dapat:

- Kontrol sepenuhnya pengelolaan pengguna. Saat pengguna keluar dari organisasi dan dicabut aksesnya secara terpusat, akses ke Edge secara otomatis ditolak.

- Kontrol cara pengguna mengautentikasi untuk mengakses Edge. Anda dapat memilih autentikasi yang berbeda untuk berbagai organisasi Edge.

- Mengontrol kebijakan autentikasi. Penyedia SAML Anda mungkin mendukung kebijakan autentikasi yang lebih sesuai dengan standar perusahaan Anda.

- Anda dapat memantau login, logout, upaya login yang gagal, dan aktivitas berisiko tinggi di deployment Edge Anda.

Menggunakan SAML dengan Edge

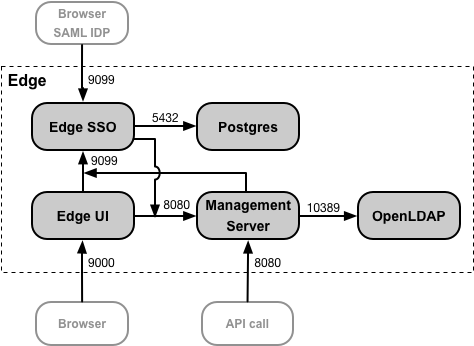

Untuk mendukung SAML di Edge, Anda menginstal apigee-sso, modul SSO Edge. Tujuan gambar berikut menunjukkan SSO Edge di penginstalan Edge untuk Private Cloud:

Anda dapat menginstal modul SSO Edge pada node yang sama dengan UI Edge dan Management Server, atau pada {i>node<i}-nya sendiri. Pastikan SSO Edge memiliki akses ke Server Pengelolaan melalui port 8080.

Porta 9099 harus terbuka pada node SSO Edge untuk mendukung akses ke SSO Edge dari browser, dari IDP SAML eksternal, serta dari UI Management Server dan Edge. Sebagai bagian dari konfigurasi SSO Edge, Anda dapat menentukan bahwa koneksi eksternal menggunakan HTTP atau HTTPS terenkripsi dan berperforma tinggi karena merupakan protokol biner.

SSO Edge menggunakan database Postgres yang dapat diakses di port 5432 pada node Postgres. Biasanya Anda bisa menggunakan server Postgres yang sama dengan yang Anda instal dengan Edge, baik sebagai Postgres mandiri atau dua server Postgres yang dikonfigurasi dalam mode master/standby. Jika pemuatan di Postgres Anda server Anda tinggi, Anda juga dapat memilih untuk membuat simpul Postgres terpisah hanya untuk SSO Edge.

Dengan SAML yang diaktifkan, akses ke UI Edge dan API pengelolaan Edge akan menggunakan token akses OAuth2. Token ini dihasilkan oleh modul SSO Edge yang menerima pernyataan SAML yang ditampilkan oleh IDP Anda.

Setelah dibuat dari pernyataan SAML, token OAuth akan valid selama 30 menit dan akan dimuat ulang token ini berlaku selama 24 jam. Lingkungan pengembangan Anda mungkin mendukung otomatisasi untuk tugas pengembangan, seperti otomatisasi pengujian atau Continuous Integration/Continuous Deployment (CI/CD), yang memerlukan token dengan durasi yang lebih lama. Lihat Menggunakan SAML dengan tugas otomatis untuk informasi tentang cara membuat token khusus untuk tugas otomatis.

UI Edge dan URL API

URL yang Anda gunakan untuk mengakses UI Edge dan Edge management API sama dengan yang digunakan sebelumnya Anda telah mengaktifkan SAML. Untuk UI Edge:

http://edge_ui_IP_DNS:9000 https://edge_ui_IP_DNS:9000

dengan edge_ui_IP_DNS adalah alamat IP atau nama DNS mesin yang menghosting UI Edge. Sebagai bagian dari konfigurasi UI Edge, Anda dapat menentukan bahwa koneksi menggunakan HTTP atau protokol HTTPS terenkripsi.

Untuk API pengelolaan Edge:

http://ms_IP_DNS:8080/v1 https://ms_IP_DNS:8080/v1

dengan ms_IP_DNS adalah alamat IP atau nama DNS Pengelolaan Server. Sebagai bagian dari konfigurasi API, Anda bisa menetapkan bahwa koneksi menggunakan HTTP atau protokol HTTPS terenkripsi.

Mengonfigurasi TLS di SSO Edge

Secara default, koneksi ke SSO Edge menggunakan HTTP melalui port 9099 pada hosting node apigee-sso, modul SSO Edge. Bawaan ke apigee-sso adalah Tomcat yang menangani permintaan HTTP dan HTTPS.

SSO Edge dan Tomcat mendukung tiga mode koneksi:

- DEFAULT - Konfigurasi default mendukung permintaan HTTP pada port 9099.

- SSL_TERMINATION - Mengaktifkan akses TLS ke SSO Edge pada port Anda pilihan. Anda harus menentukan kunci TLS dan sertifikat untuk mode ini.

- SSL_PROXY - Mengonfigurasi SSO Edge dalam mode proxy, yang berarti Anda telah menginstal load balancer di depan apigee-sso dan menghentikan TLS pada beban dengan load balancer Jaringan Passthrough Eksternal Regional. Anda dapat menentukan port yang digunakan pada apigee-sso untuk permintaan dari beban dengan load balancer Jaringan Passthrough Eksternal Regional.

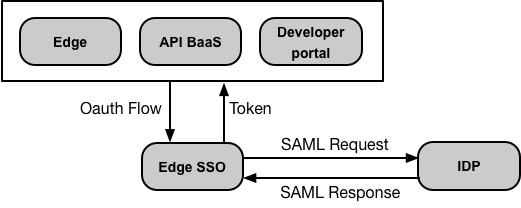

Aktifkan dukungan SAML untuk Portal Layanan Developer dan untuk API BaaS

Setelah mengaktifkan dukungan SAML untuk Edge, Anda dapat mengaktifkan SAML untuk:

- API BaaS - Portal BaaS dan Stack BaaS mendukung SAML untuk pengguna autentikasi. Lihat Mengaktifkan SAML untuk API BaaS untuk banyak lagi.

- Portal Layanan Pengembang - Portal ini mendukung autentikasi SAML saat membuat permintaan ke Edge. Perhatikan bahwa autentikasi ini berbeda dengan autentikasi SAML untuk developer login ke portal. Anda mengonfigurasi autentikasi SAML untuk login developer secara terpisah. Lihat Mengonfigurasi Portal Layanan Developer untuk menggunakan SAML guna berkomunikasi dengan Edge untuk mendapatkan layanan lainnya.

Sebagai bagian dari konfigurasi portal Layanan Developer dan API BaaS, Anda harus menentukan URL modul SSO Edge yang Anda instal dengan Edge:

Karena Edge dan API BaaS memiliki modul SSO Edge yang sama, keduanya mendukung single sign-on. Bahwa adalah, login ke Edge atau API BaaS akan membuat Anda login ke keduanya. Itu juga berarti Anda hanya perlu menyimpan satu lokasi untuk semua kredensial pengguna.

Anda juga dapat mengonfigurasi single sign-out secara opsional. Lihat Mengonfigurasi single sign-out dari UI Edge.