La nécessité de gérer le pare-feu ne se limite pas aux hôtes virtuels ; à la fois une VM et un hôte physique les pare-feu doivent autoriser le trafic pour les ports requis par les composants pour communiquer avec chaque autre.

Schémas de ports

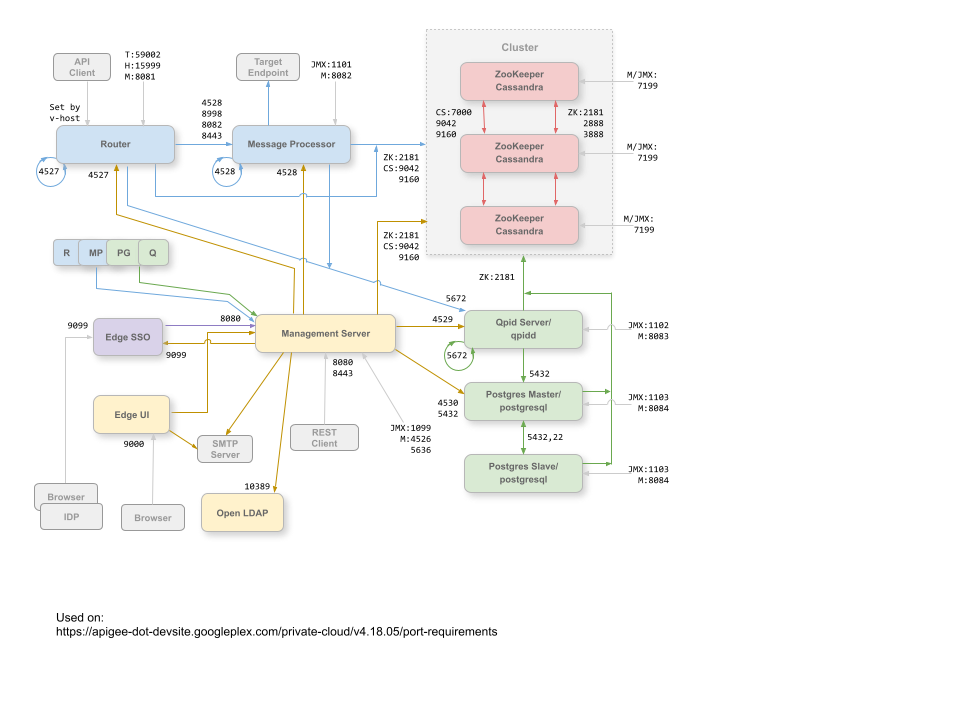

Les images suivantes illustrent les exigences de port pour un centre de données unique et pour plusieurs configuration du centre de données:

Centre de données unique

L'image suivante montre les exigences de port pour chaque composant Edge dans un seul configuration du centre de ressources:

Remarques sur ce schéma:

- Ports précédés de la lettre "M" sont les ports utilisés pour gérer le composant et doivent être ouverts sur le pour que le serveur de gestion puisse y accéder.

- L'interface utilisateur Edge nécessite un accès au routeur, sur les ports exposés par les mandataires d'API, pour prendre en charge à l'aide du bouton Send (Envoyer) de l'outil de traçage.

- L’accès aux ports JMX peut être configuré pour exiger un nom d’utilisateur/mot de passe. Voir How to Monitor (Comment surveiller).

- Vous pouvez éventuellement configurer l'accès TLS/SSL pour certaines connexions, qui peuvent utiliser différents ports. Consultez la section TLS/SSL pour plus encore.

- Vous pouvez configurer le serveur de gestion et l'interface utilisateur Edge pour envoyer des e-mails via un serveur SMTP externe Google Cloud. Dans ce cas, vous devez vous assurer que le serveur de gestion et l'interface utilisateur peuvent accéder aux sur le serveur SMTP (non illustré). Pour le protocole SMTP non TLS, le numéro de port est généralement 25. Pour Le protocole SMTP compatible TLS est souvent 465. Vérifiez auprès de votre fournisseur SMTP.

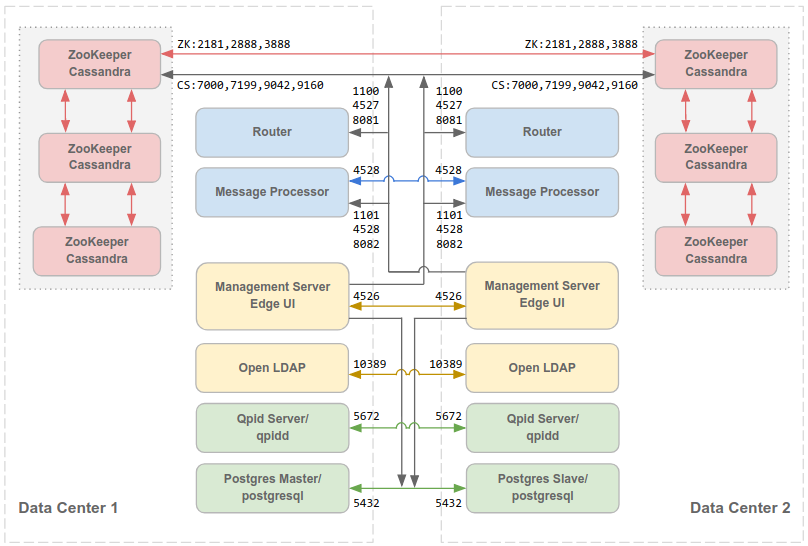

Centres de données multiples

Si vous installez la commande 12 nœuds configuration en cluster avec deux centres de données, assurez-vous que les nœuds des deux centres de données peuvent communiquer sur les ports indiqués ci-dessous:

Remarque:

- Tous les serveurs de gestion doivent pouvoir accéder à l'ensemble des nœuds Cassandra pour toutes les autres données centres de données.

- Tous les processeurs de messages de tous les centres de données doivent pouvoir accéder les uns aux autres via port 4528.

- Le serveur de gestion doit pouvoir accéder à tous les processeurs de messages via le port 8082.

- Tous les serveurs de gestion et tous les nœuds Qpid doivent pouvoir accéder à Postgres dans toutes les autres centres de données.

- Pour des raisons de sécurité, en dehors de ceux indiqués ci-dessus et de tout autre port requis par vos propres exigences en matière de réseau, aucun autre port ne doit être ouvert entre les centres de données.

Par défaut, les communications entre les composants ne sont pas chiffrées. Vous pouvez ajouter un chiffrement installer Apigee mTLS. Pour en savoir plus, consultez la page Présentation d'Apigee mTLS.

Détails du port

Le tableau ci-dessous décrit les ports qui doivent être ouverts dans les pare-feu, par composant Edge:

| Composant | Port | Description |

|---|---|---|

| Ports HTTP standards | 80 443 | HTTP et tous les autres ports que vous utilisez pour les hôtes virtuels |

| SSO Apigee | 9099 | Des connexions à partir de fournisseurs d'identité externes, du serveur de gestion et des navigateurs pour l'authentification unique. |

| Cassandra | 7000, 9042, 9160 | Ports Apache Cassandra pour la communication entre les nœuds Cassandra et pour l'accès par d'autres composants Edge. |

| 7199 | Port JMX. Le serveur de gestion doit pouvoir y accéder. | |

| LDAP | 10389 | OpenLDAP |

| Serveur de gestion | 1099 | Port JMX |

| 4526 | Port pour le cache distribué et les appels de gestion. Ce port est configurable. | |

| 5636 | Port pour les notifications de validation de la monétisation. | |

| 8080 | Port pour les appels d'API de gestion Edge. Ces composants ont besoin d'accéder au port 8080 sur le serveur de gestion: routeur, processeur de messages, interface utilisateur, Postgres, SSO (si activé), et Qpid. | |

| UI de gestion | 9000 | Port permettant au navigateur d'accéder à l'interface utilisateur de gestion |

| Processeur de messages | 1101 | Port JMX |

| 4528 | Pour le cache distribué et les appels de gestion entre les processeurs de messages, et pour

la communication du routeur

et du serveur de gestion.

Un processeur de messages doit ouvrir le port 4528 en tant que port de gestion. Si vous avez plusieurs Processeurs de messages : ils doivent tous pouvoir accéder les uns aux autres via le port 4528 (indiqué par la flèche en forme de boucle dans le schéma ci-dessus pour le port 4528 sur le processeur de messages). Si vous avez plusieurs centres de données, le port doit être accessible depuis tous les processeurs de messages de toutes les données centres de données. |

|

| 8082 |

Port de gestion par défaut du processeur de messages et doit être ouvert sur le composant pour l'accès par le serveur de gestion. Si vous configurez TLS/SSL entre le routeur et le processeur de messages, utilisé par le routeur pour effectuer des vérifications de l'état du processeur de messages. Le port 8082 du processeur de messages ne doit être ouvert pour que le routeur puisse y accéder lorsque vous configurer TLS/SSL entre le routeur et le processeur de messages. Si vous ne configurez pas TLS/SSL entre le routeur et le processeur de messages, la configuration par défaut, le port 8082, doit toujours être ouvert sur le processeur de messages pour gérer le composant, mais le routeur ne nécessite pas y accéder. |

|

| 8443 | Lorsque TLS est activé entre le routeur et le processeur de messages, vous devez ouvrir le port 8443 sur le processeur de messages pour l'accès par le routeur. | |

| 8998 | Port du processeur de messages pour les communications en provenance du routeur | |

| Postgres | 22 | Si vous configurez deux nœuds Postgres pour une utilisation de la réplication maître en mode veille, vous devez ouvrir le port 22 sur chaque nœud pour l'accès SSH. |

| 1103 | Port JMX | |

| 4530 | Pour le cache distribué et les appels de gestion | |

| 5432 | Utilisé pour la communication de Qpid/Management Server vers Postgres | |

| 8084 | Port de gestion par défaut sur le serveur Postgres doit être ouvert sur le composant pour que vous puissiez y accéder par le serveur de gestion. | |

| Qpid | 1102 | Port JMX |

| 4529 | Pour le cache distribué et les appels de gestion | |

| 5672 |

Également utilisé pour la communication entre le serveur Qpid et les composants de courtier sur le même d'un nœud. Dans les topologies avec plusieurs nœuds Qpid, le serveur doit pouvoir se connecter à tous sur le port 5672. |

|

| 8083 | Port de gestion par défaut sur le serveur Qpid et doit être ouvert sur le composant pour l'accès par le serveur de gestion. | |

| Routeur | 4527 | Pour le cache distribué et les appels de gestion.

Un routeur doit ouvrir le port 4527 en tant que port de gestion. Si vous avez plusieurs routeurs, ils doivent tous pouvoir accéder l'un à l'autre via le port 4527 (indiqué par la flèche en boucle dans la schéma ci-dessus pour le port 4527 sur le routeur). Bien que cela ne soit pas obligatoire, vous pouvez ouvrir le port 4527 sur le routeur pour y accéder par n'importe quel Processeur de messages. Sinon, des messages d'erreur peuvent s'afficher dans le processeur de messages. journaux. |

| 8081 | Port de gestion par défaut du routeur ; doit être ouvert sur le composant pour que l'accès soit possible par le serveur de gestion. | |

| 15999 |

Port de vérification de l'état. Un équilibreur de charge utilise ce port pour déterminer si le routeur disponibles. Pour obtenir l'état d'un routeur, l'équilibreur de charge envoie une requête au port 15999 sur la Routeur: curl -v http://routerIP:15999/v1/servers/self/reachable Si le routeur est accessible, la requête renvoie le code HTTP 200. |

|

| 59001 | Port utilisé pour tester l'installation d'Edge par l'utilitaire apigee-validate.

Cet utilitaire nécessite un accès au port 59001 sur le routeur. Voir

Testez l'installation pour en savoir plus sur le port 59001. |

|

| SmartDocs | 59002 | Port du routeur Edge où les demandes de page SmartDocs sont envoyées. |

| ZooKeeper | 2181 | Utilisé par d'autres composants tels que le serveur de gestion, le routeur, le processeur de messages, etc. |

| 2888, 3888 | Utilisé en interne par ZooKeeper pour le cluster ZooKeeper (appelé ensemble ZooKeeper). de communication |

Le tableau suivant montre les mêmes ports, classés numériquement, avec la source et la destination composants:

| Numéro du port | Objectif | Composant source | Composant de destination |

|---|---|---|---|

| virtual_host_port | HTTP et tous les autres ports que vous utilisez pour le trafic des appels d'API de l'hôte virtuel. Ports 80 et 443 sont les plus couramment utilisées. le routeur de messages peut interrompre les connexions TLS/SSL. | Client externe (ou équilibreur de charge) | Écouteur sur le routeur de messages |

| 1099 à 1103 | Gestion JMX | Client JMX | Serveur de gestion (1099) Processeur de messages (1101) Qpid Server (1102) Serveur Postgres (1103) |

| 2181 | Communication avec le client Zookeeper | Serveur de gestion Routeur Processeur de messages Serveur Qpid Serveur Postgres |

ZooKeeper |

| 2888 et 3888 | Gestion des internœuds Zookeeper | ZooKeeper | ZooKeeper |

| 4526 | Port de gestion RPC | Serveur de gestion | Serveur de gestion |

| 4527 | Port de gestion RPC pour le cache distribué et les appels de gestion, ainsi que pour les communications entre les routeurs | Routeur de serveur de gestion |

Routeur |

| 4528 | Pour les appels de cache distribués entre les processeurs de messages et pour la communication depuis le routeur | Serveur de gestion Routeur Processeur de messages |

Processeur de messages |

| 4529 | Port de gestion RPC pour le cache distribué et les appels de gestion | Serveur de gestion | Serveur Qpid |

| 4530 | Port de gestion RPC pour le cache distribué et les appels de gestion | Serveur de gestion | Serveur Postgres |

| 5432 | Client Postgres | Serveur Qpid | Postgres |

| 5636 | Monétisation | Composant JMS externe | Serveur de gestion |

| 5672 |

Également utilisé pour la communication entre le serveur Qpid et les composants de courtier sur le même d'un nœud. Dans les topologies avec plusieurs nœuds Qpid, le serveur doit pouvoir se connecter à tous sur le port 5672. |

Serveur Qpid | Serveur Qpid |

| 7000 | Communications entre les nœuds Cassandra | Cassandra | Autre nœud Cassandra |

| 7199 | Gestion JMX Doit être ouvert à l'accès sur le nœud Cassandra par l'équipe de gestion Google Cloud. | Client JMX | Cassandra |

| 8080 | Port de l'API de gestion | Clients de l'API Management | Serveur de gestion |

| 8081 à 8084 |

Ports d'API des composants, utilisés pour émettre des requêtes API directement à des composants individuels. Chaque composant ouvre un port différent, le port exact utilisé dépend de la configuration mais doit être ouvert sur le composant pour que le serveur de gestion puisse y accéder |

Clients de l'API Management | Routeur (8081) Processeur de messages (8082) Qpid Server (8083) Serveur Postgres (8084) |

| 8443 | Communication entre le routeur et le processeur de messages lorsque TLS est activé | Routeur | Processeur de messages |

| 8998 | Communication entre le routeur et le processeur de messages | Routeur | Processeur de messages |

| 9000 | Port d'interface utilisateur de gestion Edge par défaut | Navigateur | Serveur d'interface utilisateur de gestion |

| 9042 | Transport natif CQL | Routeur Processeur de messages Serveur de gestion |

Cassandra |

| 9099 | Authentification du fournisseur d'identité externe | IdP, navigateur et serveur de gestion | SSO Apigee |

| 9160 | Client d'occasion Cassandra | Routeur Processeur de messages Serveur de gestion |

Cassandra |

| 10389 | Port LDAP | Serveur de gestion | OpenLDAP |

| 15999 | Port de vérification de l'état. Un équilibreur de charge utilise ce port pour déterminer si le routeur disponibles. | Équilibreur de charge | Routeur |

| 59001 | Port utilisé par l'utilitaire apigee-validate pour tester l'installation Edge |

apigee-validate | Routeur |

| 59002 | Port du routeur sur lequel les demandes de page SmartDocs sont envoyées | SmartDocs | Routeur |

Un processeur de messages maintient un pool de connexions dédié ouvert à Cassandra, qui est configuré pour ne jamais expirer. Lorsqu'un pare-feu se trouve entre un processeur de messages et un serveur Cassandra, le pare-feu peut interrompre la connexion. Cependant, le processeur de messages n'est pas conçu pour rétablir les connexions avec Cassandra.

Pour éviter cette situation, Apigee recommande que le serveur Cassandra, le processeur de messages et Les routeurs doivent se trouver dans le même sous-réseau afin qu'aucun pare-feu n'intervienne dans le déploiement de ces composants.

Si un pare-feu se trouve entre le routeur et les processeurs de messages, et qu’il a un délai d’inactivité TCP défini, nos recommandations sont les suivantes:

- Définir

net.ipv4.tcp_keepalive_time = 1800dans les paramètres sysctl du système d'exploitation Linux, où 1 800 doit être inférieur au délai avant expiration du tcp en cas d'inactivité du pare-feu. Ce paramètre permet de conserver connexion dans un état établi afin que le pare-feu ne déconnecte pas la connexion. - Sur tous les processeurs de messages, modifier

/opt/apigee/customer/application/message-processor.propertiespour ajouter la propriété suivante. Si le fichier n'existe pas, créez-le.conf_system_cassandra.maxconnecttimeinmillis=-1

- Redémarrez le processeur de messages:

/opt/apigee/apigee-service/bin/apigee-service edge-message-processor restart

- Sur tous les routeurs, modifier

/opt/apigee/customer/application/router.propertiespour ajouter la propriété suivante. Si le fichier n'existe pas, créez-le.conf_system_cassandra.maxconnecttimeinmillis=-1

- Redémarrez le routeur:

/opt/apigee/apigee-service/bin/apigee-service edge-router restart