Private Cloud용 에지 v. 4.17.09

기본적으로 사용자가 Edge UI에서 로그아웃하면 Edge UI는 사용자 세션의 쿠키를 지웁니다. 쿠키를 지우려면 사용자가 다음에 Edge UI에 액세스하려고 할 때 다시 로그인해야 합니다. 싱글 사인온(SSO) 환경을 구현했다면 사용자는 싱글 사인온(SSO) 사용자 인증 정보를 통해 다른 서비스에 계속 액세스할 수 있습니다.

하지만 어떤 서비스에서든 사용자를 로그아웃시켜 모든 서비스에서 로그아웃할 수 있습니다. 이 경우 싱글 사인온(SSO)을 지원하도록 IDP를 구성할 수 있습니다.

IDP를 구성하려면 Edge UI에 관한 다음 정보가 필요합니다.

- Edge UI의 단일 로그아웃 URL: 이 URL의 형식은 다음과 같습니다.

http:/apigee_sso_IP_DNS:9099/saml/SingleLogout/alias/apigee-saml-login-opdk

또는 TLS를 사용 설정한 경우 apigee-sso:

https:/apigee_sso_IP_9_dml_9.dml.ml.sml_log_sso_IP_9_d99dum.ip.9/ - 서비스 제공업체 발급기관: Edge UI의 값은 apigee-saml-login-opdk입니다.

- SAML IDP 인증서: Edge SSO 설치 및 구성에서 selfsigned.crt SAML IDP 인증서를 만들어 /opt/apigee/customer/application/apigee-sso/saml/에 저장했습니다. IDP에 따라 싱글 사인온(SSO)을 구성하려면 같은 인증서를 사용해야 합니다.

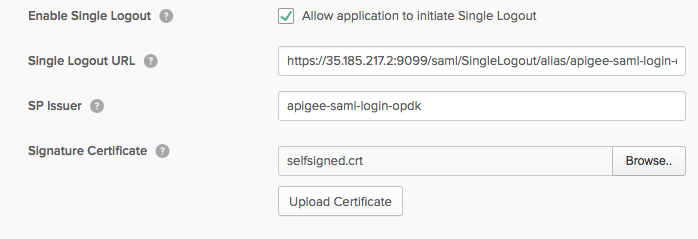

예를 들어 OKTA를 서비스 제공업체로 사용하는 경우 애플리케이션의 SAML 설정에서 다음과 같이 합니다.

- OKTA 애플리케이션에서 고급 설정 표시를 선택합니다.

- 애플리케이션에서 싱글 로그아웃을 시작하도록 허용을 선택합니다.

- 위와 같이 Edge UI의 단일 로그아웃 URL을 입력합니다.

- SP Issuer (서비스 제공업체 발급기관)를 입력합니다.

- 서명 인증서에서 /opt/apigee/customer/application/apigee-sso/saml/selfsigned.crt TLS 인증서를 업로드합니다. 다음 이미지는 OKTA에 대한 이 정보를 보여줍니다.

- 설정을 저장합니다.

다음에 에지 UI에서 로그아웃하면 모든 서비스에서 로그아웃됩니다.