Edge for Private Cloud v4.18.01

हार्डवेयर की ज़रूरतें

आपको हार्डवेयर और सॉफ़्टवेयर की इन ज़रूरी शर्तों को पूरा करना होगा. और उस पर बेहतरीन काम कर रहे हों. इसमें बताया गया, इंस्टॉलेशन की सभी स्थितियों के लिए इंस्टॉलेशन टोपोलॉजी, नीचे दी गई टेबल में इंस्टॉलेशन कॉम्पोनेंट के लिए हार्डवेयर की कम से कम ज़रूरतें.

इन टेबल में, हार्ड डिस्क की ज़रूरी शर्तें, हार्ड डिस्क में अतिरिक्त स्टोरेज के साथ-साथ ऑपरेटिंग सिस्टम पर लागू होता है. आपके ऐप्लिकेशन और नेटवर्क ट्रैफ़िक के आधार पर, आपका इंस्टॉलेशन नीचे दिए गए संसाधनों से ज़्यादा या कम संसाधनों की ज़रूरत है.

| इंस्टॉलेशन कॉम्पोनेंट | RAM | CPU | कम से कम हार्ड डिस्क |

|---|---|---|---|

| कास्सांद्रा | 16 जीबी | 8-कोर | SSD वाला 250 जीबी स्थानीय मेमोरी या 2000 IOPS के साथ तेज़ एचडीडी |

| एक ही मशीन पर मैसेज प्रोसेसर/राउटर | 16 जीबी | 8-कोर | 100 जीबी |

| Analytics - एक ही सर्वर पर Postgres/Qpid (प्रोडक्शन के लिए सुझाया नहीं गया है) | 16 जीबी* | 8‐कोर* | 500 जीबी - 1 टीबी** नेटवर्क स्टोरेज***, खास तौर पर एसएसडी बैकएंड के साथ, 1000 IOPS या इससे ज़्यादा के लिए* |

| Analytics - पोस्टग्रेस स्टैंडअलोन | 16 जीबी* | 8-कोर* | 500 जीबी - 1 टीबी** नेटवर्क स्टोरेज***, खास तौर पर एसएसडी बैकएंड के साथ, 1000 IOPS या इससे ज़्यादा के लिए* |

| Analytics - Qpid स्टैंडअलोन | 8 जीबी | 4-कोर | 30 जीबी - एसएसडी या तेज़ एचडीडी के साथ 50 जीबी का लोकल स्टोरेज

250 TPS से ज़्यादा के इंस्टॉलेशन के लिए, 1000 IOPS का समर्थन करने वाले लोकल स्टोरेज के साथ HDD का मान सुझाया गया. Qpid सूची का डिफ़ॉल्ट साइज़ 20 जीबी है. अगर आपको और कपैसिटी जोड़नी है, तो और जोड़ें Qpid नोड. |

| अन्य (OpenLDAP, यूज़र इंटरफ़ेस, मैनेजमेंट सर्वर) | 4 जीबी | 2-कोर | 60 जीबी |

* थ्रूपुट के आधार पर Postgres सिस्टम की ज़रूरतें अडजस्ट करें:

- 250 TPS से कम: 8 जीबी, 4-कोर, मैनेज किए जा रहे नेटवर्क नेटवर्क का इस्तेमाल किया जा सकता है स्टोरेज*** 1000 IOPS या इससे ज़्यादा के ऑर्डर पर काम करना

- 250 टीपीएस से ज़्यादा: 16 जीबी, 8-कोर, मैनेज किया जा रहा नेटवर्क स्टोरेज*** 1000 IOPS या इससे ज़्यादा का पेमेंट करने की सुविधा

- 1,000 से ज़्यादा टीपीएस: 16 जीबी, 8-कोर, मैनेज किया जा रहा नेटवर्क स्टोरेज*** 2000 IOPS या इससे ज़्यादा का पेमेंट करने की सुविधा

- 2,000 से ज़्यादा टीपीएस: 32 जीबी, 16-कोर, मैनेज किया जा रहा नेटवर्क स्टोरेज*** 2000 IOPS या इससे ज़्यादा का पेमेंट करने की सुविधा

- 4,000 TPS से ज़्यादा: 64 जीबी, 32 कोर, मैनेज किया जा रहा नेटवर्क स्टोरेज*** 4000 IOPS या इससे ज़्यादा के पेमेंट की सुविधा देता है

** Postgres हार्ड डिस्क की वैल्यू, Edge की ओर से कैप्चर किए गए बेहतरीन आंकड़ों पर आधारित है. अगर आंकड़ों के डेटा में कस्टम वैल्यू जोड़ी जाती हैं, तो इन वैल्यू को बढ़ाना चाहिए उसी के हिसाब से. ज़रूरी स्टोरेज का अनुमान लगाने के लिए, यहां दिए गए फ़ॉर्मूला का इस्तेमाल करें:

bytes of storage needed =

(# bytes of analytics data/request) *

(requests/second) *

(seconds/hour) *

(hours of peak usage/day) *

(days/month) *

(months of data retention)

उदाहरण के लिए:

(2K bytes) * (100 req/sec) * (3600 secs/hr) * (18 peak hours/day) * (30 days/month) * (3 months retention)

= 1,194,393,600,000 bytes or 1194.4 GB

*** Postgresql डेटाबेस के लिए नेटवर्क स्टोरेज का इस्तेमाल करने का सुझाव दिया जाता है, क्योंकि:

- इससे स्टोरेज के साइज़ को डाइनैमिक तौर पर बढ़ाने की सुविधा मिलती है. हालांकि, ऐसा कभी भी किया जा सकता है आवश्यक.

- आज के ज़्यादातर समय में नेटवर्क IOPS को तुरंत अडजस्ट किया जा सकता है एनवायरमेंट/स्टोरेज/नेटवर्क सबसिस्टम.

- स्टोरेज लेवल के स्नैपशॉट को बैकअप और रिकवरी की सुविधा के हिस्से के तौर पर चालू किया जा सकता है समाधान.

इसके अतिरिक्त, यदि आप सॉफ़्टवेयर इंस्टॉल करना चाहते हैं, तो नीचे दी गई हार्डवेयर आवश्यकताएं कमाई करने से जुड़ी सेवाएं:

| कमाई करने वाले कॉम्पोनेंट | RAM | CPU | हार्ड डिस्क |

|---|---|---|---|

| मैनेजमेंट सर्वर (कमाई करने वाली सेवाओं के साथ) | 8 जीबी | 4‐कोर | 60 जीबी |

| Analytics - एक ही सर्वर पर Postgres/Qpid | 16 जीबी | 8-कोर | 500 जीबी - 1 टीबी नेटवर्क स्टोरेज. आम तौर पर, यह एसएसडी बैकएंड के साथ होता है, जो 1000 आईओपीएस के साथ काम करता है या से बड़ा हो या ऊपर दी गई टेबल में दिए गए नियम का इस्तेमाल करें. |

| Analytics - पोस्टग्रेस स्टैंडअलोन | 16 जीबी | 8-कोर | 500 जीबी - 1 टीबी नेटवर्क स्टोरेज. आम तौर पर, यह एसएसडी बैकएंड के साथ होता है, जो 1000 आईओपीएस के साथ काम करता है या से बड़ा हो या ऊपर दी गई टेबल में दिए गए नियम का इस्तेमाल करें. |

| Analytics - Qpid स्टैंडअलोन | 8 जीबी | 4-कोर | 40GB - SSD या तेज़ HDD के साथ 500GB का स्थानीय मेमोरी

250 TPS से ज़्यादा के इंस्टॉलेशन के लिए, 1000 IOPS का समर्थन करने वाले लोकल स्टोरेज के साथ HDD का मान सुझाया गया. |

अगर आपको API BaaS इंस्टॉल करना है, तो हार्डवेयर की ज़रूरी शर्तों की सूची नीचे दी गई है:

| API BaaS कॉम्पोनेंट | रैम | CPU | हार्ड डिस्क |

|---|---|---|---|

| ElasticSearch* | 8 जीबी | 4‐कोर | 60-80 जीबी |

| API BaaS स्टैक* | 8 जीबी | 4-कोर | 60-80 जीबी |

| API BaaS पोर्टल | 1GB | 2-कोर | 20 जीबी |

| कैसंड्रा** | 16 जीबी | 8-कोर | SSD वाला 250 जीबी स्थानीय मेमोरी या 2000 IOPS के साथ तेज़ एचडीडी |

* ElasticSearch और API BaaS स्टैक को एक ही नोड पर इंस्टॉल किया जा सकता है. अगर ऐसा किया जाता है, ElasticSearch को 4 जीबी मेमोरी (डिफ़ॉल्ट) का इस्तेमाल करने के लिए कॉन्फ़िगर करें. अगर ElasticSearch इंस्टॉल किया गया हो तो उसे 6 जीबी मेमोरी का इस्तेमाल करने के लिए कॉन्फ़िगर करें.

** ज़रूरी नहीं; आम तौर पर, Edge और API BaaS दोनों के लिए एक ही कैसंड्रा क्लस्टर का इस्तेमाल किया जाता है सेवाएं.

ऑपरेटिंग सिस्टम और तीसरा पक्ष सॉफ़्टवेयर की ज़रूरी शर्तें

इन इंस्टॉलेशन निर्देशों और प्रदान की गई इंस्टॉलेशन फ़ाइलों का परीक्षण में सूचीबद्ध ऑपरेटिंग सिस्टम और तृतीय-पक्ष सॉफ़्टवेयर इस्तेमाल किए जा सकने वाले सॉफ़्टवेयर और इसके साथ काम करने वाले वर्शन.

apigee उपयोगकर्ता बनाया जा रहा है

इंस्टॉलेशन की प्रोसेस, 'apigee' नाम का एक Unix सिस्टम उपयोगकर्ता बनाती है. Edge डायरेक्ट्री और फ़ाइलों का मालिकाना हक 'apigee' के पास है और Edge प्रोसेस भी हैं. इसका मतलब है कि Edge कॉम्पोनेंट 'एपीआईजी' उपयोगकर्ता. अगर ज़रूरी हो, तो कॉम्पोनेंट को किसी अन्य उपयोगकर्ता के तौर पर इस्तेमाल किया जा सकता है.

इंस्टॉलेशन डायरेक्ट्री

डिफ़ॉल्ट रूप से, इंस्टॉलर सभी फ़ाइलों को /opt/apigee डायरेक्ट्री में लिखता है. आपने लोगों तक पहुंचाया मुफ़्त में

इस डायरेक्ट्री की जगह को नहीं बदला जा सकता. हालाँकि आप इस डायरेक्ट्री को नहीं बदल सकते, लेकिन आप एक

/opt/apigee को अन्य जगह पर मैप करने के लिए सिमलिंक, जैसा कि नीचे बताया गया है.

इस गाइड में दिए गए निर्देशों में, इंस्टॉलेशन डायरेक्ट्री इस तरह दिखेगी

/opt/apigee.

/opt/apigee से सिमलिंक बनाना

सिमलिंक बनाने से पहले, आपको "apigee" नाम का उपयोगकर्ता और ग्रुप बनाना होगा. यह है उसी ग्रुप और उपयोगकर्ता को चुनें जिसे Edge इंस्टॉलर ने बनाया है.

सिमलिंक बनाने के लिए, boostrap_4.18.01.sh फ़ाइल डाउनलोड करने से पहले इन चरणों को पूरा करें. आपको रूट के तौर पर इन सभी चरणों को पूरा करना होगा:

- "apigee" बनाएं उपयोगकर्ता और ग्रुप:

groupadd -r apigee > useradd -r -g apigee -d /opt/apigee -s /sbin/nologin -c "Apigee platform user" apigee

- अपनी पसंद के इंस्टॉल रूट के लिए,

/opt/apigeeसे कोई सिमलिंक बनाएं:ln -Ts /srv/myInstallDir /opt/apigee

जहां /srv/myInstallDir Edge फ़ाइलों की मनचाही जगह है.

- इंस्टॉल रूट और सिमलिंक को "apigee" में बदलें उपयोगकर्ता:

chown -h apigee:apigee /srv/myInstallDir /opt/apigee

Java

इंस्टॉलेशन से पहले हर मशीन पर आपको Java 1.8 का एक समर्थित वर्शन इंस्टॉल करना होगा. इस्तेमाल किए जा सकने वाले JDK की सूची यहां दी गई है इस्तेमाल किए जा सकने वाले सॉफ़्टवेयर और इसके साथ काम करने वाले वर्शन.

पक्का करें कि JAVA_HOME कार्रवाई करने वाले उपयोगकर्ता के लिए JDK के रूट की ओर इशारा करता हो

इंस्टॉल करना.

SELinux

SELinux के लिए आपकी सेटिंग के आधार पर, Edge को इंस्टॉल और शुरू करने में समस्याएं आ सकती हैं एज कॉम्पोनेंट. अगर ज़रूरी हो, तो SELinux को बंद किया जा सकता है या इसे इंस्टॉल किया जा सकता है और फिर इंस्टॉलेशन के बाद उसे फिर से चालू किया जा सकता है. ज़्यादा जानकारी के लिए, Edge apigee-setup सुविधा को इंस्टॉल करना लेख पढ़ें.

नेटवर्क सेटिंग

हमारा सुझाव है कि इंस्टॉल करने से पहले, नेटवर्क सेटिंग की जांच कर लें. इंस्टॉलर यह उम्मीद करता है कि सभी मशीनों के आईपी पते तय हैं. पुष्टि करने के लिए नीचे दिए गए निर्देशों का इस्तेमाल करें सेटिंग:

hostnameमशीन का नाम दिखाता हैhostname -i, उस होस्टनेम का आईपी पता दिखाता है जिससे पता लगाया जा सकता है अन्य मशीनें.

आपके ऑपरेटिंग सिस्टम के प्रकार और वर्शन के आधार पर, आपको

अगर होस्टनेम नहीं है, तो /etc/hosts और /etc/sysconfig/network

सही तरीके से सेट करें. ज़्यादा जानकारी के लिए, अपने ऑपरेटिंग सिस्टम के दस्तावेज़ देखें.

अगर किसी सर्वर में एक से ज़्यादा इंटरफ़ेस कार्ड हैं, तो "hostname -i" निर्देश, स्पेस से अलग करके दिखाता है की सूची देख सकते हैं. डिफ़ॉल्ट रूप से, Edge इंस्टॉलर आपकी साइट पर दिए गए पहले आईपी पते का इस्तेमाल करता है. हो सकता है कि यह सभी स्थितियों में सही न हो. विकल्प के तौर पर, नीचे दी गई प्रॉपर्टी को इंस्टॉलेशन कॉन्फ़िगरेशन फ़ाइल:

ENABLE_DYNAMIC_HOSTIP=y

जब प्रॉपर्टी "y" पर सेट होती है, तो इंस्टॉलर की मदद से आपको वह आईपी पता चुनने का प्रॉम्प्ट मिलता है जिसे का हिस्सा है. इसकी डिफ़ॉल्ट वैल्यू "n" है. यहां जाएं: ज़्यादा जानकारी के लिए, Edge कॉन्फ़िगरेशन फ़ाइल का रेफ़रंस.

टीसीपी रैपर

टीसीपी रैपर कुछ पोर्ट के कम्यूनिकेशन को ब्लॉक कर सकते हैं. साथ ही, यह OpenLDAP, Postgres, और

कैसंड्रा इंस्टॉलेशन. उन नोड पर, /etc/hosts.allow और

/etc/hosts.deny यह पक्का करने के लिए कि पोर्ट करने से जुड़ी कोई ज़रूरी शर्त न हो

OpenLDAP, Postgres, और कैसंड्रा पोर्ट.

इप्टेबल

पुष्टि करना कि कोई iptables नीति जो कि ज़रूरी एज पोर्ट. अगर ज़रूरी हो, तो इंस्टॉल करते समय iptables को रोका जा सकता है. इसके लिए, आदेश:

sudo/etc/init.d/iptables stop

CentOS 7.x पर:

systemctl stop firewalld

पक्का करें कि Edge राऊटर काम कर सके /etc/rc.d/init.d/Functions ऐक्सेस करें

Edge राऊटर और BaaS पोर्टल के नोड, Nginx राऊटर का इस्तेमाल करते हैं और इनके लिए पढ़ने का ऐक्सेस होना ज़रूरी है

/etc/rc.d/init.d/functions तक.

अगर आपकी सुरक्षा प्रोसेस के लिए, अनुमतियों को सेट करना ज़रूरी है

/etc/rc.d/init.d/functions, उन्हें 700 पर सेट न करें, नहीं तो राऊटर अपने-आप लागू नहीं हो पाएगा

शुरू करें. पढ़ने का ऐक्सेस देने के लिए, अनुमतियां 744 पर सेट की जा सकती हैं

/etc/rc.d/init.d/functions.

कास्सांद्रा

सभी कैसंड्रा नोड को रिंग से कनेक्ट करना ज़रूरी है. कैसंद्रा ने डेटा प्रतिकृतियों को यहां स्टोर किया है कई नोड जोड़ने की सुविधा देता है. हर एक उपयोगकर्ता के लिए, एक जैसे डेटा को कई फ़ाइलों में स्टोर करने की रणनीति Edge कीस्पेस, कैसंड्रा नोड को तय करता है जहां कॉपी रखी जाती हैं. ज़्यादा जानने के लिए, कैसंड्रा के बारे में जानकारी रेप्लिकेशन फ़ैक्टर और कंसिस्टेंसी लेवल.

कैसंड्रा उपलब्ध मेमोरी के आधार पर अपना Java हीप साइज़ अपने-आप अडजस्ट करता है. ज़्यादा जानकारी के लिए, यह देखें ट्यूनिंग Java के संसाधन. परफ़ॉर्मेंस में गिरावट या मेमोरी का ज़्यादा इस्तेमाल होने की वजह से.

Edge for Private Cloud इंस्टॉल करने के बाद, यह जांच की जा सकती है कि कैसंड्रा को कॉन्फ़िगर किया गया है या नहीं

/opt/apigee/apigee-cassandra/conf/cassandra.yaml की जांच करके सही नतीजे पाए जा सकते हैं

फ़ाइल से लिए जाते हैं. उदाहरण के लिए, पक्का करें कि Edge for Private Cloud इंस्टॉलेशन स्क्रिप्ट, इन्हें सेट करती हो

प्रॉपर्टी:

cluster_nameinitial_tokenpartitionerseedslisten_addressrpc_addresssnitch

PostgreSQL डेटाबेस

Edge इंस्टॉल करने के बाद, PostgreSQL की इन डेटाबेस सेटिंग में बदलाव किया जा सकता है. आपके सिस्टम पर उपलब्ध रैम की मात्रा:

conf_postgresql_shared_buffers = 35% of RAM # min 128kB conf_postgresql_effective_cache_size = 45% of RAM conf_postgresql_work_mem = 512MB # min 64kB

इन वैल्यू को सेट करने के लिए:

- postgresql.property फ़ाइल में बदलाव करें:

vi /opt/apigee/customer/application/postgresql.properties

अगर फ़ाइल मौजूद नहीं है, तो उसे बनाएं.

- ऊपर दी गई प्रॉपर्टी सेट करें.

- अपने किए गए बदलावों को सेव करें.

- PostgreSQL डेटाबेस को रीस्टार्ट करें:

/opt/apigee/apigee-service/bin/apigee-service apigee-postgresql restart

सिस्टम की सीमाएं

पक्का करें कि आपने Casसांद्रा और मैसेज प्रोसेसर के लिए सिस्टम से जुड़ी ये सीमाएं सेट की हों नोड:

- कैसंड्रा नोड पर, सॉफ़्ट और हार्ड मेमलॉक, nofile और पता स्थान (as) की सीमाएं सेट करें

/etc/security/limits.d/90-apigee-edge-limits.confमें इंस्टॉलेशन उपयोगकर्ता (डिफ़ॉल्ट रूप से यह “apigee” है जैसा कि नीचे दिखाया गया है:apigee soft memlock unlimited apigee hard memlock unlimited apigee soft nofile 32768 apigee hard nofile 65536 apigee soft as unlimited apigee hard as unlimited

- मैसेज प्रोसेसर नोड पर, खुली हुई फ़ाइल डिस्क्रिप्टर की ज़्यादा से ज़्यादा संख्या 64K सेट करें

/etc/security/limits.d/90-apigee-edge-limits.confमें इसके तौर पर नीचे दी गई जानकारी देखें:apigee soft nofile 32768 apigee hard nofile 65536

ज़रूरत पड़ने पर, इस सीमा को बढ़ाया जा सकता है. उदाहरण के लिए, अगर आपके पास लंबे समय के लिए फ़ाइलें कभी भी खुलती हैं.

jsvc

"jsvc" API BaaS का इस्तेमाल करने के लिए एक ज़रूरी शर्त है. इंस्टॉल करने पर, वर्शन 1.0.15-dev इंस्टॉल हो जाता है API BaaS.

नेटवर्क सिक्योरिटी सर्विसेज़ (एनएसएस)

नेटवर्क सिक्योरिटी सर्विसेज़ (एनएसएस), लाइब्रेरी का एक सेट है जो सुरक्षा-चालू क्लाइंट और सर्वर ऐप्लिकेशन. आपको यह पक्का करना चाहिए कि आपने एनएसएस इंस्टॉल किया हो वर्शन 3.19 या इसके बाद के वर्शन.

अपना मौजूदा वर्शन देखने के लिए:

yum info nss

एनएसएस अपडेट करने के लिए:

yum update nss

यह लेख देखें ज़्यादा जानकारी के लिए RedHat से.

आईपीवी6 पर डीएनएस लुकअप बंद करें NSCD (नेम सर्विस कैश डेमन) का इस्तेमाल करते समय

अगर आपने NSCD (नेम सर्विस कैश डेमन) को इंस्टॉल और चालू किया है, तो मैसेज प्रोसेसर को चालू करें दो डीएनएस लुकअप बनाता है: एक आईपीवी4 के लिए और दूसरा आईपीवी6 के लिए. आपको डीएनएस लुकअप को बंद करना चाहिए NSCD का इस्तेमाल करते समय आईपीवी6.

आईपीवी6 पर डीएनएस लुकअप बंद करने के लिए:

- हर मैसेज प्रोसेसर नोड पर,

/etc/nscd.confमें बदलाव करें - नीचे दी गई प्रॉपर्टी सेट करें:

enable-cache hosts no

Google Cloud पर IPv6 बंद करें RedHat/CentOS 7 के लिए प्लैटफ़ॉर्म

अगर Google Cloud Platform पर RedHat 7 या CentOS 7 पर Edge इंस्टॉल किया जा रहा है, तो को सभी Qpid नोड पर IPv6 को बंद करना होगा.

इसके बारे में निर्देश पाने के लिए, अपने खास ओएस वर्शन के लिए RedHat या CentOS से जुड़े दस्तावेज़ देखें आईपीवी6 को बंद कर रहा है. उदाहरण के लिए:

/etc/hostsको एडिटर में खोलें.- "#" डालें नीचे दी गई लाइन के कॉलम एक में मौजूद वर्ण पर जाकर टिप्पणी करें:

#::1 localhost localhost.localdomain localhost6 localhost6.localdomain6

- फ़ाइल सेव करें.

एडब्ल्यूएस एमी

अगर आपको Red Hat Enterprise Linux के लिए, AWS Amazon Machine Image (AMI) पर Edge इंस्टॉल करना है, तो 7.x के साथ, आपको पहले नीचे दिया गया कमांड चलाना होगा:

yum-config-manager --enable rhui-REGION-rhel-server-extras rhui-REGION-rhel-server-optional

टूल

इंस्टॉलर, EL5 या ईएल6.

|

awk |

एक्सटेंशन |

libxslt |

आरपीएम |

अनज़िप करें |

|

बेसनाम |

ग्रेप |

lua-socket |

rpm2cpio |

उपयोगकर्ता जोड़ें |

|

बैश |

hostname |

एलएस |

सेड |

wc |

|

bc |

आईडी |

इंटरनेट के टूल |

sudo |

wget |

|

curl |

लिबायो |

Perl (procps से) |

टार |

Xerces-C |

| साइरस-सैसल | libdb4 | pgRep (procps से) | tr | लज़ीज़ |

|

तारीख |

libdb-cxx |

पीएस |

यूयूआईडी |

chkconfig |

| दिरनेम | लिबिब्वर्ब | pwd | Uname | |

| ईको | librdmacm | python |

ntpdate

यह अनुशंसा की जाती है कि सर्वर के पास सिंक किए जाने का समय. अगर पहले से कॉन्फ़िगर नहीं है,

ntpdate यूटिलिटी इस काम को पूरा कर सकती है. इससे पता चलता है कि

सर्वर टाइम सिंक होता है या नहीं. yum install ntp का इस्तेमाल करके,

उपयोगिता. यह खास तौर पर, OpenLDAP सेटअप को कॉपी करने के लिए मददगार होता है. ध्यान दें कि आपने सर्वर सेट अप किया है

यूटीसी में टाइम ज़ोन.

Openldap 2.4

कंपनी की इमारत में, इस सुविधा को इंस्टॉल करने के लिए, OpenLDAP 2.4 वर्शन होना ज़रूरी है. अगर आपने

तो आपके सर्वर में इंटरनेट कनेक्शन है, तो Edge इंस्टॉल करने की स्क्रिप्ट डाउनलोड और इंस्टॉल हो जाती है

OpenLDAP. अगर आपके सर्वर में इंटरनेट कनेक्शन नहीं है, तो आपको यह पक्का करना होगा कि OpenLDAP

पहले से इंस्टॉल किया गया है. RHEL/CentOS पर,

OpenLDAP इंस्टॉल करने के लिए yum install openldap-clients openldap-servers.

अगर 13 होस्ट और दो डेटा सेंटर के साथ 12 होस्ट इंस्टॉलेशन हैं, तो OpenLDAP रेप्लिकेशन, क्योंकि OpenLDAP को होस्ट करने वाले कई नोड मौजूद हैं.

फ़ायरवॉल और वर्चुअल होस्ट

आम तौर पर, आईटी क्षेत्र में virtual शब्द बहुत ज़्यादा लोड हो जाता है. इसलिए, यह

प्राइवेट क्लाउड डिप्लॉयमेंट और वर्चुअल होस्ट के लिए Apigee Edge. साफ़ तौर पर बताने के लिए, दो मुख्य तरीके

virtual शब्द के इस्तेमाल:

- वर्चुअल मशीन (वीएम): ज़रूरी नहीं है, लेकिन कुछ डिप्लॉयमेंट में वीएम टेक्नोलॉजी का इस्तेमाल किया जाता है का इस्तेमाल करें, ताकि उनके Apigee कॉम्पोनेंट के लिए आइसोलेटेड सर्वर बनाए जा सकें. फ़िज़िकल होस्ट की तरह वीएम होस्ट के पास नेटवर्क इंटरफ़ेस और फ़ायरवॉल.

- वर्चुअल होस्ट: वेब एंडपॉइंट, जो Apache वर्चुअल होस्ट से मिलते-जुलते हैं.

वर्चुअल मशीन (वीएम) का राऊटर, कई वर्चुअल होस्ट को बिना अनुमति के सार्वजनिक कर सकता है. ऐसा सिर्फ़ तब हो सकता है, जब वे होस्ट का उपनाम या उनके इंटरफ़ेस पोर्ट में.

जैसा कि नाम रखने के उदाहरण में बताया गया है, हो सकता है कि एक फ़िज़िकल सर्वर A, दो वीएम चला रहा हो,

"VM1" नाम और "VM2" शामिल हैं. मान लें कि "VM1" इसमें वर्चुअल ईथरनेट इंटरफ़ेस दिखता है, जिसे नाम दिया जाता है

"Eth0" VM के अंदर मौजूद होता है और जिसे इन्होंने आईपी पता 111.111.111.111 असाइन किया है

वर्चुअलाइज़ेशन मशीनरी या नेटवर्क डीएचसीपी सर्वर; और फिर यह मानकर चलें कि VM2 उपयोगकर्ता को किसी वर्चुअल

ईथरनेट इंटरफ़ेस का नाम "auth0" है और उसे एक IP पता असाइन कर दिया जाता है

111.111.111.222.

ऐसा हो सकता है कि हर दो वीएम में हमारे पास Apigee राऊटर चल रहा हो. राऊटर से वर्चुअल होस्ट खुल जाता है एंडपॉइंट की सूची, जैसा कि इस काल्पनिक उदाहरण में दिखाया गया है:

VM1 में मौजूद Apigee राऊटर, अपने ef0 इंटरफ़ेस पर तीन वर्चुअल होस्ट दिखाता है (जिसमें कुछ

कोई खास आईपी पता), api.mycompany.com:80, api.mycompany.com:443, और

test.mycompany.com:80.

VM2 के राऊटर पर api.mycompany.com:80 (नाम और पोर्ट एक ही होता है)

VM1 से एक्सपोज़ किए गए हैं).

फ़िज़िकल होस्ट के ऑपरेटिंग सिस्टम में नेटवर्क फ़ायरवॉल हो सकता है; अगर ऐसा है, तो उस फ़ायरवॉल

को इस तरह कॉन्फ़िगर किया जाना चाहिए कि वर्चुअलाइज़ किए गए पोर्ट में दिखने वाले पोर्ट के लिए, टीसीपी ट्रैफ़िक बाउंड है

इंटरफ़ेस (111.111.111.111:{80, 443} और 111.111.111.222:80). इसके अलावा, हर

वीएम का ऑपरेटिंग सिस्टम, अपने earth0 इंटरफ़ेस पर खुद का फ़ायरवॉल उपलब्ध करा सकता है और उन्हें भी ऐसा करना चाहिए

पोर्ट 80 और 443 ट्रैफ़िक को कनेक्ट करने की अनुमति देती है.

बेसपाथ तीसरा कॉम्पोनेंट है, जो एपीआई कॉल को अलग-अलग एपीआई प्रॉक्सी पर रूट करने में शामिल होता है

जिन्हें आपने डिप्लॉय किया होगा. एपीआई प्रॉक्सी बंडल, एंडपॉइंट को अलग-अलग होने पर शेयर कर सकते हैं

बेसपाथ. उदाहरण के लिए, एक बेसपाथ को http://api.mycompany.com:80/ के तौर पर बताया जा सकता है

और अन्य को http://api.mycompany.com:80/salesdemo के तौर पर परिभाषित किया गया है.

इस मामले में, आपको लोड बैलेंसर या ट्रैफ़िक डायरेक्टर की ज़रूरत होगी, जो

http://api.mycompany.com:80/ दो आईपी पतों के बीच ट्रैफ़िक

(VM1 पर 111.111.111.111 और VM2 पर 111.111.111.222). यह फ़ंक्शन है

खास इंस्टॉलेशन के लिए कॉन्फ़िगर किया जाता है और उसे आपके लोकल नेटवर्किंग ग्रुप के ज़रिए कॉन्फ़िगर किया जाता है.

बेसपाथ तब सेट किया जाता है, जब एपीआई डिप्लॉय किया जाता है. ऊपर दिए गए उदाहरण से, दो एपीआई डिप्लॉय किए जा सकते हैं.

संगठन के लिए, mycompany और testmycompany

mycompany-org के साथ वर्चुअल होस्ट, जिसमें इसका होस्ट उपनाम है

api.mycompany.com और पोर्ट को 80 पर सेट किया गया. अगर आप

डिप्लॉयमेंट में बेसपाथ का इस्तेमाल करते हैं, तो राऊटर को यह नहीं पता चल पाता कि आने वाले अनुरोधों को किस एपीआई से भेजना है

से.

हालांकि, अगर testmycompany एपीआई को इसके बेस यूआरएल के साथ डिप्लॉय किया जाता है, तो

/salesdemo का इस्तेमाल करके, लोग उस एपीआई को ऐक्सेस करते हैं

http://api.mycompany.com:80/salesdemo. अगर आप अपने API mycompany का इस्तेमाल

/ का बेस यूआरएल, इसके बाद आपके उपयोगकर्ता, यूआरएल की मदद से एपीआई ऐक्सेस करते हैं

http://api.mycompany.com:80/.

एज पोर्ट से जुड़ी ज़रूरी शर्तें

फ़ायरवॉल को मैनेज करने की ज़रूरत सिर्फ़ वर्चुअल होस्ट से कहीं ज़्यादा है; वर्चुअल मशीन (वीएम) और फ़िज़िकल होस्ट, दोनों फ़ायरवॉल को, कॉम्पोनेंट के लिए ज़रूरी पोर्ट के लिए ट्रैफ़िक की अनुमति देनी चाहिए, ताकि वे एक-दूसरे से संपर्क कर सकें अन्य.

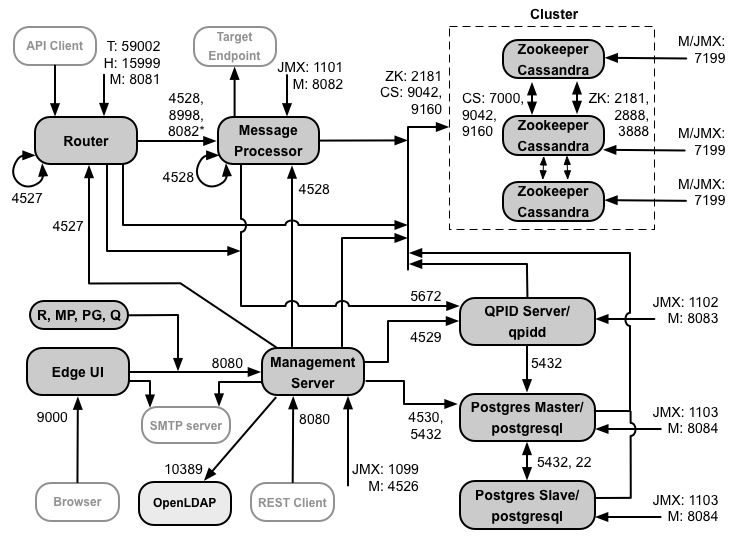

नीचे दी गई इमेज में, Edge के हर कॉम्पोनेंट के लिए पोर्ट की ज़रूरी शर्तें दिखाई गई हैं:

इस डायग्राम में दी गई अहम जानकारी:

- * मैसेज प्रोसेसर पर मौजूद पोर्ट 8082 को राऊटर के ऐक्सेस के लिए खुला रहना ज़रूरी है. राऊटर और मैसेज प्रोसेसर के बीच TLS/SSL को कॉन्फ़िगर करें. यदि आप TLS/SSL को कॉन्फ़िगर नहीं करते हैं और मैसेज प्रोसेसर के बीच में, डिफ़ॉल्ट कॉन्फ़िगरेशन, पोर्ट 8082 अब भी कॉम्पोनेंट को मैनेज करने के लिए, मैसेज प्रोसेसर पर खुला रहेगा, लेकिन राऊटर को उसे ऐक्सेस करें.

- पोर्ट के पहले "M" वे पोर्ट हैं जिनका इस्तेमाल कॉम्पोनेंट को मैनेज करने के लिए किया जाता है. ये पोर्ट, कॉम्पोनेंट से जुड़े होने चाहिए यह कॉम्पोनेंट कॉम्पोनेंट पर खुला होना चाहिए, ताकि मैनेजमेंट सर्वर से इसे ऐक्सेस किया जा सके.

- इन कॉम्पोनेंट को मैनेजमेंट सर्वर पर पोर्ट 8080 के ऐक्सेस की ज़रूरत होती है: राऊटर, मैसेज प्रोसेसर, यूज़र इंटरफ़ेस (यूआई), Postgres, और Qpid.

- मैसेज प्रोसेसर को पोर्ट 4528 को अपने मैनेजमेंट पोर्ट के तौर पर खोलना होगा. अगर आपके पास कई मैसेज प्रोसेसर का इस्तेमाल कर रहे हों, तो वे सभी पोर्ट 4528 पर एक-दूसरे को ऐक्सेस कर सकेंगे (यह मैसेज प्रोसेसर पर, पोर्ट 4528 के लिए ऊपर दिए गए डायग्राम में लूप ऐरो दबाएं. अगर आपके पास कई डेटा सेंटर के लिए, यह ज़रूरी है कि पोर्ट को सभी डेटा सेंटर के मैसेज प्रोसेसर से ऐक्सेस किया जा सके.

- हालांकि, यह ज़रूरी नहीं है, लेकिन किसी भी मैसेज के ज़रिए ऐक्सेस करने के लिए, राऊटर पर पोर्ट 4527 खोला जा सकता है प्रोसेसर. ऐसा न करने पर, आपको मैसेज प्रोसेसर की लॉग फ़ाइलों में गड़बड़ी के मैसेज दिख सकते हैं.

- राऊटर को अपने मैनेजमेंट पोर्ट के तौर पर, पोर्ट 4527 को खोलना होगा. अगर आपके पास कई राऊटर हैं, तो यह भी ज़रूरी है कि सभी लोग पोर्ट 4527 पर एक-दूसरे से ऐक्सेस कर सकें. यह राऊटर पर पोर्ट 4527 के लिए ऊपर दिया गया डायग्राम देखें).

- Edge यूज़र इंटरफ़ेस (यूआई) को एपीआई प्रॉक्सी से एक्सपोज़ किए गए पोर्ट पर राऊटर को ऐक्सेस करने के लिए, ट्रेस टूल में भेजें बटन.

- मैनेजमेंट सर्वर को कैसंड्रा के जेएमएक्स पोर्ट का ऐक्सेस चाहिए नोड.

- JMX पोर्ट को उपयोगकर्ता नाम/पासवर्ड के लिए कॉन्फ़िगर किया जा सकता है. यहां जाएं: ज़्यादा जानकारी के लिए, मॉनिटर करने का तरीका.

- आप वैकल्पिक रूप से कुछ कनेक्शन के लिए TLS/SSL ऐक्सेस को कॉन्फ़िगर कर सकते हैं, जो अलग-अलग पोर्ट हैं. इसके लिए TLS/SSL देखें वगैरह को कॉपी करने का विकल्प है.

- अगर मास्टर-स्टैंडबाय रेप्लिकेशन का इस्तेमाल करने के लिए दो Postgres नोड कॉन्फ़िगर कर रहे हैं, तो आपको पोर्ट 22 खोलना होगा हर नोड पर लागू होता है. अनुमति देने के लिए, अलग-अलग नोड पर वैकल्पिक रूप से पोर्ट खोले जा सकते हैं एसएसएच ऐक्सेस करें.

- बाहरी एसएमटीपी से ईमेल भेजने के लिए, Management Server और Edge यूज़र इंटरफ़ेस (यूआई) को कॉन्फ़िगर किया जा सकता है सर्वर. अगर ऐसा किया जाता है, तो आपको यह पक्का करना होगा कि मैनेजमेंट सर्वर और यूज़र इंटरफ़ेस (यूआई) ज़रूरी ऐक्सेस SMTP सर्वर पर पोर्ट है. बिना TLS वाले एसएमटीपी के लिए, पोर्ट नंबर आम तौर पर 25 होता है. TLS की सुविधा वाले उपयोगकर्ताओं के लिए एसएमटीपी, यह अक्सर 465 होता है, लेकिन एसएमटीपी की सेवा देने वाली कंपनी से संपर्क करें.

नीचे दी गई टेबल में बताया गया है कि एज कॉम्पोनेंट की मदद से, फ़ायरवॉल में पोर्ट कैसे खोले जाने चाहिए:

| कॉम्पोनेंट | पोर्ट | ब्यौरा |

|---|---|---|

| स्टैंडर्ड एचटीटीपी पोर्ट | 80, 443 | एचटीटीपी और वे सभी पोर्ट जिनका इस्तेमाल आप वर्चुअल होस्ट के लिए करते हैं |

| मैनेजमेंट सर्वर | 8080 | Edge management API कॉल के लिए पोर्ट. इन कॉम्पोनेंट को पोर्ट 8080 तक ऐक्सेस करने की ज़रूरत होती है मैनेजमेंट सर्वर: राऊटर, मैसेज प्रोसेसर, यूज़र इंटरफ़ेस (यूआई), Postgres, और Qpid. |

| 1099 | JMX पोर्ट | |

| 4526 | डिस्ट्रिब्यूट किए गए कैश और मैनेजमेंट कॉल के लिए | |

| मैनेजमेंट यूज़र इंटरफ़ेस (यूआई) | 9000 | ब्राउज़र ऐक्सेस को मैनेज करने के यूज़र इंटरफ़ेस (यूआई) के लिए पोर्ट |

| मैसेज प्रोसेसर | 8998 | राऊटर से बातचीत के लिए मैसेज प्रोसेसर पोर्ट |

| 8082 |

मैसेज प्रोसेसर के लिए डिफ़ॉल्ट मैनेजमेंट पोर्ट. साथ ही, यह पोर्ट इसके कॉम्पोनेंट पर खुला होना चाहिए मैनेजमेंट सर्वर से ऐक्सेस मिल जाएगा. अगर राऊटर और मैसेज प्रोसेसर के बीच TLS/एसएसएल को कॉन्फ़िगर किया जाता है, तो इसका इस्तेमाल राऊटर में किया जाएगा मैसेज प्रोसेसर की परफ़ॉर्मेंस की जांच करेगा. |

|

| 1101 | JMX पोर्ट | |

| 4528 | संदेश प्रोसेसर के बीच वितरित कैश और प्रबंधन कॉल के लिए और राऊटर और मैनेजमेंट सर्वर की ओर से भेजी गई जानकारी | |

| राऊटर | 8081 | राऊटर के लिए डिफ़ॉल्ट मैनेजमेंट पोर्ट. इसे ऐक्सेस करने के लिए, कॉम्पोनेंट पर यह पोर्ट खुला होना चाहिए को ऐक्सेस किया जा सकता है. |

| 4527 | डिस्ट्रिब्यूट किए गए कैश और मैनेजमेंट कॉल के लिए | |

| 15999 |

परफ़ॉर्मेंस की जांच वाला पोर्ट. लोड बैलेंसर इस पोर्ट का इस्तेमाल यह पता लगाने के लिए करता है कि राऊटर उपलब्ध हैं. राऊटर की स्थिति जानने के लिए, लोड बैलेंसर, राऊटर: curl -v http://routerIP:15999/v1/servers/self/reachable अगर राऊटर को ऐक्सेस किया जा सकता है, तो अनुरोध पर एचटीटीपी 200 का कोड दिखेगा. |

|

| 59001 | apigee-validate यूटिलिटी द्वारा Edge इंस्टॉलेशन की जांच करने के लिए इस्तेमाल किया जाने वाला पोर्ट.

इस यूटिलिटी के लिए राऊटर पर पोर्ट 59001 का ऐक्सेस होना ज़रूरी है. यहां जाएं:

पोर्ट 59001 पर ज़्यादा जानकारी के लिए, इंस्टॉल की जांच करें. |

|

| ZooKeeper | 2181 | मैनेजमेंट सर्वर, राऊटर, मैसेज प्रोसेसर वगैरह जैसे दूसरे कॉम्पोनेंट में इस्तेमाल किया जाता है |

| 2,888, 3,888 | ZooKeeper क्लस्टर के लिए ZooKeeper में अंदरूनी तौर पर इस्तेमाल किया जाता है. (इसे ZooKeeper एन्संबल भी कहा जाता है) बातचीत | |

| कास्सांद्रा | 7,000, 9042, 9160 | कैसेंड्रा नोड के बीच संचार और पहुंच के लिए Apache कसांद्रा को पोर्ट करता है अन्य Edge कॉम्पोनेंट शामिल होते हैं. |

| 7199 | जेएमएक्स पोर्ट. मैनेजमेंट सर्वर से ऐक्सेस करने के लिए खुला होना चाहिए. | |

| Qpid | 5672 | राऊटर और मैसेज प्रोसेसर से Qpid सर्वर को कम्यूनिकेशन करने के लिए इस्तेमाल किया जाता है |

| 8083 | Qpid सर्वर पर मौजूद डिफ़ॉल्ट मैनेजमेंट पोर्ट और इसके कॉम्पोनेंट पर खुला होना चाहिए मैनेजमेंट सर्वर से ऐक्सेस मिल जाएगा. | |

| 1102 | JMX पोर्ट | |

| 4529 | डिस्ट्रिब्यूट किए गए कैश और मैनेजमेंट कॉल के लिए | |

| Postgres | 5432 | इसका इस्तेमाल Qpid/मैनेजमेंट सर्वर से Postgres तक कम्यूनिकेशन के लिए किया जाता है |

| 8084 | Postgres सर्वर पर डिफ़ॉल्ट मैनेजमेंट पोर्ट और ऐक्सेस के लिए यह कॉम्पोनेंट कॉम्पोनेंट पर खुला होना चाहिए को ऐक्सेस किया जा सकता है. | |

| 1103 | JMX पोर्ट | |

| 4530 | डिस्ट्रिब्यूट किए गए कैश और मैनेजमेंट कॉल के लिए | |

| 22 | अगर मास्टर-स्टैंडबाय रेप्लिकेशन का इस्तेमाल करने के लिए दो Postgres नोड कॉन्फ़िगर कर रहे हैं, तो आपको खोलना होगा एसएसएच ऐक्सेस के लिए, हर नोड पर पोर्ट 22. | |

| LDAP | 10389 | OpenLDAP |

| SmartDocs | 59002 | Edge राऊटर पर मौजूद पोर्ट, जहां SmartDocs पेज के अनुरोध भेजे जाते हैं. |

अगली टेबल में वे सभी पोर्ट दिखते हैं जो सोर्स और डेस्टिनेशन के साथ अंकों के आधार पर जोड़े जाते हैं घटक:

| पोर्ट नंबर | मकसद | सोर्स कॉम्पोनेंट | डेस्टिनेशन कॉम्पोनेंट |

|---|---|---|---|

| virtual_host_port | एचटीटीपी के साथ-साथ ऐसे अन्य पोर्ट जिनका इस्तेमाल वर्चुअल होस्ट एपीआई कॉल ट्रैफ़िक के लिए किया जाता है. पोर्ट 80 और 443 सबसे ज़्यादा इस्तेमाल किए जाते हैं; तो ईमेल राऊटर, TLS/SSL कनेक्शन को खत्म कर सकता है. | बाहरी क्लाइंट (या लोड बैलेंसर) | मैसेज राऊटर पर लिसनर |

| 1099 से 1103 | जेएमएक्स मैनेजमेंट | जेएमएक्स क्लाइंट | मैनेजमेंट सर्वर (1099) मैसेज प्रोसेसर (1101) Qpid सर्वर (1102) पोस्टग्रेस सर्वर (1103) |

| 2181 | ज़ूकीपर क्लाइंट कम्यूनिकेशन | मैनेजमेंट सर्वर राऊटर मैसेज प्रोसेसर Qpid सर्वर Postgres सर्वर |

ज़ूकीपर |

| 2888 और 3888 | ज़ूकीपर इंटरनोड मैनेजमेंट | ज़ूकीपर | ज़ूकीपर |

| 4526 | RPC मैनेजमेंट पोर्ट | मैनेजमेंट सर्वर | मैनेजमेंट सर्वर |

| 4527 | डिस्ट्रिब्यूट किए गए कैश, मैनेजमेंट कॉल, और कम्यूनिकेशन के लिए, RPC मैनेजमेंट पोर्ट राऊटर के बीच में | मैनेजमेंट सर्वर रूटर |

राऊटर |

| 4528 | मैसेज प्रोसेसर के बीच डिस्ट्रिब्यूट किए गए कैश कॉल और बातचीत के लिए राऊटर से | मैनेजमेंट सर्वर राऊटर मैसेज प्रोसेसर |

मैसेज प्रोसेसर |

| 4529 | डिस्ट्रिब्यूट किए गए कैश और मैनेजमेंट कॉल के लिए, RPC मैनेजमेंट पोर्ट | मैनेजमेंट सर्वर | Qpid सर्वर |

| 4530 | डिस्ट्रिब्यूट किए गए कैश और मैनेजमेंट कॉल के लिए, RPC मैनेजमेंट पोर्ट | मैनेजमेंट सर्वर | Postgres सर्वर |

| 5432 | Postgres क्लाइंट | Qpid सर्वर | Postgres |

| 5672 |

इसका इस्तेमाल राऊटर और मैसेज प्रोसेसर से Qpid को आंकड़े भेजने के लिए किया जाता है |

राऊटर मैसेज प्रोसेसर |

Qpid सर्वर |

| 7000 | कैसंड्रा इंटर-नोड कम्यूनिकेशन्स | कास्सांद्रा | अन्य कैसंड्रा नोड |

| 7199 | जेएमएक्स मैनेजमेंट. प्रबंधन से कैसेंड्रा नोड पर ऐक्सेस के लिए खुला होना चाहिए सर्वर. | जेएमएक्स क्लाइंट | कास्सांद्रा |

| 8080 | Management API पोर्ट | Management API क्लाइंट | मैनेजमेंट सर्वर |

| 8081 से 8084 |

कॉम्पोनेंट एपीआई पोर्ट, जिनका इस्तेमाल सीधे अलग-अलग कॉम्पोनेंट को एपीआई अनुरोध जारी करने के लिए किया जाता है. हर कॉम्पोनेंट एक अलग पोर्ट खोलता है; इस्तेमाल किया गया सटीक पोर्ट कॉन्फ़िगरेशन पर निर्भर करता है लेकिन यह कॉम्पोनेंट उस कॉम्पोनेंट पर खुला होना चाहिए जिसे मैनेजमेंट सर्वर से ऐक्सेस किया जा सकता है |

Management API क्लाइंट | राऊटर (8081) मैसेज प्रोसेसर (8082) Qpid सर्वर (8083) पोस्टग्रेस सर्वर (8084) |

| 8998 | राऊटर और मैसेज प्रोसेसर के बीच कम्यूनिकेशन | राऊटर | मैसेज प्रोसेसर |

| 9000 | डिफ़ॉल्ट Edge मैनेजमेंट यूज़र इंटरफ़ेस (यूआई) पोर्ट | ब्राउज़र | मैनेजमेंट यूज़र इंटरफ़ेस (यूआई) सर्वर |

| 9042 | सीक्यूएल नेटिव ट्रांसपोर्ट | राऊटर मैसेज प्रोसेसर मैनेजमेंट सर्वर |

कास्सांद्रा |

| 9160 | कैसंड्रा थ्रिफ़्ट क्लाइंट | राऊटर मैसेज प्रोसेसर मैनेजमेंट सर्वर |

कास्सांद्रा |

| 10389 | LDAP पोर्ट | मैनेजमेंट सर्वर | OpenLDAP |

| 15999 | परफ़ॉर्मेंस की जांच वाला पोर्ट. लोड बैलेंसर इस पोर्ट का इस्तेमाल यह पता लगाने के लिए करता है कि राऊटर उपलब्ध हैं. | लोड बैलेंसर | राऊटर |

| 59001 | Edge इंस्टॉलेशन की जांच करने के लिए, apigee-validate यूटिलिटी पोर्ट का इस्तेमाल |

apigee-validate | राऊटर |

| 59002 | वह राऊटर पोर्ट जहां SmartDocs पेज के अनुरोध भेजे जाते हैं | SmartDocs | राऊटर |

एक मैसेज प्रोसेसर, कैसंड्रा के लिए एक खास कनेक्शन पूल को खुला रखता है. हालांकि, इस पूल को कॉन्फ़िगर कर लिया गया है ताकि टाइम आउट न हो. जब फ़ायरवॉल किसी संदेश प्रोसेसर और कैसेंड्रा सर्वर के बीच में होता है, फ़ायरवॉल की वजह से, कनेक्शन का समय खत्म हो सकता है. हालांकि, मैसेज प्रोसेसर को इस तरह से डिज़ाइन नहीं किया गया है कि कैसंड्रा के साथ फिर से संबंध बना पाए.

ऐसी स्थिति से बचने के लिए, Apigee का सुझाव है कि Cassandra सर्वर, मैसेज प्रोसेसर, और राऊटर एक ही सबनेट में हों, ताकि इनके डिप्लॉयमेंट में फ़ायरवॉल शामिल न हो कॉम्पोनेंट.

अगर राऊटर और मैसेज प्रोसेसर के बीच में फ़ायरवॉल मौजूद है और इस्तेमाल में न होने पर टीसीपी टाइम आउट सेट किया गया है, हमारा सुझाव है कि:

net.ipv4.tcp_keepalive_time = 1800को Linux OS पर sysctl सेटिंग में सेट करें, जहां 1800 कोड, फ़ायरवॉल से जुड़े इनऐक्टिव टीसीपी टाइम आउट से कम होना चाहिए. इस सेटिंग में कनेक्शन को उसके साथ जोड़ा जा सकता है, ताकि फ़ायरवॉल कनेक्शन को डिसकनेक्ट न करे.- सभी मैसेज प्रोसेसर पर, बदलाव करें

/opt/apigee/customer/application/message-processor.propertiesअभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है नीचे दी गई प्रॉपर्टी जोड़ें. अगर फ़ाइल मौजूद नहीं है, तो उसे बनाएं.conf_system_cassandra.maxconnecttimeinmillis=-1

- मैसेज प्रोसेसर को रीस्टार्ट करें:

/opt/apigee/apigee-service/bin/apigee-service edge-message-processor restart

- सभी राऊटर पर,

/opt/apigee/customer/application/router.propertiesमें बदलाव करें नीचे दी गई प्रॉपर्टी जोड़ें. अगर फ़ाइल मौजूद नहीं है, तो उसे बनाएं.conf_system_cassandra.maxconnecttimeinmillis=-1

- राऊटर को रीस्टार्ट करें:

/opt/apigee/apigee-service/bin/apigee-service edge-router restart

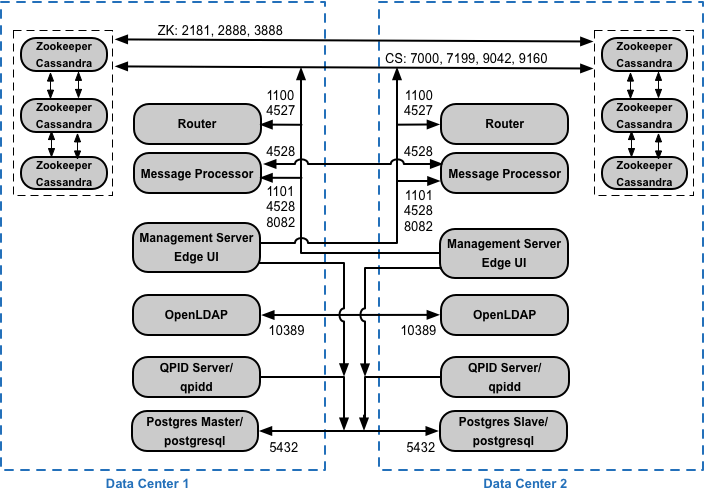

अगर दो डेटा सेंटर के साथ 12 होस्ट क्लस्टर वाला कॉन्फ़िगरेशन इंस्टॉल किया जाता है, तो पक्का करें कि दो डेटा सेंटर के नोड नीचे दिखाए गए पोर्ट पर बातचीत कर सकते हैं:

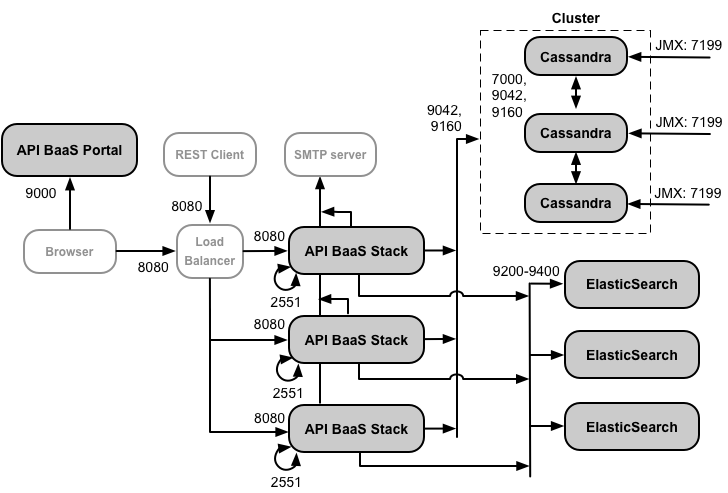

API BaaS पोर्ट की ज़रूरी शर्तें

अगर आपने API BaaS को इंस्टॉल करने का विकल्प चुना है, तो API BaaS Stack और API BaaS पोर्टल के कॉम्पोनेंट जोड़े जा सकते हैं. ये कॉम्पोनेंट नीचे दी गई इमेज में दिखाए गए पोर्ट का इस्तेमाल करते हैं:

इस डायग्राम में दी गई अहम जानकारी:

- API BaaS पोर्टल कभी भी सीधे BaaS स्टैक नोड पर अनुरोध नहीं करता है. डेवलपर जब पोर्टल में लॉग इन करता है, तो पोर्टल ऐप्लिकेशन ब्राउज़र में डाउनलोड हो जाता है. इसमें चल रहा पोर्टल ऐप्लिकेशन इसके बाद, ब्राउज़र BaaS स्टैक नोड के लिए अनुरोध करता है.

- API BaaS का प्रोडक्शन इंस्टॉलेशन, API BaaS पोर्टल नोड के बीच लोड बैलेंसर का इस्तेमाल करता है और API BaaS स्टैक नोड शामिल हैं. पोर्टल को कॉन्फ़िगर करते समय और BaaS API कॉल करते समय, आपको यह लोड बैलेंसर का आईपी पता या डीएनएस नाम बताता है, न कि स्टैक नोड का.

- सभी स्टैक नोड को पोर्ट 2551 खोलना होगा, ताकि उन्हें अन्य सभी स्टैक नोड से ऐक्सेस किया जा सके (यह स्टैक नोड पर पोर्ट 2551 के लिए, ऊपर दिए गए डायग्राम में लूप ऐरो दबाएं). अगर आपके पास एक से ज़्यादा डेटा है सेंटर: यह ज़रूरी है कि पोर्ट को सभी डेटा सेंटर के सभी स्टैक नोड से ऐक्सेस किया जा सके.

- किसी बाहरी एसएमटीपी सर्वर से ईमेल भेजने के लिए, आपको सभी Baas स्टैक नोड कॉन्फ़िगर करने होंगे. इसके लिए नॉन-टीएलएस एसएमटीपी का पोर्ट नंबर आम तौर पर 25 होता है. TLS की सुविधा वाले एसएमटीपी के लिए, यह अक्सर 465 होता है, लेकिन अपने एसएमटीपी प्रोवाइडर से संपर्क करें.

- कैसंद्रा नोड, API BaaS के लिए खास तौर पर बनाए जा सकते हैं या Edge के साथ शेयर किए जा सकते हैं.

नीचे दी गई टेबल में ऐसे डिफ़ॉल्ट पोर्ट दिखाए गए हैं जिन्हें कॉम्पोनेंट के हिसाब से फ़ायरवॉल में खोला जाना चाहिए:

| कॉम्पोनेंट | पोर्ट | ब्यौरा |

|---|---|---|

| API BaaS पोर्टल | 9000 | API BaaS यूज़र इंटरफ़ेस (यूआई) के लिए पोर्ट |

| API BaaS स्टैक | 8080 | वह पोर्ट जहां एपीआई अनुरोध मिला है |

| 2551 |

सभी स्टैक नोड के बीच संचार के लिए पोर्ट. यह ज़रूरी है कि अन्य सभी स्टैक ऐक्सेस हो सकें डेटा कैंटर में नोड होते हैं. अगर आपके पास एक से ज़्यादा डेटा सेंटर हैं, तो यह ज़रूरी है कि पोर्ट को सभी डेटा सेंटर पर. |

|

| ElasticSearch | 9,200 से 9,400 | API BaaS Stack के साथ कम्युनिकेट करने और ElasticSearch के बीच कम्यूनिकेट करने के लिए नोड |

लाइसेंस देना

Edge के हर इंस्टॉलेशन के लिए, एक यूनीक लाइसेंस फ़ाइल की ज़रूरत होती है, जो आपको Apigee से मिलती है. आपको मैनेजमेंट सर्वर इंस्टॉल करते समय लाइसेंस फ़ाइल का पाथ देना ज़रूरी है. उदाहरण के लिए /tmp/license.txt.

इंस्टॉलर, लाइसेंस फ़ाइल को

/opt/apigee/customer/conf/license.txt.

लाइसेंस फ़ाइल मान्य होने पर, मैनेजमेंट सर्वर समयसीमा खत्म होने और अनुमति वाले मैसेज की पुष्टि करता है

प्रोसेसर (एमपी) की संख्या. अगर किसी लाइसेंस की सेटिंग की समयसीमा खत्म हो जाती है, तो लॉग देखने के लिए यहां जाएं:

निम्न स्थान: /opt/apigee/var/log/edge-management-server/logs.

ऐसे मामले में, माइग्रेशन की जानकारी के लिए Apigee Edge की सहायता टीम से संपर्क करें.

अगर आपके पास अब तक लाइसेंस नहीं है, तो Apigee Sales से संपर्क करें.