您正在查看 Apigee Edge 說明文件。

請參閱 Apigee X 說明文件。 info

本主題將介紹 Apigee Sense 主控台。您可以在控制台中查看 Apigee Sense 對 API Proxy 流量進行分析的結果。當您發現有可疑的請求 (例如機器人攻擊) 時,可以使用控制台採取行動,封鎖或標記該用戶端 IP 位址的請求。

如「什麼是 Apigee Sense?」一文所述,Apigee Sense 會收集並分析 API 要求相關資料。透過這項分析,Apigee Sense 可找出可能代表可疑要求的模式。您可以使用 Apigee Sense 主控台查看並處理要求分析結果。

- 開啟新版 Edge 服務。

在 New Edge 服務中,按一下「Analyze」選單,然後點選「Sense」。

在「Sense」頁面上,您會看到要求活動的圖表快照,包括可疑要求。

在控制台的右上角,選取要查看要求資料的 Apigee Edge 機構。

這個機構包含 Apigee Sense 收集要求資料的 API 代理程式。

在左上角選取有 Apigee Sense 分析資料的日期。

選取日期後,這個頁面上的圖表會提供 Apigee Sense 分析 (包括要求流量) 的概略總覽。

查看要求分析摘要

您可以概略查看可疑活動。您可以使用這項功能深入查看詳細資料。

依序點選頁面頂端的「偵測」>「回報」選單,即可查看要求中出現的可疑活動資料。

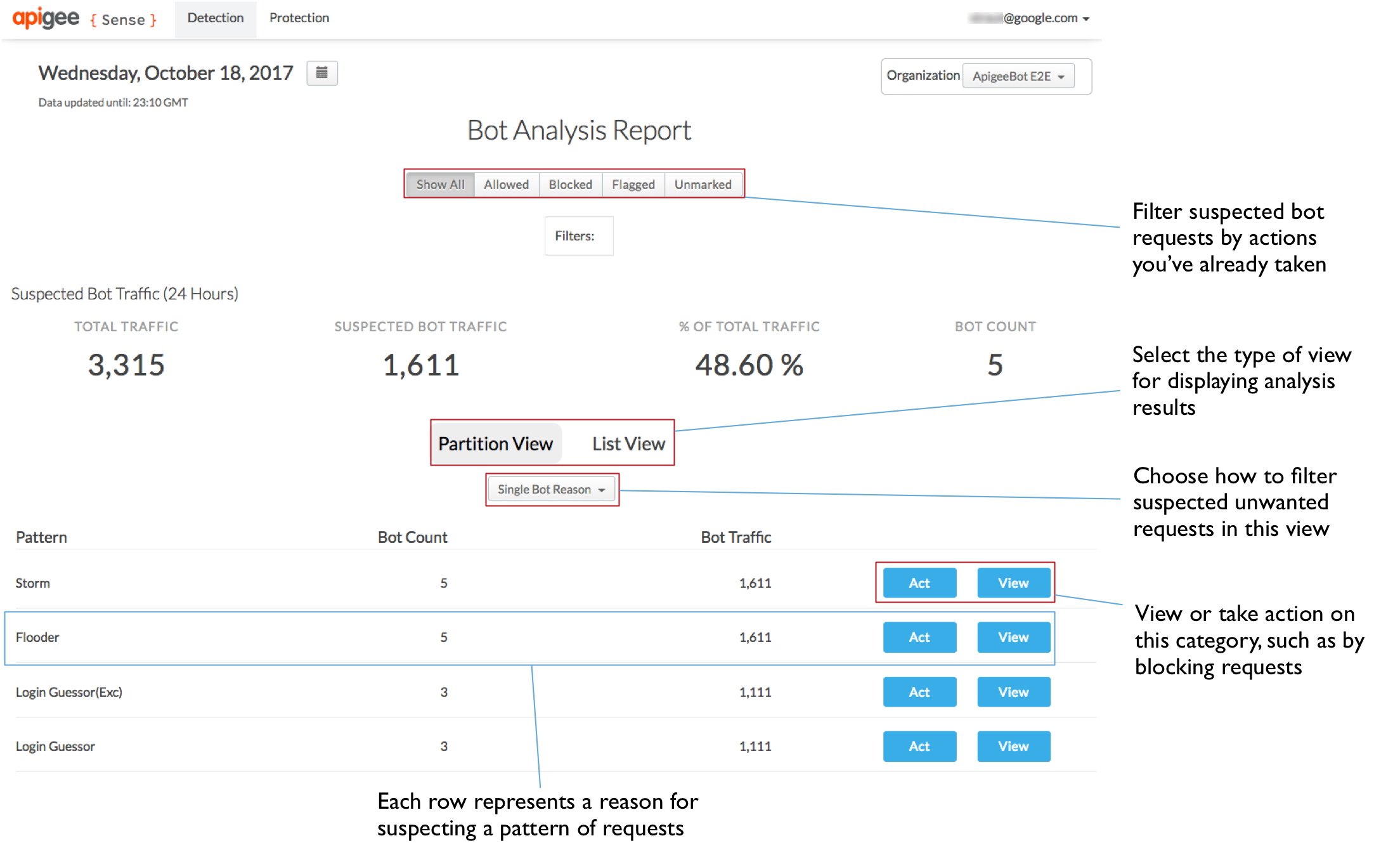

在「Bot 分析報表」頁面中,頂端的「可疑的機器人流量」專區會匯總流量,並提供可疑要求的相關指標。

偵測頁面也會提供兩種可疑活動檢視畫面。

- Partition View 會根據 Apigee Sense 將客戶列為可疑的理由,將客戶分組。

- 清單檢視畫面會依 IP 位址列出要求用戶端,以及資料的其他幾個面向。

在「分割檢視畫面」中,您可以將流量分類為代表可疑活動的模式。如要進一步瞭解模式,請參閱「針對可疑活動採取行動」。系統將要求流量分組成這些模式,是因為 Apigee Sense 分析了您的要求資料。

並非所有符合模式的請求都是濫用行為。您想查看機器人數量和/或流量數字是否過高。

舉例來說,Login Attempter 模式代表在 24 小時內,嘗試連線至登入 Proxy 的次數。在下圖中,機器人數量 (相對於其他模式) 的數字非常高,表示大量用戶端在單日內嘗試存取登入 Proxy。因此,這個模式值得我們深入探討。

使用分析詳細資料進行調查

一旦您找出可能包含可疑活動 (例如機器人攻擊) 的一組要求後,即可查看要求的詳細資料。如要找出真正的機器人攻擊,您必須結合 Apigee Sense 分析結果,並運用自己對用戶端呼叫 API 的瞭解。

在「Detection」頁面的「Partition View」中,找出您有興趣的模式 (例如機器人數量極高的模式),然後按一下「View」按鈕,查看該模式代表的詳細資料。

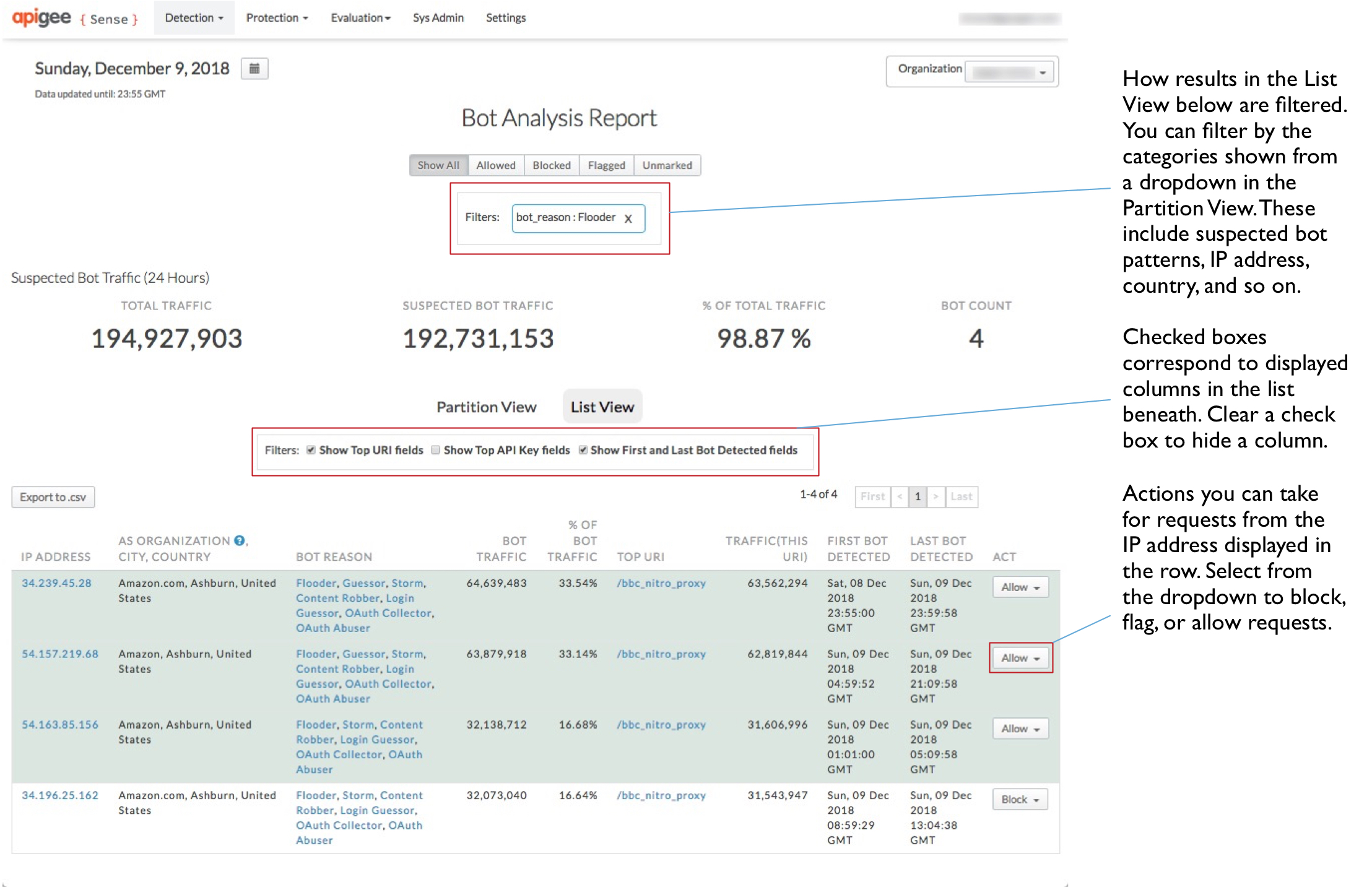

這裡提供符合所選模式的活動細部檢視畫面。這份清單中有一些值得注意的資料:

- 我們收到的 IP 位址數量相當龐大,在 24 小時內就收到近千個。

- 這些 IP 背後的自治系統 (AS) 機構相對較少,且 AS 機構分布在世界各地。

- 每個 IP 的機器人流量數量相當一致,約為 250 到 260 之間。這項指標也包含在漫遊器流量百分比衡量指標中。

綜合以上資訊,我們認為這些 IP 位址的使用者發出的登入 URI 要求,是經過協調的機械化攻擊。

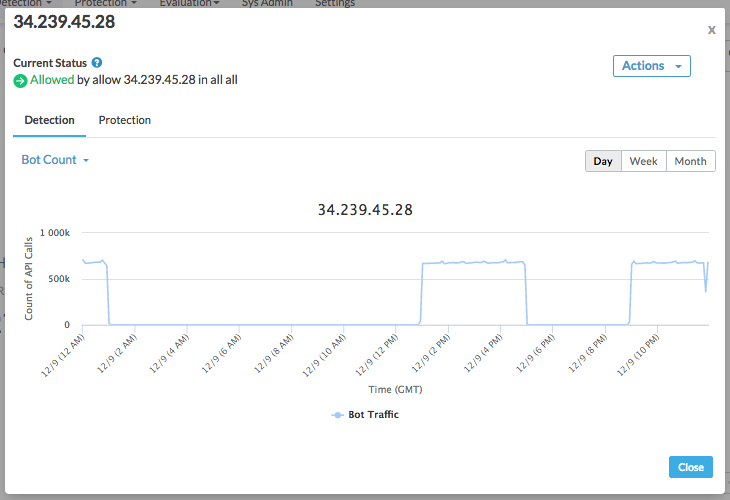

如要查看單一用戶端的更多詳細資料,請按一下左欄中的任一 IP 位址。

按一下「Detection」分頁標籤,查看 Apigee Sense 偵測到的 IP 位址要求。

對話方塊頂端會列出 Apigee Sense 偵測到來自這個 IP 位址的要求行為。

在「偵測」下方,使用下拉式選單中的類別,決定 Apigee Edge 是否應以不同方式處理來自特定 IP 位址的要求。舉例來說,您可以透過下列值類別判斷 IP 位址是否代表攻擊:

- 回應狀態碼。如果清單中大部分都是 500 等錯誤代碼,表示用戶端不斷嘗試使用錯誤的要求。換句話說,用戶端只是一再重複傳送要求,卻沒有注意到錯誤結果。

- 要求 URI。某些 URI 特別容易成為攻擊目標。登入 URI 就是其中之一。

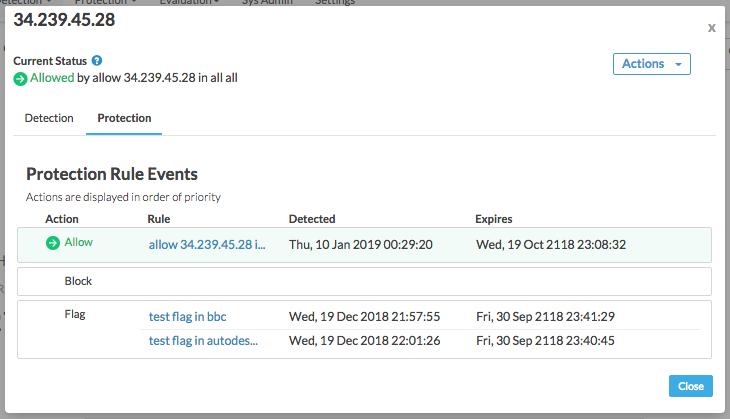

按一下「Protection」分頁,即可查看系統已為來自這個 IP 位址的要求啟用的保護規則清單。

規則會依優先順序列出,優先順序最高的動作 (允許) 會列在最上方,優先順序最低的動作 (標記) 則會列在最下方。在 Apigee Sense 中,您可以對單一 IP 位址採取多種動作。通常這是因為您針對包含多個 IP 位址的行為採取行動,例如封鎖暴力猜測攻擊者。不過,有些 IP 位址可能符合不當行為模式 (例如 Brute Guessor),但仍屬於友善 IP,例如您或合作夥伴測試系統時。在這種情況下,您可以允許這些特定 IP 位址,無論其行為為何。因此,雖然系統會為 IP 位址啟用這三種動作,但「允許」動作會優先於「封鎖」或「標記」動作。

確認 IP 可能代表您想採取行動的用戶端後,您就可以採取行動,攔截該用戶端的請求。

在「詳細資料檢視」中,按一下「關閉」按鈕。

針對發出可疑要求的用戶端採取行動

您是否確定有客戶的請求需要攔截 (例如機器人攻擊)?編寫規則,在要求抵達 Proxy 前封鎖或標記來自用戶端的要求。

在「Detection」頁面的「Bot Analysis Report」中,按一下「Partition View」分頁標籤,即可返回查看模式清單。

請注意,在「Partition View」中,模式清單已縮短,只包含您先前選取要查看的模式。這是因為當您選取查看模式時,系統會開始篩選完整的結果清單,只保留該模式。頁面頂端附近的「篩選器」方塊會顯示篩選的模式。

在模式的資料列中,按一下「Act」按鈕,指定要針對符合模式的 IP 要求採取的動作。

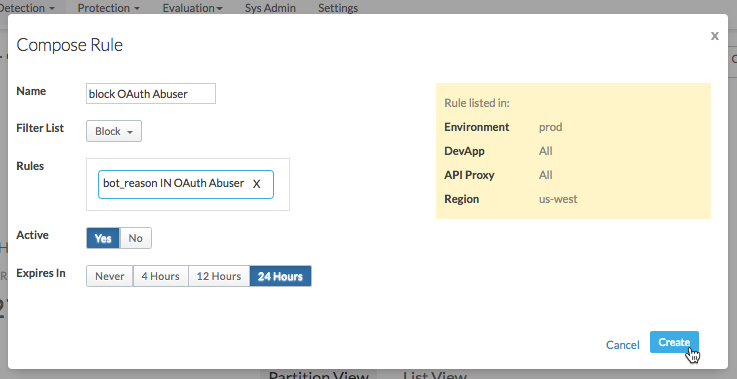

在「Compose Rule」對話方塊中,定義 Apigee Edge 如何回應來自以您所選模式進行呼叫的 IP 的請求。

在這裡,您將指定 Apigee Edge 在收到模式中 IP 的要求時使用的規則。

- 輸入新規則的名稱,例如

Block login attempters。 在「Filter List」中,選取要讓 Apigee Edge 採取的動作:

- 允許要求繼續進入 Proxy,如同先前一樣。

- 在 Proxy 開始處理要求之前,先將要求完全封鎖。

- 標記要求,方法是讓 Apigee Edge 新增 Proxy 可尋找的特殊 HTTP 標頭。Apigee Edge 會新增

X-SENSE-BOT-DETECTED標頭,其值為SENSE。舉例來說,您可能會設定 Proxy,這樣一來,當您收到特定用戶端的要求時,就可以傳回虛擬資料來誤導對方。在 Proxy 中,您會檢查傳入要求的標頭,然後在收到標記的要求時做出適當回應。

在「規則」方塊中,確認顯示的規則是您希望 Apigee Sense 在建立規則時使用的規則。

如為「有效」,請選取「是」來啟用規則。

選取規則到期日後的時間 (Apigee Edge 會在該時間停止強制執行規則)。

- 輸入新規則的名稱,例如

按一下「建立」,將規則傳送至 Apigee Edge。

查看您建立的規則

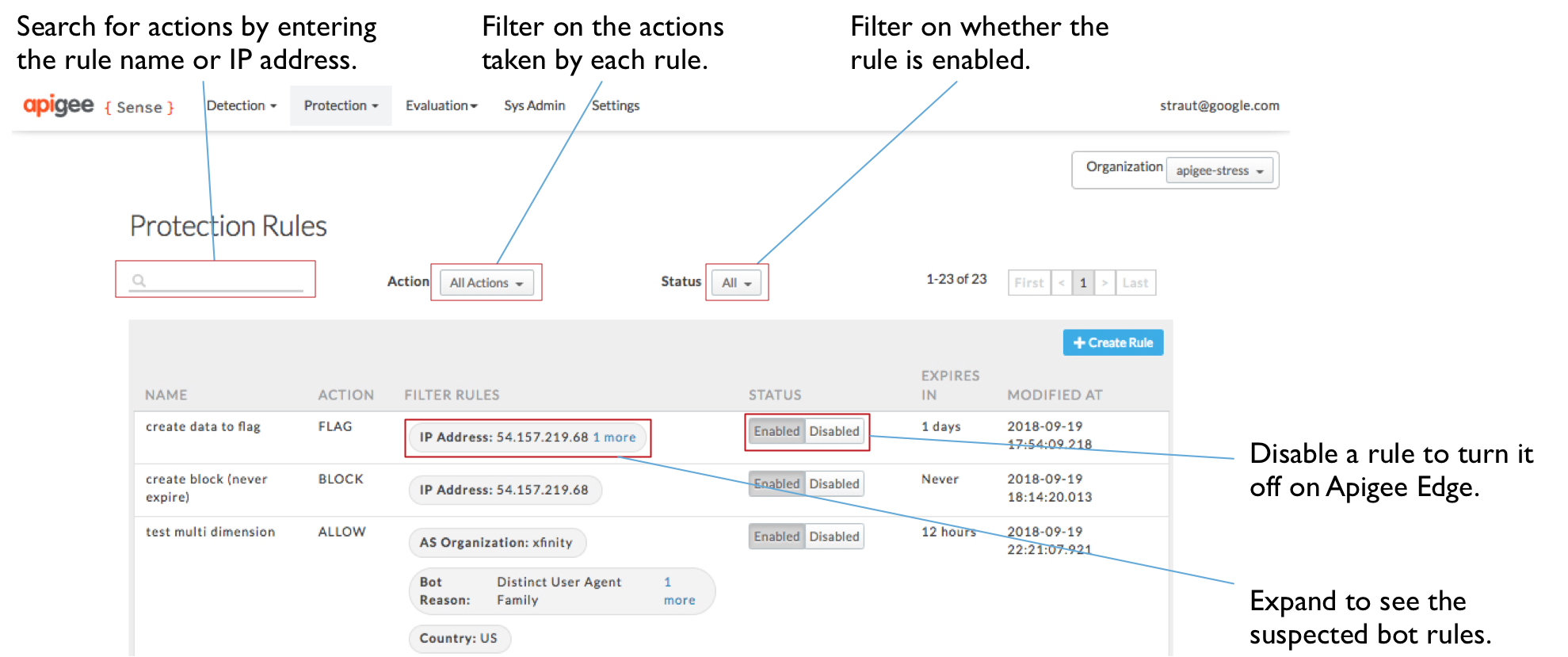

如果您已採取行動,為特定客戶建立回應規則,則可在「保護規則」頁面中管理規則。

- 在頁面頂端,按一下「保護」>「規則」選單,即可查看已設定的規則清單。

- 您可以在「保護規則」頁面中查看已建立的規則清單。接著即可執行以下操作:

- 在搜尋框中輸入值,即可依清單中的值 (例如名稱或 IP 位址) 篩選規則。

- 查看規則詳細資料,或瞭解要對哪些 IP 執行動作。

- 按一下「Filter Rules」欄中的值,查看該規則的組成元素。

- 啟用或停用規則。