شما در حال مشاهده اسناد Apigee Edge هستید.

به مستندات Apigee X بروید . اطلاعات

از این موضوع برای آشنایی با کنسول Apigee Sense استفاده کنید. در کنسول، می توانید نتایج تجزیه و تحلیل Apigee Sense از ترافیک به پراکسی های API خود را مشاهده کنید. وقتی مشتریانی را که درخواستهای مشکوک دارند، مانند حمله ربات، شناسایی میکنید، میتوانید از کنسول برای انجام اقداماتی با مسدود کردن یا پرچمگذاری درخواستها از آدرس IP آن مشتری استفاده کنید.

همانطور که در Apigee Sense چیست؟ ، Apigee Sense داده های مربوط به درخواست های API های شما را جمع آوری و تجزیه و تحلیل می کند. از طریق این تجزیه و تحلیل، Apigee Sense الگوهایی را شناسایی می کند که ممکن است درخواست های مشکوک را نشان دهند. با کنسول Apigee Sense می توانید نتایج تجزیه و تحلیل درخواست را مشاهده کرده و بر اساس آن عمل کنید.

- تجربه New Edge را باز کنید.

در تجربه New Edge، روی منوی Analyze کلیک کنید، سپس روی Sense کلیک کنید.

در صفحه Sense ، یک عکس فوری گرافیکی از فعالیت درخواست، از جمله درخواستهای مشکوک را مشاهده خواهید کرد.

در گوشه سمت راست بالای کنسول، سازمان Apigee Edge را که میخواهید دادههای درخواست را برای آن مشاهده کنید، انتخاب کنید.

این سازمان حاوی پروکسی های API است که Apigee Sense در حال جمع آوری داده های درخواستی برای آن است.

در گوشه سمت چپ بالا، تاریخی را انتخاب کنید که برای آن دادههای تحلیل Apigee Sense دارید.

با انتخاب تاریخ، نمودارهای این صفحه نمای کلی سطح بالایی از تجزیه و تحلیل Apigee Sense، از جمله ترافیک درخواست، ارائه میدهند.

خلاصه تحلیل درخواست را مشاهده کنید

می توانید نمای سطح بالایی از فعالیت های مشکوک دریافت کنید. با استفاده از این، میتوانید برای جزئیات بیشتر به بررسی آن بپردازید.

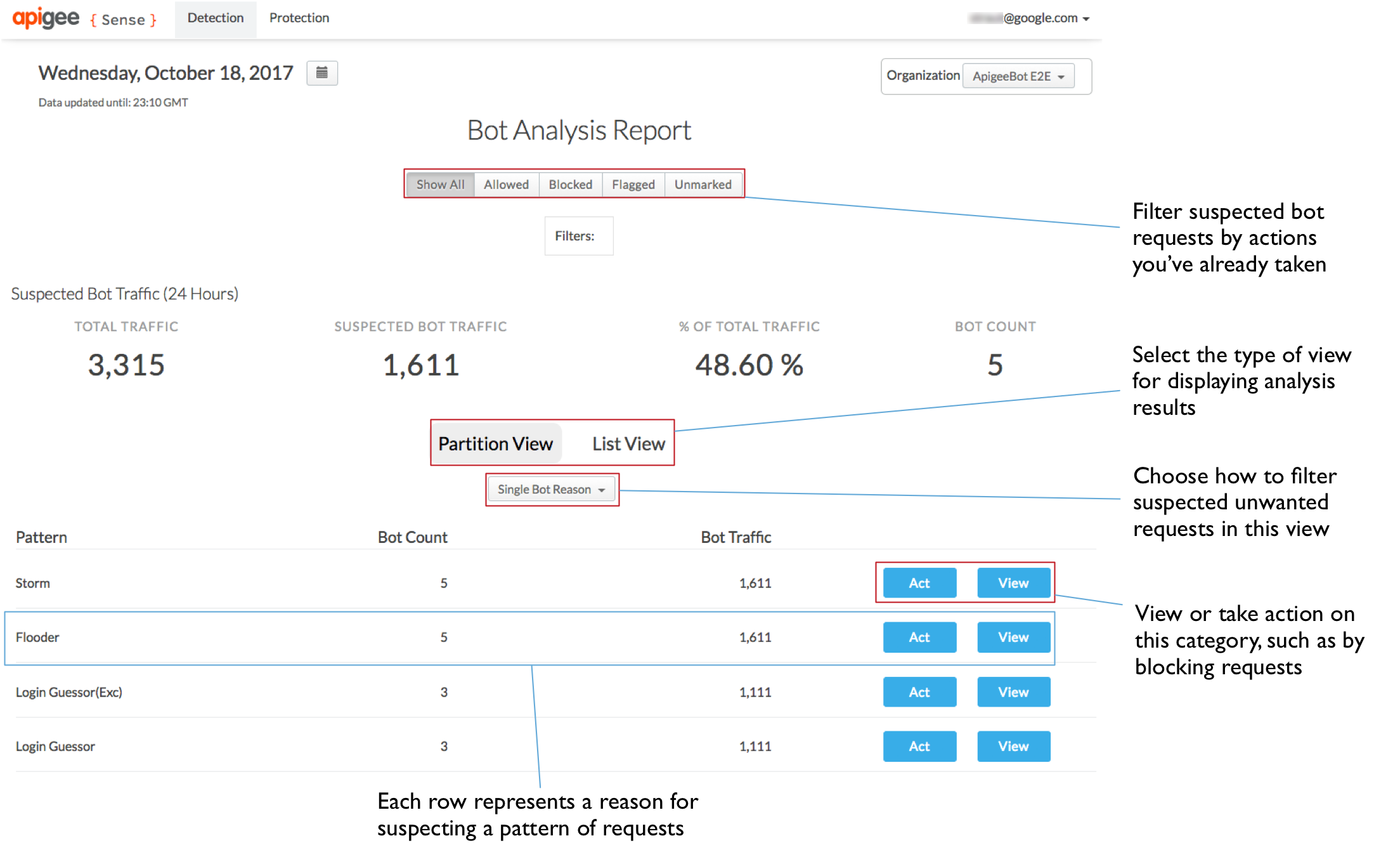

در بالای صفحه، روی منوی Detection > Report کلیک کنید تا دادههای مربوط به فعالیت مشکوک موجود در بین درخواستها را مشاهده کنید.

در صفحه گزارش تجزیه و تحلیل ربات ، بخش ترافیک مشکوک ربات در بالا، ترافیک را با اندازهگیریهای ویژه درخواستهای مشکوک خلاصه میکند.

صفحه Detection نیز دو نمای از فعالیت مشکوک را ارائه می دهد.

- Partition View مشتریان را بر اساس دلیلی که Apigee Sense آنها را مشکوک معرفی می کند گروه بندی می کند.

- List View مشتریان درخواستی را با آدرس IP آنها همراه با چندین جنبه دیگر از داده ها فهرست می کند.

در نمای پارتیشن ، می توانید ترافیک طبقه بندی شده به الگوهایی را مشاهده کنید که نشان دهنده فعالیت مشکوک هستند. برای اطلاعات بیشتر درباره الگوها، به اقدام در مورد فعالیت مشکوک مراجعه کنید. درخواست ترافیک گروه بندی شده در این الگوها محصول تجزیه و تحلیل Apigee Sense از داده های درخواست شما است.

همه درخواستهای منطبق با یک الگو، توهینآمیز نیستند. شما به دنبال تعداد ربات و/یا تعداد ترافیک بسیار بالا هستید.

به عنوان مثال، الگوی تلاش برای ورود تعداد زیادی تلاش برای رسیدن به یک پروکسی ورود در یک پنجره 24 ساعته را نشان می دهد. در تصویر زیر، تعداد بسیار زیاد Bot Count (نسبت به الگوهای دیگر) نشان می دهد که تعداد زیادی از مشتریان در تلاش هستند - در یک روز - به پروکسی ورود برسند. این باعث می شود این الگو ارزش بررسی داشته باشد.

با استفاده از جزئیات تجزیه و تحلیل تحقیق کنید

هنگامی که مجموعه ای از درخواست ها را شناسایی کردید که ممکن است شامل فعالیت های مشکوک مانند حمله ربات باشد، می توانید نمای دقیق تری از درخواست ها داشته باشید. جداسازی حملات ربات واقعی مستلزم ترکیب تجزیه و تحلیل Apigee Sense با دانش خود از مشتریانی است که با API های شما تماس می گیرند.

در نمای پارتیشن در صفحه تشخیص ، الگویی را که به آن علاقه دارید پیدا کنید - مانند الگوی با تعداد ربات های بسیار بالا - و روی دکمه View آن کلیک کنید تا جزئیات مربوط به آنچه الگو نشان دهنده آن است را ببینید.

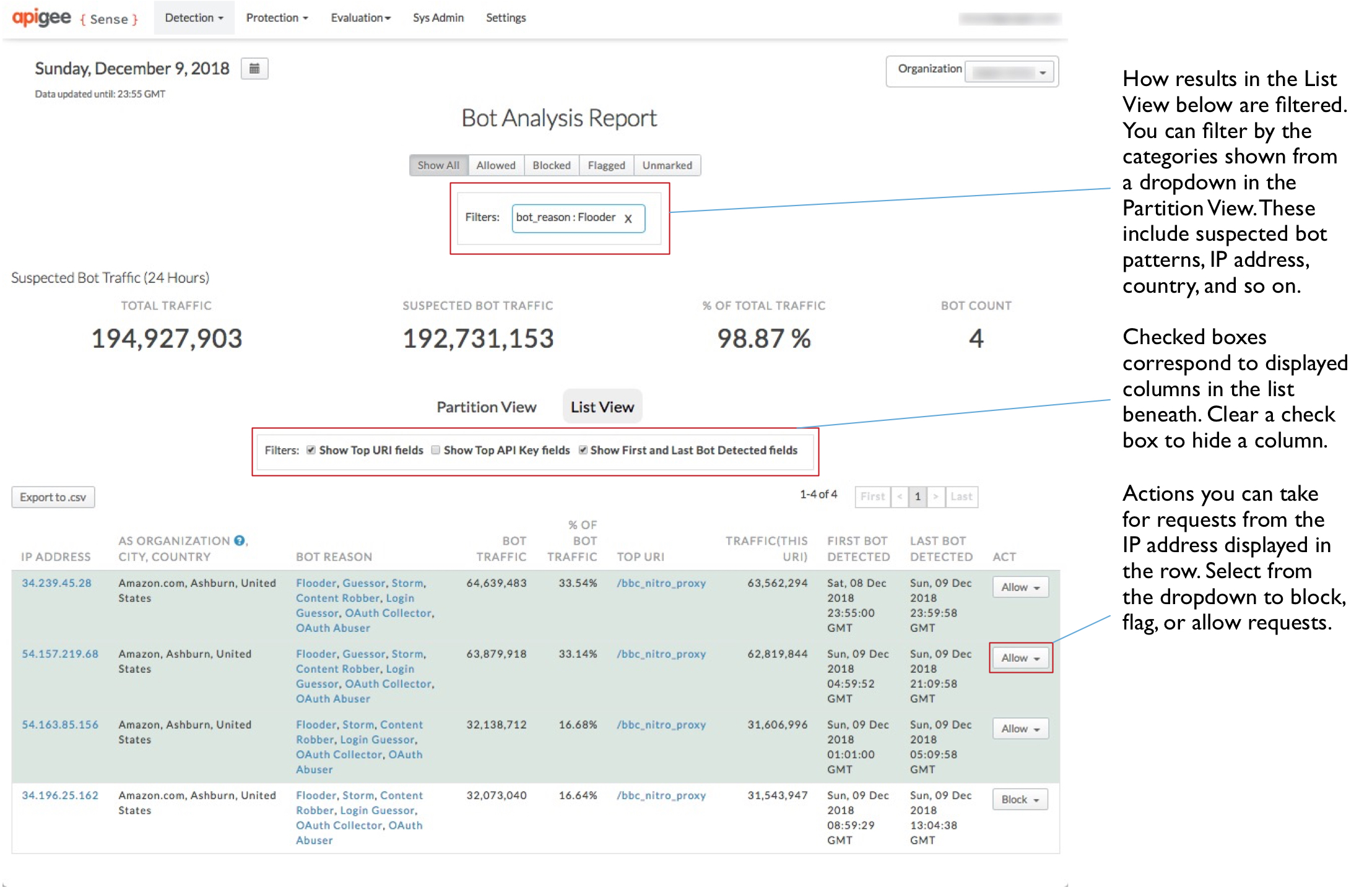

در اینجا، شما یک نمای تمرینی از فعالیت مطابق با الگوی انتخابی خود دارید. چند داده قابل توجه از لیست نشان داده شده در اینجا وجود دارد:

- تعداد زیادی آدرس IP وجود دارد -- تقریباً هزار نفر در 24 ساعت.

- تعداد نسبتاً کمی از سازمانهای سیستم خودمختار (AS) در پشت این IPها وجود دارد، و سازمانهای AS به طور گسترده از نظر جغرافیایی توزیع شدهاند.

- تعداد ترافیک ربات ها تقریباً در حدود 250 تا 260 در بین IP ها ثابت است. این نیز با درصد اندازه گیری ترافیک ربات نشان داده می شود.

در مجموع، این اطلاعات نشان می دهد که درخواست های این IP ها نشان دهنده یک حمله هماهنگ و مکانیزه به URI ورود هستند.

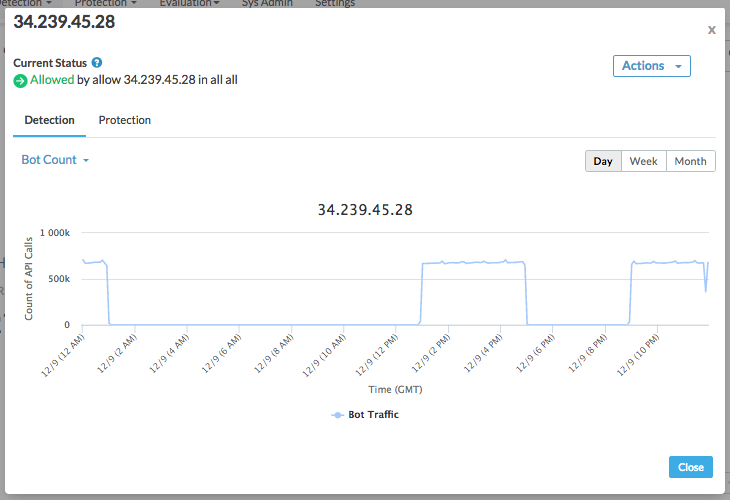

برای مشاهده جزئیات بیشتر در مورد یک کلاینت واحد، روی یکی از آدرس های IP در ستون سمت چپ کلیک کنید.

برای مشاهده آنچه که Apigee Sense در مورد درخواستهای آدرس IP کشف کرده است، روی تب Detection کلیک کنید.

در بالای کادر گفتگو، فهرستی از رفتارهای شناسایی شده توسط Apigee Sense برای درخواستهای این آدرس IP را مشاهده خواهید کرد.

در بخش Detection ، از دستههای موجود در منوی کشویی استفاده کنید تا تصمیم بگیرید که آیا درخواستهایی که از یک آدرس IP میآیند باید توسط Apigee Edge به طور متفاوتی مدیریت شوند یا خیر. به عنوان مثال، دستههای مقادیر زیر میتوانند به شما کمک کنند تا بفهمید آیا آدرس IP نشاندهنده حمله است یا خیر:

- کد وضعیت پاسخ . لیستی که تحت تسلط تعداد زیادی کد خطا مانند 500 است، به مشتری پیشنهاد می کند که مکرراً با درخواست اشتباه تلاش کند. به عبارت دیگر، مشتری که به سادگی درخواست را به طور مکرر بدون اطلاع از نتیجه خطا ارسال می کند.

- URI را درخواست کنید . برخی از URI ها به عنوان نقاط حمله بسیار مهم هستند. URI ورود به سیستم یکی از آنهاست.

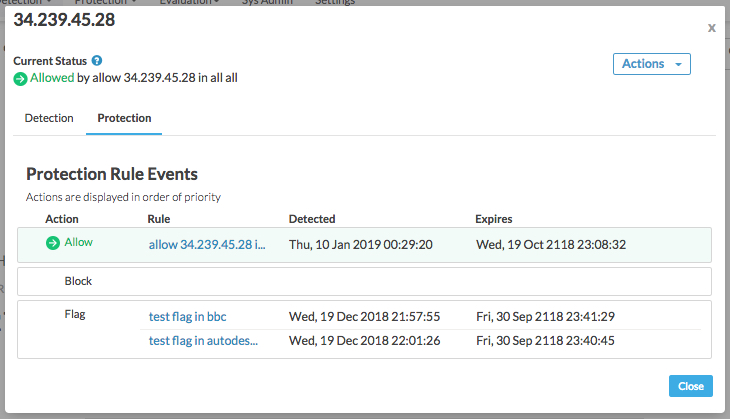

برای مشاهده لیستی از قوانین حفاظتی که قبلاً برای درخواستهای این آدرس IP فعال شدهاند، روی تب Protection کلیک کنید.

قوانین به ترتیب اولویت، با بالاترین اقدام اولویت (مجاز) در بالا و پایین ترین (پرچم) در پایین فهرست شده اند. در Apigee Sense، میتوانید چندین نوع عمل را روی یک آدرس IP انجام دهید. معمولاً به این دلیل است که شما روی رفتاری انجام میدهید که شامل آدرسهای IP متعدد است - مانند مسدود کردن حدسزنهای بیرحمانه. با این حال، برخی از آدرسهای IP ممکن است با الگوهای رفتاری ناخواسته مانند Brute Guessor مطابقت داشته باشند، اما همچنان IP دوستانه هستند، مانند زمانی که شما یا یک شریک در حال آزمایش سیستم خود هستید. در چنین حالتی، شما میتوانید آن آدرسهای IP خاص را بدون توجه به رفتارشان مجاز کنید . بنابراین اگرچه اقدامات هر سه نوع برای آدرس IP فعال می شوند، عمل Allow بر یک عمل Block یا Flag اولویت دارد.

پس از اینکه تأیید کردید که یک IP احتمالاً نشان دهنده مشتری است که می خواهید روی آن اقدام کنید، می توانید برای رهگیری درخواست های آن مشتری اقدام کنید.

در نمای تفصیلی ، روی دکمه بستن کلیک کنید.

در مورد مشتریانی که درخواست های مشکوک دارند اقدام کنید

مطمئن هستید مشتری دارید که میخواهید درخواستهایش را رهگیری کنید -- مانند حمله ربات؟ قبل از اینکه درخواست به پراکسیهای شما برسد، قانونی بنویسید تا درخواستهای مشتری را مسدود یا پرچمگذاری کنید.

در صفحه تشخیص ، در گزارش تجزیه و تحلیل ربات ، روی برگه View Partition کلیک کنید تا به مشاهده لیست الگوها بازگردید.

در نمای پارتیشن ، توجه داشته باشید که لیست الگوها کوتاه شده است تا فقط الگویی را که قبلاً برای مشاهده انتخاب کرده اید، شامل شود. به این دلیل که وقتی الگو را انتخاب کردید، لیست کامل نتایج را فقط به آن الگو فیلتر کردید. الگوهایی که برای آنها فیلتر می کنید در کادر فیلترها نزدیک بالای صفحه نشان داده شده است.

در ردیف الگو، روی دکمه Act کلیک کنید تا اقدامی را برای درخواستهای IPهای مطابق با الگو مشخص کنید.

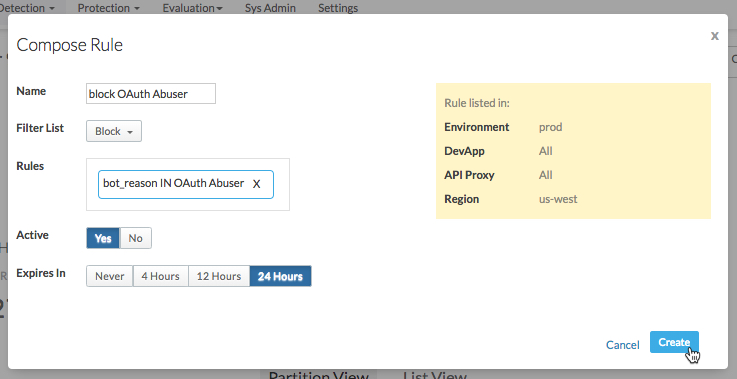

در گفتگوی Compose Rule ، تعریف کنید که Apigee Edge چگونه به درخواستهای IPهایی که با الگوی انتخابی شما تماس برقرار میکنند، پاسخ دهد.

در اینجا، قاعدهای را مشخص میکنید که Apigee Edge هنگام دریافت درخواستها از یک IP در الگو استفاده میکند.

- یک نام برای قانون جدید وارد کنید، مانند

Block login attempters. در لیست فیلتر ، اقدامی را که میخواهید Apigee Edge انجام دهد، انتخاب کنید:

- اجازه دهید درخواست مانند قبل به پروکسی شما ادامه یابد.

- قبل از اینکه پروکسی شما شروع به پردازش کند، درخواست را به طور کامل مسدود کنید .

- با اضافه کردن یک هدر HTTP ویژه ای که پراکسی شما می تواند به دنبال آن باشد، درخواست را پرچم گذاری کنید . Apigee Edge یک هدر

X-SENSE-BOT-DETECTEDبا مقدارSENSEاضافه می کند. برای مثال، ممکن است بخواهید پروکسی خود را طوری تنظیم کنید که وقتی درخواستی از یک کلاینت خاص دریافت میکنید، بتوانید دادههای ساختگی را برای گمراه کردن آنها ارسال کنید. در پروکسی خود، سرصفحههای درخواستهای دریافتی را بررسی میکنید، سپس زمانی که درخواست پرچمگذاری شده دریافت شد، به طور مناسب پاسخ میدهید.

در کادر قوانین ، تأیید کنید که قوانین نمایش داده شده همانهایی هستند که می خواهید Apigee Sense هنگام ایجاد قانون از آنها استفاده کند.

برای فعال ، بله را انتخاب کنید تا قانون روشن شود.

دوره ای را انتخاب کنید که پس از آن می خواهید قانون منقضی شود (برای Apigee Edge اجرای آن را متوقف کند).

- یک نام برای قانون جدید وارد کنید، مانند

برای ارسال قانون به Apigee Edge روی Create کلیک کنید.

قوانینی را که ایجاد کرده اید مرور کنید

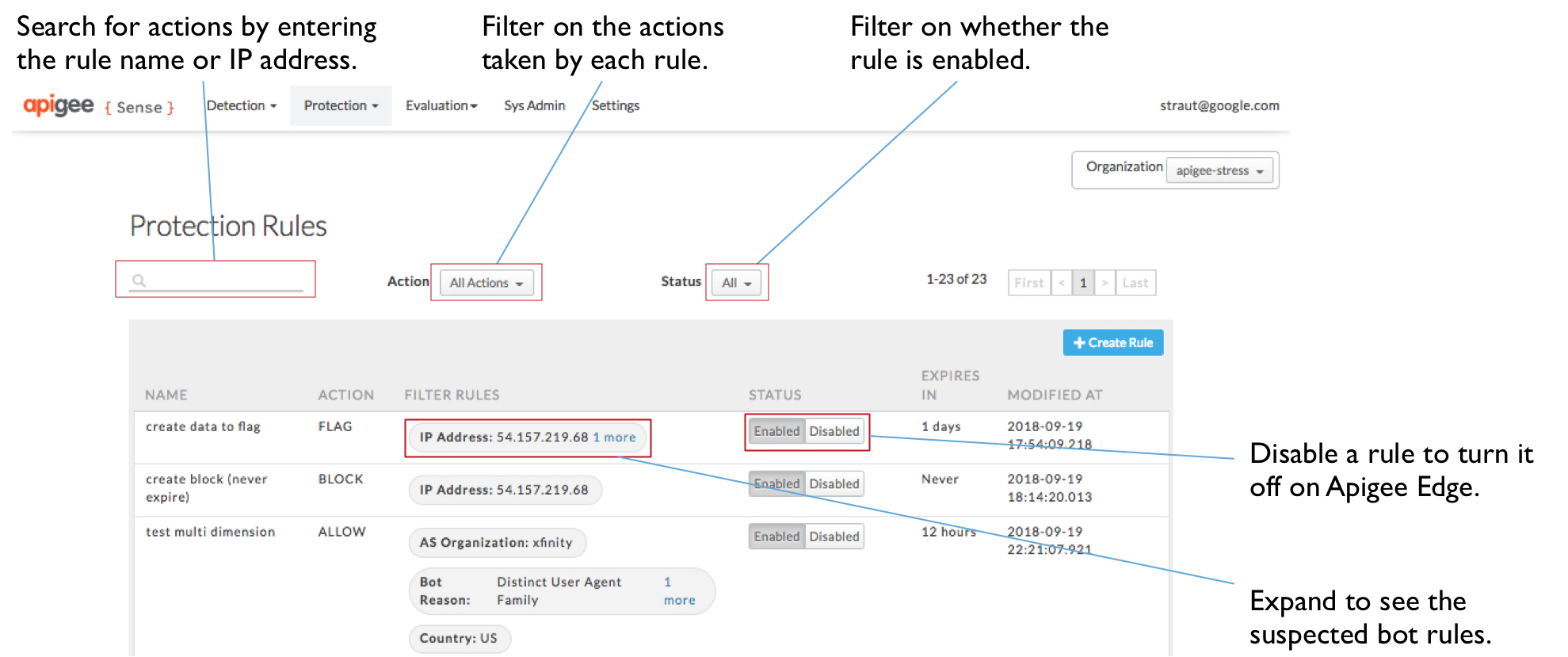

اگر قوانینی را برای پاسخگویی به مشتریان خاص وضع کرده اید، می توانید قوانین را در صفحه قوانین حفاظت مدیریت کنید.

- در بالای صفحه، روی منوی Protection > Rules کلیک کنید تا فهرستی از قوانینی را که دارید مشاهده کنید.

- در صفحه Protection Rules ، می توانید لیست قوانینی را که ایجاد کرده اید مشاهده کنید. از اینجا می توانید:

- برای فیلتر کردن قوانین بر اساس مقادیر موجود در لیست، مانند نام یا آدرس IP، مقداری را در کادر جستجو وارد کنید.

- جزئیات یک قانون را مشاهده کنید یا متوجه شوید که روی کدام IP ها اقدام می کنید.

- روی یک مقدار در ستون قوانین فیلتر کلیک کنید تا ببینید چه چیزی این قانون را در آنجا تشکیل می دهد.

- فعال یا غیرفعال کردن قوانین