אתם צופים במסמכי העזרה של Apigee Edge.

כניסה למסמכי העזרה של Apigee X. info

כאן מופיעה מבוא למסוף Apigee Sense. במסוף אפשר לראות את התוצאות של ניתוח התנועה של Apigee Sense לשרתי ה-API שלכם. כשאתם מזהים לקוחות ששולחים בקשות חשודות, למשל במתקפת בוט, אתם יכולים להשתמש במסוף כדי לבצע פעולה על ידי חסימה או סימון של בקשות מכתובת ה-IP של אותו לקוח.

כפי שמתואר במאמר מהו Apigee Sense?, מערכת Apigee Sense אוספת ומנתחת נתונים על בקשות לממשקי ה-API שלכם. באמצעות הניתוח הזה, Apigee Sense מזהה דפוסים שעשויים לייצג בקשות חשודות. באמצעות מסוף Apigee Sense אפשר לראות את תוצאות ניתוח הבקשות ולבצע בהן פעולות.

- פותחים את החוויה החדשה של Edge.

בממשק החדש של Edge, לוחצים על התפריט ניתוח ואז על חישה.

בדף Sense תוצג תמונת מצב גרפית של פעילות הבקשות, כולל בקשות חשודות.

בפינה השמאלית העליונה של המסוף, בוחרים את הארגון ב-Apigee Edge שעבורו רוצים להציג את נתוני הבקשות.

זהו הארגון שמכיל שרתים proxy של API שעבורם מערכת Apigee Sense אוספת נתוני בקשות.

בפינה הימנית העליונה, בוחרים תאריך שיש לכם נתוני ניתוח של Apigee Sense לגביו.

אחרי שבוחרים תאריך, התרשימים בדף הזה מספקים סקירה כללית ברמה גבוהה מאוד של ניתוח Apigee Sense, כולל תנועת הבקשות.

הצגת הסיכום של ניתוח הבקשה

אפשר לקבל סקירה כללית ברמה גבוהה של הפעילות החשודה. כך תוכלו להציג פירוט נוסף.

בחלק העליון של הדף, לוחצים על התפריט זיהוי > דוח כדי להציג נתונים על פעילות חשודה שנמצאה בבקשות.

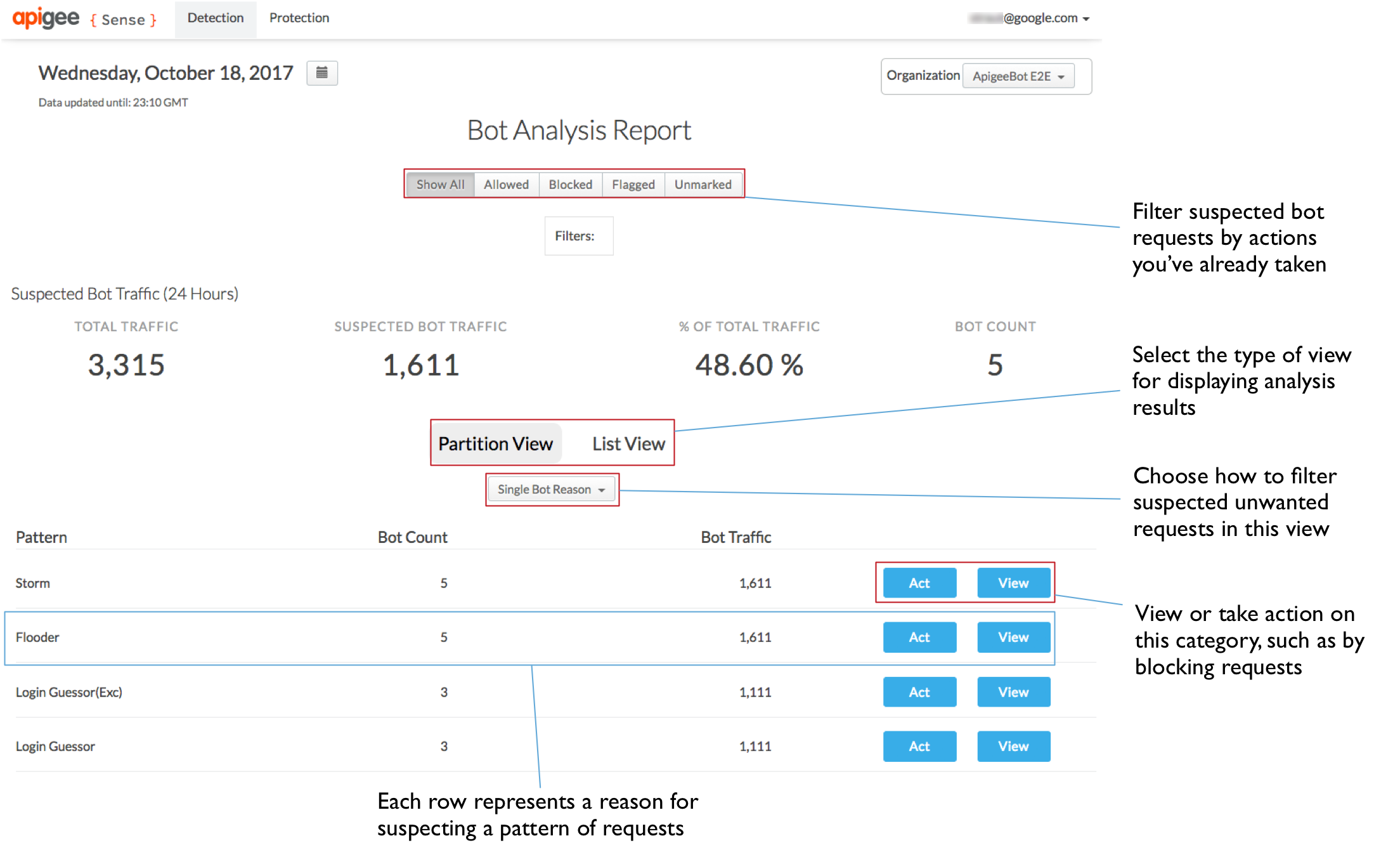

בדף דוח ניתוח פעילות בוט, בקטע תנועה חשודה מבוט בחלק העליון מוצג סיכום של התנועה, עם מדידות ספציפיות לבקשות חשודות.

בדף Detection (זיהוי) מוצגות גם שתי תצוגות של פעילות חשודה.

- תצוגת מחיצה מקבצת לקוחות לפי הסיבה לכך שמערכת Apigee Sense מציגה אותם כחשודים.

- בתצוגת רשימה מוצגים לקוחות הבקשה לפי כתובת ה-IP שלהם, יחד עם כמה היבטים אחרים של הנתונים.

בתצוגת המחיצות אפשר לראות את התנועה שמחולקת לתבניות שמייצגות פעילות חשודה. מידע נוסף על דפוסים זמין במאמר ביצוע פעולות בעקבות פעילות חשודה. תנועת הבקשות שמקובצת בדפוסים האלה היא תוצר של ניתוח נתוני הבקשות על ידי Apigee Sense.

לא כל הבקשות שתואמות לדפוס מסוים הן זדוניות. אתם מחפשים מספר גדול מאוד של בוטים או מספרים גבוהים מאוד של תנועה.

לדוגמה, התבנית Login Attempter מייצגת מספר גדול של ניסיונות להגיע לשרת proxy להתחברות בחלון של 24 שעות. בתמונה הבאה, מספר גבוה מאוד של Bot Count (בהשוואה לדפוסים אחרים) מציין שמספר גדול של לקוחות מנסים – ביום אחד – להגיע לשרת ה-proxy להתחברות. לכן כדאי לבדוק את התבנית הזו.

בדיקה באמצעות פרטי הניתוח

אחרי שמזהים קבוצה של בקשות שעשויות לכלול פעילות חשודה, כמו התקפת רובוט, אפשר לקבל תצוגה מפורטת יותר של הבקשות. כדי לבודד התקפות אמיתיות של בוטים, תצטרכו לשלב את הניתוח של Apigee Sense עם הידע שלכם לגבי לקוחות שמפעילים את ממשקי ה-API שלכם.

בתצוגת המחיצות בדף זיהוי, מאתרים דפוס שמעניין אתכם – למשל דפוס עם מספר גבוה מאוד של בוטים – ולוחצים על הלחצן הצגה כדי לראות פרטים על מה שהדפוס מייצג.

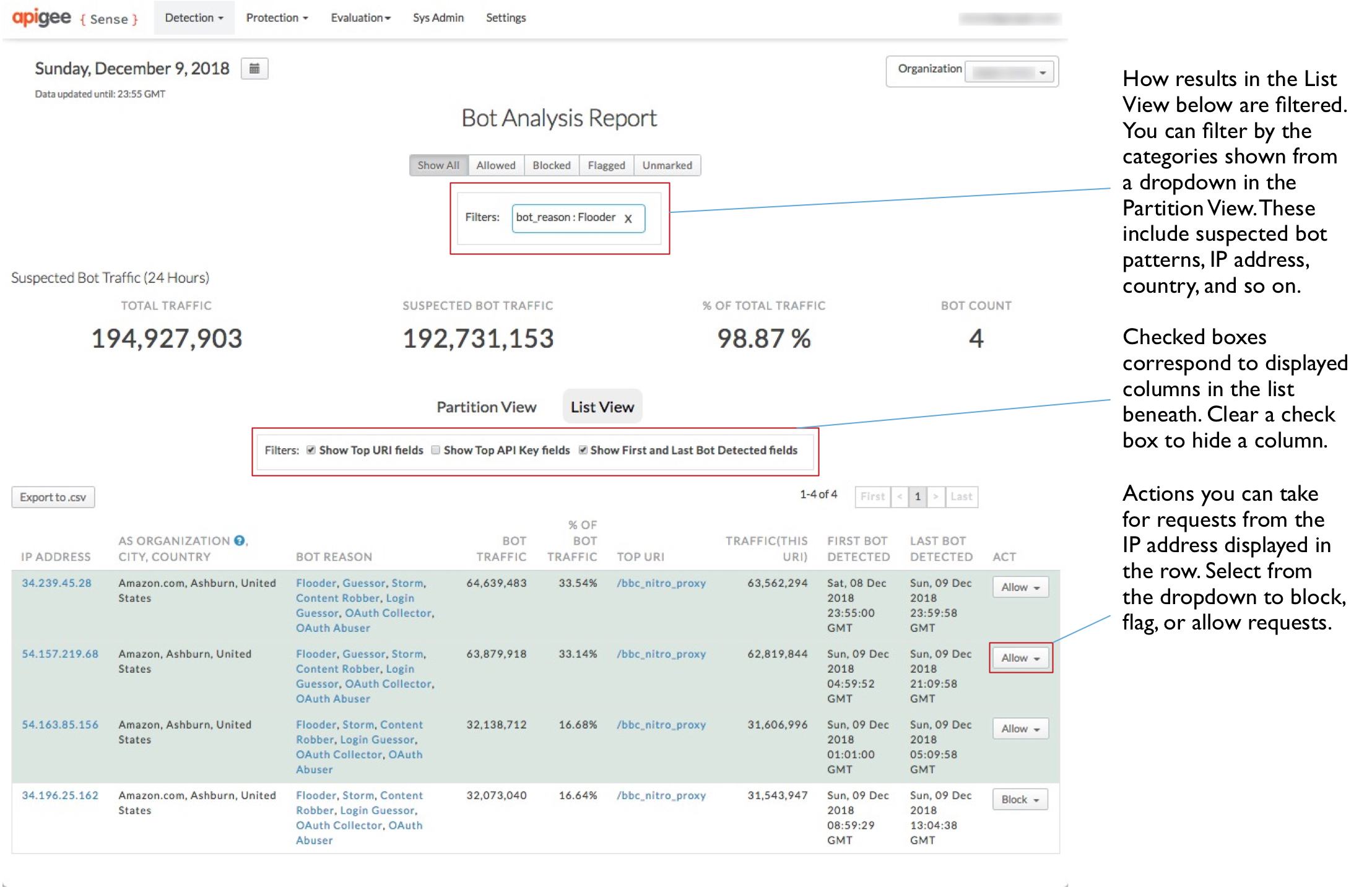

כאן מוצגת תצוגת פירוט של הפעילות בהתאם לדפוס שבחרתם. יש כמה נתונים בולטים ברשימה הזו:

- יש מספר גדול של כתובות IP – כמעט אלף כתובות ב-24 שעות.

- יש מספר קטן יחסית של ארגונים של מערכות אוטונומיות (AS) שמאחורי כתובות ה-IP האלה, והארגונים של ה-AS מפוזרים באופן נרחב מבחינה גיאוגרפית.

- מספר תנועות הגולשים מהבוטים עקבי יחסית, ונע בין 250 ל-260 לכל כתובת IP. המדד הזה מיוצג גם במדד % מתנועת הבוטים.

המידע הזה מצביע על כך שהבקשות מהכתובות האלה מייצגות התקפה מתואמת וממוכנת על ה-URI להתחברות.

כדי לראות פרטים נוספים על לקוח מסוים, לוחצים על אחת מכתובות ה-IP בעמודה הימנית.

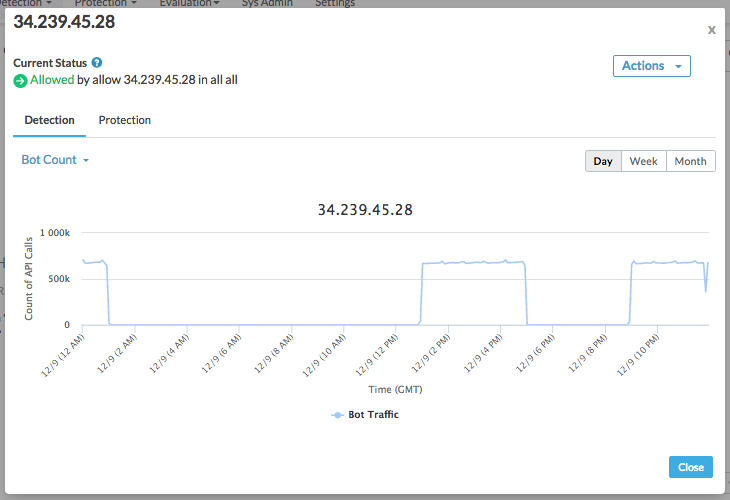

לוחצים על הכרטיסייה Detection כדי לראות מה Apigee Sense גילה לגבי בקשות מכתובת ה-IP.

בחלק העליון של תיבת הדו-שיח תוצג רשימה של ההתנהגויות ש-Apigee Sense זיהה בבקשות מכתובת ה-IP הזו.

בקטע זיהוי, משתמשים בקטגוריות בתפריט הנפתח כדי להחליט אם Apigee Edge צריך לטפל בבקשות שמגיעות מכתובת IP באופן שונה. לדוגמה, קטגוריות הערכים הבאות יכולות לעזור לכם להבין אם כתובת ה-IP מייצגת התקפה:

- קוד הסטטוס של התגובה. אם ברשימה יש מספר גדול של קודי שגיאה כמו 500, סביר להניח שלקוח מנסה שוב ושוב לשלוח את הבקשה הלא נכונה. במילים אחרות, לקוח שפשוט שולח את הבקשה שוב ושוב בלי לדעת על תוצאת השגיאה.

- URI של בקשה. חלק מכתובות ה-URI הן נקודות התקפה משמעותיות במיוחד. אחד מהם הוא מזהה URI להתחברות.

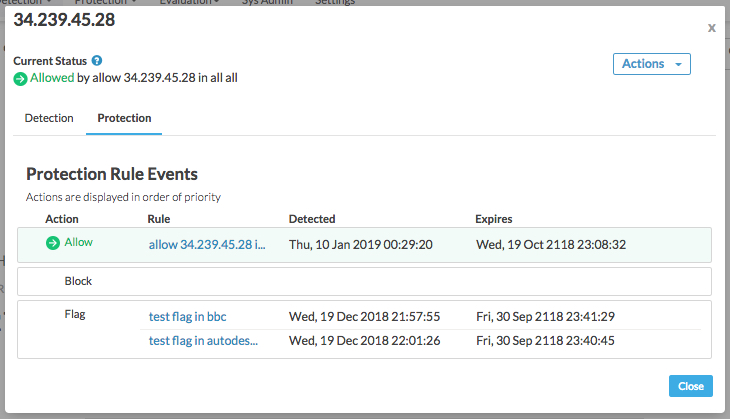

לוחצים על הכרטיסייה הגנה כדי לראות רשימה של כללי הגנה שכבר הופעלו לבקשות מכתובת ה-IP הזו.

הכללים מפורטים לפי סדר עדיפות, כאשר הפעולה עם העדיפות הגבוהה ביותר (Allow) מופיעה בחלק העליון והפעולה עם העדיפות הנמוכה ביותר (Flag) מופיעה בחלק התחתון. ב-Apigee Sense אפשר לבצע כמה סוגים של פעולות בכתובת IP אחת. בדרך כלל, הסיבה לכך היא שאתם מבצעים פעולה לגבי התנהגות שכוללת כמה כתובות IP – למשל, כדי לחסום ניסיונות פריצה גולמיים. עם זאת, יכול להיות שכתובות IP מסוימות יתאימו לדפוסי התנהגות לא רצויים, כמו ניסיון פריצה גס (brute force), אבל עדיין יהיו כתובות IP ידידותיות, למשל כשאתם או שותף שלכם בודקים את המערכת. במקרה כזה, צריך לאפשר את כתובות ה-IP הספציפיות האלה, ללא קשר להתנהגות שלהן. לכן, למרות שפעולות מכל שלושת הסוגים יופעלו עבור כתובת ה-IP, הפעולה 'הרשאה' תקבל עדיפות על פני פעולה של 'חסימה' או 'סימון'.

אחרי שתאשרו שכתובת IP מייצגת ככל הנראה לקוח שאתם רוצים לבצע נגדו פעולה, תוכלו לבצע פעולה כדי ליירט בקשות מהלקוח הזה.

בתצוגה המפורטת, לוחצים על הלחצן Close.

ביצוע פעולות לגבי לקוחות ששולחים בקשות חשודות

אתם בטוחים שיש לכם לקוח שאת הבקשות שלו אתם רוצים ליירט – למשל התקפת בוט? כותבים כלל לחסימה או לסימון של בקשות מהלקוח לפני שהבקשה מגיעה לשרתים הווירטואליים שלכם.

בדף זיהוי, בדוח ניתוח הרובוטים, לוחצים על הכרטיסייה תצוגת מחיצה כדי לחזור להצגת רשימת התבניות.

בתצוגת המחיצות, שימו לב שרשימה של התבניות התקצרה כך שתכלול רק את התבנית שבחרתם להציג קודם. הסיבה לכך היא שכאשר בחרתם להציג את התבנית, התחלתם לסנן את רשימת התוצאות המלאה כך שתכלול רק את התבנית הזו. התבניות שאתם מסננים מוצגות בתיבה מסננים בחלק העליון של הדף.

בשורה של התבנית, לוחצים על הלחצן Act כדי לציין את הפעולה שתתבצע לבקשות מכתובות IP שתואמות לתבנית.

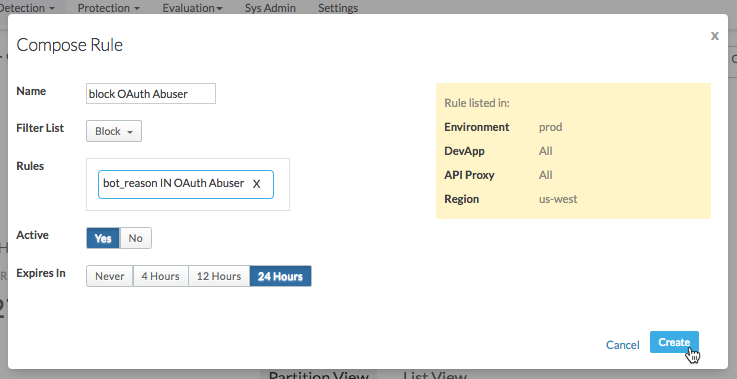

בתיבת הדו-שיח Compose Rule, מגדירים איך Apigee Edge יגיב לבקשות מכתובות IP שמבצעות קריאות לפי התבנית שבחרתם.

כאן מציינים כלל ש-Apigee Edge משתמש בו כשמתקבלות בקשות מכתובת IP בתוך התבנית.

- נותנים שם לכלל החדש, למשל

Block login attempters. ברשימה Filter List, בוחרים את הפעולה שרוצים ש-Apigee Edge יבצע:

- מתן הרשאה לכך שהבקשה תמשיך לשרת ה-proxy כמו קודם.

- חסימת הבקשה באופן מלא לפני ששרת ה-proxy מתחיל לעבד אותה.

- סימון הבקשה: מבקשים מ-Apigee Edge להוסיף כותרת HTTP מיוחדת ששרת ה-proxy יכול לחפש. Apigee Edge יוסיף כותרת

X-SENSE-BOT-DETECTEDעם הערךSENSE. לדוגמה, יכול להיות שתרצו להגדיר את שרת ה-proxy כך שכאשר תקבלו בקשה מלקוח מסוים, תוכלו לשלוח חזרה נתונים מדומים כדי להטעות אותו. בשרת ה-proxy, בודקים את הכותרות של הבקשות הנכנסות, ואז מגיבים בהתאם כשמתקבלת בקשה עם תג.

בתיבה Rules (כללים), מוודאים שהכללים שמוצגים הם אלה שבהם רוצים ש-Apigee Sense ישתמש כשיוצרים את הכלל.

בשדה פעיל, בוחרים באפשרות כן כדי להפעיל את הכלל.

בוחרים את התקופה שבה יפוג התוקף של הכלל (כדי ש-Apigee Edge יפסיק לאכוף אותו).

- נותנים שם לכלל החדש, למשל

לוחצים על Create (יצירה) כדי לשלוח את הכלל אל Apigee Edge.

בדיקת הכללים שיצרתם

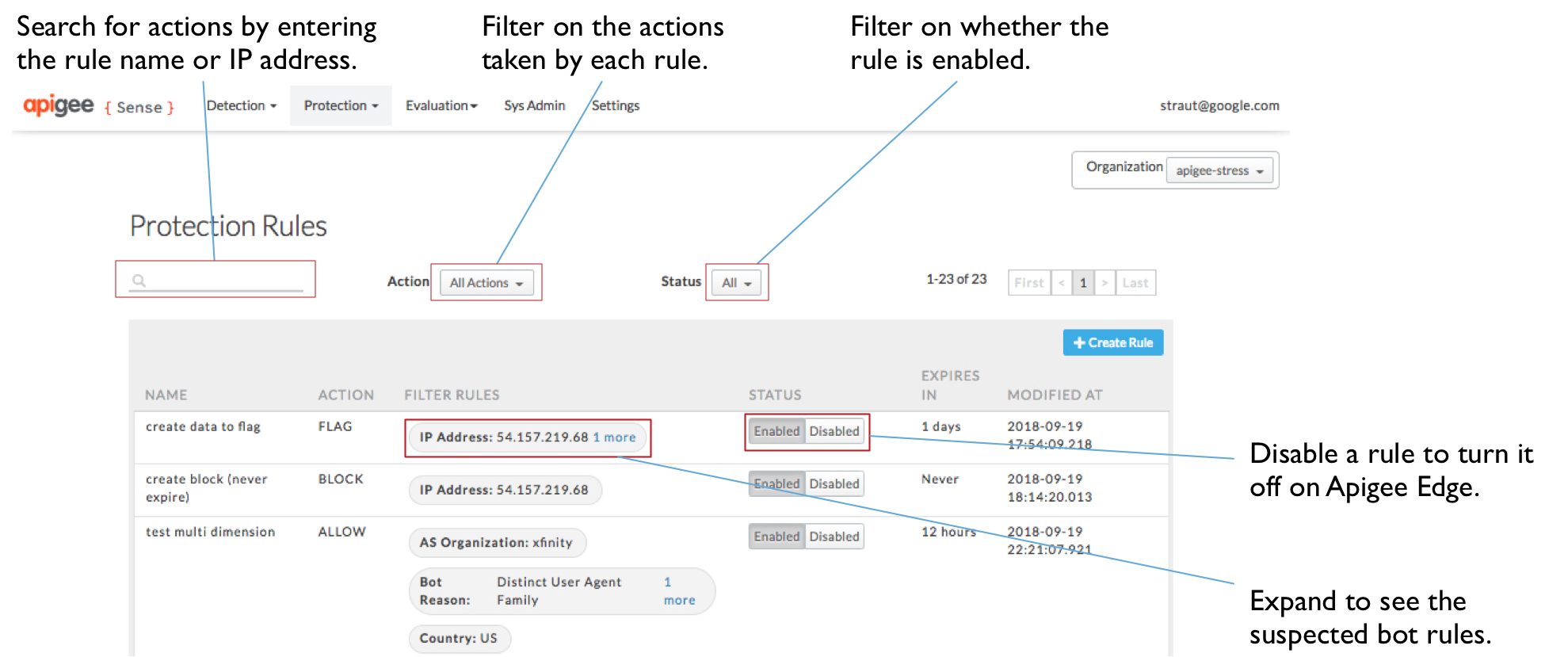

אם הגדרתם כללים לתגובה ללקוחות מסוימים, תוכלו לנהל את הכללים בדף 'כללי הגנה'.

- בחלק העליון של הדף, לוחצים על התפריט הגנה > כללים כדי להציג רשימה של הכללים שהוגדרו.

- בדף כללי הגנה אפשר לראות את רשימת הכללים שיצרתם. מכאן אפשר:

- מזינים ערך בתיבת החיפוש כדי לסנן כללים לפי ערכים ברשימה, כמו שם או כתובת IP.

- להציג את הפרטים של כלל מסוים או לבדוק אילו כתובות IP אתם מבצעים עליהן פעולה.

- לוחצים על ערך בעמודה Filter Rules (כללי סינון) כדי לראות מה מרכיב את הכלל.

- מפעילים או משביתים כללים.