Vous consultez la documentation d'Apigee Edge.

Accédez à la documentation sur Apigee X. info

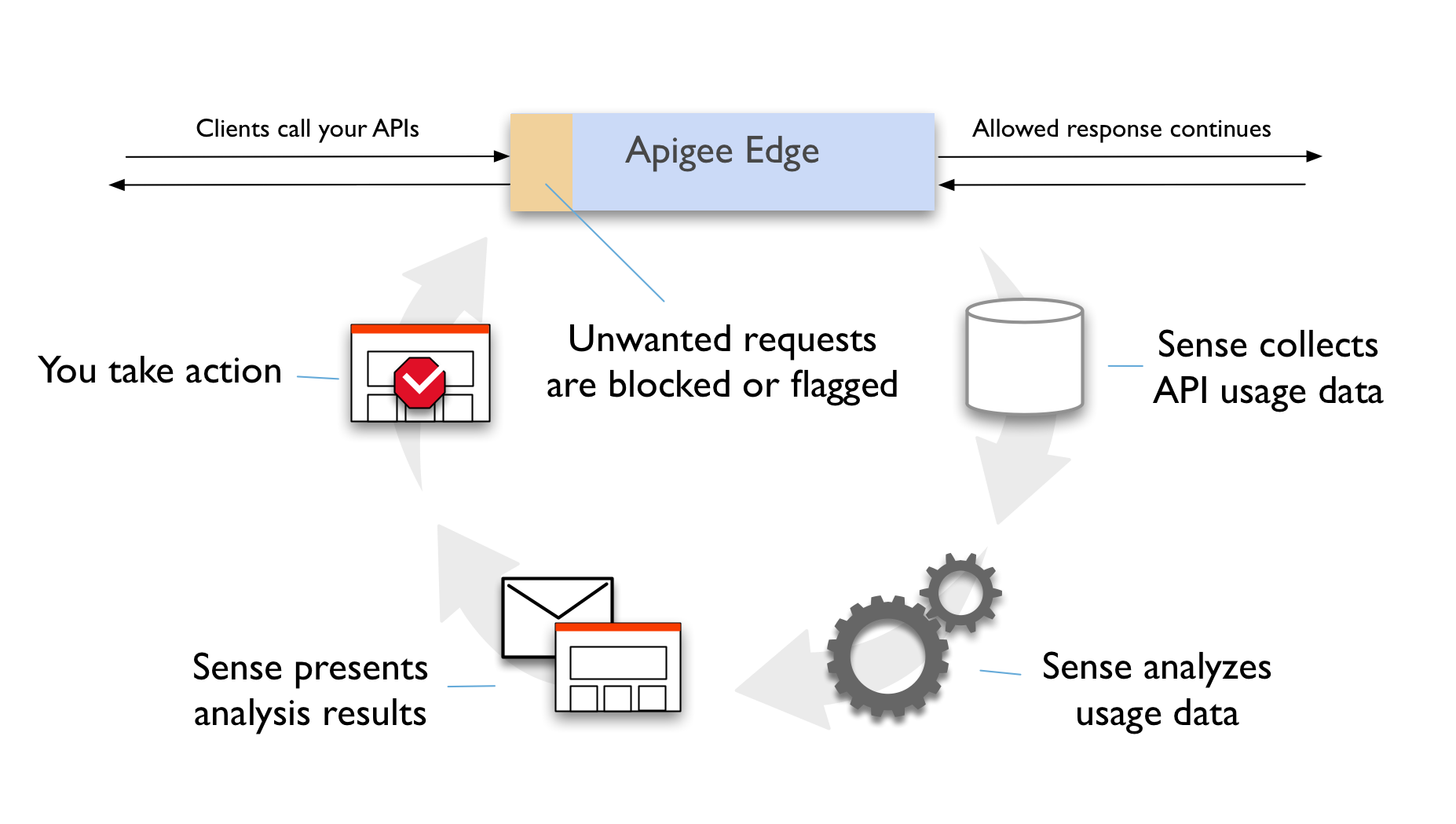

Apigee Sense protège vos API contre le trafic de requêtes indésirables en analysant le trafic de requêtes d'API et en identifiant les schémas pouvant représenter des requêtes indésirables. Les règles de protection d'Apigee Sense ne bloquent que les attaques ciblant spécifiquement les proxys d'API. Apigee Sense n'empêche pas les attaques DDoS. Si la prévention des attaques DDoS est requise, un WAF, tel que Google Cloud Armor, doit être utilisé devant Apigee.

Pour en savoir plus sur le niveau d'assistance d'Apigee pour la protection contre les attaques DDoS, consultez la section Défense contre les attaques DDoS dans Edge.

L'analyse Apigee Sense vous permet d'identifier les clients qui envoient des requêtes indésirables, puis de prendre des mesures pour les autoriser, les bloquer ou les signaler.

Avec Apigee Sense, vous pouvez protéger vos API contre les modèles de requêtes qui incluent les éléments suivants:

- Comportement automatisé qui s'intègre au comportement humain

- Tentatives persistantes depuis la même adresse IP

- Taux d'erreur inhabituels

- Requêtes client suspectes

- Exploration des données

- Récupération de clés

- Épisodes d'activité

- Modèles géographiques

Détecter les requêtes indésirables

En coulisses, Apigee Sense détecte les anomalies à partir des métadonnées de vos requêtes, puis vous fournit les résultats de son analyse. Vous pouvez consulter les résultats de l'analyse dans la console Apigee Sense. Lorsqu'un schéma semble suspect, vous pouvez examiner de plus près les détails qui le sous-tendent pour décider de prendre des mesures.

Pour détecter les modèles de requêtes, Apigee Sense stocke et analyse les métadonnées des requêtes. Lorsque les clients envoient des requêtes, Apigee Sense collecte les métadonnées de ces requêtes, puis analyse ces données par lot pour rechercher des tendances.

Consultez Premiers pas avec la console Apigee Sense.

Modèles détectés

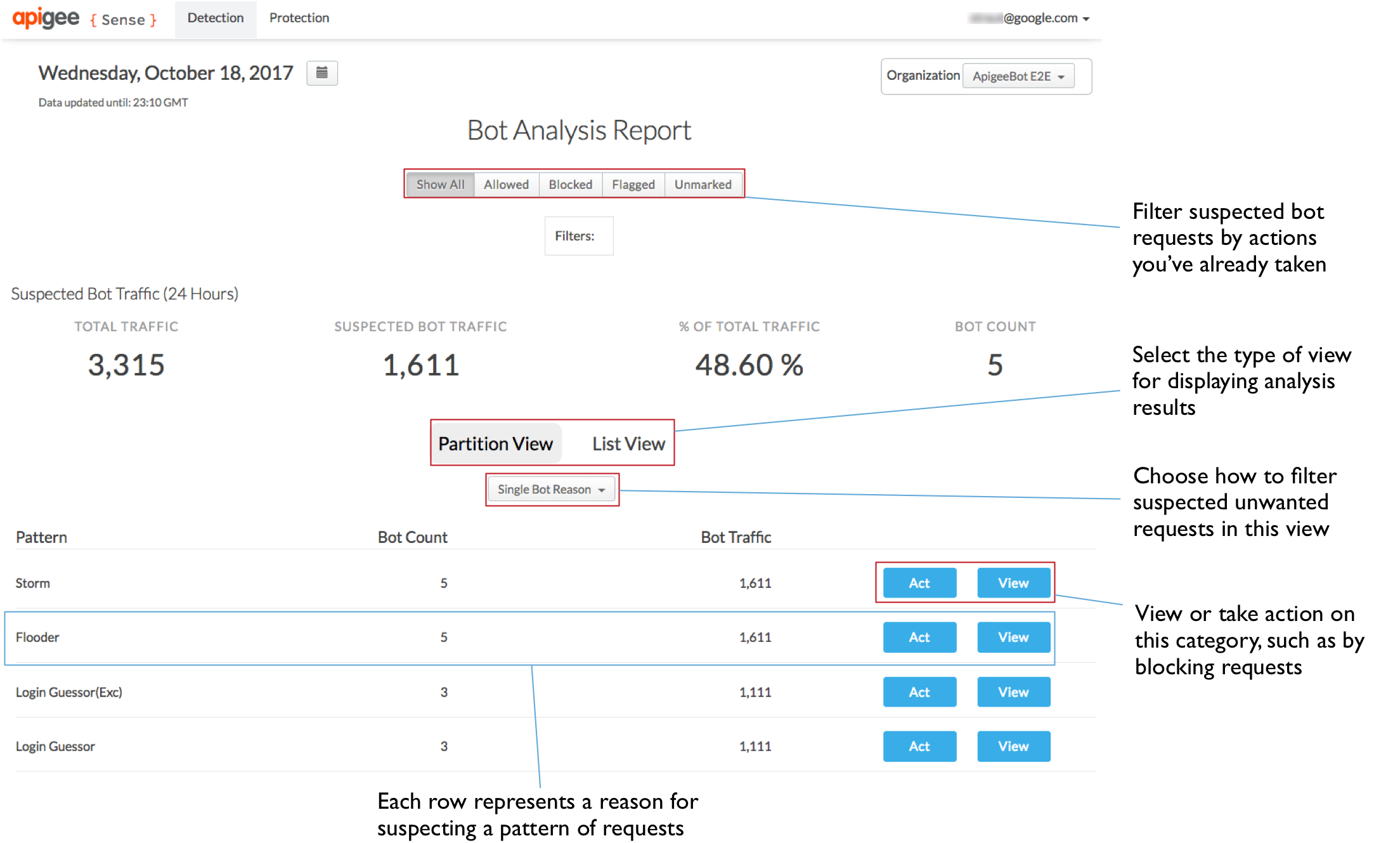

Vous pouvez afficher les résultats de l'analyse dans la console Apigee Sense sous forme de tendances. Chaque modèle représente un ensemble de caractéristiques de requête détectées lors de l'analyse.

Voici quelques exemples de modèles:

- Motifs Vous pouvez afficher les requêtes envoyées à votre API filtrées par de nombreuses configurations intégrées appelées "raisons". Une raison représente un ensemble de critères et de seuils pouvant indiquer une activité suspecte. Par exemple, "voleur de contenu" décrit les requêtes avec peu de sessions OAuth et un volume de trafic élevé sur une période de cinq minutes. Il comporte des seuils pour le nombre d'appels provenant d'une adresse IP, le pourcentage du trafic total et les sessions uniques.

- Géographie. Vous affichez les requêtes filtrées en fonction de leur origine géographique.

- Organisation AS Vous pouvez afficher les demandes filtrées par l'organisation du système autonome à l'origine.

Dans l'illustration suivante, la console Apigee Sense liste les motifs de raison découverts lors de l'analyse des métadonnées de requête.

Pour en savoir plus sur les tendances, en particulier sur les raisons, consultez Prendre des mesures en cas d'activité suspecte.

Données analysées

Apigee Sense collecte les métadonnées des requêtes pour analyser votre trafic API. Vous trouverez ci-dessous les types de métadonnées analysés, ainsi que quelques-unes des questions auxquelles Apigee Sense répond pour découvrir des tendances.

- Caractéristiques du client Quelles sont son adresse IP et son emplacement géographique ? Quel user-agent et quelle famille ont été utilisés ? Sur quel appareil ?

- Caractéristiques des cibles URI ciblés par les clients. Le client accède-t-il de manière répétée à un proxy de connexion ?

- Caractéristiques des requêtes Quels verbe HTTP et URI de requête ont été utilisés ? Quel était le suffixe du chemin d'accès ?

- Caractéristiques de la réponse Quel code de réponse le client a-t-il reçu ? S'agissait-il d'une erreur ? Quelle était la taille de la réponse ?

- Timing et quantité Un pic de requêtes s'est-il produit sur une courte période ? Quand ? Quelle était l'ampleur de ce pic ? D'où venaient les requêtes ?

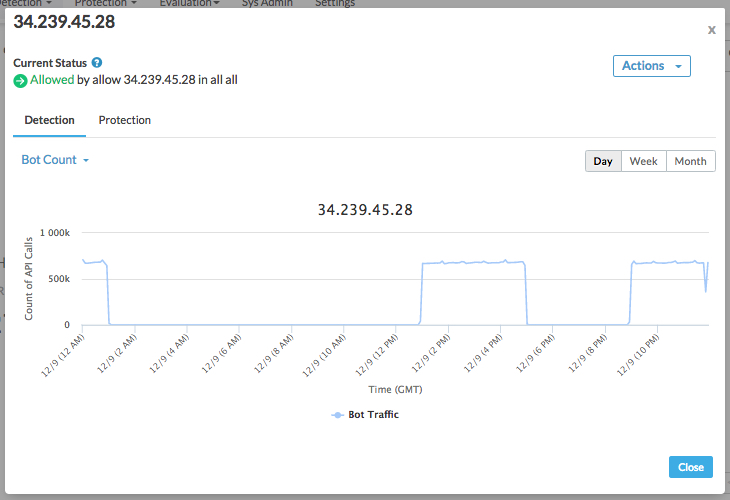

Vous pouvez utiliser la vue détaillée pour examiner les caractéristiques des requêtes afin de déterminer si les requêtes d'un client sont indésirables.

Pour en savoir plus sur l'affichage des détails des analyses, consultez Premiers pas avec la console Apigee Sense.

Protéger vos API

Grâce aux résultats d'analyse d'Apigee Sense, vous décidez si un client ou un ensemble de requêtes mérite une action.

Dans la console Apigee Sense, vous pouvez afficher les détails du trafic pour une adresse IP (ou un groupe d'adresses) spécifique. Lorsque vous identifiez un client indésirable, vous pouvez prendre des mesures, par exemple en bloquant ses requêtes.

Actions disponibles

Dans la console Apigee Sense, vous pouvez effectuer les actions suivantes pour une adresse IP que vous avez décidé d'interdire.

| Action | Description |

|---|---|

| Bloquer | Bloque les requêtes provenant d'une adresse IP spécifiée et renvoie une réponse 403 au client. Les requêtes bloquées n'atteignent pas vos proxys. |

| Option | Ajoutez un en-tête HTTP spécial que votre proxy peut rechercher. Apigee Edge ajoute un en-tête X-SENSE-BOT-DETECTED avec la valeur SENSE. |

| Autoriser | Permet à la requête de passer à vos proxys. |

Pour en savoir plus sur les mesures à prendre en cas de requêtes suspectes, consultez Premiers pas avec la console Apigee Sense.

Présentation d'Apigee Sense

Apigee Sense utilise des algorithmes adaptatifs qui sont affinés à l'aide de données provenant de plusieurs ensembles de données. Il peut ainsi distinguer le trafic légitime plus efficacement qu'avec une seule source de données. Les algorithmes adaptatifs automatisent le processus d'identification et de suivi. Par conséquent, vous n'avez qu'à décider de la manière de gérer le trafic suspect provenant d'une adresse IP.

Apigee Sense se compose de quatre composants:

- Un moteur de collecte collecte un grand nombre de signaux pertinents lorsque le trafic passe par Apigee Edge. Apigee Sense collecte des métadonnées typiques sur la source et la cible de l'appel d'API, ainsi que des métadonnées concernant à la fois le contenu de la requête et l'état de la réponse. Il collecte également des informations sur le timing et la latence.

- Le moteur d'analyse rassemble toutes les données collectées dans une structure de données récapitulative. Apigee Sense effectue une analyse plus approfondie de cette structure, en examinant le comportement de chaque source de requête. Apigee Sense détermine ensuite si la source présente une signature suspecte.

- Grâce au moteur de sélection, Apigee Sense présente les résultats d'analyse aux utilisateurs. Grâce à ces résultats, vous pouvez spécifier l'action à effectuer pour chaque client suspect identifié.

- Enfin, le moteur d'action identifie en temps réel les requêtes provenant de clients suspects et prend les mesures appropriées pour ce trafic.