您正在查看 Apigee Edge 文档。

前往 Apigee X 文档。 信息

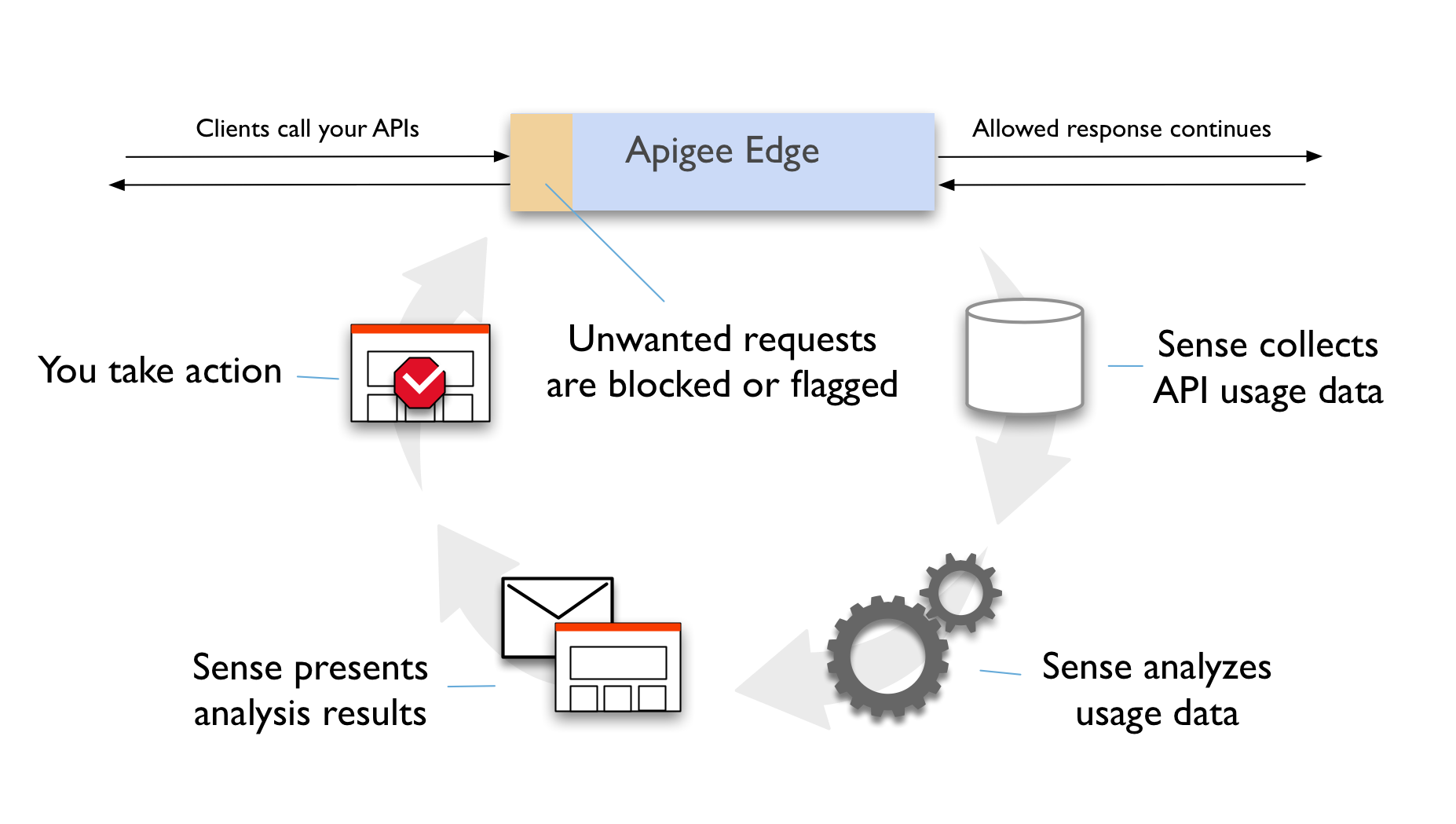

Apigee Sense 会分析 API 请求流量并识别可能代表不需要的请求的模式,从而保护您的 API 免受不需要的请求流量的影响。Apigee Sense 保护规则仅可防范专门针对 API 代理的攻击。Apigee Sense 无法防范 DDoS 攻击。如果需要防范 DDoS 攻击,则应在 Apigee 前面使用 WAF,例如 Google Cloud Armor。

如需了解 Apigee 在防范 DDoS 攻击方面提供的支持级别,请参阅 Edge 中的 DDoS 防御。

通过 Apigee Sense 分析,您可以识别发出不必要请求的客户端,然后采取措施来允许、屏蔽或标记这些请求。

借助 Apigee Sense,您可以保护 API 免受以下请求模式的侵害:

- 与人类行为融为一体的自动化行为

- 来自同一 IP 地址的持续尝试

- 异常错误率

- 可疑的客户端请求

- 数据抓取

- 密钥收集

- 活动突发

- 地理模式

检测不需要的请求

Apigee Sense 会在后台根据您的请求元数据进行检测,然后提供分析结果供您查看。您可以在 Apigee Sense 控制台中查看分析结果。如果某个模式看起来可疑,您可以仔细查看其背后的详细信息,以决定是否采取措施。

为了检测请求模式,Apigee Sense 会存储和分析请求元数据。客户端发出请求时,Apigee Sense 会收集请求元数据,然后批量分析这些数据以查找模式。

请参阅 Apigee Sense 控制台使用入门。

发现的模式

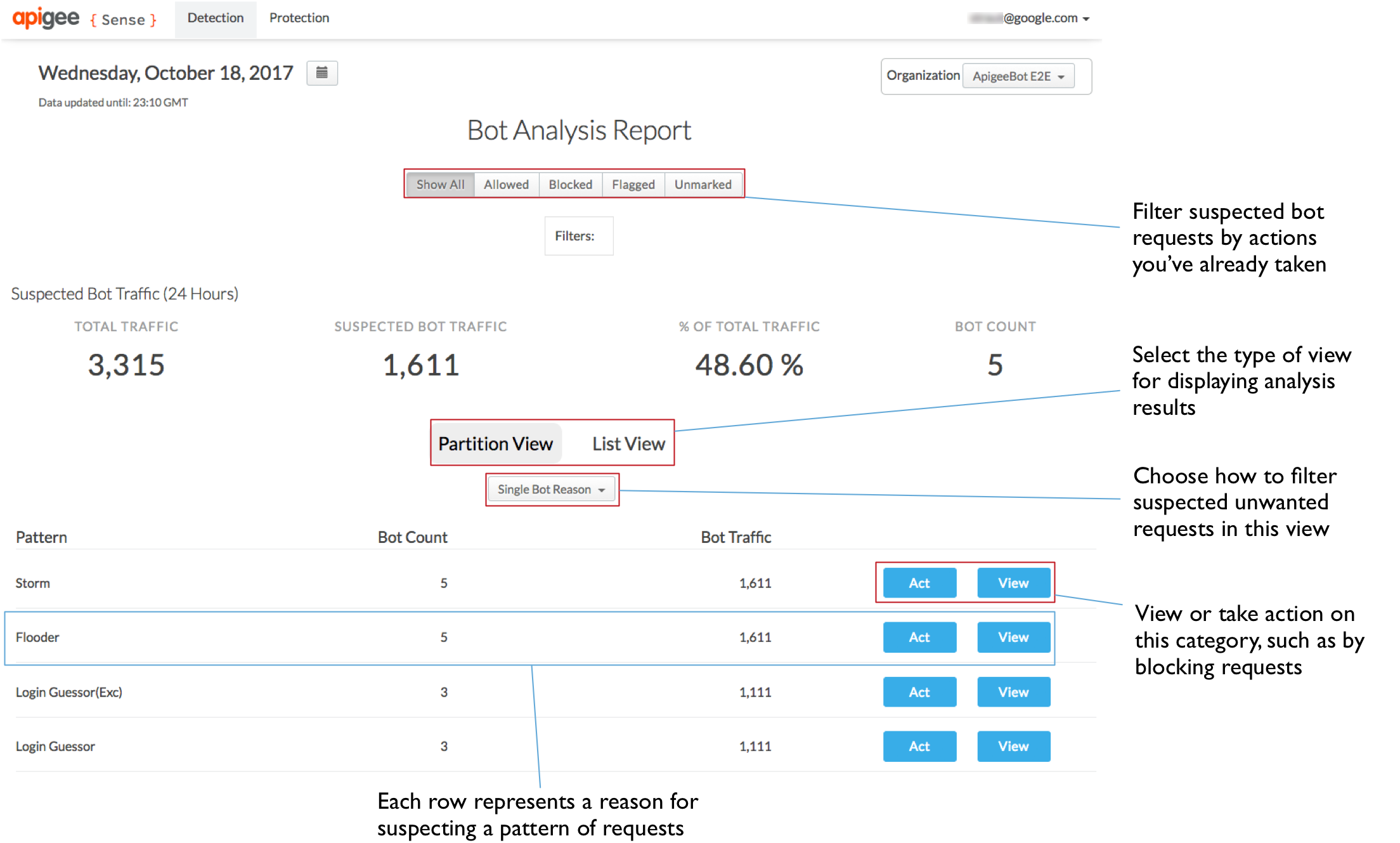

您可以在 Apigee Sense 控制台中以模式的形式查看分析结果。每个模式代表分析期间发现的一组请求特征。

以下是一些模式示例:

- 原因。您可以查看通过许多内置配置(称为“原因”)过滤的 API 请求。原因表示一组可能表明存在可疑活动的条件和阈值。例如,“内容盗取者”用于描述在 5 分钟内 OAuth 会话较少且流量较大的请求。它针对来自 IP 的调用次数、总流量百分比和唯一会话数设置了阈值。

- 地理位置。您可以按地理来源过滤请求。

- AS 组织。您可以按请求所属的自治系统组织查看请求。

在下图中,Apigee Sense 控制台列出了在分析请求元数据期间发现的原因模式。

如需详细了解模式(尤其是原因),请参阅针对可疑活动采取措施。

分析的数据

Apigee Sense 会收集请求元数据以分析您的 API 流量。以下列出了分析的元数据类型,以及 Apigee Sense 在发现模式时会考虑的一些问题。

- 客户特征。他们的 IP 地址和地理位置是什么?使用了哪些用户代理和系列?什么设备?

- 目标特征。客户端定位到的 URI。这些请求是否会重复命中登录代理?

- 请求特性。使用了哪个 HTTP 动词和请求 URI?路径后缀是什么?

- 响应特征。客户端收到了什么响应代码?是错误吗?响应有多大?

- 时间和数量。短时间内是否出现了请求激增的情况?是什么时候?峰值有多高?请求来自哪里?

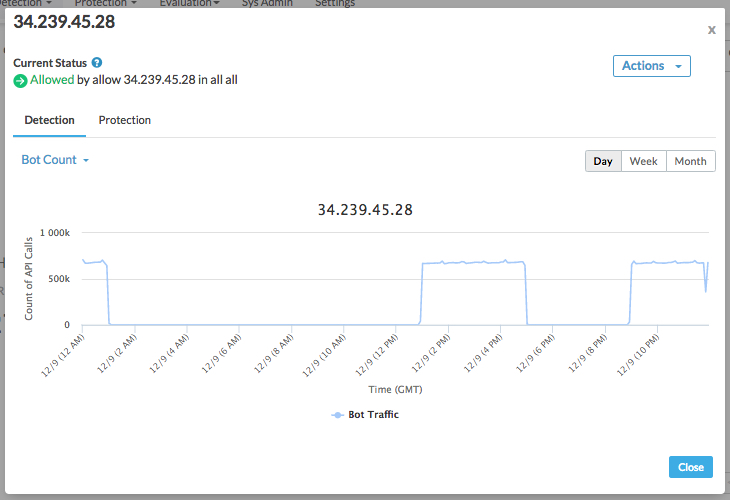

在确定客户的请求是否为不需要的请求时,您可以使用“详细视图”来深入了解请求特性。

如需详细了解如何查看分析详情,请参阅 Apigee Sense 控制台使用入门。

保护您的 API

您可以根据 Apigee Sense 的分析结果,自行决定客户端或一组请求是否值得采取措施。

在 Apigee Sense 控制台中,您可以查看特定 IP 地址(或地址组)的流量详情。识别不必要的客户端后,您可以采取措施,例如屏蔽客户端的请求。

支持的操作

您可以使用 Apigee Sense 控制台对您判定为不受欢迎的 IP 地址执行以下操作。

| 操作 | 说明 |

|---|---|

| 屏蔽 | 屏蔽来自指定 IP 地址的请求,并向客户端返回 403 响应。被屏蔽的请求不会到达您的代理。 |

| 标志 | 添加代理可以查找的特殊 HTTP 标头。Apigee Edge 会添加一个值为 SENSE 的 X-SENSE-BOT-DETECTED 标头。 |

| 允许 | 允许请求继续传递到您的代理。 |

如需详细了解如何针对可疑请求采取措施,请参阅 Apigee Sense 控制台使用入门。

Apigee Sense 概览

Apigee Sense 使用自适应算法,这些算法会根据来自多个数据集的数据进行调整。因此,与单一数据源相比,它能够更有效地区分合法流量。自适应算法可自动执行识别和跟踪流程。因此,您只需决定如何处理来自某个 IP 地址的可疑流量。

Apigee Sense 由四个组件组成:

- 当流量通过 Apigee Edge 时,收集引擎会收集大量相关信号。Apigee Sense 会收集有关 API 调用的来源和目标的典型元数据,以及与请求内容和响应状态相关的元数据。它还会收集时间和延迟信息。

- 分析引擎会将所有收集的数据组合成摘要数据结构。Apigee Sense 会对此结构进行更深入的分析,检查每个请求来源的行为方式。然后,Apigee Sense 会判断来源是否具有可疑签名。

- Apigee Sense 通过管理引擎向用户显示分析结果。有了这些结果,您可以为每个识别出的可疑客户端指定要执行的操作。

- 最后,操作引擎会实时识别来自可疑客户端的请求,并对此类流量采取必要的适当措施。