<ph type="x-smartling-placeholder"></ph>

Sie sehen die Dokumentation zu Apigee Edge.

Gehen Sie zur

Apigee X-Dokumentation. Weitere Informationen

In diesem Dokument wird erläutert, wie Sie Cipher Suites auf virtuellen Hosts und Routern in Apigee Edge konfigurieren.

Eine Cipher Suite besteht aus einer Reihe von Algorithmen, mit denen eine Netzwerkverbindung gesichert wird, die TLS verwendet. Client und Server müssen sich auf die spezifische Chiffrensammlung einigen, die verwendet werden soll beim Austausch von Nachrichten. Wenn sich Client und Server nicht auf eine Cipher Suite einigen, ist der -Anfragen schlagen aufgrund von TLS-Handshake-Fehlern fehl.

In Apigee sollten Chiffresammlungen zwischen den Clientanwendungen und den Router.

Sie können die Cipher Suites in Apigee Edge aus folgenden Gründen ändern:

- Um zu vermeiden, dass Chiffresammlungen zwischen Clientanwendungen und Apigee-Routern übereinstimmen

- Verwendung sichererer Cipher Suites, um Sicherheitslücken zu schließen oder die Sicherheit zu erhöhen

Cipher Suites können entweder auf den virtuellen Hosts oder Apigee-Routern konfiguriert werden. Hinweis dass Apigee Cipher Suites nur im OpenSSL-Cipher-Strings-Format unter den virtuellen Host und den Router aus. Die Manpage zu OpenSSL-Chiffren stellt die SSL- oder TLS-Cipher Suites aus der entsprechenden Spezifikation und deren OpenSSL-Entsprechungen zur Verfügung.

Beispiel:

Wenn Sie die TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 -Chiffre konfigurieren möchten

auf dem virtuellen Host oder dem Apigee-Router installieren, müssen Sie die

entsprechenden OpenSSL-Cipher-String aus dem

Manpage zu OpenSSL-Chiffren

Der OpenSSL-Chiffrestring für die Cipher Suite TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

ist ECDHE-RSA-AES128-GCM-SHA256.. Sie müssen also den OpenSSL-Cipher-String

ECDHE-RSA-AES128-GCM-SHA256 beim Konfigurieren der Cipher Suite auf dem virtuellen Host

oder auf dem Apigee Router.

Hinweis

- Weitere Informationen zu den OpenSSL-Chiffrestrings für die verschiedenen Chiffresammlungen finden Sie unter Manpage zu OpenSSL-Chiffren

- Wenn Sie mit den Eigenschaften virtueller Hosts nicht vertraut sind, lesen Sie Referenz zu virtuellen Host-Attributen

- Wenn Sie mit dem Konfigurieren von Eigenschaften für Edge in Private Cloud nicht vertraut sind, lesen Sie So konfigurieren Sie Edge

Cipher Suites auf virtuellen Hosts konfigurieren

In diesem Abschnitt wird erläutert, wie Sie Cipher Suites auf den virtuellen Hosts konfigurieren, die einer Organisation und Umgebung zugeordnet sind. Cipher Suites können im virtuellen Host über das Attribut ssl_ciphers konfiguriert werden, das die Liste der vom virtuellen Host unterstützten Cipher Suites darstellt.

Eine Liste der Chiffren finden Sie unter Unterstützte Chiffresammlungen. von Apigee unterstützten Suiten.

Sie können den virtuellen Host mit einer der folgenden Methoden konfigurieren:

- Verwenden der Edge-Benutzeroberfläche

- Verwenden der Edge API

Verwenden der Edge-Benutzeroberfläche

<ph type="x-smartling-placeholder">So konfigurieren Sie den virtuellen Host mithilfe der Edge-Benutzeroberfläche:

- Melden Sie sich bei der Edge-Benutzeroberfläche an.

- Klicken Sie auf Verwaltung > Virtuelle Hosts

- Wählen Sie eine bestimmte Umgebung aus, in der Sie diese Änderung vornehmen möchten.

- Wählen Sie den spezifischen virtuellen Host aus, für den Sie die Cipher Suites konfigurieren möchten.

-

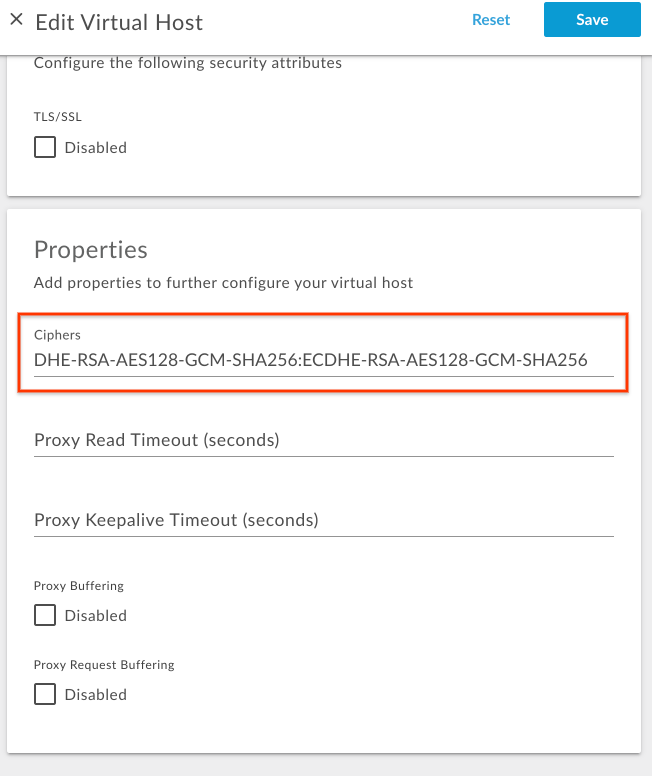

Aktualisieren Sie unter Attribute den Wert Ciphers mit einer durch Doppelpunkte getrennten Liste von OpenSSL-Chiffrestrings.

Wenn Sie beispielsweise nur die Cipher Suites zulassen möchten,

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256undTLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256, und legen Sie dann den OpenSSL-Cipher-Strings aus der Manpage zu OpenSSL-Chiffren wie in der folgenden Tabelle dargestellt:Cipher Suite OpenSSL-Cipher-String TLS_DHE_RSA_WITH_AES_128_GCM_SHA256DHE-RSA-AES128-GCM-SHA256TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256ECDHE-RSA-AES128-GCM-SHA256Fügen Sie den OpenSSL-Chiffrestring mit Doppelpunkttrennung hinzu, wie in der folgenden Abbildung gezeigt:

- Speichern Sie die Änderung.

Edge API verwenden

So konfigurieren Sie die Cipher Suites auf einem virtuellen Host mithilfe der Edge API:

- Rufen Sie die aktuelle Konfiguration des virtuellen Hosts mit der

<ph type="x-smartling-placeholder"></ph>

Rufen Sie die Virtual Host API wie unten gezeigt ab:

Public Cloud-Nutzer:

curl -v -X GET https://api.enterprise.apigee.com/v1/organizations/{organization-name}/environments/{environment-name}/virtualhosts/{virtualhost-name} -u {username}Private Cloud-Nutzer:

curl -v -X GET http://{management_server_IP}:8080/v1/organizations/{organization-name}/environments/{environment-name}/virtualhosts/{virtualhost-name} -u {username}{ "hostAliases": [ "api.myCompany,com" ], "interfaces": [], "listenOptions": [], "name": "secure", "port": "443", "retryOptions": [], "sSLInfo": { "ciphers": [], "clientAuthEnabled": "false", "enabled": "true", "ignoreValidationErrors": false, "keyAlias": "myCompanyKeyAlias", "keyStore": "ref://myCompanyKeystoreref", "protocols": [] }, "useBuiltInFreeTrialCert": false } -

Fügen Sie der vorhandenen Konfiguration virtueller Hosts das Attribut

ssl_ciphershinzu. JSON-Nutzlast unterpropertiesmit den entsprechenden OpenSSL-Cipher-Strings.Wenn Sie beispielsweise nur die Cipher Suites zulassen möchten,

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256undTLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256, und legen Sie dann den OpenSSL-Cipher-Strings aus der Manpage zu OpenSSL-Chiffren wie in der folgenden Tabelle dargestellt:Cipher Suite OpenSSL-Cipher-String TLS_DHE_RSA_WITH_AES_128_GCM_SHA256DHE-RSA-AES128-GCM-SHA256TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256ECDHE-RSA-AES128-GCM-SHA256Fügen Sie den folgenden Codeblock

propertieshinzu:Beispiel für eine aktualisierte virtuelle Hostkonfiguration:

{ "hostAliases": [ "api.myCompany,com", ], "interfaces": [], "listenOptions": [], "name": "secure", "port": "443", "retryOptions": [], "properties": { "property": [ { "name": "ssl_ciphers", "value": "DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256" } ] }, "sSLInfo": { "ciphers": [], "clientAuthEnabled": "false", "enabled": "true", "ignoreValidationErrors": false, "keyAlias": "myCompanyKeyAlias", "keyStore": "ref://myCompanyKeystoreref", "protocols": [] }, "useBuiltInFreeTrialCert": false } -

Speichern Sie die aktualisierte virtuelle Hostkonfiguration in einer Datei. Beispiel:

virtualhost-payload.json. -

Aktualisieren Sie die

virtualhost-Konfiguration mit der Änderung mithilfe des <ph type="x-smartling-placeholder"></ph> So aktualisieren Sie die API eines virtuellen Hosts:Public Cloud-Nutzer:

curl -v -X POST Content-Type: application/json https://api.enterprise.apigee.com/v1/organizations/{organization-name}/environments/{environment-name}/virtualhosts/{virtualhost-name} -d @virtualhost-payload.json -u {username}

Private Cloud-Nutzer:

curl -v -X POST Content-Type: application/json http://{management_server_IP}:8080/v1/organizations/{organization-name}/environments/{environment-name}/virtualhosts/{virtualhost-name} -d @virtualhost-payload.json -u {username}

Unterstützte Cipher Suites

Apigee unterstützt die folgenden Chiffresammlungen:

ECDHE-RSA-AES256-GCM-SHA384 ECDHE-RSA-AES256-SHA384 ECDHE-RSA-AES256-SHA DHE-RSA-AES256-GCM-SHA384 DHE-RSA-AES256-SHA256 DHE-RSA-AES256-SHA DHE-RSA-CAMELLIA256-SHA AES256-GCM-SHA384 AES256-SHA256 AES256-SHA CAMELLIA256-SHA ECDHE-RSA-AES128-GCM-SHA256 ECDHE-RSA-AES128-SHA256 ECDHE-RSA-AES128-SHA DHE-RSA-AES128-GCM-SHA256 DHE-RSA-AES128-SHA256 DHE-RSA-AES128-SHA DHE-RSA-CAMELLIA128-SHA AES128-GCM-SHA256 AES128-SHA256 AES128-SHA CAMELLIA128-SHA

Cipher Suites auf virtuellen Hosts verifizieren

In diesem Abschnitt wird erläutert, wie Sie prüfen können, ob die Cipher Suites erfolgreich erstellt wurden die auf dem virtuellen Host mit der Edge API geändert wurden.

<ph type="x-smartling-placeholder">- Führen Sie den

<ph type="x-smartling-placeholder"></ph>

Rufen Sie die API für den virtuellen Host ab, um die

virtualhost-Konfiguration wie unten gezeigt zu erhalten:Public Cloud-Nutzer:

curl -v -X GET https://api.enterprise.apigee.com/v1/organizations/{organization-name}/environments/{environment-name}/virtualhosts/{virtualhost-name} -u {username}Private Cloud-Nutzer:

curl -v -X GET http://{management_server_IP}:8080/v1/organizations/{organization-name}/environments/{environment-name}/virtualhosts/{virtualhost-name} -u {username} -

Prüfen Sie, ob das Attribut

ssl_ciphersauf den neuen Wert festgelegt wurde.Beispiel für eine aktualisierte virtuelle Hostkonfiguration:

{ "hostAliases": [ "api.myCompany,com", ], "interfaces": [], "listenOptions": [], "name": "secure", "port": "443", "retryOptions": [], "properties": { "property": [ { "name": "ssl_ciphers", "value": "DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256" } ] }, "sSLInfo": { "ciphers": [], "clientAuthEnabled": "false", "enabled": "true", "ignoreValidationErrors": false, "keyAlias": "myCompanyKeyAlias", "keyStore": "ref://myCompanyKeystoreref", "protocols": [] }, "useBuiltInFreeTrialCert": false }Beachten Sie im Beispiel oben, dass

ssl_ciphersmit dem neuen Wert festgelegt wurde. -

Wenn für

ssl_ciphersimmer noch der alte Wert angezeigt wird, prüfen Sie, ob alle Schritte ausgeführt haben, die in Cipher Suites auf virtuellen Hosts korrekt konfigurieren Wenn Sie einen Schritt verpasst haben, wiederholen Sie alle Schritte noch einmal richtig. - Wenn Sie immer noch keine Cipher Suites aktualisieren oder dem virtuellen Host hinzufügen können, wenden Sie sich an Apigee Edge-Unterstützung

Cipher Suites auf Routern konfigurieren

<ph type="x-smartling-placeholder">

In diesem Abschnitt wird erläutert, wie Sie Cipher Suites auf den Routern konfigurieren. Cipher Suites können

die über das Attribut „Router“ konfiguriert wurden,

conf_load_balancing_load.balancing.driver.server.ssl.ciphers steht für

die durch Doppelpunkte getrennten akzeptierten Chiffresammlungen.

So konfigurieren Sie Cipher Suites auf den Routern:

-

Öffnen Sie auf dem Router-Computer die folgende Datei in einem Editor. Falls sie noch nicht vorhanden ist, und es dann erstellen.

/opt/apigee/customer/application/router.properties

So öffnen Sie beispielsweise die Datei mit

vi: geben Sie Folgendes ein:vi /opt/apigee/customer/application/router.properties

-

Fügen Sie der Datei

propertieseine Zeile im folgenden Format hinzu und ersetzen Sie dabei Wert für colon_separated_cipher_suites:conf_load_balancing_load.balancing.driver.server.ssl.ciphers=colon_separated_cipher_suites

Wenn Sie beispielsweise nur die Cipher Suites zulassen möchten,

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256undTLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256, und legen Sie dann den OpenSSL-Cipher-Strings aus der Manpage zu OpenSSL-Chiffren wie in der folgenden Tabelle dargestellt:Cipher Suite OpenSSL-Cipher-String TLS_DHE_RSA_WITH_AES_128_GCM_SHA256DHE-RSA-AES128-GCM-SHA256TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256ECDHE-RSA-AES128-GCM-SHA256Fügen Sie dann die folgende Zeile hinzu:

conf_load_balancing_load.balancing.driver.server.ssl.ciphers=DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256

- Speichern Sie die Änderungen.

-

Achten Sie darauf, dass diese Property-Datei dem Nutzer

apigeegehört, wie unten gezeigt:chown apigee:apigee /opt/apigee/customer/application/router.properties

-

Starten Sie den Router wie unten beschrieben neu:

/opt/apigee/apigee-service/bin/apigee-service edge-router restart

- Wenn Sie mehrere Router haben, wiederholen Sie die oben beschriebenen Schritte auf allen Routern.

Cipher Suite auf Routern prüfen

<ph type="x-smartling-placeholder">In diesem Abschnitt wird erläutert, wie Sie prüfen können, ob die Cipher Suites auf den Routern erfolgreich geändert wurden.

-

Suchen Sie auf dem Router nach der Eigenschaft

conf_load_balancing_load.balancing.driver.server.ssl.ciphersmit Apigee aus dem Ordner/opt/apigeeund überprüfe, ob das den neuen Wert so:/opt/apigee/apigee-service/bin/apigee-service edge-router configure -search conf_load_balancing_load.balancing.driver.server.ssl.ciphers

-

Wenn die neuen Chiffresammlungen auf dem Router eingerichtet wurden, wird der Befehl oben angezeigt

die neuen Werte.

Hier sehen Sie das Beispielergebnis mit dem obigen Befehl

search, wenn der Cipher Suites wurden aufDHE-RSA-AES128-GCM-SHA256aktualisiert undECDHE-RSA-AES128-GCM-SHA256:Found key conf_load_balancing_load.balancing.driver.server.ssl.ciphers, with value, DHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256, in /opt/apigee/customer//application/router.properties

Beachten Sie in der obigen Beispielausgabe, dass das Attribut

conf_load_balancing_load.balancing.driver.server.ssl.cipherswurde festgelegt mit den neuen Werten der Cipher Suite. Dies zeigt an, dass die Cipher Suite erfolgreich war auf die OpenSSL-Chiffrestrings aktualisiertDHE-RSA-AES128-GCM-SHA25undECDHE-RSA-AES128-GCM-SHA256auf dem Router. -

Wenn Sie noch die alten Werte für Cipher Suites sehen

conf_load_balancing_load.balancing.driver.server.ssl.ciphers, dann bestätigen dass Sie alle Schritte ausgeführt haben, Cipher Suites auf Routern korrekt konfigurieren Wenn Sie einen Schritt verpasst haben, wiederholen Sie alle Schritte noch einmal richtig. - Wenn Sie die Cipher Suites auf Routern immer noch nicht ändern können, wenden Sie sich an Apigee Edge-Unterstützung