Edge for Private Cloud v. 4.17.09

Edge एसएसओ (SSO) को इंस्टॉल और कॉन्फ़िगर करें में, यह तरीका बताया गया है पोर्ट 9099 पर एचटीटीपी का इस्तेमाल करने के लिए, एज एसएसओ मॉड्यूल को इंस्टॉल और कॉन्फ़िगर करने के लिए किया गया है. कॉन्फ़िगरेशन फ़ाइल में नीचे दी गई प्रॉपर्टी:

SSO_TOMCAT_PROFILE=DEFAULT

इसके अलावा, आप SSO_TOMCAT_PROFILE को इनमें से किसी एक पर सेट कर सकते हैं एचटीटीपीएस का ऐक्सेस चालू करने के लिए, यहां बताई गई वैल्यू:

- SSL_PROXY - यह प्रॉक्सी मोड में apigee-sso को कॉन्फ़िगर करता है, जिसका मतलब है कि apigee-sso के सामने लोड बैलेंसर इंस्टॉल किया है और लोड होने पर TLS को खत्म कर दिया है बैलेंसर. इसके बाद, लोड से अनुरोधों के लिए apigee-sso पर इस्तेमाल किया गया पोर्ट तय करें बैलेंसर.

- SSL_TERMINATION - apigee-sso, Edge एसएसओ (SSO) मॉड्यूल के लिए TLS की मदद से ऐक्सेस चालू किया गया आपका पसंदीदा पोर्ट इस मोड के लिए आपको एक ऐसा कीस्टोर तय करना होगा जिसमें सीए॰ आप खुद हस्ताक्षर किए गए प्रमाणपत्र का इस्तेमाल नहीं कर सकते.

apigee-sso को शुरुआत में इंस्टॉल और कॉन्फ़िगर करते समय, आपके पास एचटीटीपीएस को चालू करने का विकल्प होता है. इसके अलावा, इसे बाद में भी चालू किया जा सकता है.

किसी भी मोड का इस्तेमाल करके apigee-sso को एचटीटीपीएस का ऐक्सेस देने से एचटीटीपी बंद हो जाता है ऐक्सेस दें. इसका मतलब है कि apigee-sso को एचटीटीपी और एचटीटीपीएस, दोनों का इस्तेमाल करके ऐक्सेस नहीं किया जा सकता एक साथ.

SSL_PROXY मोड चालू करें

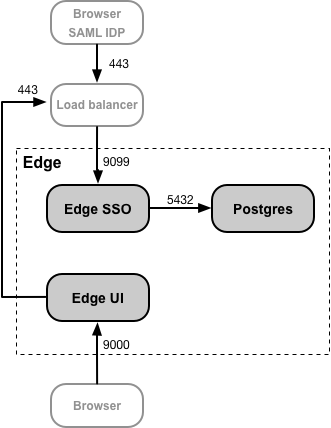

SSL_PROXY मोड में, आपका सिस्टम एज एसएसओ मॉड्यूल के सामने लोड बैलेंसर का इस्तेमाल किया जाता है और लोड बैलेंसर पर टीएलएस को खत्म किया जाता है. तय सीमा में नीचे दिए गए डायग्राम में, लोड बैलेंसर पोर्ट 443 पर TLS को खत्म कर देता है. इसके बाद, यह अनुरोध पोर्ट 9099 पर Edge एसएसओ मॉड्यूल:

इस कॉन्फ़िगरेशन में, लोड बैलेंसर और एज एसएसओ मॉड्यूल के कनेक्शन पर भरोसा किया जाता है इसलिए, उस कनेक्शन के लिए TLS का इस्तेमाल करने की कोई ज़रूरत नहीं है. हालांकि, एसएएमएल जैसी बाहरी इकाइयां आईडीपी (IdP) को अब Edge एसएसओ मॉड्यूल को पोर्ट 443 पर ऐक्सेस करना होगा, न कि 9099 के असुरक्षित पोर्ट पर.

SSL_PROXY मोड में Edge एसएसओ मॉड्यूल को कॉन्फ़िगर करने की वजह, Edge एसएसओ मॉड्यूल है पुष्टि करने की प्रक्रिया के हिस्से के तौर पर, आईडीपी बाहर से इस्तेमाल किया जाने वाला रीडायरेक्ट यूआरएल अपने-आप जनरेट करता है. इसलिए, इन रीडायरेक्ट यूआरएल में लोड बैलेंसर पर बाहरी पोर्ट नंबर, 443 इंच होना चाहिए देख सकते हैं, न कि Edge एसएसओ मॉड्यूल, 9099 पर मौजूद इंटरनल पोर्ट.

ध्यान दें: आपको SSL_PROXY मोड के लिए, TLS सर्टिफ़िकेट और कुंजी बनाने की ज़रूरत नहीं है, क्योंकि एज एसएसओ मॉड्यूल का लोड बैलेंसर, एचटीटीपी का इस्तेमाल करता है.

SSL_PROXY मोड के लिए, Edge एसएसओ मॉड्यूल को कॉन्फ़िगर करने का तरीका:

- अपनी कॉन्फ़िगरेशन फ़ाइल में ये सेटिंग जोड़ें:

# SSL_PROXY मोड चालू करें.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_TOMCAT_PROFILE=SSL_PROXY

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # apigee-sso पोर्ट की जानकारी दें, जो आम तौर पर 1025 और 65535 के बीच होती है.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # आम तौर पर, 1024 और इससे पहले के पोर्ट के लिए apigee-sso की मदद से रूट ऐक्सेस करने की ज़रूरत होती है.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # डिफ़ॉल्ट सेटिंग 9099 है.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_TOMCAT_PORT=9099

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # TLS को खत्म करने के लिए, लोड बैलेंसर पर पोर्ट नंबर डालें.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # रीडायरेक्ट यूआरएल अपने-आप जनरेट करने के लिए, apigee-sso के लिए यह पोर्ट नंबर ज़रूरी है.

SSO_TOMCAT_PROXY_PORT=443

SSO_PUBLIC_URL_PORT=443

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # apigee-sso की सार्वजनिक ऐक्सेस योजना को https पर सेट करें.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_PUBLIC_URL_SCHEME=https - Edge एसएसओ मॉड्यूल को कॉन्फ़िगर करें:

> /opt/apigee/apigee-service/bin/apigee-service apigee-sso सेटअप -f configFile - अपने आईडीपी कॉन्फ़िगरेशन को अपडेट करें, ताकि लोड के पोर्ट 443 पर अब एचटीटीपीएस का अनुरोध किया जा सके एज एसएसओ को ऐक्सेस करने के लिए बैलेंसर. अपना एसएएमएल कॉन्फ़िगर करें IDP का इस्तेमाल करें.

- नीचे दी गई प्रॉपर्टी सेट करके, एचटीटीपीएस के लिए Edge के यूज़र इंटरफ़ेस (यूआई) कॉन्फ़िगरेशन को अपडेट करें:

SSO_PUBLIC_URL_PORT=443

SSO_PUBLIC_URL_SCHEME=https

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है ज़्यादा जानकारी के लिए, Edge यूज़र इंटरफ़ेस (यूआई) पर एसएएमएल को चालू करें पर जाएं. - अगर आपने Developer Services पोर्टल या API BaaS इंस्टॉल किया है, तो एचटीटीपीएस का इस्तेमाल करने के लिए उन्हें अपडेट करें Ede एसएसओ (SSO) को ऐक्सेस करें. ज़्यादा जानकारी के लिए, यह देखें:

SSL_TERMINATION मोड सक्षम करें

SSL_TERMINATION मोड के लिए, आपको ज़रूरी है:

- TLS सर्टिफ़िकेट और कुंजी जनरेट की गई और उन्हें कीस्टोर फ़ाइल में सेव किया गया. किसी यूआरएल की मदद से, खुद हस्ताक्षर किया हुआ सर्टिफ़िकेट. आपको किसी सीए से सर्टिफ़िकेट जनरेट करना होगा.

- apigee-sso के लिए कॉन्फ़िगरेशन सेटिंग अपडेट करें.

अपने सर्टिफ़िकेट और कुंजी से कीस्टोर फ़ाइल बनाने के लिए:

- JKS फ़ाइल के लिए डायरेक्ट्री बनाएं:

> सूडो एमकेडीर -पी /opt/apigee/customer/application/apigee-sso/tomcat-ssl/ - नई डायरेक्ट्री में बदलें:

> cd /opt/apigee/customer/application/apigee-sso/tomcat-ssl/ - सर्टिफ़िकेट और कुंजी वाली एक JKS फ़ाइल बनाएं. इस मोड के लिए आपको कीस्टोर तय करना होगा जिसमें सीए का हस्ताक्षर किया हुआ सर्टिफ़िकेट हो. आप खुद हस्ताक्षर किए गए प्रमाणपत्र का इस्तेमाल नहीं कर सकते. उदाहरण के लिए JKS फ़ाइल बनाकर, Edge On के लिए TLS/एसएसएल को कॉन्फ़िगर करना देखें परिसर.

- "apigee" के मालिकाना हक वाली JKS फ़ाइल बनाएं उपयोगकर्ता:

> सूडो चॉन -आर पिगी:पिगी /opt/apigee/customer/application/apigee-sso/tomcat-ssl

Edge एसएसओ मॉड्यूल को कॉन्फ़िगर करने के लिए:

- अपनी कॉन्फ़िगरेशन फ़ाइल में ये सेटिंग जोड़ें:

# SSL_TERMINATION मोड सक्षम करें.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_TOMCAT_PROFILE=SSL_TERMINATION

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # कीस्टोर फ़ाइल का पाथ बताएं.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_TOMCAT_KEYSTORE_FILEPATH=/opt/apigee/customer/application/apigee-sso/tomcat-ssl/keystore.jks

SSO_TOMCAT_KEYSTORE_ALIAS=sso

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # आपके द्वारा कीस्टोर बनाते समय बताया गया पासवर्ड.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_TOMCAT_KEYSTORE_PASSWORD=keystorePassword

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # 1025 और 65535 के बीच का एचटीटीपीएस पोर्ट नंबर डालें.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # आम तौर पर, 1024 और इससे पहले के पोर्ट के लिए apigee-sso की मदद से रूट ऐक्सेस करने की ज़रूरत होती है.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # डिफ़ॉल्ट सेटिंग 9099 है.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_TOMCAT_PORT=9443

SSO_PUBLIC_URL_PORT=9443

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है # apigee-sso की सार्वजनिक ऐक्सेस योजना को https पर सेट करें.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है SSO_PUBLIC_URL_SCHEME=https - Edge एसएसओ मॉड्यूल को कॉन्फ़िगर करें:

> /opt/apigee/apigee-service/bin/apigee-service apigee-sso सेटअप -f configFile - अपने आईडीपी कॉन्फ़िगरेशन को अपडेट करें, ताकि लोड के पोर्ट 9443 पर अब एचटीटीपीएस का अनुरोध किया जा सके एज एसएसओ को ऐक्सेस करने के लिए बैलेंसर. अपना एसएएमएल कॉन्फ़िगर करें IDP का इस्तेमाल करें.

- नीचे दी गई प्रॉपर्टी सेट करके, एचटीटीपीएस के लिए Edge के यूज़र इंटरफ़ेस (यूआई) कॉन्फ़िगरेशन को अपडेट करें:

SSO_PUBLIC_URL_PORT=9443

SSO_PUBLIC_URL_SCHEME=https

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है ज़्यादा जानकारी के लिए, Edge यूज़र इंटरफ़ेस (यूआई) पर एसएएमएल को चालू करें पर जाएं. - अगर आपने Developer Services पोर्टल या API BaaS इंस्टॉल किया है, तो एचटीटीपीएस का इस्तेमाल करने के लिए उन्हें अपडेट करें Ede एसएसओ (SSO) को ऐक्सेस करें. ज़्यादा जानकारी के लिए, यह देखें:

SSL_TERMINATION मोड का उपयोग करते समयSSO_TOMCAT_PROXY_PORT सेट करना

आपके एज एसएसओ मॉड्यूल के सामने लोड बैलेंसर हो सकता है, जो लोड होने पर TLS को खत्म करता है बैलेंसर सेट अप करें, लेकिन लोड बैलेंसर और Edge एसएसओ (SSO) के बीच TLS की सुविधा भी चालू करें. ऊपर दी गई इमेज में SSL_PROXY मोड के लिए, यह इसका मतलब है कि लोड बैलेंसर से एज एसएसओ (SSO) कनेक्शन में TLS का इस्तेमाल किया जाता है.

इस स्थिति में, टीएलएस को एज एसएसओ पर उसी तरह कॉन्फ़िगर किया जाएगा जिस तरह आपने ऊपर SSL_TERMINATION मोड के लिए किया था. हालांकि, अगर TLS के लिए इस्तेमाल किए जाने वाले एज एसएसओ की तुलना में बैलेंसर किसी अलग TLS पोर्ट नंबर का इस्तेमाल करता है. इसलिए, आपको यह भी बताना होगा SSO_TOMCAT_PROXY_PORT प्रॉपर्टी की सेटिंग कॉन्फ़िगर करें. उदाहरण के लिए:

- लोड बैलेंसर, पोर्ट 443 पर TLS को खत्म कर देता है

- Edge एसएसओ, पोर्ट 9443 पर TLS को खत्म कर देता है

कॉन्फ़िगरेशन फ़ाइल में, यह सेटिंग ज़रूर शामिल करें:

# पोर्ट की जानकारी दें

नंबर सेट करना होगा.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है

# यह पोर्ट नंबर है

ज़रूरी

apigee-sso से geनीरेट रीडायरेक्ट के लिए

यूआरएल.

SSO_TOMCAT_PROXY_PORT=443

SSO_PUBLIC_URL_PORT=443

पोर्ट 443 पर एचटीटीपीएस अनुरोध करने के लिए, आईडीपी और एज यूज़र इंटरफ़ेस (यूआई) को कॉन्फ़िगर करें.