عندما يسجِّل المستخدم خروجه من واجهة مستخدم Edge تلقائيًا، تمحو واجهة مستخدم Edge أي ملفات تعريف ارتباط جلسة المراجعة. يتطلب محو ملفات تعريف الارتباط من المستخدم تسجيل الدخول مرة أخرى في المرة التالية التي يريد فيها الوصول إلى واجهة مستخدم Edge في حال تنفيذ بيئة تسجيل دخول موحّد، سيظل بإمكان المستخدم الوصول إلى أي الخدمات الأخرى من خلال بيانات اعتماد الدخول الموحّد.

ومع ذلك، قد تحتاج إلى تسجيل خروج من أي خدمة لتسجيل خروج المستخدم من جميع الخدمات. ضِمن في هذه الحالة، يمكنك ضبط موفِّر الهوية (idP) لإتاحة تسجيل الخروج الموحّد.

لإعداد موفِّر الهوية (idP)، ستحتاج إلى المعلومات التالية عن واجهة مستخدم Edge:

- عنوان URL لصفحة تسجيل الخروج الأحادي لواجهة مستخدم Edge: يكون عنوان URL هذا بالشكل التالي:

http://apigee_sso_IP_DNS:9099/saml/SingleLogout/alias/apigee-saml-login-opdk

أو في حال تفعيل بروتوكول أمان طبقة النقل (TLS) على

apigee-sso:https://apigee_sso_IP_DNS:9099/saml/SingleLogout/alias/apigee-saml-login-opdk

- جهة إصدار مقدم الخدمة: قيمة واجهة مستخدم Edge هي

apigee-saml-login-opdk - شهادة موفِّر الهوية (idP): داخل

عند تثبيت الدخول المُوحَّد (SSO) في Apigee وإعداده، تكون قد أنشأت

شهادة موفِّر الهوية (idP) باسم

selfsigned.crtوحفظتها في/opt/apigee/customer/application/apigee-sso/idp/بناءً على موفِّر الهوية (idP)، استخدام الشهادة نفسها لإعداد الخروج الموحّد.

على سبيل المثال، إذا كنت تستخدم OKTA كمقدّم خدمة، في إعدادات SAML app:

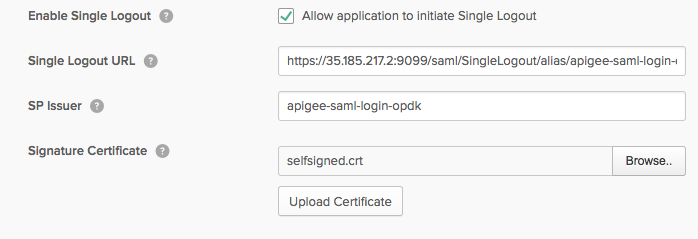

- في تطبيق OKTA، اختَر عرض الإعدادات المتقدّمة.

- اختَر السماح للتطبيق ببدء تسجيل الخروج الموحّد.

- أدخِل عنوان URL لصفحة تسجيل الخروج الأحادي لواجهة مستخدم Edge كما هو موضح أعلاه.

- أدخِل جهة إصدار مقدِّم الخدمة (جهة إصدار مقدِّم الخدمة).

- في شهادة التوقيع، حمِّل ملف

/opt/apigee/customer/application/apigee-sso/saml/selfsigned.crtشهادة بروتوكول أمان طبقة النقل (TLS) تشير رسالة الأشكال البيانية تُظهر الصورة التالية هذه المعلومات لـ OKTA:

- احفظ الإعدادات.

عندما يسجل المستخدم الخروج من واجهة مستخدم Edge في المرة التالية، يتم تسجيل خروج المستخدم من جميع الخدمات.