Вы просматриваете документацию Apigee Edge .

Перейдите к документации Apigee X. информация

Apigee Sense защищает ваши API от нежелательного трафика запросов, анализируя трафик запросов API и выявляя шаблоны, которые могут представлять собой нежелательные запросы. Правила защиты Apigee Sense предотвращают только атаки, специально нацеленные на прокси-серверы API. Apigee Sense не предотвращает DDoS-атаки. Если требуется предотвращение DDoS-атак, перед Apigee следует использовать WAF, например Google Cloud Armor .

Объяснение уровня поддержки, предоставляемой Apigee для защиты от DDoS-атак, см. в разделе Защита от DDoS в Edge .

Используя анализ Apigee Sense, вы можете идентифицировать клиентов, отправляющих нежелательные запросы, а затем принять меры, чтобы разрешить, заблокировать или пометить эти запросы.

С помощью Apigee Sense вы можете защитить свои API от шаблонов запросов, которые включают:

- Автоматизированное поведение, которое сочетается с человеческим поведением

- Постоянные попытки с одного и того же IP

- Необычная частота ошибок

- Подозрительные запросы клиентов

- Сканирование данных

- Сбор ключей

- Всплески активности

- Географические закономерности

Обнаружение нежелательных запросов

«За кулисами» Apigee Sense выполняет обнаружение на основе метаданных вашего запроса, а затем предоставляет результаты анализа на ваше рассмотрение. Вы можете просмотреть результаты анализа в консоли Apigee Sense. Если закономерность выглядит подозрительной, вы можете более внимательно изучить детали, стоящие за ней, чтобы решить, следует ли предпринимать какие-либо действия.

Чтобы обнаружить шаблоны запросов, Apigee Sense сохраняет и анализирует метаданные запросов. Когда клиенты отправляют запросы, Apigee Sense собирает метаданные запроса, а затем пакетно анализирует эти данные для поиска закономерностей.

См. раздел Начало работы с консолью Apigee Sense .

Обнаруженные закономерности

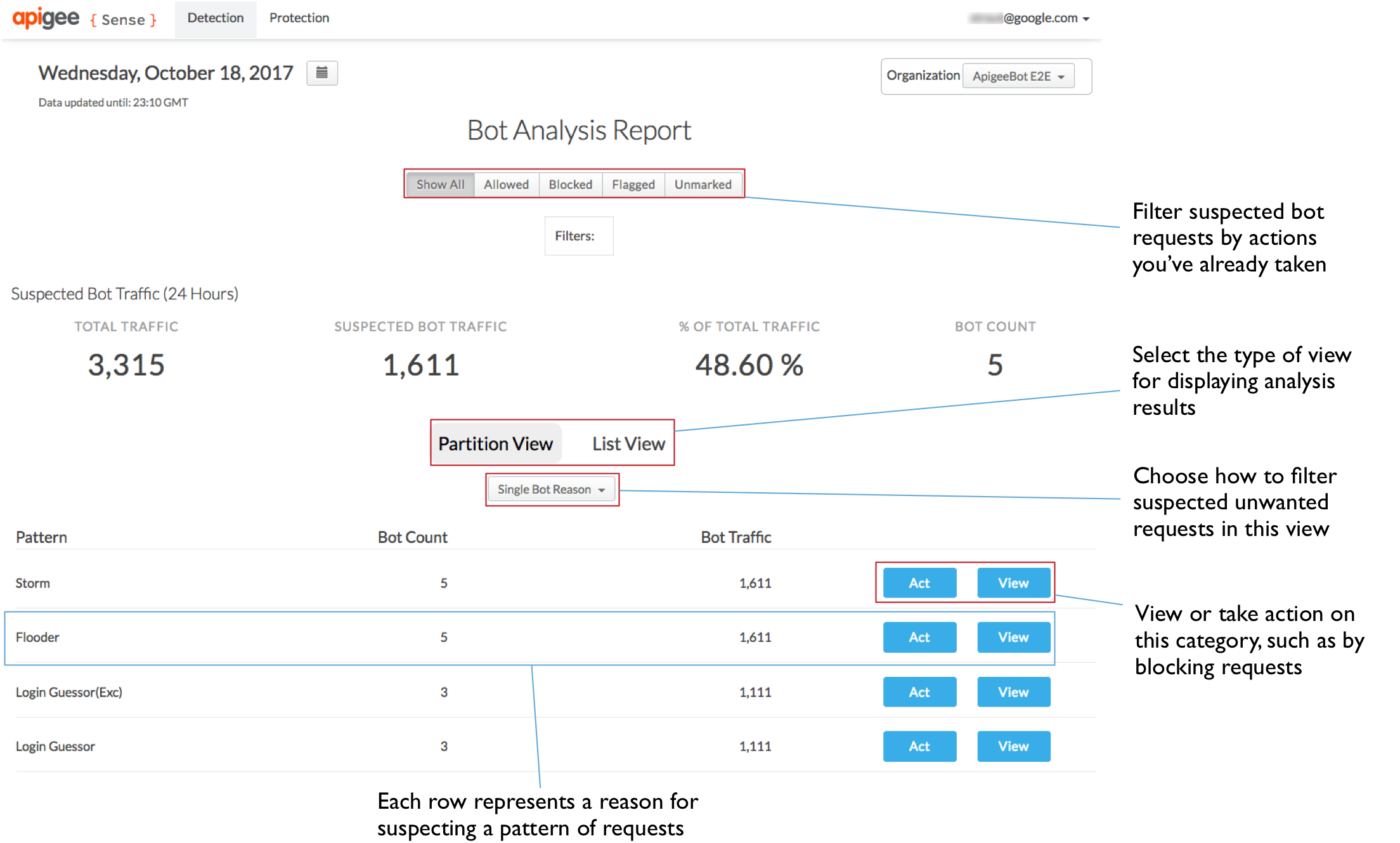

Результаты анализа можно просмотреть в консоли Apigee Sense в виде закономерностей. Каждый шаблон представляет собой набор характеристик запроса, обнаруженных в ходе анализа.

Вот несколько примеров шаблонов:

- Причины . Вы можете просматривать запросы к вашему API, отфильтрованные по множеству встроенных конфигураций, называемых причинами. Причина представляет собой набор критериев и пороговых значений, которые могут указывать на подозрительную активность. Например, «грабитель контента» описывает запросы с небольшим количеством сеансов OAuth и большим объемом трафика в 5-минутном окне. Он имеет пороговые значения для количества вызовов с IP-адреса, процента общего трафика и уникальных сеансов.

- География . Вы просматриваете запросы, отфильтрованные по географическому происхождению.

- Организация АС . Вы можете просмотреть запросы, отфильтрованные по организации автономной системы , из которой они поступили.

На следующем рисунке консоль Apigee Sense перечисляет шаблоны причин, обнаруженные во время анализа метаданных запроса.

Более подробную информацию о закономерностях, в частности о причинах, см. в разделе «Действия в случае подозрительной активности» .

Анализируемые данные

Apigee Sense собирает метаданные запросов для анализа вашего трафика API. Ниже перечислены типы анализируемых метаданных, а также некоторые вопросы, на которые Apigee Sense обращает внимание, чтобы обнаружить закономерности.

- Характеристики клиента . Каков их IP-адрес и географическое положение? Какой пользовательский агент и семейство использовались? Какое устройство?

- Целевые характеристики . URI, предназначенные для клиентов. Они постоянно задействуют прокси-сервер для входа?

- Характеристики запроса . Какой HTTP-глагол и URI запроса использовались? Какой был суффикс пути?

- Характеристики ответа . Какой код ответа получил клиент? Была ли это ошибка? Насколько велик был ответ?

- Сроки и количество . Произошёл ли всплеск количества запросов за короткий период времени? Когда это было? Насколько велик был шип? Откуда были запросы?

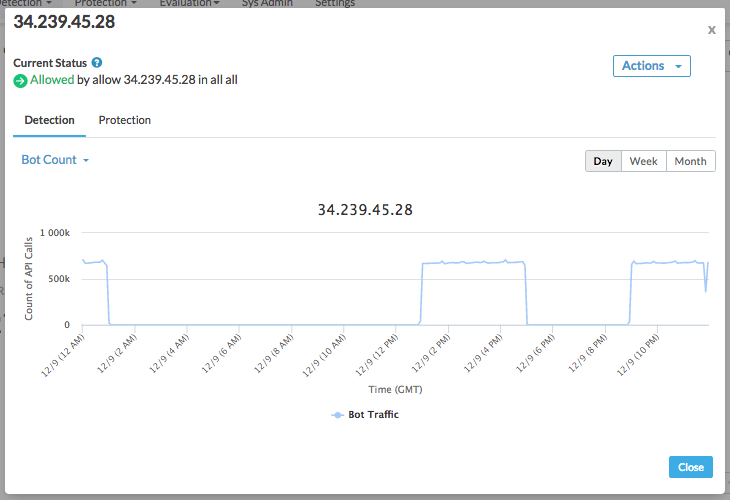

Вы можете использовать подробное представление для детализации характеристик запроса при определении того, являются ли запросы клиента нежелательными.

Дополнительную информацию о просмотре деталей анализа см. в разделе Начало работы с консолью Apigee Sense .

Защита ваших API

Используя результаты анализа Apigee Sense, вы принимаете собственные решения о том, заслуживает ли клиент или набор запросов принятия мер.

В консоли Apigee Sense вы можете просмотреть сведения о трафике для определенного IP-адреса (или группы адресов). Обнаружив нежелательного клиента, вы можете принять меры, например заблокировать запросы клиента.

Доступные действия

Используя консоль Apigee Sense, вы можете выполнить следующие действия для IP-адреса, который, по вашему мнению, нежелателен.

| Действие | Описание |

|---|---|

| Блокировать | Блокирует запросы, поступающие с указанного IP-адреса, возвращая клиенту ответ 403. Заблокированные запросы не доходят до ваших прокси. |

| Флаг | Добавьте специальный HTTP-заголовок, который сможет искать ваш прокси. Apigee Edge добавит заголовок X-SENSE-BOT-DETECTED со значением SENSE. |

| Позволять | Позволяет запросу перейти к вашим прокси. |

Дополнительные сведения о действиях по подозрительным запросам см. в разделе Начало работы с консолью Apigee Sense .

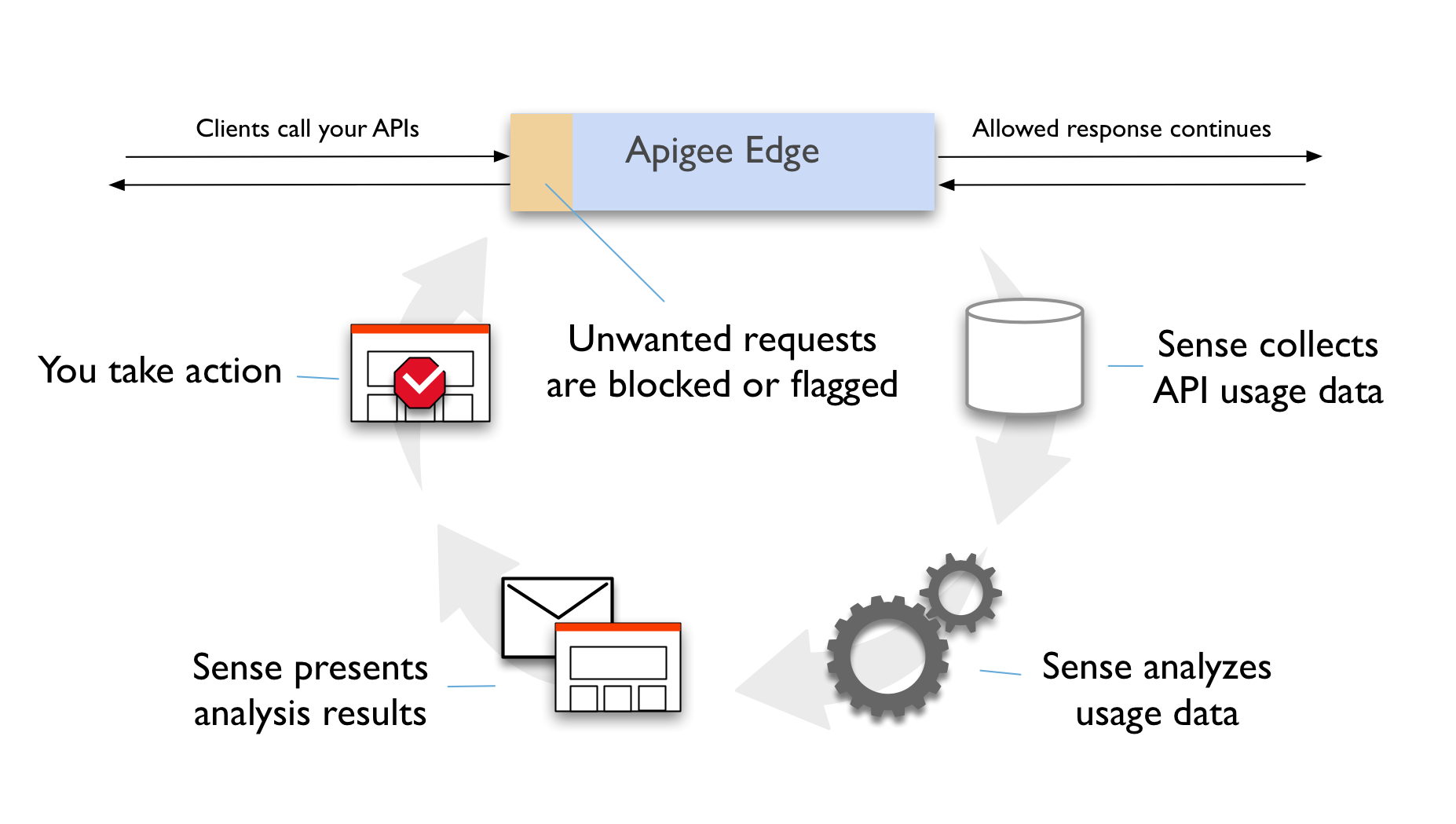

Обзор Apigee Sense

Apigee Sense использует адаптивные алгоритмы, которые настраиваются на основе данных из нескольких наборов данных. В результате он может более эффективно различать легитимный трафик, чем это было бы возможно из одного источника данных. Адаптивные алгоритмы автоматизируют процесс идентификации и отслеживания. В результате вам остается только решить, как бороться с подозрительным трафиком с IP-адреса.

Apigee Sense состоит из четырех компонентов:

- Механизм сбора собирает большое количество соответствующих сигналов, когда трафик проходит через Apigee Edge. Apigee Sense собирает типичные метаданные об источнике и цели вызова API, а также метаданные, относящиеся как к содержимому запроса, так и к статусу ответа. Он также собирает информацию о времени и задержке.

- Механизм анализа собирает все собранные данные в сводную структуру данных. Apigee Sense выполняет более глубокий анализ этой структуры, изучая, как ведет себя каждый источник запроса. Затем Apigee Sense выносит заключение о том, имеет ли источник подозрительную подпись.

- Через механизм курирования Apigee Sense представляет пользователям результаты анализа. Имея эти результаты, вы можете указать действие, которое необходимо предпринять для каждого выявленного подозрительного клиента.

- Наконец, механизм действий идентифицирует запросы как исходящие от подозрительных клиентов в режиме реального времени и предпринимает соответствующие действия, необходимые для такого трафика.