Sie sehen sich die Dokumentation zu Apigee Edge an.

Sehen Sie sich die Apigee X-Dokumentation an. info

Apigee Sense schützt Ihre APIs vor unerwünschtem Anfragetraffic, indem es den API-Anfragetraffic analysiert und Muster identifiziert, die auf unerwünschte Anfragen hinweisen könnten. Apigee Sense-Schutzregeln verhindern nur Angriffe, die speziell auf API-Proxys ausgerichtet sind. Apigee Sense verhindert keine DDoS-Angriffe. Wenn eine DDoS-Angriffsprävention erforderlich ist, sollte vor Apigee eine WAF wie Google Cloud Armor verwendet werden.

Eine Erläuterung der Unterstützung, die Apigee für den Schutz vor DDoS-Angriffen bietet, finden Sie unter DDoS-Abwehr in Edge.

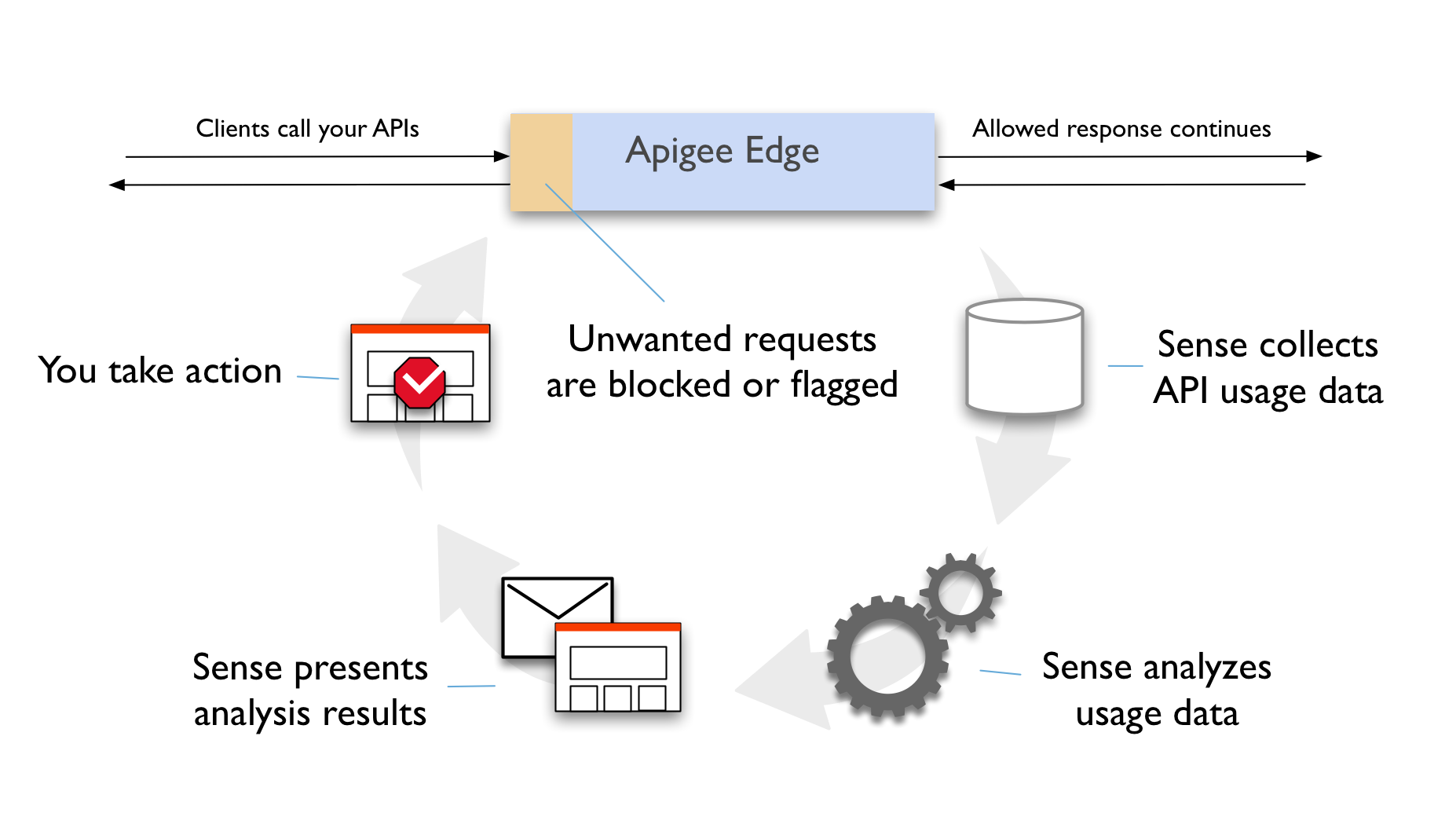

Mit der Apigee Sense-Analyse können Sie Clients ermitteln, die unerwünschte Anfragen stellen, und dann Maßnahmen zum Zulassen, Blockieren oder Melden dieser Anfragen ergreifen.

Mit Apigee Sense können Sie Ihre APIs vor Anfragemustern schützen, darunter:

- Automatisiertes Verhalten, das sich in menschliches Verhalten einfügt

- Wiederholte Versuche von derselben IP-Adresse

- Ungewöhnliche Fehlerraten

- Verdächtige Clientanfragen

- Daten-Crawling

- Key Harvesting

- Aktivitätsspitzen

- Geografische Muster

Unerwünschte Anfragen erkennen

Im Hintergrund prüft Apigee Sense Ihre Anfragemetadaten und stellt Ihnen dann die Analyseergebnisse zur Verfügung. Sie können die Analyseergebnisse in der Apigee Sense-Konsole prüfen. Wenn ein Muster verdächtig aussieht, können Sie sich die Details genauer ansehen, um zu entscheiden, ob Sie Maßnahmen ergreifen möchten.

Um Anfragemuster zu erkennen, speichert und analysiert Apigee Sense Anfragemetadaten. Wenn Clients Anfragen stellen, erfasst Apigee Sense die Anfragemetadaten und analysiert diese Daten dann in Batches, um nach Mustern zu suchen.

Weitere Informationen finden Sie unter Erste Schritte mit der Apigee Sense Console.

Gefundene Muster

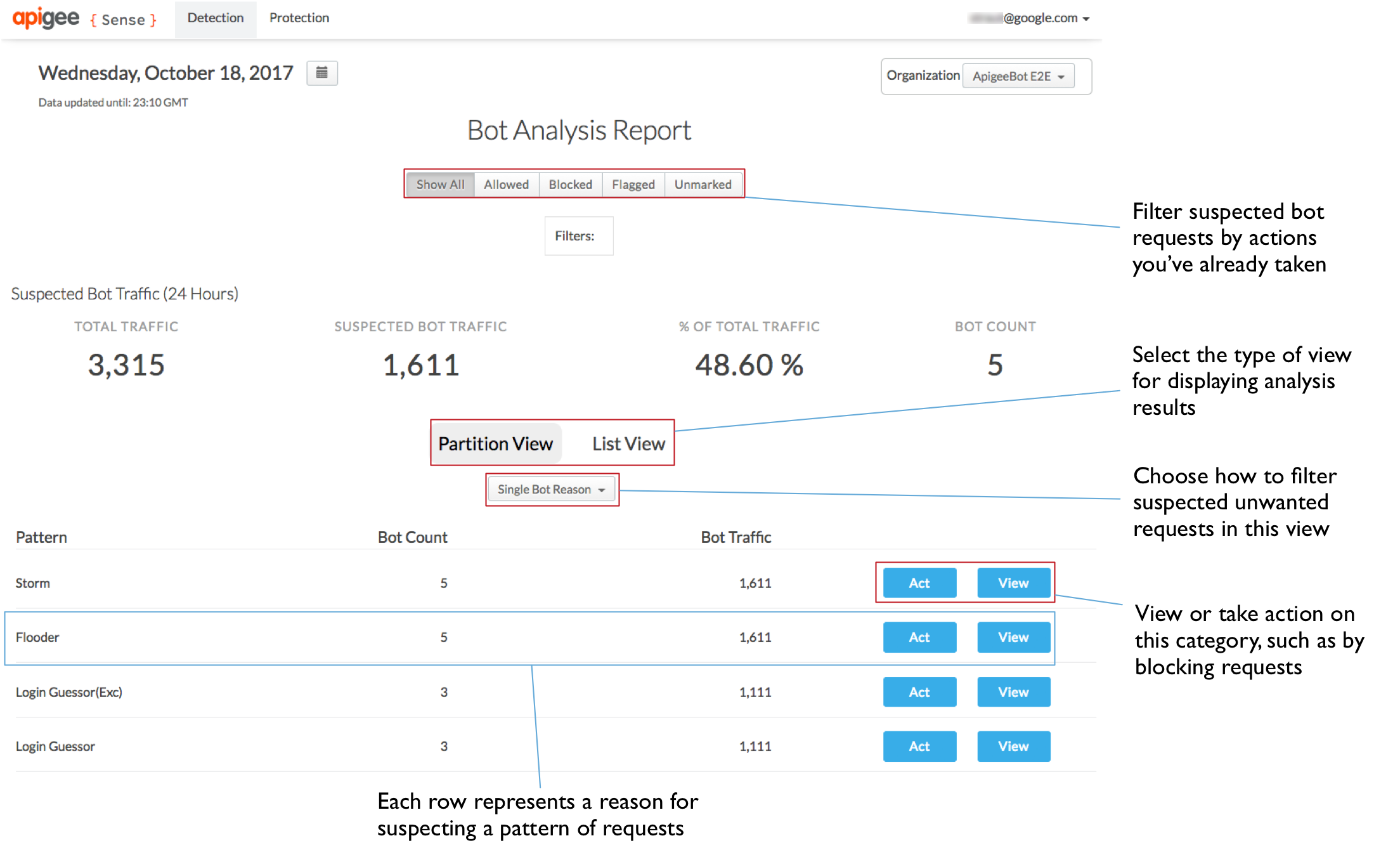

Sie können die Ergebnisse der Analyse in der Apigee Sense-Konsole als Muster ansehen. Jedes Muster steht für eine Reihe von Anfragemerkmalen, die bei der Analyse gefunden wurden.

Hier einige Musterbeispiele:

- Gründe Sie können Anfragen an Ihre API nach vielen vordefinierten Konfigurationen filtern, die als Gründe bezeichnet werden. Ein Grund stellt eine Reihe von Kriterien und Grenzwerten dar, die auf verdächtige Aktivitäten hinweisen könnten. „Content-Diebstahl“ beschreibt beispielsweise Anfragen mit wenigen OAuth-Sitzungen und einem hohen Traffic-Volumen in einem 5-Minuten-Fenster. Es gibt Grenzwerte für die Anzahl der Aufrufe von einer IP-Adresse, den Prozentsatz des gesamten Traffics und einzelne Sitzungen.

- Geografie: Sie sehen Anfragen, die nach ihrem geografischen Ursprung gefiltert sind.

- AS-Organisation Sie können Anfragen nach der Organisation des autonomen Systems filtern, von der sie stammen.

In der folgenden Abbildung sind in der Apigee Sense-Konsole Begründungsmuster aufgeführt, die bei der Analyse von Anfragemetadaten gefunden wurden.

Weitere Informationen zu Mustern, insbesondere zu den Gründen, finden Sie im Hilfeartikel Maßnahmen bei verdächtigen Aktivitäten ergreifen.

Analysierte Daten

Apigee Sense erfasst Anfragemetadaten, um Ihren API-Traffic zu analysieren. Im Folgenden sind die Arten von Metadaten aufgeführt, die analysiert werden, sowie einige der Fragen, die Apigee Sense untersucht, um Muster zu erkennen.

- Kundenmerkmale Wie lauten die IP-Adresse und der Standort des Nutzers? Welcher User-Agent und welche Familie wurden verwendet? Welches Gerät?

- Zielgruppenmerkmale URIs, auf die von Kunden ausgerichtet wird. Wird wiederholt ein Anmelde-Proxy aufgerufen?

- Anfragemerkmale Welches HTTP-Verb und welcher Anfrage-URI wurden verwendet? Wie lautete das Pfadsuffix?

- Antwortmerkmale Welchen Antwortcode hat der Kunde erhalten? War es ein Fehler? Wie groß war die Antwort?

- Timing und Quantität. Gab es innerhalb kurzer Zeit einen Anstieg der Anfragen? Wann war das? Wie groß war der Anstieg? Woher kamen die Anfragen?

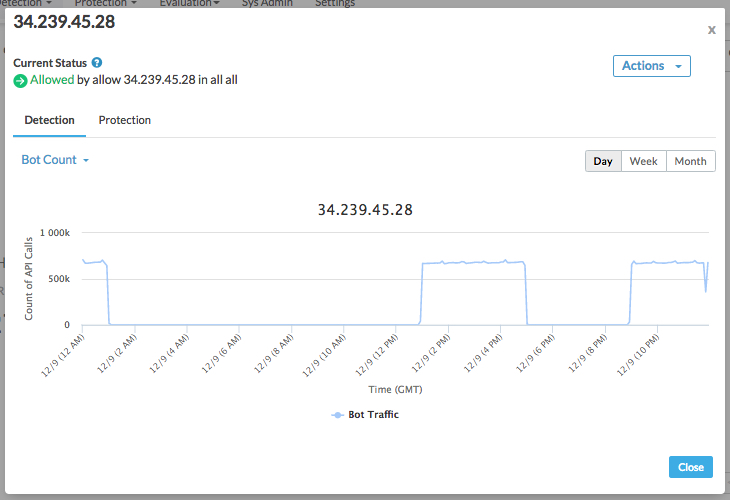

In der Detailansicht können Sie die Anfragemerkmale analysieren, um festzustellen, ob die Anfragen eines Clients unerwünscht sind.

Weitere Informationen zu Analysedetails finden Sie unter Erste Schritte mit der Apigee Sense Console.

APIs schützen

Anhand der Analyseergebnisse von Apigee Sense können Sie selbst entscheiden, ob ein Client oder eine Gruppe von Anfragen Maßnahmen erfordern.

In der Apigee Sense-Konsole können Sie sich Traffic-Details für eine bestimmte IP-Adresse (oder eine Gruppe von Adressen) ansehen. Wenn Sie einen unerwünschten Client ermitteln, können Sie Maßnahmen ergreifen, z. B. die Anfragen des Clients blockieren.

Verfügbare Aktionen

In der Apigee Sense Console können Sie für eine IP-Adresse, die Sie als unerwünscht eingestuft haben, die folgenden Aktionen ausführen:

| Aktion | Beschreibung |

|---|---|

| Blockieren | Blockiert Anfragen von einer bestimmten IP-Adresse und gibt eine 403-Antwort an den Client zurück. Blockierte Anfragen erreichen Ihre Proxys nicht. |

| Flag | Fügen Sie einen speziellen HTTP-Header hinzu, nach dem Ihr Proxy suchen kann. Apigee Edge fügt den Header „X-SENSE-BOT-DETECTED“ mit dem Wert „SENSE“ hinzu. |

| Zulassen | Die Anfrage wird an Ihre Proxys weitergeleitet. |

Weitere Informationen zu Maßnahmen bei verdächtigen Anfragen finden Sie unter Erste Schritte mit der Apigee Sense Console.

Apigee Sense – Übersicht

Apigee Sense verwendet adaptive Algorithmen, die mit Daten aus mehreren Datensätzen abgestimmt sind. So können legitime Zugriffe effektiver von schädlichen unterschieden werden, als es mit einer einzelnen Datenquelle möglich wäre. Adaptive Algorithmen automatisieren die Identifizierung und das Tracking. Sie müssen also nur entscheiden, wie Sie mit verdächtigem Traffic von einer IP-Adresse umgehen möchten.

Apigee Sense besteht aus vier Komponenten:

- Eine Erfassungs-Engine erfasst eine große Anzahl relevanter Signale, wenn Traffic durch Apigee Edge fließt. Apigee Sense erfasst typische Metadaten zur Quelle und zum Ziel des API-Aufrufs sowie Metadaten zum Anfrageinhalt und zum Antwortstatus. Außerdem werden Informationen zu Zeit und Latenz erfasst.

- Die Analyse-Engine stellt alle erfassten Daten in einer zusammenfassenden Datenstruktur zusammen. Apigee Sense führt eine eingehendere Analyse dieser Struktur durch und untersucht das Verhalten der einzelnen Anfragequellen. Apigee Sense prüft dann, ob die Quelle eine verdächtige Signatur hat.

- Über die Kurations-Engine präsentiert Apigee Sense den Nutzern Analyseergebnisse. Anhand dieser Ergebnisse können Sie die Aktion festlegen, die für jeden erkannten verdächtigen Kunden ausgeführt werden soll.

- Die Action Engine identifiziert schließlich in Echtzeit Anfragen, die von verdächtigen Clients stammen, und ergreift die erforderlichen Maßnahmen für diesen Traffic.