أنت تطّلع على مستندات Apigee Edge.

انتقِل إلى مستندات

Apigee X. info

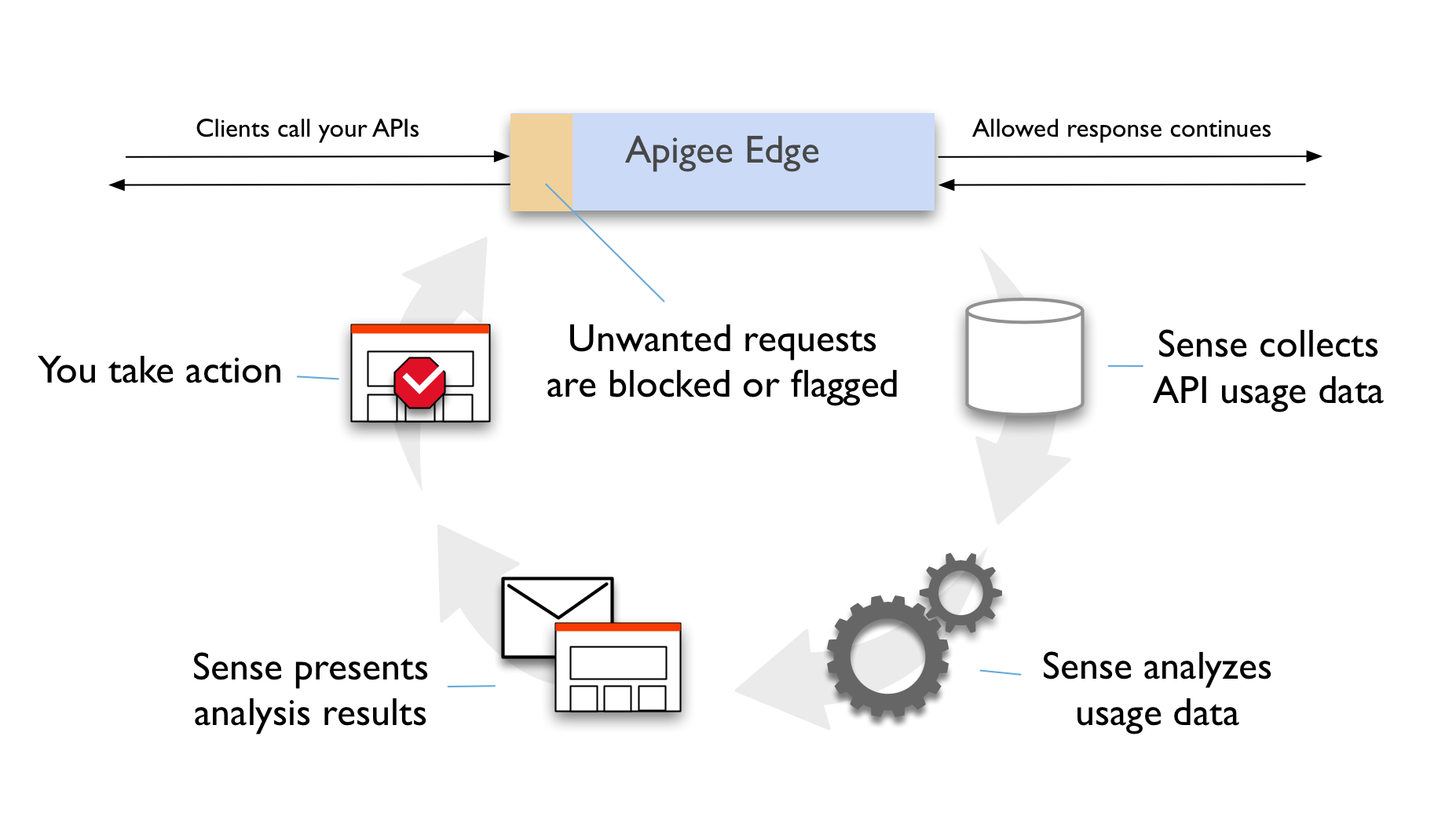

تحمي خدمة Apigee Sense واجهات برمجة التطبيقات من عدد الطلبات غير المرغوب فيه، وذلك من خلال تحليل عدد طلبات واجهة برمجة التطبيقات وتحديد الأنماط التي قد تمثّل طلبات غير مرغوب فيها. لا تمنع قواعد الحماية في Apigee Sense سوى الهجمات التي يتم توجيهها بشكلٍ خاص نحو الخوادم الوكيلة لواجهات برمجة التطبيقات. لا يمنع Apigee Sense هجمات حجب الخدمة الموزّعة. إذا كان منع هجمات حجب الخدمة مطلوبًا، يجب استخدام جدار تطبيقات الويب (WAF)، مثل Google Cloud Armor قبل Apigee.

للحصول على شرح لمستوى الدعم الذي تقدّمه Apigee للحماية من هجمات حجب الخدمة الموزّعة، اطّلِع على مقالة الحماية من هجمات حجب الخدمة الموزّعة في Edge.

باستخدام تحليل Apigee Sense، يمكنك تحديد العملاء الذين يقدّمون طلبات غير مرغوب فيها، ثم اتّخاذ إجراء للسماح بهذه الطلبات أو حظرها أو الإبلاغ عنها.

باستخدام Apigee Sense، يمكنك حماية واجهات برمجة التطبيقات من أنماط الطلبات التي تشمل ما يلي:

- السلوك المبرمَج الذي يمتزج مع السلوك البشري

- المحاولات المتكرّرة من عنوان IP نفسه

- معدّلات الأخطاء غير المعتادة

- طلبات العملاء المريبة

- الزحف إلى البيانات

- جمع مفاتيح التشفير

- فترات النشاط

- الأنماط الجغرافية

رصد الطلبات غير المرغوب فيها

في الخلفية، يرصد Apigee Sense المتطلبات الأساسية لطلبك، ثم يقدّم لك نتائج التحليل لمراجعتها. يمكنك مراجعة نتائج التحليل في وحدة تحكّم Apigee Sense. عندما يبدو أحد الأنماط مريبًا، يمكنك إلقاء نظرة أقرب على التفاصيل التي يستند إليها لتحديد ما إذا كنت تريد اتّخاذ إجراء.

لرصد أنماط الطلبات، يخزِّن Apigee Sense البيانات الوصفية للطلبات ويحلّلها. عندما يقدّم العملاء طلبات، يجمع Apigee Sense البيانات الوصفية للطلبات، ثمّ يحلّل هذه البيانات في دفعات للبحث عن الأنماط.

راجِع مقالة بدء استخدام وحدة تحكّم Apigee Sense.

الأنماط التي تم اكتشافها

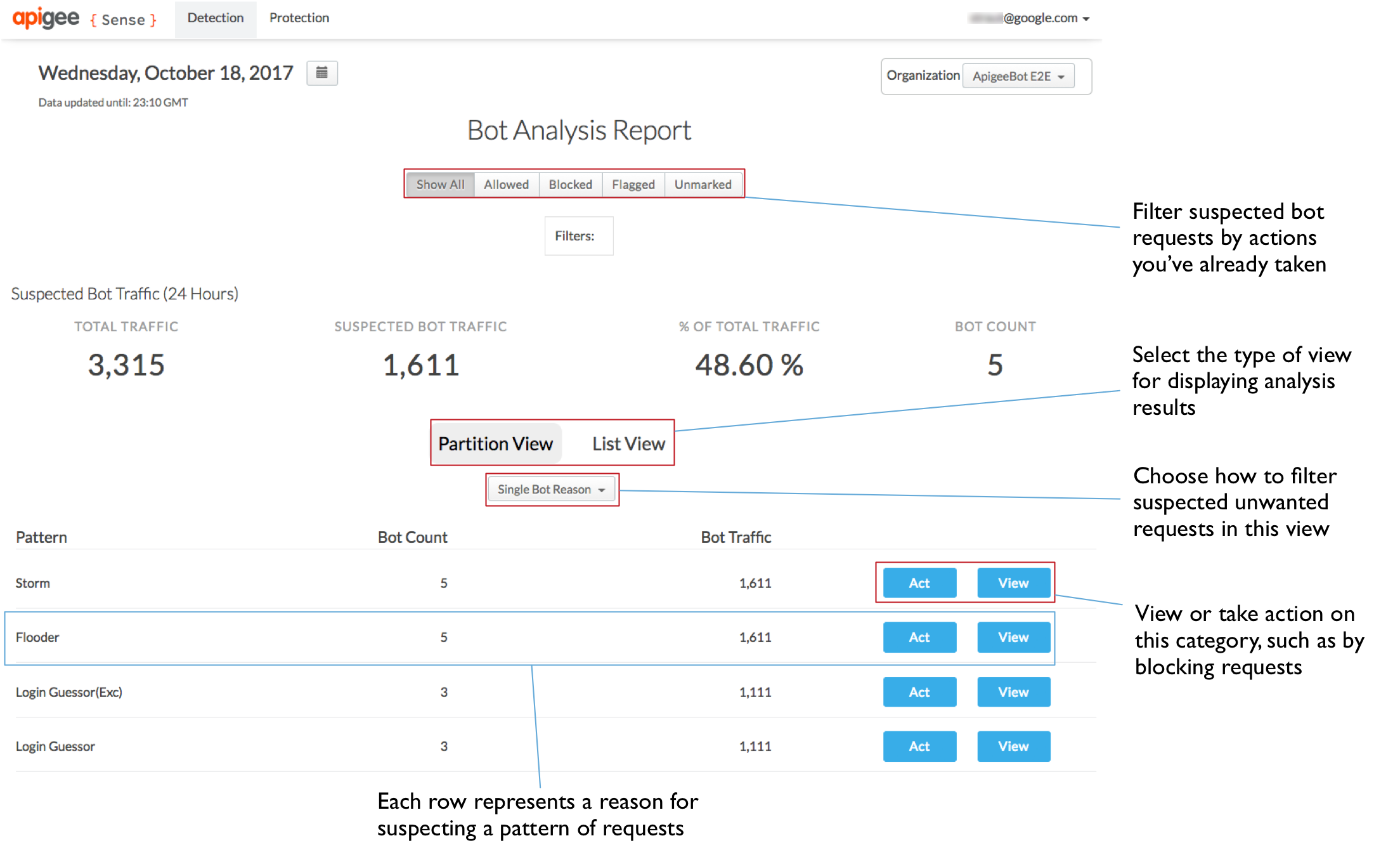

يمكنك عرض نتائج التحليل في وحدة تحكّم Apigee Sense على شكل أنماط. يمثّل كل نمط مجموعة من خصائص الطلبات التي تم العثور عليها أثناء التحليل.

في ما يلي بعض الأمثلة على الأنماط:

- الأسباب يمكنك عرض الطلبات المرسَلة إلى واجهة برمجة التطبيقات بعد فلترتها من خلال العديد من الإعدادات المضمّنة التي تُعرف باسم "الأسباب". يمثّل السبب مجموعة من المعايير والحدود الدنيا التي قد تشير إلى نشاط مريب. على سبيل المثال، يصف "محتوى سارق" الطلبات التي تتضمّن عددًا قليلاً من جلسات OAuth وحجمًا كبيرًا من الزيارات في فترة 5 دقائق. وتتضمّن هذه الحدود الدنيا عدد المكالمات الواردة من عنوان IP والنسبة المئوية لإجمالي عدد الزيارات والجلسات الفريدة.

- الموقع الجغرافي: يمكنك عرض الطلبات التي تم فلترتها حسب مصدرها الجغرافي.

- AS Organization. يمكنك عرض الطلبات التي تمّت فلترتها حسب النظام المستقل الذي نشأت منه.

في الرسم التوضيحي التالي، تعرض وحدة تحكّم Apigee Sense أنماط الأسباب التي تم اكتشافها أثناء تحليل البيانات الوصفية للطلب.

لمزيد من التفاصيل حول الأنماط، لا سيما الأسباب، يُرجى الاطّلاع على مقالة اتخاذ إجراء بشأن النشاط المريب.

البيانات التي تم تحليلها

يجمع Apigee Sense البيانات الوصفية للطلبات لتحليل عدد زيارات واجهة برمجة التطبيقات. يسرد القسم التالي أنواع البيانات الوصفية التي يتم تحليلها، بالإضافة إلى بعض الأسئلة التي ينظر إليها Apigee Sense لاكتشاف الأنماط.

- خصائص العميل: ما هو عنوان IP والموقع الجغرافي للجهاز؟ ما هو وكيل المستخدم والعائلة المستخدَمان؟ ما هو الجهاز؟

- سمات الاستهداف: معرّفات الموارد المنتظمة التي يستهدفها العملاء هل يتمّ الوصول بشكل متكرّر إلى خادم وكيل لتسجيل الدخول؟

- خصائص الطلب: ما هو فعل HTTP ومعرّف الموارد المنتظم (URI) للطلب المستخدَمَين؟ ما هو اللاحقة للمسار؟

- خصائص الاستجابة: ما هو رمز الاستجابة الذي تلقّاه العميل؟ هل كان ذلك خطأ؟ ما هو حجم الردّ؟

- التوقيت والكمية: هل حدث ارتفاع مفاجئ في عدد الطلبات خلال فترة قصيرة؟ متى تم التقاط الصور؟ ما هو حجم الارتفاع المفاجئ؟ ما هو مصدر الطلبات؟

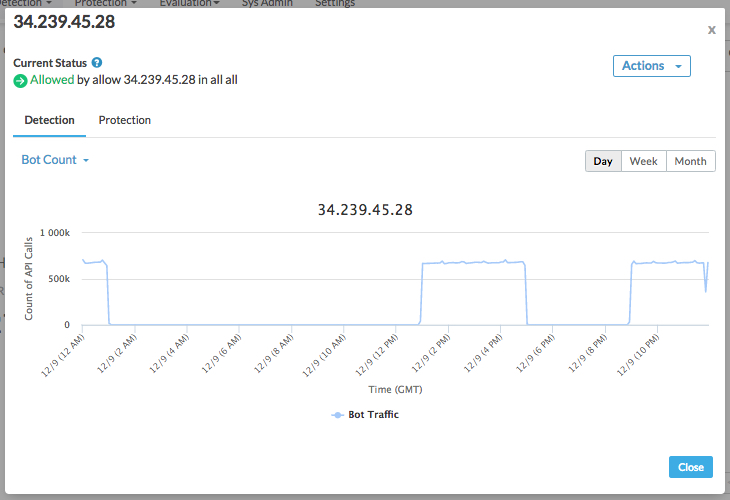

يمكنك استخدام "طريقة العرض التفصيلية" للتوغّل في خصائص الطلبات عند تحديد ما إذا كانت طلبات العميل غير مرغوب فيها.

لمزيد من المعلومات عن الاطّلاع على تفاصيل التحليل، يُرجى الاطّلاع على مقالة البدء في استخدام Apigee Sense Console.

حماية واجهات برمجة التطبيقات

باستخدام نتائج التحليل من Apigee Sense، يمكنك اتخاذ قراراتك الخاصة بشأن ما إذا كان العميل أو مجموعة الطلبات تستحق اتخاذ إجراء.

في وحدة تحكّم Apigee Sense، يمكنك الاطّلاع على تفاصيل الزيارات لعنوان IP معيّن (أو مجموعة من العناوين). عند تحديد عميل غير مرغوب فيه، يمكنك اتّخاذ إجراء، مثل حظر طلبات العميل.

الإجراءات المتوفّرة

باستخدام وحدة تحكّم Apigee Sense، يمكنك اتّخاذ الإجراءات التالية لعنوان IP الذي قررت أنّه غير مرغوب فيه.

| الإجراء | الوصف |

|---|---|

| حظر | يحظر الطلبات الواردة من عنوان IP محدّد، ويعرض ردّ 403 على العميل. لا تصل الطلبات المحظورة إلى الخوادم الوكيلة. |

| علم | أضِف عنوان HTTP خاصًا يمكن للوكيل البحث عنه. ستضيف Apigee Edge عنوان X-SENSE-BOT-DETECTED بالقيمة SENSE. |

| السماح | يسمح هذا الخيار للطلب بالانتقال إلى الخوادم الوكيلة. |

لمزيد من المعلومات عن اتّخاذ إجراء بشأن الطلبات المريبة، يُرجى الاطّلاع على مقالة البدء باستخدام Apigee Sense Console.

نظرة عامة على Apigee Sense

يستخدم Apigee Sense خوارزميات تكيُّفية يتم ضبطها باستخدام بيانات من مجموعات بيانات متعددة. ونتيجةً لذلك، يمكنه التمييز بين الزيارات المشروعة بفعالية أكبر من مصدر بيانات واحد. تعمل الخوارزميات التكيُّفية على التشغيل التلقائي لعملية التحديد والتتبّع. نتيجةً لذلك، ما عليك سوى تحديد كيفية التعامل مع الزيارات المريبة الواردة من عنوان IP.

يتألّف Apigee Sense من أربعة مكوّنات:

- يجمع محرك التجميع عددًا كبيرًا من الإشارات ذات الصلة أثناء مرور الزيارات عبر Apigee Edge. يجمع Apigee Sense البيانات الوصفية المعتادة عن المصدر والهدف لطلب البيانات من واجهة برمجة التطبيقات، بالإضافة إلى البيانات الوصفية ذات الصلة بمحتوى الطلب وحالة الاستجابة. ويجمع أيضًا معلومات عن التوقيت ووقت الاستجابة.

- يجمع محرك التحليل جميع البيانات التي تم جمعها في بنية بيانات موجزة. يُجري Apigee Sense تحليلاً أعمق لهذه البنية، ويفحص سلوك كل مصدر طلب. بعد ذلك، يصدر Apigee Sense أحكامًا بشأن ما إذا كان المصدر يتضمّن توقيعًا مريبًا.

- من خلال محرك الاختيار، تعرِض Apigee Sense نتائج التحليل للمستخدمين. باستخدام هذه النتائج، يمكنك تحديد الإجراء الذي يجب اتّخاذه لكل عميل مريب تم تحديده.

- أخيرًا، يرصد محرك الإجراءات الطلبات التي تأتي من عملاء مريبين في الوقت الفعلي ويتّخذ الإجراء المناسب المطلوب بشأن هذه الزيارات.