আপনি Apigee Edge ডকুমেন্টেশন দেখছেন।

Apigee X ডকুমেন্টেশনে যান । তথ্য

আপনি Apigee Edge-এ একটি কীস্টোর বা ট্রাস্টস্টোরে শংসাপত্র আপলোড করার আগে এই নথিটি ব্যাখ্যা করে কিভাবে একটি শংসাপত্র চেইন যাচাই করতে হয়। শংসাপত্র চেইন যাচাই করার জন্য প্রক্রিয়াটি OpenSSL টুলকিটের উপর নির্ভর করে এবং OpenSSL উপলব্ধ যে কোনো পরিবেশে প্রযোজ্য।

আপনি শুরু করার আগে

আপনি এই নথিতে পদক্ষেপগুলি ব্যবহার করার আগে, আপনি নিম্নলিখিত বিষয়গুলি বুঝতে পেরেছেন তা নিশ্চিত করুন:

- আপনি যদি শংসাপত্রের চেইনের সাথে পরিচিত না হন তবে চেইন অফ ট্রাস্ট পড়ুন।

- আপনি যদি OpenSSL লাইব্রেরির সাথে পরিচিত না হন, তাহলে OpenSSL পড়ুন।

- আপনি যদি এই নির্দেশিকায় কমান্ড-লাইনের উদাহরণ ব্যবহার করতে চান, তাহলে OpenSSL ক্লায়েন্টের সর্বশেষ সংস্করণে ইনস্টল বা আপডেট করুন।

- শংসাপত্রগুলি PEM ফর্ম্যাটে রয়েছে তা নিশ্চিত করুন৷ শংসাপত্রগুলি PEM ফর্ম্যাটে না থাকলে, সার্টিফিকেটগুলিকে PEM ফর্ম্যাটে রূপান্তর করতে সমর্থিত ফর্ম্যাটে রূপান্তর করার নির্দেশাবলী ব্যবহার করুন৷

সম্পূর্ণ চেইনের জন্য শংসাপত্রের বিষয় এবং ইস্যুকারীকে যাচাই করা হচ্ছে

OpenSSL কমান্ড ব্যবহার করে শংসাপত্র চেইন যাচাই করতে, নিম্নলিখিত বিভাগে বর্ণিত পদক্ষেপগুলি সম্পূর্ণ করুন:

- সার্টিফিকেট চেইন বিভক্ত করা

- শংসাপত্রের বিষয় এবং ইস্যুকারী যাচাই করা হচ্ছে

- সার্টিফিকেট বিষয় এবং ইস্যুকারী হ্যাশ যাচাই করা হচ্ছে

- শংসাপত্রের মেয়াদ শেষ হওয়া যাচাই করা হচ্ছে

সার্টিফিকেট চেইন বিভক্ত করা

শংসাপত্রটি যাচাই করার আগে, আপনাকে নিম্নলিখিত পদক্ষেপগুলি ব্যবহার করে শংসাপত্রের চেইনটিকে পৃথক শংসাপত্রগুলিতে বিভক্ত করতে হবে:

- সার্ভারে লগইন করুন যেখানে OpenSSL ক্লায়েন্ট বিদ্যমান।

- নিম্নলিখিত শংসাপত্রগুলিতে শংসাপত্রের চেইন বিভক্ত করুন (যদি ইতিমধ্যে করা না থাকে):

- সত্তা শংসাপত্র:

entity.pem - ইন্টারমিডিয়েট সার্টিফিকেট:

intermediate.pem - রুট সার্টিফিকেট:

root.pem

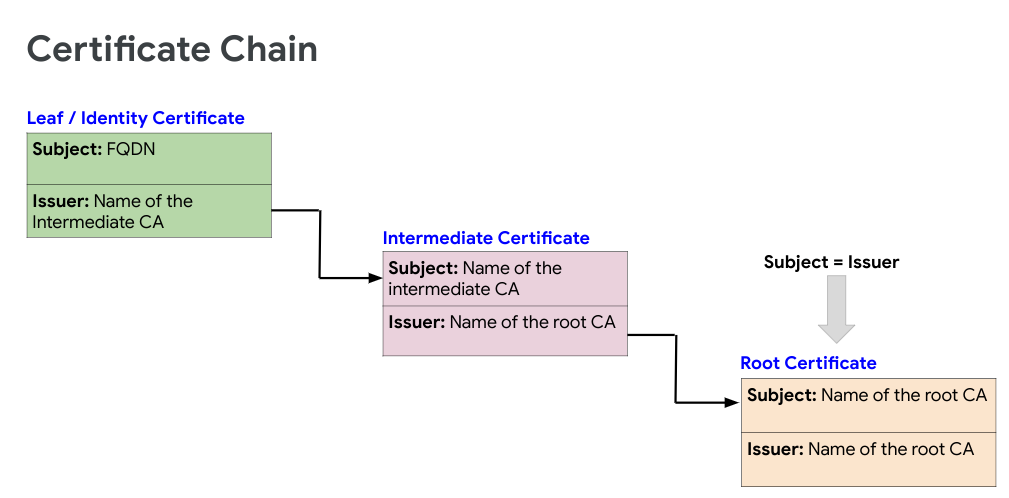

নিম্নলিখিত চিত্রটি একটি উদাহরণ শংসাপত্র শৃঙ্খল দেখায়:

শংসাপত্রের বিষয় এবং ইস্যুকারী যাচাই করা হচ্ছে

এই বিভাগটি বর্ণনা করে যে কীভাবে সার্টিফিকেটের বিষয় এবং ইস্যুকারী পাবেন এবং আপনার কাছে একটি বৈধ শংসাপত্রের চেইন আছে কিনা তা যাচাই করতে হবে।

-

entityথেকেrootপর্যন্ত চেইনের প্রতিটি শংসাপত্রের জন্যSubjectএবংIssuerপেতে নিম্নলিখিত OpenSSL কমান্ডটি চালান এবং যাচাই করুন যে তারা একটি সঠিক শংসাপত্র চেইন তৈরি করেছে:openssl x509 -text -in certificate | grep -E '(Subject|Issuer):'যেখানে certificate হল সার্টিফিকেটের নাম।

- চেইনের শংসাপত্রগুলি নিম্নলিখিত নির্দেশিকাগুলি মেনে চলে তা যাচাই করুন:

- প্রতিটি শংসাপত্রের

Subjectচেইনের পূর্ববর্তী শংসাপত্রIssuerসাথে মেলে (Entityশংসাপত্র ব্যতীত)। - মূল শংসাপত্রের জন্য

SubjectএবংIssuerএকই।

যদি শৃঙ্খলের শংসাপত্রগুলি এই নির্দেশিকাগুলি মেনে চলে, তবে শংসাপত্রের চেইনটি সম্পূর্ণ এবং বৈধ বলে বিবেচিত হয়৷

নমুনা শংসাপত্র চেইন বৈধতা

নিম্নলিখিত উদাহরণ হল তিনটি শংসাপত্র সমন্বিত একটি নমুনা শংসাপত্র চেইনের জন্য OpenSSL কমান্ডের আউটপুট:

সত্তা শংসাপত্র

openssl x509 -text -in entity.pem | grep -E '(Subject|Issuer):' Issuer: C = US, O = Google Trust Services, CN = GTS CA 1O1 Subject: C = US, ST = California, L = Mountain View, O = Google LLC, CN = *.enterprise.apigee.comইন্টারমিডিয়েট সার্টিফিকেট

openssl x509 -text -in intermediate.pem | grep -E '(Subject|Issuer):' Issuer: OU = GlobalSign Root CA - R2, O = GlobalSign, CN = GlobalSign Subject: C = US, O = Google Trust Services, CN = GTS CA 1O1রুট সার্টিফিকেট

openssl x509 -text -in root.pem | grep -E '(Subject|Issuer):' Issuer: OU = GlobalSign Root CA - R2, O = GlobalSign, CN = GlobalSign Subject: OU = GlobalSign Root CA - R2, O = GlobalSign, CN = GlobalSignউপরে দেখানো উদাহরণে, নিম্নলিখিত লক্ষ্য করুন:

- মধ্যবর্তী শংসাপত্রের

Subjectসত্তা শংসাপত্রIssuerসাথে মেলে। - রুট সার্টিফিকেটের

Subjectইন্টারমিডিয়েট সার্টিফিকেটIssuerসাথে মেলে। - মূল শংসাপত্রে

SubjectএবংIssuerএকই।

উপরের উদাহরণ থেকে, আপনি নিশ্চিত করতে পারেন যে নমুনা শংসাপত্রের চেইন বৈধ।

- প্রতিটি শংসাপত্রের

সার্টিফিকেট বিষয় এবং ইস্যুকারী হ্যাশ যাচাই করা হচ্ছে

এই বিভাগটি ব্যাখ্যা করে যে কীভাবে সার্টিফিকেটের বিষয় এবং ইস্যুকারীর হ্যাশ পেতে হয় এবং আপনার কাছে একটি বৈধ শংসাপত্রের চেইন আছে তা যাচাই করা যায়।

সার্টিফিকেটের হ্যাশ সিকোয়েন্স যাচাই করা সবসময়ই একটি ভালো অভ্যাস কারণ এটি শংসাপত্রের কমন নেম (CN) এর মতো অবাঞ্ছিত স্থান বা বিশেষ অক্ষরের মতো সমস্যা চিহ্নিত করতে সাহায্য করতে পারে।

-

entityথেকেrootপর্যন্ত চেইনের প্রতিটি শংসাপত্রের জন্যhashসিকোয়েন্স পেতে নিম্নলিখিত OpenSSL কমান্ডটি চালান এবং যাচাই করুন যে তারা একটি সঠিক শংসাপত্রের চেইন তৈরি করে। - চেইনের শংসাপত্রগুলি নিম্নলিখিত নির্দেশিকাগুলি মেনে চলে তা যাচাই করুন:

- প্রতিটি শংসাপত্রের

Subjectচেইনের পূর্ববর্তী শংসাপত্রIssuerসাথে মেলে (Entityশংসাপত্র ব্যতীত)। - মূল শংসাপত্রের জন্য

SubjectএবংIssuerএকই। - ইন্টারমিডিয়েট শংসাপত্রের

subject hashসত্তা শংসাপত্রেরissuer hashসাথে মেলে। - রুট সার্টিফিকেটের

subject hashইস্যুকারী শংসাপত্রেরissuer hashসাথে মেলে। - মূল শংসাপত্রে

subjectএবংissuer hashএকই।

openssl x509 -hash -issuer_hash -noout -in certificate

যেখানে certificate হল সার্টিফিকেটের নাম।

যদি শৃঙ্খলের শংসাপত্রগুলি এই নির্দেশিকাগুলি মেনে চলে, তবে শংসাপত্রের চেইনটি সম্পূর্ণ এবং বৈধ বলে বিবেচিত হয়৷

হ্যাশ সিকোয়েন্সের মাধ্যমে নমুনা শংসাপত্র চেইন বৈধতা

নিম্নলিখিত উদাহরণ হল তিনটি শংসাপত্র সমন্বিত একটি নমুনা শংসাপত্র চেইনের জন্য OpenSSL কমান্ডের আউটপুট:

openssl x509 -in entity.pem -hash -issuer_hash -noout

c54c66ba #this is subject hash

99bdd351 #this is issuer hash

openssl x509 -in intermediate.pem -hash -issuer_hash -noout

99bdd351

4a6481c9

openssl x509 -in root.pem -hash -issuer_hash -noout

4a6481c9

4a6481c9

উপরে দেখানো উদাহরণে, নিম্নলিখিত লক্ষ্য করুন:

উপরের উদাহরণ থেকে, আপনি নিশ্চিত করতে পারেন যে নমুনা শংসাপত্রের চেইন বৈধ।

শংসাপত্রের মেয়াদ শেষ হওয়া যাচাই করা হচ্ছে

এই বিভাগটি ব্যাখ্যা করে যে চেইনের সমস্ত শংসাপত্রের মেয়াদ শেষ হয়ে গেছে কিনা তা নিম্নলিখিত পদ্ধতিগুলি ব্যবহার করে কীভাবে যাচাই করা যায়:

- শংসাপত্রের শুরু এবং শেষ তারিখ পান।

- মেয়াদ উত্তীর্ণ অবস্থা পান.

শুরু এবং শেষ তারিখ

entity থেকে root পর্যন্ত চেইনের প্রতিটি শংসাপত্রের জন্য শুরু এবং শেষের তারিখ পেতে নিম্নলিখিত OpenSSL কমান্ডটি চালান এবং চেইনের সমস্ত শংসাপত্র কার্যকর রয়েছে (শুরু করার তারিখ আজকের আগে) এবং মেয়াদ শেষ হয়নি।

শুরু এবং শেষ তারিখের মাধ্যমে নমুনা শংসাপত্রের মেয়াদ শেষ হওয়ার বৈধতা

openssl x509 -startdate -enddate -noout -in entity.pem notBefore=Feb 6 21:57:21 2020 GMT notAfter=Feb 4 21:57:21 2021 GMT

openssl x509 -startdate -enddate -noout -in intermediate.pem notBefore=Jun 15 00:00:42 2017 GMT notAfter=Dec 15 00:00:42 2021 GMT

openssl x509 -startdate -enddate -noout -in root.pem notBefore=Apr 13 10:00:00 2011 GMT notAfter=Apr 13 10:00:00 2022 GMT

মেয়াদ শেষ হওয়ার অবস্থা

শংসাপত্রটি ইতিমধ্যে মেয়াদ শেষ হয়ে গেছে বা পরবর্তী N seconds মধ্যে মেয়াদ শেষ হতে চলেছে তা পরীক্ষা করতে নিম্নলিখিত OpenSSL কমান্ডটি চালান। এটি বর্তমান সিস্টেম তারিখের পরিপ্রেক্ষিতে শংসাপত্রের মেয়াদ শেষ হওয়ার অবস্থা প্রদান করে।

openssl x509 -checkend <N Seconds> -noout -in certificate

যেখানে certificate হল সার্টিফিকেটের নাম।

চেকএন্ড বিকল্পের মাধ্যমে নমুনা শংসাপত্রের মেয়াদ শেষ হওয়ার বৈধতা

নিম্নলিখিত কমান্ডটি শংসাপত্রের মেয়াদ শেষ হয়ে গেছে কিনা তা পরীক্ষা করতে 0 seconds ব্যবহার করে:

openssl x509 -checkend 0 -noout -in entity.pem Certificate will not expire

openssl x509 -checkend 0 -noout -in intermediate.pem Certificate will not expire

openssl x509 -checkend 0 -noout -in root.pem Certificate will not expire

এই উদাহরণে, Certificate will not expire এমন বার্তাটি নির্দেশ করে যে শংসাপত্রের মেয়াদ এখনও শেষ হয়নি।