Edge for Private Cloud v4.18.05

Unter Edge-SSO installieren und konfigurieren wird beschrieben, wie um das Edge-SSO-Modul so zu installieren und zu konfigurieren, dass es HTTP an Port 9099 verwendet, wie in den folgendes Attribut in der Konfigurationsdatei:

SSO_TOMCAT_PROFILE=DEFAULT

Alternativ können Sie SSO_TOMCAT_PROFILE auf einen der folgenden Werte festlegen:

, um den HTTPS-Zugriff zu aktivieren:

- SSL_PROXY – Konfiguriert

apigee-ssoim Proxymodus, d. h., Sie haben hat einen Load-Balancer vorapigee-ssoinstalliert und TLS beim Load beendet. aus. Dann geben Sie den Port an, der aufapigee-ssofür Anfragen des Ladevorgangs verwendet wird. aus. - SSL_TERMINATION – TLS-Zugriff aktiviert auf

apigee-sso, das Edge-SSO-Modul, auf der Port Ihrer Wahl. Sie müssen für diesen Modus einen Schlüsselspeicher angeben, der ein von einem Zertifizierungsstelle. Sie können kein selbst signiertes Zertifikat verwenden.

Sie können HTTPS bei der Installation und Konfiguration aktivieren

apigee-sso oder später aktivieren.

Wenn Sie den HTTPS-Zugriff auf apigee-sso in einem der beiden Modi aktivieren, wird HTTP deaktiviert.

Zugriff haben. Das heißt, Sie können nicht über HTTP und HTTPS auf apigee-sso zugreifen

.

SSL_PROXY-Modus aktivieren

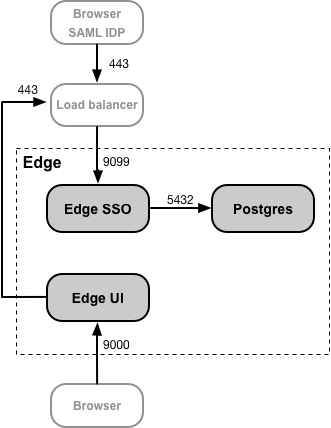

Im SSL_PROXY-Modus wird Ihr System

verwendet einen Load-Balancer vor dem Edge-SSO-Modul und beendet TLS auf dem Load-Balancer. In

In der folgenden Abbildung beendet der Load-Balancer TLS an Port 443 und leitet dann Anfragen an

das Edge-SSO-Modul auf Port 9099:

In dieser Konfiguration vertrauen Sie der Verbindung vom Load-Balancer zum Edge-SSO-Modul Für diese Verbindung ist also kein TLS erforderlich. Externe Entitäten, z. B. die SAML-App, IdP, muss jetzt über Port 443 auf das Edge-SSO-Modul zugreifen, nicht über den ungeschützten Port 9099.

Der Grund für die Konfiguration des Edge-SSO-Moduls im SSL_PROXY-Modus ist, dass das Edge-SSO-Modul

generiert automatisch Weiterleitungs-URLs, die vom IdP extern im Rahmen der Authentifizierung verwendet werden.

Daher müssen diese Weiterleitungs-URLs die externe Portnummer auf dem Load-Balancer enthalten, also 443 im

und nicht den internen Port des Edge-SSO-Moduls 9099.

Hinweis: Sie müssen kein TLS-Zertifikat und keinen TLS-Schlüssel für

SSL_PROXY-Modus, da die Verbindung vom Load-Balancer zum Edge-SSO-Modul

verwendet HTTP.

So konfigurieren Sie das Edge-SSO-Modul für den SSL_PROXY-Modus:

- Fügen Sie der Konfigurationsdatei die folgenden Einstellungen hinzu:

# Enable SSL_PROXY mode. SSO_TOMCAT_PROFILE=SSL_PROXY # Specify the apigee-sso port, typically between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9099 # Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to auto-generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Konfigurieren Sie das Edge-SSO-Modul:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Aktualisieren Sie Ihre IdP-Konfiguration, um jetzt eine HTTPS-Anfrage an Port 443 des Ladevorgangs zu senden -Balancer auf die Edge-SSO zugreifen. Weitere Informationen finden Sie unter SAML konfigurieren IdP.

- Aktualisieren Sie die Konfiguration der Edge-Benutzeroberfläche für HTTPS, indem Sie die folgenden Eigenschaften in der Konfigurationsdatei festlegen:

SSO_PUBLIC_URL_PORT=443 SSO_PUBLIC_URL_SCHEME=https

Aktualisieren Sie dann die Edge-Benutzeroberfläche:

/opt/apigee/apigee-service/bin/apigee-service edge-ui configure-sso -f configFile

Weitere Informationen finden Sie unter Aktivieren von SAML in der Edge-Benutzeroberfläche.

- Wenn Sie das Apigee Developer Services-Portal (oder einfach das Portal) installiert haben, aktualisieren Sie es auf HTTPS, um auf die Ede-SSO zugreifen. Weitere Informationen finden Sie unter Konfigurieren des Portals für die Verwendung von SAML für die Kommunikation mit Edge

SSL_TERMINATION-Modus aktivieren

Für den Modus SSL_TERMINATION müssen Sie Folgendes tun:

- Es wurden ein TLS-Zertifikat und ein TLS-Schlüssel generiert und in einer Schlüsselspeicherdatei gespeichert. Sie können keine ein selbst signiertes Zertifikat. Sie müssen ein Zertifikat von einer Zertifizierungsstelle generieren.

- Konfigurationseinstellungen für

apigee-sso.aktualisieren

So erstellen Sie eine Schlüsselspeicherdatei aus Ihrem Zertifikat und Ihrem Schlüssel:

- Erstellen Sie ein Verzeichnis für die JKS-Datei:

sudo mkdir -p /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Wechseln Sie in das neue Verzeichnis:

cd /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Erstellen Sie eine JKS-Datei mit dem Zertifikat und dem Schlüssel. Sie müssen einen Schlüsselspeicher für diesen Modus angeben die ein von einer Zertifizierungsstelle signiertes Zertifikat enthält. Sie können kein selbst signiertes Zertifikat verwenden. Ein Beispiel für JKS-Datei erstellen, siehe Konfigurieren von TLS/SSL für Edge On Premises

- JKS-Datei erstellen, die dem „Apigee“ gehört Nutzer:

sudo chown -R apigee:apigee /opt/apigee/customer/application/apigee-sso/tomcat-ssl

So konfigurieren Sie das Edge-SSO-Modul:

- Fügen Sie der Konfigurationsdatei die folgenden Einstellungen hinzu:

# Enable SSL_TERMINATION mode. SSO_TOMCAT_PROFILE=SSL_TERMINATION # Specify the path to the keystore file. SSO_TOMCAT_KEYSTORE_FILEPATH=/opt/apigee/customer/application/apigee-sso/tomcat-ssl/keystore.jks SSO_TOMCAT_KEYSTORE_ALIAS=sso # The password specified when you created the keystore. SSO_TOMCAT_KEYSTORE_PASSWORD=keystorePassword # Specify the HTTPS port number between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9443 SSO_PUBLIC_URL_PORT=9443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Konfigurieren Sie das Edge-SSO-Modul:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Aktualisieren Sie Ihre IdP-Konfiguration, um jetzt eine HTTPS-Anfrage an Port 9443 des Ladevorgangs zu senden -Balancer auf die Edge-SSO zugreifen. Weitere Informationen finden Sie unter SAML konfigurieren IdP.

- Aktualisieren Sie die Konfiguration der Edge-Benutzeroberfläche für HTTPS, indem Sie die folgenden Eigenschaften festlegen:

SSO_PUBLIC_URL_PORT=9443 SSO_PUBLIC_URL_SCHEME=https

Weitere Informationen finden Sie unter Aktivieren von SAML in der Edge-Benutzeroberfläche.

- Wenn Sie das Portal für Entwicklerdienste installiert haben, aktualisieren Sie es, um HTTPS für Folgendes zu verwenden: auf die Ede-SSO zugreifen. Weitere Informationen finden Sie unter Konfigurieren des Developer Services-Portal zur Verwendung von SAML für die Kommunikation mit Edge.

SSO_TOMCAT_PROXY_PORT bei Verwendung des SSL_TERMINATION-Modus festlegen

Möglicherweise haben Sie vor dem Edge-SSO-Modul einen Load-Balancer, der TLS bei der Last beendet.

TLS zwischen dem Load-Balancer und der Edge-SSO. In der Abbildung oben

Für den Modus SSL_PROXY bedeutet dies, dass die Verbindung vom Load-Balancer zu Edge-SSO verwendet

TLS:

In diesem Szenario konfigurieren Sie TLS für Edge-SSO genau wie oben für

SSL_TERMINATION-Modus. Wenn die Belastung

Balancer eine andere TLS-Portnummer verwendet als Edge SSO für TLS, dann müssen Sie auch angeben

das Attribut SSO_TOMCAT_PROXY_PORT in der Konfigurationsdatei. Beispiel:

- Der Load-Balancer beendet TLS an Port 443

- Edge-SSO beendet TLS an Port 9443

Achten Sie darauf, die folgende Einstellung in die Konfigurationsdatei aufzunehmen:

# Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443

Konfigurieren Sie den IdP und die Edge-Benutzeroberfläche so, dass HTTPS-Anfragen an Port 443 gesendet werden.