Edge for Private Cloud v4.18.05

Bagian Menginstal dan mengonfigurasi SSO Edge menjelaskan caranya untuk menginstal dan mengonfigurasi modul SSO Edge agar menggunakan HTTP pada port 9099, sebagaimana ditentukan oleh properti berikut dalam file konfigurasi:

SSO_TOMCAT_PROFILE=DEFAULT

Atau, Anda dapat menetapkan SSO_TOMCAT_PROFILE ke salah satu opsi berikut

untuk mengaktifkan akses HTTPS:

- SSL_PROXY - Mengonfigurasi

apigee-ssodalam mode proxy, yang berarti Anda memiliki menginstal load balancer di depanapigee-ssodan menghentikan TLS pada beban dengan load balancer Jaringan Passthrough Eksternal Regional. Kemudian, Anda menentukan port yang digunakan padaapigee-ssountuk permintaan dari beban dengan load balancer Jaringan Passthrough Eksternal Regional. - SSL_TERMINATION - Akses TLS diaktifkan ke

apigee-sso, modul SSO Edge, di porta pilihan Anda. Anda harus menentukan keystore untuk mode ini yang berisi sertifikat yang ditandatangani oleh Kanada. Anda tidak dapat menggunakan sertifikat yang ditandatangani sendiri.

Anda dapat memilih untuk mengaktifkan HTTPS pada saat pertama kali menginstal dan mengonfigurasi

apigee-sso, atau Anda dapat mengaktifkannya nanti.

Mengaktifkan akses HTTPS ke apigee-sso menggunakan salah satu mode tersebut akan menonaktifkan HTTP

akses. Artinya, Anda tidak dapat mengakses apigee-sso menggunakan HTTP dan HTTPS

secara serentak.

Mengaktifkan mode SSL_PROXY

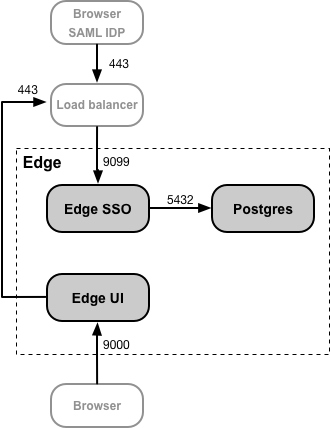

Dalam mode SSL_PROXY, sistem Anda

menggunakan load balancer di depan modul SSO Edge dan menghentikan TLS pada load balancer. Di beberapa

gambar berikut, load balancer menghentikan TLS pada port 443, lalu meneruskan permintaan ke

modul SSO Edge pada port 9099:

Dalam konfigurasi ini, Anda memercayai koneksi dari load balancer ke modul SSO Edge jadi tidak perlu menggunakan TLS untuk koneksi itu. Namun, entitas eksternal, seperti SAML IDP, kini harus mengakses modul SSO Edge pada port 443, bukan pada port 9099 yang tidak dilindungi.

Alasan untuk mengonfigurasi modul SSO Edge dalam mode SSL_PROXY adalah bahwa modul SSO Edge

otomatis membuat URL alihan yang digunakan secara eksternal oleh IDP sebagai bagian dari proses otentikasi.

Oleh karena itu, URL alihan ini harus berisi nomor port eksternal pada load balancer, 443 di

contoh ini, dan bukan porta internal pada modul SSO Edge, 9099.

Catatan: Anda tidak perlu membuat sertifikat dan kunci TLS untuk

Mode SSL_PROXY karena koneksi dari load balancer ke modul SSO Edge

menggunakan HTTP.

Untuk mengonfigurasi modul SSO Edge untuk mode SSL_PROXY:

- Tambahkan setelan berikut ke file konfigurasi Anda:

# Enable SSL_PROXY mode. SSO_TOMCAT_PROFILE=SSL_PROXY # Specify the apigee-sso port, typically between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9099 # Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to auto-generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Konfigurasi modul SSO Edge:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Perbarui konfigurasi IDP Anda untuk membuat permintaan HTTPS di port 443 pemuatan untuk mengakses SSO Edge. Lihat Mengonfigurasi SAML IDP untuk mengetahui informasi selengkapnya.

- Update konfigurasi UI Edge untuk HTTPS dengan menyetel properti berikut di file konfigurasi:

SSO_PUBLIC_URL_PORT=443 SSO_PUBLIC_URL_SCHEME=https

Kemudian, perbarui UI Edge:

/opt/apigee/apigee-service/bin/apigee-service edge-ui configure-sso -f configFile

Lihat Mengaktifkan SAML di UI Edge untuk mengetahui informasi selengkapnya.

- Jika Anda menginstal portal Layanan Developer Apigee (atau cukup portal), update agar menggunakan HTTPS untuk untuk mengakses SSO Ede. Untuk informasi selengkapnya, lihat Mengonfigurasi portal untuk menggunakan SAML guna berkomunikasi dengan Edge

Aktifkan mode SSL_TERMINATION

Untuk mode SSL_TERMINATION, Anda harus:

- Membuat sertifikat dan kunci TLS, lalu menyimpannya di file keystore. Anda tidak dapat menggunakan sertifikat yang ditandatangani sendiri. Anda harus membuat sertifikat dari CA.

- Perbarui setelan konfigurasi untuk

apigee-sso.

Untuk membuat file keystore dari sertifikat dan kunci Anda:

- Buat direktori untuk file JKS:

sudo mkdir -p /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Ubah ke direktori baru:

cd /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Buat file JKS yang berisi sertifikat dan kunci. Anda harus menentukan keystore untuk mode ini yang berisi sertifikat yang ditandatangani oleh CA. Anda tidak dapat menggunakan sertifikat yang ditandatangani sendiri. Misalnya, membuat file JKS, lihat Mengonfigurasi TLS/SSL untuk Edge On Premises.

- Membuat file JKS yang dimiliki oleh "apigee" pengguna:

sudo chown -R apigee:apigee /opt/apigee/customer/application/apigee-sso/tomcat-ssl

Untuk mengonfigurasi modul SSO Edge:

- Tambahkan setelan berikut ke file konfigurasi Anda:

# Enable SSL_TERMINATION mode. SSO_TOMCAT_PROFILE=SSL_TERMINATION # Specify the path to the keystore file. SSO_TOMCAT_KEYSTORE_FILEPATH=/opt/apigee/customer/application/apigee-sso/tomcat-ssl/keystore.jks SSO_TOMCAT_KEYSTORE_ALIAS=sso # The password specified when you created the keystore. SSO_TOMCAT_KEYSTORE_PASSWORD=keystorePassword # Specify the HTTPS port number between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9443 SSO_PUBLIC_URL_PORT=9443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Konfigurasi modul SSO Edge:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Perbarui konfigurasi IDP Anda untuk membuat permintaan HTTPS di port 9443 pemuatan untuk mengakses SSO Edge. Lihat Mengonfigurasi SAML IDP untuk mengetahui informasi selengkapnya.

- Update konfigurasi UI Edge untuk HTTPS dengan menyetel properti berikut:

SSO_PUBLIC_URL_PORT=9443 SSO_PUBLIC_URL_SCHEME=https

Lihat Mengaktifkan SAML di UI Edge untuk mengetahui informasi selengkapnya.

- Jika Anda menginstal portal Layanan Developer, update agar menggunakan HTTPS untuk untuk mengakses SSO Ede. Untuk selengkapnya, lihat Mengonfigurasi Portal Layanan Developer untuk menggunakan SAML guna berkomunikasi dengan Edge.

Menetapkan SSO_TOMCAT_PROXY_PORT saat menggunakan mode SSL_TERMINATION

Anda mungkin memiliki load balancer di depan modul SSO Edge yang menghentikan TLS pada beban

tetapi juga mengaktifkan TLS antara load balancer dan SSO Edge. Pada gambar di atas

untuk mode SSL_PROXY, ini berarti koneksi dari load balancer ke SSO Edge menggunakan

TLS.

Dalam skenario ini, Anda mengonfigurasi TLS pada SSO Edge seperti yang Anda lakukan di atas untuk

Mode SSL_TERMINATION. Namun, jika beban

menggunakan nomor port TLS yang berbeda dari yang digunakan SSO Edge untuk TLS, maka Anda juga harus menentukan

properti SSO_TOMCAT_PROXY_PORT di file konfigurasi. Contoh:

- Load balancer menghentikan TLS pada port 443

- SSO Edge menghentikan TLS pada port 9443

Pastikan untuk menyertakan setelan berikut dalam file konfigurasi:

# Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443

Konfigurasi IDP dan UI Edge untuk membuat permintaan HTTPS di port 443.