Edge for Private Cloud phiên bản 4.18.05

Bài viết Cài đặt và định cấu hình SSO của Edge sẽ mô tả cách cài đặt và định cấu hình mô-đun SSO của Edge để sử dụng HTTP trên cổng 9099, như được chỉ định bởi thuộc tính sau trong tệp cấu hình:

SSO_TOMCAT_PROFILE=DEFAULT

Ngoài ra, bạn có thể đặt SSO_TOMCAT_PROFILE thành một trong các giá trị sau

để bật quyền truy cập HTTPS:

- SSL_PROXY - Định cấu hình

apigee-ssoở chế độ proxy, nghĩa là bạn có đã cài đặt một trình cân bằng tải trướcapigee-ssovà kết thúc TLS trên tải trình cân bằng. Sau đó, bạn chỉ định cổng được sử dụng trênapigee-ssocho các yêu cầu từ tải trình cân bằng. - SSL_TERMINATION – Đã cho phép truy cập TLS vào

apigee-sso, mô-đun SSO của cạnh, trên cổng bạn chọn. Bạn phải chỉ định một kho khoá cho chế độ này chứa chứng chỉ do một CA. Bạn không thể sử dụng chứng chỉ tự ký.

Bạn có thể chọn bật HTTPS tại thời điểm bạn cài đặt và định cấu hình ban đầu

apigee-sso hoặc bạn có thể bật tính năng này vào lúc khác.

Việc bật quyền truy cập HTTPS vào apigee-sso bằng một trong hai chế độ sẽ tắt HTTP

truy cập. Tức là bạn không thể truy cập apigee-sso bằng cả HTTP và HTTPS

đồng thời.

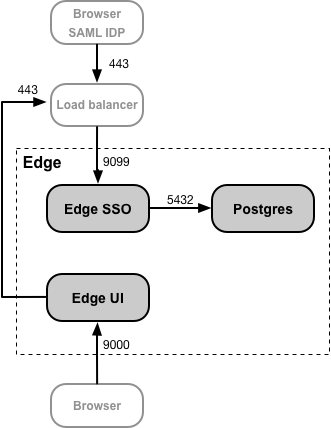

Bật chế độ SSL_PROXY

Ở chế độ SSL_PROXY, hệ thống của bạn

sử dụng trình cân bằng tải ở phía trước mô-đun SSO của cạnh và chấm dứt TLS trên trình cân bằng tải. Ngang bằng

trong hình bên dưới, trình cân bằng tải chấm dứt TLS trên cổng 443, sau đó chuyển tiếp các yêu cầu đến

mô-đun SSO của cạnh trên cổng 9099:

Trong cấu hình này, bạn tin tưởng kết nối từ trình cân bằng tải đến mô-đun SSO của Edge nên không cần phải sử dụng TLS cho kết nối đó. Tuy nhiên, các tổ chức bên ngoài, chẳng hạn như SAML IDP, bây giờ phải truy cập mô-đun SSO của cạnh trên cổng 443, không phải trên cổng không được bảo vệ của 9099.

Lý do bạn cần định cấu hình mô-đun SSO của cạnh ở chế độ SSL_PROXY là mô-đun SSO của cạnh

tự động tạo các URL chuyển hướng được IDP sử dụng từ bên ngoài trong quá trình xác thực.

Do đó, các URL chuyển hướng này phải chứa số cổng bên ngoài trên trình cân bằng tải, 443 in

ví dụ này và không phải là cổng bên trong trên mô-đun SSO của Edge, 9099.

Lưu ý: Bạn không cần phải tạo khoá và chứng chỉ TLS cho

Chế độ SSL_PROXY vì kết nối từ trình cân bằng tải đến mô-đun SSO của cạnh

sử dụng HTTP.

Cách định cấu hình mô-đun SSO của cạnh cho chế độ SSL_PROXY:

- Thêm các chế độ cài đặt sau vào tệp cấu hình:

# Enable SSL_PROXY mode. SSO_TOMCAT_PROFILE=SSL_PROXY # Specify the apigee-sso port, typically between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9099 # Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to auto-generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Định cấu hình mô-đun SSO cho cạnh:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Cập nhật cấu hình Nhà cung cấp danh tính (IDP) để thực hiện yêu cầu HTTPS trên cổng 443 của tải để truy cập vào tính năng SSO của Edge. Xem bài viết Định cấu hình SAML IDP để tìm hiểu thêm.

- Cập nhật cấu hình giao diện người dùng Edge cho HTTPS bằng cách đặt các thuộc tính sau trong tệp cấu hình:

SSO_PUBLIC_URL_PORT=443 SSO_PUBLIC_URL_SCHEME=https

Sau đó, hãy cập nhật giao diện người dùng Edge:

/opt/apigee/apigee-service/bin/apigee-service edge-ui configure-sso -f configFile

Hãy xem bài viết Bật SAML trên giao diện người dùng Edge để biết thêm thông tin.

- Nếu bạn đã cài đặt cổng Dịch vụ dành cho nhà phát triển của Apigee (hoặc đơn giản là cổng), hãy cập nhật cổng đó để sử dụng HTTPS nhằm truy cập vào SSO Ede. Để biết thêm thông tin, hãy xem Định cấu hình cổng thông tin để dùng SAML nhằm giao tiếp với Edge

Bật chế độ SSL_TERMINATION

Đối với chế độ SSL_TERMINATION, bạn phải:

- Tạo một chứng chỉ và khoá TLS rồi lưu trữ những thông tin này trong một tệp kho khoá. Bạn không thể sử dụng chứng chỉ tự ký. Bạn phải tạo chứng chỉ của một CA.

- Cập nhật chế độ cài đặt cấu hình cho

apigee-sso.

Cách tạo tệp kho khoá qua chứng chỉ và khoá của bạn:

- Tạo thư mục cho tệp JKS:

sudo mkdir -p /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Thay đổi sang thư mục mới:

cd /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Tạo tệp JKS chứa chứng chỉ và khoá. Bạn phải chỉ định một kho khoá cho chế độ này có chứa chứng chỉ do một CA ký. Bạn không thể sử dụng chứng chỉ tự ký. Ví dụ về tạo tệp JKS, hãy xem Định cấu hình TLS/SSL cho Cạnh trên cơ sở.

- Tạo tệp JKS thuộc sở hữu của "apigee" người dùng:

sudo chown -R apigee:apigee /opt/apigee/customer/application/apigee-sso/tomcat-ssl

Cách định cấu hình mô-đun SSO cho cạnh:

- Thêm các chế độ cài đặt sau vào tệp cấu hình:

# Enable SSL_TERMINATION mode. SSO_TOMCAT_PROFILE=SSL_TERMINATION # Specify the path to the keystore file. SSO_TOMCAT_KEYSTORE_FILEPATH=/opt/apigee/customer/application/apigee-sso/tomcat-ssl/keystore.jks SSO_TOMCAT_KEYSTORE_ALIAS=sso # The password specified when you created the keystore. SSO_TOMCAT_KEYSTORE_PASSWORD=keystorePassword # Specify the HTTPS port number between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9443 SSO_PUBLIC_URL_PORT=9443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Định cấu hình mô-đun SSO cho cạnh:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Cập nhật cấu hình IDP của bạn để thực hiện yêu cầu HTTPS trên cổng 9443 của tải để truy cập vào tính năng SSO của Edge. Xem bài viết Định cấu hình SAML Nhà cung cấp danh tính để tìm hiểu thêm.

- Cập nhật cấu hình giao diện người dùng Edge cho HTTPS bằng cách đặt các thuộc tính sau:

SSO_PUBLIC_URL_PORT=9443 SSO_PUBLIC_URL_SCHEME=https

Hãy xem bài viết Bật SAML trên giao diện người dùng Edge để biết thêm thông tin.

- Nếu bạn đã cài đặt cổng Dịch vụ dành cho nhà phát triển, hãy cập nhật cổng đó để sử dụng HTTPS nhằm truy cập vào SSO Ede. Để biết thêm thông tin, hãy xem phần Định cấu hình Cổng Dịch vụ dành cho nhà phát triển để dùng SAML để giao tiếp với Edge.

Đặt SSO_TOMCAT_PROXY_PORT khi sử dụng chế độ SSL_TERMINATION

Bạn có thể đặt một trình cân bằng tải ở phía trước mô-đun SSO của cạnh để chấm dứt TLS trên tải

mà còn bật TLS giữa trình cân bằng tải và SSO của cạnh. Trong hình trên

cho chế độ SSL_PROXY, tức là kết nối từ trình cân bằng tải đến SSO của Edge sử dụng

TLS (Bảo mật tầng truyền tải).

Trong trường hợp này, bạn định cấu hình TLS trong SSO của cạnh giống như đã làm ở trên đối với

Chế độ SSL_TERMINATION. Tuy nhiên, nếu tải

trình cân bằng sử dụng số cổng TLS khác với số dịch vụ SSO của cạnh sử dụng cho TLS, sau đó bạn cũng phải chỉ định

thuộc tính SSO_TOMCAT_PROXY_PORT trong tệp cấu hình. Ví dụ:

- Trình cân bằng tải chấm dứt TLS trên cổng 443

- Tính năng SSO ở cạnh chấm dứt TLS trên cổng 9443

Hãy nhớ bao gồm chế độ cài đặt sau đây trong tệp cấu hình:

# Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443

Định cấu hình cho IDP và giao diện người dùng Edge để thực hiện các yêu cầu HTTPS trên cổng 443.