Wyświetlasz dokumentację Apigee Edge.

Otwórz dokumentację Apigee X. info

Apigee Sense chroni Twoje interfejsy API przed niechcianym ruchem żądań, analizując ruch żądań interfejsu API i identyfikując wzorce, które mogą odpowiadać niechcianym żądaniom. Reguły ochrony Apigee Sense zapobiegają tylko atakom, które są kierowane na serwery proxy interfejsu API. Apigee Sense nie zapobiega atakom DDoS. Jeśli wymagana jest ochrona przed atakami typu DDoS, przed Apigee należy użyć zapory WAF, takiej jak Google Cloud Armor.

Aby dowiedzieć się, jaki poziom pomocy zapewnia Apigee w zakresie ochrony przed atakami typu DDoS, zapoznaj się z artykułem Ochrona przed atakami typu DDoS w Edge.

Dzięki analizie Apigee Sense możesz identyfikować klientów wysyłających niechciane żądania, a następnie podejmować działania, aby zezwolić na te żądania, zablokować je lub oznaczyć je jako niechciane.

Dzięki Apigee Sense możesz chronić swoje interfejsy API przed wzorcami żądań, które obejmują:

- Automatyczne działanie, które naśladuje zachowanie człowieka

- Stale próby z tego samego adresu IP

- Nietypowe współczynniki błędów

- Podejrzane żądania klienta

- indeksowanie danych,

- Zbieranie kluczy

- Przerwy w aktywności

- wzorce geograficzne.

Wykrywanie niechcianych żądań

W tle Apigee Sense wykrywa zagrożenia na podstawie metadanych Twojego zapytania, a potem przekazuje wyniki analizy do sprawdzenia. Wyniki analizy możesz sprawdzić w konsoli Apigee Sense. Jeśli wzór wygląda podejrzanie, możesz dokładniej przyjrzeć się jego szczegółom, aby zdecydować, czy podjąć działania.

Aby wykrywać wzorce żądań, Apigee Sense przechowuje i analizuje metadane żądań. Gdy klienci wysyłają żądania, Apigee Sense zbiera metadane żądań, a następnie analizuje te dane w partiach w celu znalezienia wzorców.

Zobacz artykuł Pierwsze kroki z konsolą Apigee Sense.

Wykryte wzorce

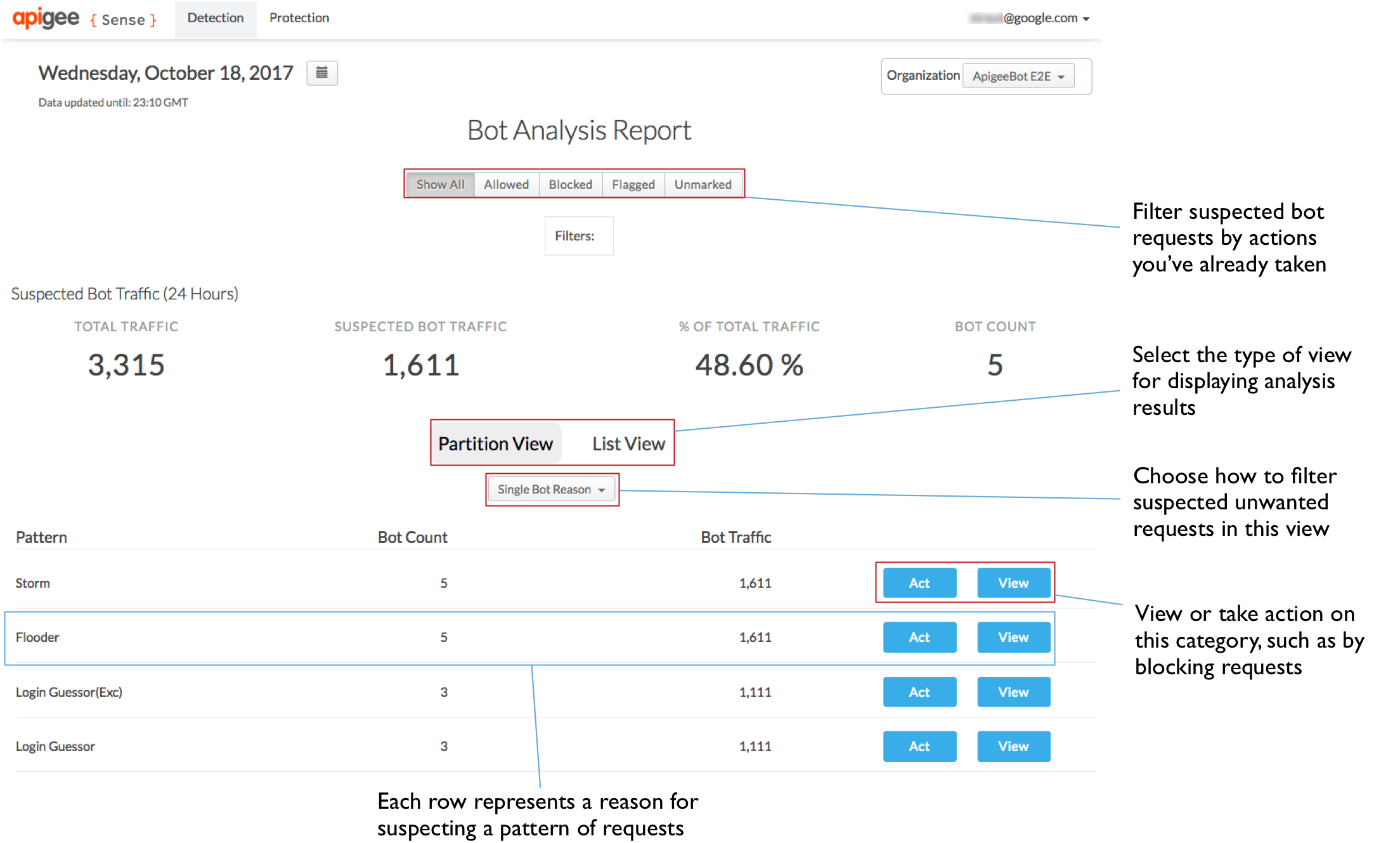

Wyniki analizy możesz wyświetlić w konsoli Apigee Sense jako wzorce. Każdy wzorzec reprezentuje zestaw cech żądania znalezionych podczas analizy.

Oto kilka przykładów wzorów:

- Uzasadnienie. Możesz wyświetlać żądania do interfejsu API posortowane według wielu wbudowanych konfiguracji zwanych powodami. Przyczyna to zestaw kryteriów i progów, które mogą wskazywać na podejrzaną aktywność. Na przykład „content robber” (złodziej treści) określa żądania z niewielką liczbą sesji OAuth i dużą ilością ruchu w okresie 5 minut. Zawiera progi dotyczące liczby połączeń z adresu IP, procentu łącznego ruchu i unikalnych sesji.

- Obszar geograficzny. Możesz wyświetlać żądania przefiltrowane według ich pochodzenia geograficznego.

- AS Organization. Możesz wyświetlać prośby przefiltrowane według organizacji autonomicznego systemu, z którego pochodzą.

Na ilustracji poniżej konsola Apigee Sense podaje wzorce przyczyn odkryte podczas analizy metadanych żądania.

Więcej informacji o wzorach, a w szczególności o przyczynach, znajdziesz w artykule Podejmowanie działań w reakcji na podejrzane działania.

Analizowane dane

Apigee Sense zbiera metadane żądania, aby analizować ruch w interfejsie API. Poniżej znajdziesz listę typów analizowanych metadanych oraz kilka pytań, na które odpowiada Apigee Sense, aby wykrywać wzorce.

- Cechy klienta. Jaki jest adres IP i miejsce zamieszkania tej osoby? Jaki typ i rodzina klienta użytkownika zostały użyte? Jakie urządzenie?

- Cechy odbiorców. Identyfikatory URI kierowane przez klientów. Czy wielokrotnie próbują uzyskać dostęp do serwera proxy logowania?

- poprosić o cechy. Które słowo kluczowe HTTP i żądanie URI zostały użyte? Jaki był sufiks ścieżki?

- Cechy odpowiedzi. Jaki kod odpowiedzi otrzymał klient? Czy to był błąd? Jak duży był odzew?

- Czas i ilość. Czy w krótkim czasie wystąpił nagły wzrost liczby żądań? Kiedy to było? Jak duży był wzrost? Skąd pochodzą żądania?

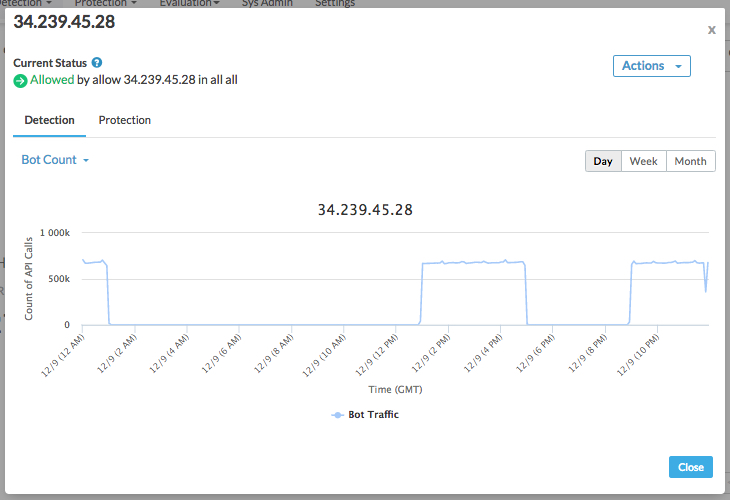

Aby określić, czy żądania klienta są niechciane, możesz użyć widoku szczegółowego, aby uzyskać więcej informacji o ich charakterystyce.

Więcej informacji o wyświetlaniu szczegółów analizy znajdziesz w artykule Pierwsze kroki z konsolą Apigee Sense.

Ochrona interfejsów API

Na podstawie wyników analizy z Apigee Sense możesz podejmować decyzje o tym, czy klient lub zestaw żądań wymagają podjęcia działań.

W konsoli Apigee Sense możesz wyświetlać szczegóły ruchu dotyczące konkretnego adresu IP (lub grupy adresów). Gdy wykryjesz niechcianego klienta, możesz podjąć odpowiednie działania, np. zablokować jego żądania.

Dostępne działania

Na konsoli Apigee Sense możesz wykonać te czynności w przypadku adresu IP, który według Ciebie nie jest mile widziany.

| Działanie | Opis |

|---|---|

| Zablokuj | Blokuje żądania pochodzące z określonego adresu IP, zwracając klientowi odpowiedź 403. Zablokowane żądania nie docierają do Twoich serwerów proxy. |

| Flaga | Dodaj specjalny nagłówek HTTP, który może być wyszukiwany przez serwer proxy. Apigee Edge doda nagłówek X-SENSE-BOT-DETECTED o wartości SENSE. |

| Zezwól | Umożliwia przekierowanie żądania do Twoich serwerów proxy. |

Więcej informacji o podejmowaniu działań w przypadku podejrzanych żądań znajdziesz w artykule Pierwsze kroki z konsolą Apigee Sense.

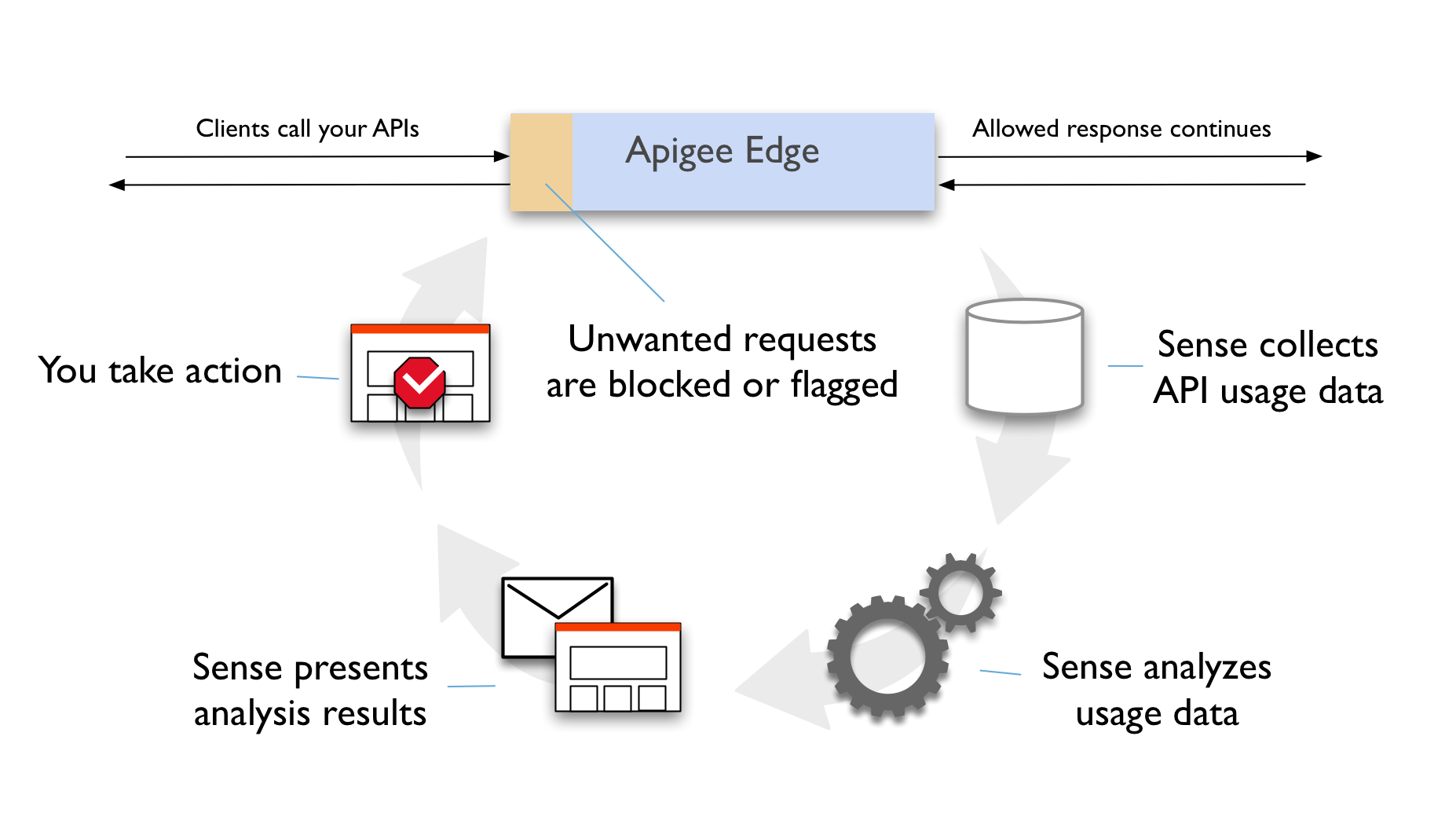

Omówienie Apigee Sense

Apigee Sense korzysta z adaptacyjnych algorytmów, które są dopasowywane za pomocą danych z różnych zbiorów danych. Dzięki temu może skuteczniej odróżniać legalny ruch od nielegalnego niż w przypadku pojedynczego źródła danych. Algorytmy adaptacyjne automatyzują proces identyfikacji i śledzenia. W rezultacie musisz tylko zdecydować, jak postępować z podejrzanym ruchem z adresu IP.

Apigee Sense składa się z 4 komponentów:

- Silnik zbierania zbiera dużą liczbę odpowiednich sygnałów, gdy ruch przechodzi przez Apigee Edge. Apigee Sense zbiera typowe metadane dotyczące źródła i docelowego miejsca wywołania interfejsu API, a także metadane dotyczące zarówno treści żądania, jak i stanu odpowiedzi. Zbiera też informacje o czasie i opóźnieniach.

- Silnik analizy łączy wszystkie zebrane dane w strukturę danych podsumowania. Apigee Sense przeprowadza dokładną analizę tej struktury, badając zachowanie każdego źródła żądania. Następnie Apigee Sense ocenia, czy źródło ma podejrzaną sygnaturę.

- Za pomocą mechanizmu selekcjonowania treści Apigee Sense przedstawia użytkownikom wyniki analizy. Na podstawie tych wyników możesz określić działanie, jakie należy podjąć w stosunku każdego z wykrytych podejrzanych klientów.

- Na koniec moduł działania w czasie rzeczywistym rozpoznaje żądania pochodzące od podejrzanych klientów i podejmuje odpowiednie działania dotyczące tego ruchu.