आपको Apigee Edge दस्तावेज़ दिख रहा है.

अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है

इस पेज पर जाएं

Apigee X दस्तावेज़. जानकारी

शुरू करना

- मैं एज माइक्रोगेटवे कैसे इंस्टॉल करूं?

- इंस्टॉल करने का तरीका देखें एज माइक्रोगेटवे.

- मैं एज माइक्रोगेटवे कैसे चलाऊं?

- देखें Edge Microgateway को सेट अप और कॉन्फ़िगर करना.

- क्या मुझे चलाने के लिए डेटाबेस की ज़रूरत है माइक्रोगेटवे?

- Edge Microgateway के ज़रिए प्रॉक्सी किए गए एपीआई, टारगेट के हिस्से के तौर पर चल रहे डेटाबेस के साथ इंटरैक्ट कर सकते हैं सेवा. हालांकि, Edge Microgateway किसी भी डेटाबेस या बैकएंड डेटा से अलग काम करता है स्टोर.

कार्रवाई

- Edge पर क्या बदलता है क्या आपको एज माइक्रोगेटवे को रीस्टार्ट करना है?

- Edge Microgateway में Apigee Edge पर किए जाने वाले बदलावों, जैसे कि

माइक्रोगेटवे-अवेयर प्रॉक्सी, प्रॉडक्ट या डेवलपर

दिखाई देता है. पोलिंग का डिफ़ॉल्ट इंटरवल 600 सेकंड है; हालांकि, आप इंटरवल को बदलने के लिए

config_change_poll_intervalकॉन्फ़िगरेशन सेटिंग. देखें Edgemicro एट्रिब्यूट के साथ इस्तेमाल करें. - अगर आपको पोलिंग इंटरवल का इंतज़ार नहीं करना है, तो

edgemicro reloadका इस्तेमाल करें कमांड क्लिक करें. यहां जाएं: माइक्रोगेटवे क्लस्टर को फिर से लोड करना. - मैं Edge पर डिप्लॉय किए गए प्रॉक्सी और Edge Microgateway पर मौजूद प्रॉक्सी के बीच अंतर कैसे करूं?

- Edge Microgateway को कॉन्फ़िगर करने पर, Apigee पर डिप्लॉय की गई माइक्रोगेटवे-अवेयर प्रॉक्सी की सूची

Edge को Edge Microgateway के लोकल कॉन्फ़िगरेशन पर डाउनलोड किया जाता है. माइक्रोगेटवे-अवेयर प्रॉक्सी

वे होते हैं जिन्हें प्रीफ़िक्स

edgemicro_से नाम दिया जाता है. - Edge Microgateway के साथ लॉग इन करने के लिए मेरे पास कौनसे विकल्प हैं?

- Edge Microgateway में पहले से मौजूद लॉगिंग सुविधा है. विवरण के लिए, देखें लॉग फ़ाइलें मैनेज करना.

- यह भी लिखा जा सकता है ए कस्टम प्लगिन का इस्तेमाल करें. रास्ते की वजह से Edge माइक्रोगेटवे काम करता है, Apigee Edge का इस्तेमाल नहीं किया जा सकता मैसेज लॉग करने की नीति एज माइक्रोगेटवे के लिए मैसेज लॉग करने के लिए. यह भी देखें Microgateway के लिए Logging प्लगिन समुदाय लेख.

- क्या एज माइक्रोगेटवे के इंस्टेंस के बीच, पासकोड/सीक्रेट कॉम्बिनेशन फिर से इस्तेमाल किए जा सकते हैं?

- अगर माइक्रोगेटवे इंस्टेंस के लिए संगठन और एनवायरमेंट एक जैसे हैं, तो ये काम किए जा सकते हैं कॉन्फ़िगरेशन के दौरान जनरेट होने वाली कुंजी/सीक्रेट जोड़े का फिर से इस्तेमाल करें.

- मैं Edge Microgateway को प्रोडक्शन एनवायरमेंट में शुरू करने के लिए कैसे कॉन्फ़िगर करूं?

- शुरुआती निर्देश पैरामीटर के लिए एनवायरमेंट वैरिएबल सेट किए जा सकते हैं, जैसे कि

EDGEMICRO_KEY,EDGEMICRO_SECRET,EDGEMICRO_ORG, औरEDGEMICRO_ENV. इन (और अन्य) वैरिएबल के साथ एक निर्देश वालाedgemicro startमाइक्रोगेटवे. यह भी देखें एनवायरमेंट वैरिएबल सेट करना. - क्या क्या Edge Microgateway के साथ कस्टम प्रॉडक्ट या डेवलपर ऐप्लिकेशन एट्रिब्यूट का इस्तेमाल करना है?

- नहीं. डिफ़ॉल्ट रूप से, Edge Microgateway सिर्फ़ बेसिक रूटिंग और

सुरक्षा. हालांकि, समाधान के तौर पर, आपके पास ये विकल्प भी हैं:

-

उस

edgemicro-authप्रॉक्सी में कस्टम एट्रिब्यूट जोड़ें जिसे एज माइक्रोगेटवे Apigee पर डिप्लॉय करता है किनारे. एपीआई पासकोड या OAuth टोकन सुरक्षा का इस्तेमाल करते समय ये एट्रिब्यूट उपलब्ध होंगे. - उन एट्रिब्यूट पर कार्रवाई करने के लिए, OAuth प्लगिन में बदलाव करें.

-

उस

- क्या अनुरोध हेडर के साइज़ की कोई सीमा है?

- अगर आप Node.js को v8.14.0 में अपग्रेड करते हैं या बाद के वर्शन में, ध्यान रखें कि अनुरोधों के लिए हेडर का ज़्यादा से ज़्यादा साइज़ 80 केबी से घटाकर 8 केबी कर दिया गया है. 8 केबी से बड़े साइज़ के हेडर पर एचटीटीपी 431 गड़बड़ी होती है.

- Node.js के v11.6.0 वर्शन में Node.js कॉन्फ़िगरेशन के विकल्प की मदद से, तय की गई डिफ़ॉल्ट सीमा में बदलाव किया जा सकता है

हेडर का साइज़.

--max-http-header-sizeपैरामीटर की मदद से, यह तय किया जा सकता है कि एचटीटीपी हेडर का सबसे बड़ा साइज़, बाइट में. - डिफ़ॉल्ट कॉन्फ़िगरेशन को बदलने के लिए,

NODE_OPTIONSएनवायरमेंट की वैल्यू सेट करें कमांड लाइन पर इस तरह वैरिएबल लागू करता है:NODE_OPTIONS=--max-http-header-size=NUM_BYTES

उदाहरण के लिए:

NODE_OPTIONS=--max-http-header-size=80000

Edge Microgateway किन मैनेजमेंट एपीआई का इस्तेमाल करता है?

यहां दिए गए Edge Microgateway कमांड, Apigee Edge मैनेजमेंट एपीआई को अपना काम करने के लिए कॉल करते हैं, जैसा में बताया गया है एज माइक्रोगेटवे के लिए सीएलआई रेफ़रंस:

edgemicro configureedgemicro upgradeauthedgemicro upgradekvmedgemicro rotatekeyedgemicro cert checkedgemicro cert deleteedgemicro cert install

यहां दिए गए सेक्शन में, हर निर्देश में इस्तेमाल किए जाने वाले मैनेजमेंट एपीआई कॉल की सूची दी गई है.

edgemicro configure और upgradeauth कमांड से कॉल किया जाता है

नीचे दिए गए मैनेजमेंट एपीआई:

- (डिप्लॉयमेंट की सूची बनाएं)

GET: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/deployments - (डिप्लॉयमेंट की जानकारी पाएं)

GET: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=java&name=micro-gateway-products-javacallout-2.0.0.jar - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=adjust-quota.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=generate-jwk.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=generate-verify-jwt.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=jsrsasign-all-min.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=jwt-initialization.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=send-jwk-response.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=send-product-list.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=send-public-key.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=set-jwt-variables.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=set-quota-variables.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=set-response.js - (संसाधन अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=validate-params.js - (एपीआई प्रॉक्सी बनाएं)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis?action=import&validate=false&name=edgemicro-auth - (अपलोड की नीतियां)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/policies - (प्रॉक्सी अपलोड करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/proxies?name=default - (प्रॉक्सी डिप्लॉय करें)

POST: https://api.enterprise.apigee.com/v1/o/[org]/e/[env]/apis/edgemicro-auth/revisions/1/deployments

upgradekvm कमांड इस मैनेजमेंट एपीआई को कॉल करता है:

PUT: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway

rotatekey कमांड इस मैनेजमेंट एपीआई को कॉल करता है:

GET: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway/entries/private_key

cert check कमांड इस मैनेजमेंट एपीआई को कॉल करता है:

GET: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway

cert delete कमांड इस मैनेजमेंट एपीआई को कॉल करता है:

DELETE: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway

cert install कमांड इस मैनेजमेंट एपीआई को कॉल करता है:

POST: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps

डिप्लॉयमेंट

- क्या डिप्लॉय किया जा सकता है एज माइक्रोगेटवे उसी सर्वर पर है जहां मेरी टारगेट सेवा चल रही है?

- हां. Edge Microgateway एक ऐसी आसान प्रोसेस है जो आपकी टारगेट की गई सेवा के करीब चल सकती है. इसमें यह भी शामिल है: एक ही मशीन.

- क्या मौजूदा एज प्रॉक्सी बंडल को एज माइक्रोगेटवे डिप्लॉयमेंट के तौर पर डिप्लॉय किया जा सकता है?

- नहीं. Edge Microgateway-अवेयर प्रॉक्सी की कुछ खास शर्तें होती हैं. ये सभी सुविधाएं, इसके साथ काम नहीं करतीं का इस्तेमाल किया जा सकता है. भाग देखें 2: Apigee Edge पर इकाइयां बनाना

- क्या Edge प्रॉक्सी बंडल के बीच फ़ेलओवर चालू किया जा सकता है डिप्लॉयमेंट और एज माइक्रोगेटवे डिप्लॉयमेंट में क्या अंतर है?

- नहीं. Edge Microgateway को Apigee पर नॉन-माइक्रोगेटवे एपीआई प्रॉक्सी डिप्लॉयमेंट के बारे में जानकारी नहीं होती है किनारे.

- मोमेंट क्या एज माइक्रोगेटवे के लिए डिप्लॉयमेंट की ज़्यादा उपलब्धता वाला मॉडल है?

- अगर आपको यह जानना है कि लोड बैलेंसर के तौर पर NGINX का इस्तेमाल करके Edge Microgateway कैसे चलाना है, तो देखें Apigee Edge माइक्रोगेटवे और NGINX की मदद से एपीआई मैनेज करना.

- Edge Microgateway के साथ किन लोड बैलेंसर का इस्तेमाल किया जा सकता है?

- Edge Microgateway की सुविधा किसी भी लोड बैलेंसर के साथ काम कर सकती है.

- क्या इस बात की कोई सीमा है कि कितने एज माइक्रोगेटवे प्रॉक्सी को डिप्लॉय किया जा सकता है?

- प्रॉडक्ट कॉन्फ़िगरेशन की सीमाएं देखें, जो इनके लिए तय की गई हैं रेगुलर एज प्रॉक्सी. Apigee Edge में, माइक्रोगेटवे-अवेयर प्रॉक्सी की संख्या को डिप्लॉय किया जा सकता है संगठन और वातावरण और Edge माइक्रोगेटवे के ज़रिए कॉल करने के लिए, उन समान सीमाओं का पालन करना होगा.

- क्या मेरे एज माइक्रोगेटवे डिप्लॉयमेंट को किसी खास संगठन और एनवायरमेंट से जोड़ें?

- Edge Microgateway के इंस्टेंस को कॉन्फ़िगर करते समय, आपको इसे किसी एज संगठन और एनवायरमेंट.

- क्या एज माइक्रोगेटवे डिप्लॉयमेंट को किसी खास इलाके में जोड़ा जा सकता है (अगर मैं एक से ज़्यादा इलाकों का/की ग्राहक हूं)?

- Edge Microgateway की सुविधा, Apigee Edge के साथ काम करने के लिए सबसे सही जगह अपने-आप चुन लेती है. एज माइक्रोगेटवे इंस्टेंस को हर उस इलाके में डिप्लॉय किया जा सकता है जहां आपको सेवा देनी है.

एडमिनिस्ट्रेशन

- Edge माइक्रोगेटवे को कॉन्फ़िगर करने और डिप्लॉय करने के लिए, क्या मुझे संगठन का एडमिन होना ज़रूरी है?

- हां. Edge Microgateway को कॉन्फ़िगर और डिप्लॉय करने के लिए, आपके पास संगठन के एडमिन के क्रेडेंशियल होने चाहिए.

- Edge Microgateway चलाने के लिए क्या मुझे संगठन का एडमिन होना ज़रूरी है?

- नहीं. Edge Microgateway एक

Node.jsऐप्लिकेशन है और इसे वे सभी लोग चला सकते हैं जिनके पास किसी मशीन पर ऐसे ऐप्लिकेशन को चलाने की अनुमति नहीं देती है. - मेरे संगठन के किसी भी संगठन को क्या उपयोगकर्ता एज माइक्रोगेटवे का इस्तेमाल करते हैं?

- Edge के ज़रिए एपीआई कॉल करने के लिए, यह ज़रूरी नहीं है कि आप Apigee Edge संगठन के उपयोगकर्ता हों माइक्रोगेटवे. हालांकि, Edge Microgateway बनाने या उसमें बदलाव करने के लिए, आपके पास संगठन के लेवल की अनुमतियां होनी चाहिए जागरूक प्रॉक्सी को Edge पर डिप्लॉय किया जाता है.

परफ़ॉर्मेंस

- Edge Microgateway को इस्तेमाल करते समय किन बातों का ध्यान रखना चाहिए?

- अगर Edge Microgateway को टारगेट ऐप्लिकेशन के साथ कोलोक किया जा रहा है, तो पक्का करें कि सर्वर के पास काफ़ी क्षमता.

- एज माइक्रोगेटवे को बड़े पैमाने पर चलाने के लिए सबसे सही तरीके क्या हैं?

- Apigee का सुझाव है कि अलग-अलग सर्वर पर Edge माइक्रोगेटवे के एक से ज़्यादा इंस्टेंस चलाने का सुझाव दिया जाता है NGINX जैसे लोड बैलेंसर से. इन्हें भी देखें Apigee Edge माइक्रोगेटवे और NGINX की मदद से एपीआई मैनेज करना और Apigee कम्यूनिटी पर वर्टिकल हॉरिज़ॉन्टल स्केलिंग.

- डिफ़ॉल्ट रूप से, Edge Microgateway TPS क्या है और इसे इस्तेमाल करने के लिए हार्डवेयर की ज़रूरी शर्तें क्या हैं माइक्रोगेटवे इंस्टेंस

- Edge Microgateway की मदद से हार्डवेयर की शर्तों और टीपीएस के मेज़रमेंट को पहचानना मुश्किल होता है. यह निर्भर करता है इसमें कई चीज़ें शामिल होती हैं. इनमें एज माइक्रोगेटवे ट्यूनिंग, प्लगिन के इस्तेमाल, कस्टम प्लगिन, और TLS जैसी अन्य चीज़ों को कॉन्फ़िगर करना होगा. आम तौर पर, Apigee का सुझाव है कि आपको इसके बारे में पहले से जानकारी होनी चाहिए कॉम्बिनेशन का इस्तेमाल करके परफ़ॉर्मेंस की जांच की जा सकती है.

निजी क्लाउड डिप्लॉयमेंट

- डू एज क्या प्राइवेट क्लाउड के लिए Edge के साथ माइक्रोगेटवे काम करता है?

- हां. विवरण के लिए, देखें Apigee निजी क्लाउड को कॉन्फ़िगर करने का तरीका.

प्लग इन

- Edge पर कोटा कैसे लागू होता है माइक्रोगेटवे?

- इसके अलावा, Edge Microgateway के इंस्टेंस में कोटा प्लगिन जोड़ा जा सकता है. ज़्यादा जानकारी के लिए देखें कोटे का इस्तेमाल करना प्लगिन.

- स्पाइक अरेस्ट कैसा है क्या इसे Edge Microgateway के साथ लागू किया गया है?

- इसके अलावा, Edge Microgateway के इंस्टेंस में स्पाइक अरेस्ट प्लगिन जोड़ा जा सकता है. इसके लिए ज़्यादा जानकारी के लिए, बढ़ोतरी का इस्तेमाल करके अरेस्ट प्लगिन.

- हैं

क्या Edge Microgateway के लिए

Node.jsके अलावा अन्य प्लगिन लिखने के कोई अन्य तरीके हैं? - नहीं. प्लग इन

Node.jsमें लिखे होने चाहिए. - अगर Edge Microgateway, Analytics का डेटा Edge पर अपलोड नहीं कर पाता है, तो क्या होता है?

- Edge Microgateway में एक इन-मेमोरी बफ़र है. अगर बफ़र पूरा भर जाता है, तो पुराने पेलोड हट जाते हैं एपीआई ट्रैफ़िक को आसानी से चलाने के लिए किया जा सकता है.

- क्या Edge पर नीतियां जोड़ी जा सकती हैं माइक्रोगेटवे?

- अगर माइक्रोगेटवे-अवेयर में, Apigee Edge की सामान्य नीतियों को अटैच किया जाता है

Apigee Edge में प्रॉक्सी, तो उन्हें अनदेखा किया जाता है. इसके बजाय, Edge Microgateway इन चीज़ों के लिए प्लग इन का इस्तेमाल करता है

Edge की नीतियों से मिलती-जुलती सुविधाएं, जैसे कि कोटा, ज़्यादा संख्या में लोगों की गिरफ़्तारी, एपीआई पासकोड की सुरक्षा, और

OAuth2 सुरक्षा. आपके पास कस्टम प्लगिन लिखने का विकल्प भी होता है. यहां जाएं:

प्लग इन का इस्तेमाल करना और

कस्टम प्लगिन डेवलप करें.

यहां Apigee के कम्यूनिटी पोस्ट और ब्लॉग में, प्लगिन के इस्तेमाल के अन्य उदाहरणों के बारे में बताया गया है:

सुरक्षा

- मैं

/productsसंसाधन की सुरक्षा कैसे करूं? - अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है का.

- खास जानकारी

- Edge Microgateway को कॉन्फ़िगर करने पर,

edgemicro-authनाम का एपीआई प्रॉक्सी डिप्लॉय किया गया है अपने संगठन के हिसाब से:Apigee Edge पर एनवायरमेंट. यह प्रॉक्सी/productsएंडपॉइंट दिखाती है, जो एपीआई प्रॉडक्ट की सूची. अगर आपने Edge Microgateway को 5 अक्टूबर, 2018 को या उससे पहले इंस्टॉल किया है, तो Apigee का सुझाव है कि आप इस एंडपॉइंट को सुरक्षित रखने के लिए कदम उठाते हैं, क्योंकि रिस्पॉन्स इसमें उस डेवलपर का ईमेल पता शामिल होता है जिसने आपके Apigee में एपीआई प्रॉडक्ट बनाए और उनमें बदलाव किए हैं संगठन. - Edge Microgateway को अपग्रेड करके या म्यूचुअल TLS कॉन्फ़िगर करके, एंडपॉइंट को सुरक्षित किया जा सकता है. दोनों इनमें से कुछ विकल्पों के बारे में नीचे बताया गया है.

- देखें कि

/productsएंडपॉइंट सुरक्षित है या नहीं -

अगर आपको नहीं पता कि

/productsएंडपॉइंट सुरक्षित है या नहीं, तो सेक्शन पर जाएं पुष्टि करें कि/productsसंसाधन सुरक्षित है और वहां दिए गए तरीके अपनाएं जारी रखने से पहले.पहला विकल्प: 'एज माइक्रोगेटवे' को अपग्रेड करना

अगर आपने Edge Microgateway को 5 अक्टूबर, 2018 को या उससे पहले इंस्टॉल किया है, तो Apigee का सुझाव है कि आप एज माइक्रोगेटवे का नया वर्शन मौजूद है. इसमें दिया गया तरीका अपनाएं अगर आपके पास इंटरनेट कनेक्शन है, तो Edge Microgateway को अपग्रेड करना.

अगर आपको अभी अपग्रेड करने में समस्या आ रही है, तो दूसरे विकल्प पर जाएं.

दूसरा विकल्प: म्युचुअल TLS कॉन्फ़िगर करना

फ़िलहाल, अगर Edge Microgateway को अपग्रेड नहीं किया जा सकता, तो Apigee का सुझाव है कि आप Edge Microgateway और

edgemicro-authप्रॉक्सी के बीच म्यूचुअल कम्यूनिकेशन TLS (इसे टू-वे TLS भी कहा जाता है).$HOME/.edgemicro/org-env-config.yamlफ़ाइल खोलें. देखें अगर आपको यह फ़ाइल नहीं मिलती है, तो Edge Microgateway कहां इंस्टॉल किया गया है.- इसमें यह

tlsOptionsब्लॉक जोड़ें इनके बीच म्युचुअल TLS चालू करने के लिएorg-env-config.yamlफ़ाइल Edge माइक्रोगेटवे और Apigee Edge:edge_config: bootstrap: >- https://domain/edgemicro/bootstrap/organization/org/environment/env jwt_public_key: 'https://domain/edgemicro-auth/publicKey' managementUri: 'https://api.enterprise.apigee.com' tlsOptions: agentOptions: requestCert: true cert: 'path/to/cert' key: 'path/to/key'उदाहरण के लिए:

tlsOptions: agentOptions: requestCert: true cert: '/Users/jdoe/twowayssl/ssl/client.key' key: '/Users/jdoe/twowayssl/ssl/ca.crt'आपके पास इन वैकल्पिक

agentOptionsपैरामीटर को शामिल करने का विकल्प भी है:ca: यह सर्टिफ़िकेट देने वाली संस्था का पाथ बताता है.pfx: अगर आपको सर्टिफ़िकेट और कुंजी के बजाय, p12/pfx फ़ाइल का इस्तेमाल करना है, तो इसे शामिल करें.passphrase: pfx फ़ाइल के लिए लंबा पासवर्ड.ciphers: TLS साइफ़र के बारे में बताता है.

- पक्का करें कि जिस वर्चुअल होस्ट पर

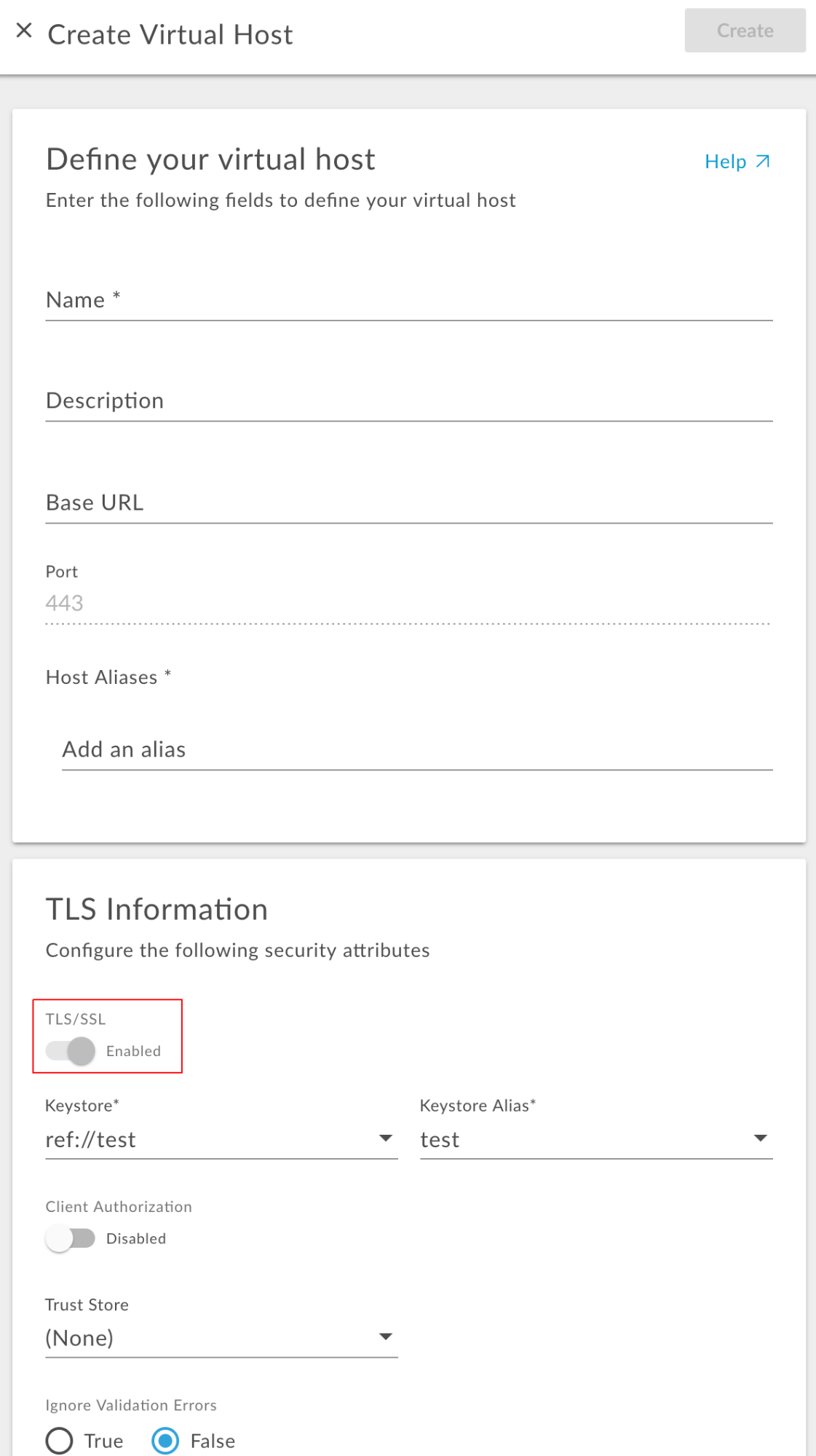

edgemicro-authप्रॉक्सी डिप्लॉय की गई है उसमें म्युचुअल TLS चालू हो. ज़्यादा जानकारी के लिए, दो-तरफ़ा TLS के लिए वर्चुअल होस्ट तय करना देखें देखें.इस स्क्रीनशॉट में, Apigee Edge के यूज़र इंटरफ़ेस (यूआई) में वर्चुअल होस्ट पर म्युचुअल TLS को चालू करने का तरीका बताया गया है:

- Edge के यूज़र इंटरफ़ेस (यूआई) में

edgemicro-authएपीआई प्रॉक्सी देखें और पक्का करें कि प्रॉक्सी कॉन्फ़िगरेशन में सही वर्चुअल होस्ट की जानकारी दी गई है. उदाहरण के लिए, अगर आपने TLS की सुविधा वाला कोई मॉडल बनाया है,mutualtlsनाम का वर्चुअल होस्ट, प्रॉक्सी काHTTPProxyConnectionछंद दिखना चाहिए:<HTTPProxyConnection> <BasePath>/edgemicro-auth</BasePath> <Properties/> <VirtualHost>mutualtls</VirtualHost> </HTTPProxyConnection>

/products संसाधन सुरक्षित है/products

संसाधन सुरक्षित है. इन चरणों को पूरा करने के बाद यह जांच करना ज़रूरी है

(पहला विकल्प या दूसरा विकल्प) की मदद से, संसाधन की सुरक्षा करना. CURL का इस्तेमाल करके, ऐसा किया जा सकता है. उदाहरण के लिए:

curl -v https://your_domain/edgemicro-auth/products

/products एंडपॉइंट सुरक्षित रहता है:

{

"error":"unauthorized",

"error_description": "authentication failed"

}या

curl: (35) error:1408F10B:SSL routines:ssl3_get_record:wrong version number

अगर आपको ऐसा जवाब दिखता है, तो इसका मतलब है कि /products संसाधन सुरक्षित नहीं है

बिना अनुमति के डेवलपर के ईमेल, बिना अनुमति के सार्वजनिक किए जा सकते हैं.

{ "apiProduct":[ { "apiResources":[ "/", "/**" ], "approvalType":"auto", "attributes":[ ], "createdAt":1537374680948, "createdBy":"jdoe@foo.com", "description":"", "displayName":"mock", "environments":[ "test" ], "lastModifiedAt":1537374680948, "lastModifiedBy":"test@test.com", "name":"mock", "proxies":[ "edgemicro-auth", "edgemicro_mock" ], "quota":"null", "quotaInterval":"null", "quotaTimeUnit":"null", "scopes":[ "" ] } ] }

Apigee ने यह सुझाव भी दिया है कि आप एचटीटीपी वर्चुअल होस्ट की जांच करें:

उदाहरण के लिए:

curl -v http://your_domain/edgemicro-auth/products

अगर cURL कॉल से एपीआई प्रॉडक्ट की सूची मिलती है, तो यह मुमकिन है कि डेवलपर के ईमेल

सार्वजनिक किए गए हैं. अगर आपको इस गैर-TLS वर्चुअल होस्ट के साथ एंडपॉइंट को सार्वजनिक नहीं करना है, तो इसे

edgemicro-auth HTTPProxyConnection का कॉन्फ़िगरेशन.

संसाधन की सुरक्षा के लिए, इनमें से एक तरीका अपनाएं:

फ़िलहाल, दिए गए Edge Microgateway इंस्टेंस के लिए JWT टोकन रिन्यू नहीं किया जा सकता.

समाधान:

हर JWT टोकन में एक exp एट्रिब्यूट होता है, जो टोकन के खत्म होने की तारीख बताता है. ऐप्लिकेशन ये काम कर सकता है

समयसीमा खत्म होने की अवधि का हिसाब लगाएं और सीधे

edgemicro-auth टोकन एंडपॉइंट. उदाहरण के लिए, इस तरह से एपीआई कॉल किया जा सकता है:

POST https: //{your_org}-{your_env}.apigee.net/edgemicro-auth/token

... JSON के मुख्य भाग के साथ इस तरह:

{ "client_id": {your_id}, "client_secret": {your_secret},

"grant_type": "client_credentials" }

यह भी देखें:

फ़िलहाल, सिर्फ़ बेसपाथ की जांच की जाती है, ताकि यह पता लगाया जा सके कि एपीआई प्रॉडक्ट के लिए किसी एपीआई को मंज़ूरी दी गई है या नहीं किसी खास OAuth टोकन से जुड़ा होना चाहिए.

उदाहरण के लिए:

- बेस पाथ और टारगेट के साथ,

edgemicro_प्रीफ़िक्स वाला प्रॉक्सी बनाया जा सकता है. - आपने इस प्रॉक्सी को किसी प्रॉडक्ट में जोड़ा है. चलिए, इसे

edgemicro-prod1कहते हैं. - जब API कुंजी या OAuth का इस्तेमाल करके Edge माइक्रोगेटवे से एपीआई कॉल किया जाता है

एक टोकन है, तो Edge Microgateway जांच करता है कि API का बेसपाथ के बेसपाथ से मेल खाता है या नहीं

edgemicro_*प्रॉक्सी को उस सूची के लिए मंज़ूरी दी गई है जिसे उस कुंजी के लिए स्वीकार किया गया है या टोकन.

यह भी देखें उन प्रॉडक्ट में Edgemicro गेटवे का इस्तेमाल करते समय, जिनके लिए यूआरएल को प्रॉडक्ट में व्हाइटलिस्ट करने की ज़रूरत होती है संसाधनों के तहत इस्तेमाल किया जाता है? Apigee समुदाय पर.

सिर्फ़ डिफ़ॉल्ट Apigee एसएसएल प्रमाणपत्र की सुविधा फ़िलहाल उपलब्ध है. फ़िलहाल, कस्टम एसएसएल सर्टिफ़िकेट इस्तेमाल नहीं किए जा सकते.

समाधान:

अगर आपको किसी कस्टम (नॉन-Apigee डिफ़ॉल्ट) एसएसएल सर्टिफ़िकेट का इस्तेमाल करना है, तो आपके पास ये विकल्प हैं:

-

बिना एसएसएल वाले

jwt_public_keyएंडपॉइंट का इस्तेमाल करें. Edge Microgateway कॉन्फ़िगरेशन को बदलेंhttp://{org}-{env}.apigee.net/edgemicro-auth/publicKey-या- इस्तेमाल करने के लिए फ़ाइल -

Edge Microgateway शुरू करने से पहले, इस एनवायरमेंट वैरिएबल को सेट करें: एक्सपोर्ट करें

NODE_TLS_REJECT_UNAUTHORIZED ="0"अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है

यह भी देखें Apigee कम्यूनिटी पर एसएसएल सर्टिफ़िकेट पर Edge माइक्रो इंस्टॉल से जुड़ी गड़बड़ियों की पुष्टि करें.

edgemicro-auth प्रॉक्सी डिप्लॉय करती है और यह

डिप्लॉयमेंट के लिए, संगठन के एडमिन के क्रेडेंशियल की ज़रूरत होती है.अपने टोकन का इस्तेमाल किया जा सकता है. हालांकि, इसके लिए पहले आपको Edge पर पहले से मौजूद, अनुमति देने की सुविधा को बंद करना होगा माइक्रोगेटवे. ऐसा करने के लिए:

- Edge Microgateway के लिए कॉन्फ़िगरेशन फ़ाइल खोलें.

-

दो oauth सेटिंग को सही पर इस तरह बदलें:

oauth: allowNoAuthorization: true allowInvalidAuthorization: true

edgemicro start -o [org] -e [env] -k [key] -s [secret]जांच और डीबग करना

- पीटीएसडी (पोस्ट-ट्रॉमैटिक स्ट्रेस डिसऑर्डर) "बहुत ज़्यादा फ़ाइलें खुली हैं" वाला समस्या हल करने की अनुमति नहीं है लोड टेस्टिंग के दौरान गड़बड़ियां हुईं?

-

कुछ मामलों में, आपका सिस्टम ऐसी स्थिति में आ सकता है जिसमें बहुत सारे फ़ाइल कनेक्शन खुले हों और इससे Edge माइक्रो क्रैश हो सकता है. डिफ़ॉल्ट लॉगिंग को इसके लिए दो HTTP कनेक्शन की आवश्यकता होती है माइक्रोगेटवे से किए जाने वाले इनकमिंग और आउटगोइंग ट्रांज़ैक्शन.

जांच और मानदंड के लिए, Apigee का सुझाव है कि आप अपने सिस्टम के ulimit निर्देश को सेट करें अनलिमिटेड में:

ulimit -n unlimited. Edge को भी देखें Apigee कम्यूनिटी पर लोड टेस्टिंग के दौरान माइक्रोगेटवे की गड़बड़ी. - तुरंत वीडियो बनाने के लिए सलाह डेवलपमेंट और डीबग करना

-

अगर आप Edge Microgateway के लिए प्लगिन डेवलप कर रहे हैं, तो आपको तेज़ी से विकास सीमित है.

फ़िलहाल, यहां कुछ सलाह दी गई है:

- Edge माइक्रोगेटवे शुरू करने के लिए, एनवायरमेंट वैरिएबल EDGEMICRO_KEY सेट किया जा सकता है और EDGEMICRO_SECRET को माइक्रोगेटवे स्टार्टअप कमांड के लिए ज़रूरी कुंजी/सीक्रेट जोड़े में जोड़ा जा सकता है. इससे, निर्देश पर की/सीक्रेट डाले बिना एज माइक्रोगेटवे को शुरू किया जा सकता है लाइन. यह भी देखें Edge Microgateway दस्तावेज़ों में एनवायरमेंट वैरिएबल सेट करना.

-

कमांड टर्मिनल में अतिरिक्त आउटपुट देखने के लिए, DEBUG मोड में Edge Microgateway चालू करें:

DEBUG=* edgemicro start -o [org] -e [env] -k [key] -s [secret]अभी तक किसी भी व्यक्ति ने चेक इन नहीं किया है

कारोबार और लाइसेंस

- Apigee-127 और Edge Microgateway सहायता मॉडल के बीच क्या संबंध है?

-

Apigee-127 एक ओपन सोर्स सॉफ़्टवेयर प्रोजेक्ट है, जो ओपन सोर्स मॉडल में काम करता है. वह इसका मतलब है कि GitHub प्रोजेक्ट में समस्याओं की जानकारी दी जा सकती है और उन्हें ठीक करने के लिए, पुल का अनुरोध किया जा सकता है कुछ. Apigee-127 के लिए किसी सॉफ़्टवेयर लाइसेंस समझौते की ज़रूरत नहीं होती है और न ही इसे इनमें शामिल किया जाता है Apigee.

वहीं दूसरी ओर, Edge Microgateway एक ऐसा एंटरप्राइज़ प्रॉडक्ट है जो Apigee के साथ काम करता है Apigee के ग्राहक. इसका मतलब है कि Apigee के ग्राहक, सहायता टिकट, सुविधा के अनुरोध, और गड़बड़ी की जानकारी तैयार कर सकते हैं रिपोर्ट बनाने के लिए, Google Cloud Apigee Edge की सहायता टीम का इस्तेमाल करें.