คุณกำลังดูเอกสารประกอบ Apigee Edge

ไปที่

เอกสารประกอบเกี่ยวกับ Apigee X. ข้อมูล

เริ่มต้นใช้งาน

- ฉันจะติดตั้ง Edge Microgateway ได้อย่างไร

- ดูการติดตั้ง Edge Microgateway

- ฉันจะเรียกใช้ Edge Microgateway ได้อย่างไร

- ดู การตั้งค่าและกำหนดค่า Edge Microgateway

- ฉันต้องมีฐานข้อมูลเพื่อใช้งาน ไมโครเกตเวย์

- API ที่ทำผ่านพร็อกซีผ่าน Edge Microgateway อาจโต้ตอบกับฐานข้อมูลที่ทำงานเป็นส่วนหนึ่งของเป้าหมาย service. อย่างไรก็ตาม Edge Microgateway จะทำงานโดยไม่ขึ้นอยู่กับฐานข้อมูลหรือข้อมูลแบ็กเอนด์

การดำเนินการ

- มีอะไรเปลี่ยนแปลงใน Edge ต้องการรีสตาร์ท Edge Microgateway ไหม

- Edge Microgateway จะสำรวจการเปลี่ยนแปลงที่ทำบน Apigee Edge โดยอัตโนมัติ เช่น การเปลี่ยนแปลง

พร็อกซี ผลิตภัณฑ์ หรือนักพัฒนาที่รับรู้ถึงไมโครเกตเวย์

แอป ช่วงการหยั่งสัญญาณเริ่มต้นคือ 600 วินาที แต่คุณสามารถเปลี่ยนช่วงเวลาด้วย

การตั้งค่าการกำหนดค่า

config_change_poll_intervalโปรดดู EDGEmicro - หากไม่ต้องการรอช่วงการหยั่งสัญญาณ ให้ใช้

edgemicro reloadเพื่อรับการเปลี่ยนแปลงล่าสุด โปรดดู กำลังโหลดคลัสเตอร์ไมโครเกตเวย์ซ้ำ - ฉันจะแยกความแตกต่างระหว่างพร็อกซีที่ทำให้ใช้งานได้ใน Edge กับพร็อกซีใน Edge Microgateway ได้อย่างไร

- เมื่อคุณกำหนดค่า Edge Microgateway รายการพร็อกซีที่รับรู้ถึงไมโครเกตเวย์ที่ทำให้ใช้งานได้ใน Apigee

Edge จะดาวน์โหลดไปยังการกำหนดค่าในเครื่องของ Edge Microgateway พร็อกซีที่รับรู้ถึง Microgateway

เป็นรายการที่ตั้งชื่อด้วยคำนำหน้า

edgemicro_ - ตัวเลือกในการบันทึกด้วย Edge Microgateway มีอะไรบ้าง

- Edge Microgateway มีฟีเจอร์การบันทึกในตัว ดูรายละเอียดได้ที่ การจัดการไฟล์บันทึก

- คุณยังสามารถเขียน น. ปลั๊กอินที่กำหนดเองเพื่อใช้บริการบันทึกของบุคคลที่สามกับ Edge Microgateway เพราะวิธีการ Edge Microgateway ใช้งานได้ แต่คุณใช้ Apigee Edge ไม่ได้ นโยบายการบันทึกข้อความ เพื่อบันทึกข้อความสำหรับ Edge Microgateway ดูเพิ่มเติม บทความของชุมชน Logging Plugin for Microgateway

- ฉันจะใช้ชุดค่าผสมคีย์/ลับระหว่างอินสแตนซ์ของ Edge Microgateway ได้ไหม

- ตราบใดที่องค์กรและสภาพแวดล้อมเหมือนกันสำหรับอินสแตนซ์ Microgateway คุณจะทำสิ่งต่อไปนี้ได้ ใช้คู่คีย์/ลับที่สร้างขึ้นระหว่างการกำหนดค่าซ้ำ

- ฉันจะกำหนดค่า Edge Microgateway เพื่อเริ่มต้นใช้งานในสภาพแวดล้อมที่ใช้งานจริงได้อย่างไร

- คุณจะตั้งค่าตัวแปรสภาพแวดล้อมสำหรับพารามิเตอร์คำสั่งการเริ่มต้นใช้งานได้ เช่น

EDGEMICRO_KEYEDGEMICRO_SECRET,EDGEMICRO_ORGและEDGEMICRO_ENVตัวแปรเหล่านี้ (และอื่นๆ) ช่วยให้คุณเริ่มต้น ไปยัง Edge Microgateway ด้วยคำสั่งเดียวedgemicro startดูเพิ่มเติมที่ การตั้งค่าตัวแปรสภาพแวดล้อม - ฉันสามารถ ใช้แอตทริบิวต์ของผลิตภัณฑ์ที่กำหนดเองหรือแอปของนักพัฒนาซอฟต์แวร์กับ Edge Microgateway ไหม

- ไม่ โดยค่าเริ่มต้น Edge Microgateway จะดำเนินการกับแอตทริบิวต์ที่เกี่ยวข้องกับการกำหนดเส้นทางพื้นฐานและ

อย่างไรก็ตาม ในการแก้ไขเฉพาะหน้า คุณมีตัวเลือกที่เป็นไปได้ดังต่อไปนี้

-

เพิ่มแอตทริบิวต์ที่กำหนดเองลงในพร็อกซี

edgemicro-authที่ Edge Microgateway ทำให้ใช้งานได้กับ Apigee Edge แอตทริบิวต์เหล่านี้จะใช้ได้เมื่อใช้คีย์ API หรือการรักษาความปลอดภัยโทเค็น OAuth - แก้ไขปลั๊กอิน OAuth เพื่อดำเนินการกับแอตทริบิวต์เหล่านั้น

-

เพิ่มแอตทริบิวต์ที่กำหนดเองลงในพร็อกซี

- มีการจำกัดขนาดส่วนหัวของคำขอไหม

- กรณีอัปเกรด Node.js เป็น v8.14.0 หรือเวอร์ชันที่ใหม่กว่า โปรดทราบว่าขนาดส่วนหัวสูงสุดที่อนุญาตในคำขอลดลงจาก 80 KB เป็น 8 KB ส่วนหัวที่มีขนาดเกิน 8 KB จะแสดงข้อผิดพลาด HTTP 431

- ตัวเลือกการกำหนดค่า Node.js ที่เพิ่มเข้ามาใน Node.js v11.6.0 จะช่วยให้คุณเปลี่ยนขีดจำกัดสูงสุดเริ่มต้นได้

ขนาดส่วนหัว พารามิเตอร์

--max-http-header-sizeนี้ให้คุณระบุ ขนาดสูงสุดในหน่วยไบต์ของส่วนหัว HTTP - หากต้องการเปลี่ยนการกำหนดค่าเริ่มต้น ให้ตั้งค่าของสภาพแวดล้อม

NODE_OPTIONSในบรรทัดคำสั่งดังนี้NODE_OPTIONS=--max-http-header-size=NUM_BYTES

เช่น

NODE_OPTIONS=--max-http-header-size=80000

Edge Microgateway ใช้ API การจัดการใด

คำสั่ง Edge Microgateway ต่อไปนี้เรียกใช้ API การจัดการ Apigee Edge เพื่อทำงาน ตามที่อธิบายไว้ใน การอ้างอิง CLI สำหรับ Edge Microgateway

edgemicro configureedgemicro upgradeauthedgemicro upgradekvmedgemicro rotatekeyedgemicro cert checkedgemicro cert deleteedgemicro cert install

ส่วนต่อไปนี้แสดงรายการการเรียก API การจัดการที่แต่ละคำสั่งใช้

การเรียกใช้คำสั่ง edgemicro configure และ upgradeauth

API การจัดการต่อไปนี้

- (รายการการทำให้ใช้งานได้)

GET: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/deployments - (รับข้อมูลการทำให้ใช้งานได้)

GET: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=java&name=micro-gateway-products-javacallout-2.0.0.jar - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=adjust-quota.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=generate-jwk.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=generate-verify-jwt.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=jsrsasign-all-min.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=jwt-initialization.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=send-jwk-response.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=send-product-list.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=send-public-key.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=set-jwt-variables.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=set-quota-variables.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=set-response.js - (อัปโหลดแหล่งข้อมูล)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/resources?type=jsc&name=validate-params.js - (สร้างพร็อกซี API)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis?action=import&validate=false&name=edgemicro-auth - (นโยบายการอัปโหลด)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/policies - (อัปโหลดพร็อกซี)

POST: https://api.enterprise.apigee.com/v1/o/[org]/apis/edgemicro-auth/revisions/1/proxies?name=default - (ทำให้พร็อกซีใช้งานได้)

POST: https://api.enterprise.apigee.com/v1/o/[org]/e/[env]/apis/edgemicro-auth/revisions/1/deployments

คำสั่ง upgradekvm เรียกใช้ API การจัดการต่อไปนี้

PUT: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway

คำสั่ง rotatekey เรียกใช้ API การจัดการต่อไปนี้

GET: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway/entries/private_key

คำสั่ง cert check เรียกใช้ API การจัดการต่อไปนี้

GET: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway

คำสั่ง cert delete เรียกใช้ API การจัดการต่อไปนี้

DELETE: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps/microgateway

คำสั่ง cert install เรียกใช้ API การจัดการต่อไปนี้

POST: https://api.enterprise.apigee.com/v1/organizations/[org]/environments/[env]/keyvaluemaps

การทำให้ใช้งานได้

- ฉันจะนำไปใช้งานได้ไหม Edge Microgateway บนเซิร์ฟเวอร์เดียวกับที่บริการเป้าหมายของฉันทำงานอยู่หรือไม่

- แน่นอน Edge Microgateway เป็นกระบวนการขนาดเล็กที่สามารถทำงานใกล้กับบริการเป้าหมายของคุณได้ รวมถึง เครื่องเดียวกัน

- ฉันจะทำให้แพ็กเกจพร็อกซี Edge ที่มีอยู่ใช้งานได้เป็นการติดตั้งใช้งาน Edge Microgateway ได้ไหม

- ไม่ พร็อกซีที่รับรู้ Microgateway ของ Edge มีข้อกำหนดเฉพาะและไม่รองรับฟีเจอร์ทั้งหมด ของพร็อกซี Edge ปกติ ดูส่วน 2: สร้างเอนทิตีใน Apigee Edge

- ฉันจะเปิดใช้เฟลโอเวอร์ระหว่างแพ็กเกจพร็อกซี Edge ได้ไหม การติดตั้งใช้งานและการติดตั้งใช้งาน Edge Microgateway สำหรับพร็อกซี API เดียวกันไหม

- ไม่ Edge Microgateway ไม่ทราบเกี่ยวกับการทำให้พร็อกซี API ที่ไม่ใช่ Microgateway บน Apigee Edge

- คืออะไร โมเดลการติดตั้งใช้งานที่มีความพร้อมใช้งานสูงสำหรับ Edge Microgateway หรือไม่

- หากต้องการพูดคุยเกี่ยวกับวิธีเรียกใช้ Edge Microgateway โดยใช้ NGINX เป็นตัวจัดสรรภาระงาน โปรดดู การจัดการ API ด้วย Apigee Edge Microgateway และ NGINX

- ตัวจัดสรรภาระงานใดใช้กับ Edge Microgateway ได้

- Edge Microgateway ใช้งานได้กับตัวจัดสรรภาระงานใดก็ได้

- มีการจำกัดจำนวนพร็อกซี Edge Microgateway ที่ฉันทำให้ใช้งานได้หรือไม่

- โปรดดูขีดจำกัดการกำหนดค่าผลิตภัณฑ์ที่ระบุไว้สำหรับ พร็อกซี Edge ปกติ จำนวนพร็อกซีที่รับรู้ไมโครเกตเวย์ที่คุณทำให้ใช้งานได้ใน Apigee Edge องค์กรและสภาพแวดล้อม รวมถึงการเรียกใช้ผ่าน Edge Microgateway ต้องเป็นไปตามขีดจำกัดเดียวกัน

- ฉันสามารถ เชื่อมโยงการติดตั้งใช้งาน Edge Microgateway กับองค์กรและสภาพแวดล้อมที่เฉพาะเจาะจงไหม

- เมื่อกำหนดค่าอินสแตนซ์ของ Edge Microgateway คุณต้องเชื่อมโยงอินสแตนซ์กับ องค์กรและสภาพแวดล้อม Edge

- ฉันจะเชื่อมโยงการติดตั้งใช้งาน Edge Microgateway กับภูมิภาคที่เฉพาะเจาะจงได้หรือไม่ (หากฉันเป็นลูกค้าแบบหลายภูมิภาค)

- Edge Microgateway จะเลือกภูมิภาคที่ดีที่สุดโดยอัตโนมัติสำหรับการโต้ตอบกับ Apigee Edge คุณทำให้อินสแตนซ์ Edge Microgateway ใช้งานได้ในแต่ละภูมิภาคที่ต้องการให้บริการ

การบริหารจัดการ

- ฉันจะต้องเป็นผู้ดูแลระบบขององค์กรเพื่อกำหนดค่าและทำให้ Edge Microgateway ใช้งานได้ไหม

- แน่นอน คุณต้องมีข้อมูลเข้าสู่ระบบของผู้ดูแลระบบองค์กรเพื่อกำหนดค่าและทำให้ Edge Microgateway ใช้งานได้

- ฉันต้องเป็นผู้ดูแลระบบขององค์กรไหม จึงจะเรียกใช้ Edge Microgateway ได้

- ไม่ Edge Microgateway เป็นแอปพลิเคชัน

Node.jsและทุกคนที่มี สิทธิ์ในการเรียกใช้แอปพลิเคชันดังกล่าวบนเครื่องที่กำหนด - องค์กรของฉันสามารถ มีผู้ใช้ Edge Microgateway หรือไม่

- คุณไม่จำเป็นต้องเป็นผู้ใช้ขององค์กร Apigee Edge จึงจะเรียก API ผ่าน Edge ได้ ทางไมโครเกตเวย์ อย่างไรก็ตาม คุณต้องมีสิทธิ์ระดับองค์กรเพื่อสร้างหรือเปลี่ยน Edge Microgateway พร็อกซีที่รู้จักซึ่งทำให้ใช้งานได้ใน Edge

ประสิทธิภาพ

- ข้อควรพิจารณาด้านประสิทธิภาพสำหรับการใช้ Edge Microgateway คืออะไร

- หากใช้งาน Edge Microgateway ร่วมกับแอปพลิเคชันเป้าหมาย โปรดตรวจสอบว่าเซิร์ฟเวอร์มี ความจุที่เพียงพอ

- แนวทางปฏิบัติแนะนำสำหรับการเรียกใช้ Edge Microgateway ในวงกว้างคืออะไร

- Apigee แนะนำให้เรียกใช้ Edge Microgateway หลายอินสแตนซ์ในเซิร์ฟเวอร์ที่แตกต่างกันในด้านหน้า ตามตัวจัดสรรภาระงาน เช่น NGINX ดูเพิ่มเติม การจัดการ API ด้วย Apigee Edge Microgateway และ NGINX และ การปรับขนาดแนวนอนในแนวตั้งในชุมชน Apigee

- โดยค่าเริ่มต้น Edge Microgateway TPS คืออะไร และต้องใช้ฮาร์ดแวร์อะไรบ้างสำหรับ อินสแตนซ์ไมโครเกตเวย์

- การวัดผลด้วย Edge Microgateway จะวัดผลความต้องการของฮาร์ดแวร์และ TPS ได้ยาก แล้วแต่กรณี การตั้งค่าของคุณ ซึ่งเป็นการรวมกันของการปรับแต่ง Edge Microgateway การใช้ปลั๊กอิน ปลั๊กอินที่กำหนดเอง และกำหนดค่ารายการอื่นๆ เช่น TLS Apigee มักแนะนำให้คุณรู้จักสิ่งนี้ หลายรายการ และทำการทดสอบประสิทธิภาพกับการตั้งค่าเฉพาะของคุณ

การทำให้ Private Cloud ใช้งานได้

- Edge ใช่หรือไม่ ไมโครเกตเวย์ทำงานร่วมกับ Edge สำหรับ Private Cloud ได้ไหม

- แน่นอน ดูรายละเอียดได้ที่ ขั้นตอนการกำหนดค่า Apigee Private Cloud

ปลั๊กอิน

- วิธีบังคับใช้โควต้ากับ Edge ไมโครเกตเวย์

- คุณจะเพิ่มปลั๊กอินโควต้าไปยังอินสแตนซ์ของ Edge Microgateway ได้อีกด้วย โปรดดูรายละเอียดที่ การใช้โควต้า Plugin

- Spike Arrest เป็นไงบ้าง บังคับใช้กับ Edge Microgateway หรือไม่

- คุณจะเพิ่มปลั๊กอินการจับสัญญาณแบบแหลมไปยังอินสแตนซ์ Edge Microgateway ได้อีกด้วย สำหรับ ดูรายละเอียดได้ที่ การใช้ช่วงที่เพิ่มขึ้น ปลั๊กอินหยุดการทำงาน

- เป็น

มีวิธีอื่นในการเขียนปลั๊กอินที่ไม่ใช่

Node.jsสำหรับ Edge Microgateway อีกไหม - ไม่ ปลั๊กอินต้องเขียนเป็นภาษา

Node.js - จะเกิดอะไรขึ้นเมื่อ Edge Microgateway อัปโหลดข้อมูล Analytics ไปยัง Edge ไม่ได้

- Edge Microgateway มีบัฟเฟอร์ในหน่วยความจำ หากบัฟเฟอร์เต็ม ระบบจะทิ้งเพย์โหลดเก่า เพื่อให้การรับส่งข้อมูล API เป็นไปอย่างราบรื่น

- ฉันจะเพิ่มนโยบายไปยัง Edge ได้ไหม ไมโครเกตเวย์

- หากคุณแนบนโยบาย Apigee Edge ปกติกับ Microgateway-Aware

ระบบจะไม่สนใจพร็อกซีใน Apigee Edge Edge Microgateway จะใช้ปลั๊กอินเพื่อจัดเตรียม

ฟังก์ชันการทำงานที่คล้ายกับนโยบายใน Edge เช่น โควต้า การระงับการเพิ่มขึ้นอย่างรวดเร็ว ความปลอดภัยของคีย์ API และ

การรักษาความปลอดภัย OAuth2 คุณยังเขียนปลั๊กอินที่กำหนดเองได้ด้วย โปรดดู

ใช้ปลั๊กอิน และ

พัฒนาปลั๊กอินที่กำหนดเอง

โพสต์ชุมชนและบล็อก Apigee ต่อไปนี้พูดถึงกรณีการใช้งานปลั๊กอินเพิ่มเติม

ความปลอดภัย

- ฉันจะปกป้องทรัพยากร

/productsได้อย่างไร - ภาพรวม

- เมื่อคุณกำหนดค่า Edge Microgateway

ทำให้พร็อกซี API ชื่อ

edgemicro-authใช้งานได้แล้ว องค์กรของคุณ:สภาพแวดล้อมใน Apigee Edge ได้ พร็อกซีนี้แสดงปลายทาง/productsที่ส่งคืน รายการผลิตภัณฑ์ API หากคุณติดตั้ง Edge Microgateway ในวันที่ 5 ตุลาคม 2018 หรือก่อนหน้านั้น Apigee ขอแนะนำ ว่าคุณทำตามขั้นตอนเพื่อปกป้องปลายทางนี้ เนื่องจากการตอบสนอง มีอีเมลของนักพัฒนาแอปที่สร้างและแก้ไขผลิตภัณฑ์ API ใน Apigee ของคุณ องค์กร - คุณปกป้องปลายทางได้โดยการอัปเกรด Edge Microgateway หรือโดยการกำหนดค่า Mutual TLS ทั้ง 2 อย่าง ตัวเลือกทั้งหมดอธิบายไว้ด้านล่าง

- ตรวจสอบว่าปลายทาง

/productsได้รับการปกป้องหรือไม่ -

หากไม่แน่ใจว่าปลายทางของ

/productsได้รับการป้องกันหรือไม่ ให้ไปที่ส่วนนี้ ยืนยันว่าทรัพยากร/productsได้รับการปกป้อง และทำตามขั้นตอนที่ระบุไว้ ก่อนดำเนินการต่อตัวเลือกที่ 1: อัปเกรด Edge Microgateway

หากคุณติดตั้ง Edge Microgateway ในวันที่ 5 ตุลาคม 2018 หรือก่อนหน้านั้น Apigee ขอแนะนำให้คุณอัปเกรดเป็น Edge Microgateway เวอร์ชันล่าสุด ทำตามขั้นตอนใน การอัปเกรด Edge Microgateway หากเชื่อมต่ออินเทอร์เน็ตอยู่

หากอัปเกรดไม่ได้ในขณะนี้ ให้ไปที่ตัวเลือกที่ 2

ตัวเลือกที่ 2: กำหนดค่า TLS ร่วม

หากคุณยังอัปเกรด Edge Microgateway ไม่ได้ในขณะนี้ Apigee จะแนะนำให้ปกป้อง การสื่อสารระหว่าง Edge Microgateway และพร็อกซี

edgemicro-authที่มีร่วมกัน TLS (หรือที่เรียกว่า TLS แบบ 2 ทาง)- เปิดไฟล์

$HOME/.edgemicro/org-env-config.yamlโปรดดู Edge Microgateway ติดตั้งที่ไหน หากไม่พบไฟล์นี้ - เพิ่มบล็อก

tlsOptionsต่อไปนี้ในorg-env-config.yamlเพื่อเปิดใช้ TLS ร่วมระหว่าง Edge Microgateway และ Apigee Edge:edge_config: bootstrap: >- https://domain/edgemicro/bootstrap/organization/org/environment/env jwt_public_key: 'https://domain/edgemicro-auth/publicKey' managementUri: 'https://api.enterprise.apigee.com' tlsOptions: agentOptions: requestCert: true cert: 'path/to/cert' key: 'path/to/key'เช่น

tlsOptions: agentOptions: requestCert: true cert: '/Users/jdoe/twowayssl/ssl/client.key' key: '/Users/jdoe/twowayssl/ssl/ca.crt'นอกจากนี้ คุณยังใส่พารามิเตอร์

agentOptionsที่ไม่บังคับต่อไปนี้ได้ด้วยca: ระบุเส้นทางไปยังผู้ออกใบรับรองpfx: โปรดระบุหากต้องการใช้ไฟล์ p12/pfx แทนใบรับรองและคีย์passphrase: รหัสผ่านสำหรับไฟล์ pfxciphers: ระบุการเข้ารหัส TLS

- ตรวจสอบว่าโฮสต์เสมือนที่ใช้พร็อกซี

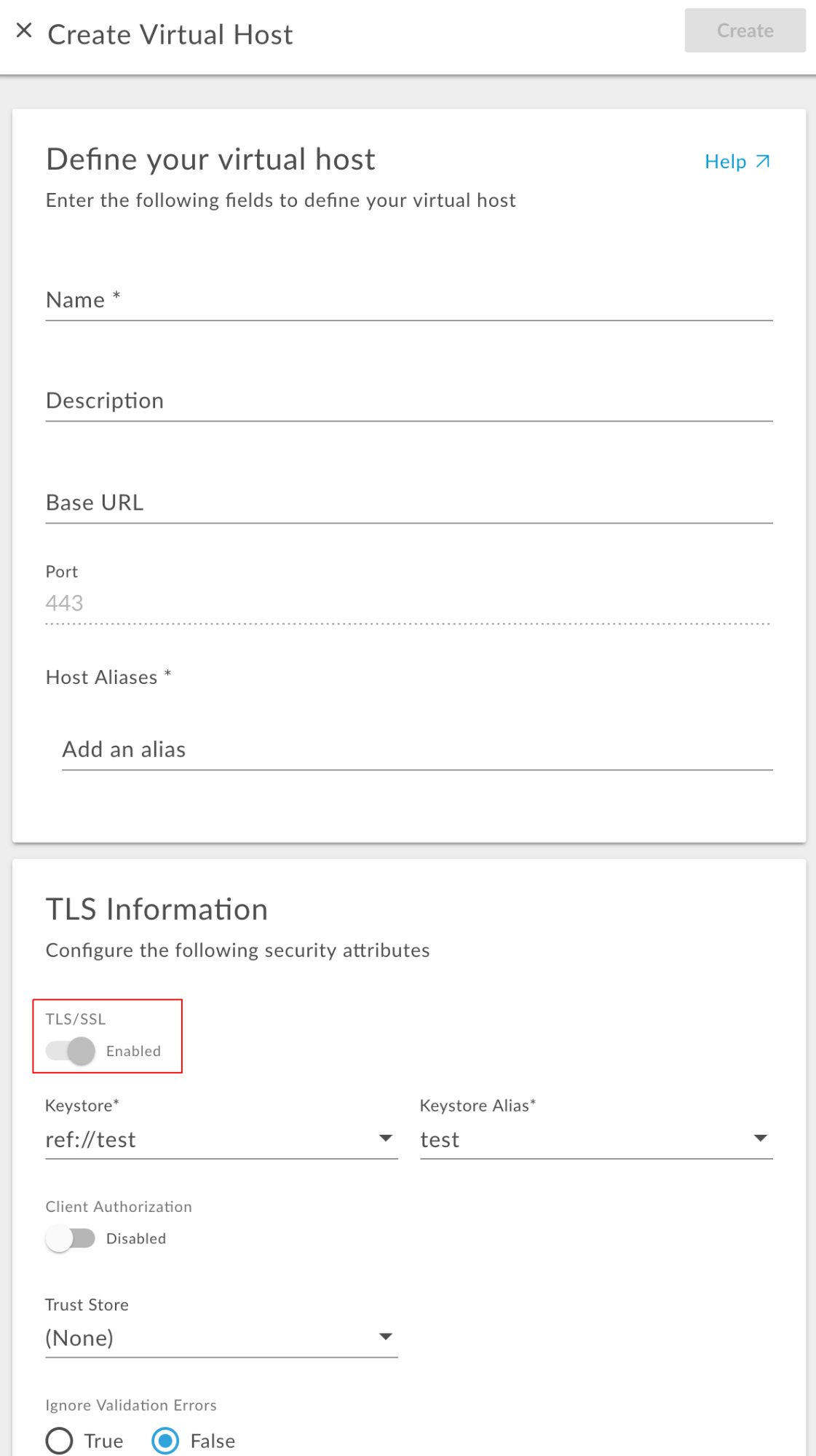

edgemicro-authมีการเปิดใช้ TLS ร่วม โปรดดูรายละเอียดที่หัวข้อการกำหนดโฮสต์เสมือนสำหรับ TLS แบบ 2 ทาง ในเอกสารประกอบของ Apigee Edgeภาพหน้าจอต่อไปนี้แสดงวิธีเปิดใช้ TLS ร่วมบนโฮสต์เสมือนใน Apigee Edge UI

- ดูที่พร็อกซี API ของ

edgemicro-authใน Edge UI และตรวจสอบว่า มีการระบุโฮสต์เสมือนที่ถูกต้องในการกำหนดค่าพร็อกซี ตัวอย่างเช่น หากคุณสร้างเครือข่ายที่ใช้งาน TLS ได้ โฮสต์เสมือนที่เรียกว่าmutualtlsซึ่งเป็นข้อความHTTPProxyConnectionของพร็อกซี ควรมีลักษณะเช่นนี้<HTTPProxyConnection> <BasePath>/edgemicro-auth</BasePath> <Properties/> <VirtualHost>mutualtls</VirtualHost> </HTTPProxyConnection>

- เปิดไฟล์

/products ได้รับการปกป้อง/products

ทรัพยากรได้รับการป้องกันแล้ว คุณต้องทำการทดสอบนี้หลังจากทำตามขั้นตอนเสร็จแล้ว

(ตัวเลือกที่ 1 หรือตัวเลือกที่ 2) เพื่อปกป้องทรัพยากร คุณจะดำเนินการดังกล่าวได้ด้วย cURL เช่น

curl -v https://your_domain/edgemicro-auth/products

/products ได้รับการปกป้อง

{

"error":"unauthorized",

"error_description": "authentication failed"

}หรือ

curl: (35) error:1408F10B:SSL routines:ssl3_get_record:wrong version number

ถ้าคุณเห็นการตอบกลับแบบนี้ แสดงว่าทรัพยากร /products ไม่มีการปกป้อง

และอีเมลนักพัฒนาซอฟต์แวร์อาจเปิดเผย ดังนี้

{ "apiProduct":[ { "apiResources":[ "/", "/**" ], "approvalType":"auto", "attributes":[ ], "createdAt":1537374680948, "createdBy":"jdoe@foo.com", "description":"", "displayName":"mock", "environments":[ "test" ], "lastModifiedAt":1537374680948, "lastModifiedBy":"test@test.com", "name":"mock", "proxies":[ "edgemicro-auth", "edgemicro_mock" ], "quota":"null", "quotaInterval":"null", "quotaTimeUnit":"null", "scopes":[ "" ] } ] }

Apigee ยังแนะนำให้คุณทดสอบโฮสต์เสมือนของ HTTP ด้วยดังนี้

เช่น

curl -v http://your_domain/edgemicro-auth/products

หากการเรียก cURL แสดงรายการผลิตภัณฑ์ API อาจเป็นไปได้ว่าอีเมลของนักพัฒนาซอฟต์แวร์

เปิดเผย หากไม่ต้องการเปิดเผยปลายทางด้วยโฮสต์เสมือนที่ไม่ใช่ TLS นี้ อย่าลืมนำปลายทางดังกล่าวออกจาก

การกำหนดค่า HTTPProxyConnection ของ edgemicro-auth

หากต้องการปกป้องทรัพยากร ให้ทำอย่างใดอย่างหนึ่งต่อไปนี้

ปัจจุบันคุณยังต่ออายุโทเค็น JWT สำหรับอินสแตนซ์ Edge Microgateway ที่ระบุไม่ได้

วิธีแก้ปัญหา

โทเค็น JWT แต่ละรายการมีแอตทริบิวต์ exp ที่ระบุวันที่หมดอายุของโทเค็น แอปสามารถ

คำนวณเวลาหมดอายุและขอโทเค็นใหม่โดยเรียก API โดยตรงไปยัง

ปลายทางของโทเค็น edgemicro-auth ตัวอย่างเช่น คุณสามารถเรียก API ดังนี้

POST https: //{your_org}-{your_env}.apigee.net/edgemicro-auth/token

... โดยมีเนื้อหา JSON เช่นนี้:

{ "client_id": {your_id}, "client_secret": {your_secret},

"grant_type": "client_credentials" }

และดู:

- ปลอดภัย API ที่มีโทเค็น OAuth หรือคีย์ API ในเอกสาร Edge Microgateway

- คืออะไร กระบวนการต่ออายุโทเค็นสำหรับผู้ถือเมื่อหมดอายุในชุมชน Apigee

ปัจจุบันจะมีการตรวจสอบเฉพาะเส้นทางพื้นฐานเพื่อพิจารณาว่า API ได้รับการอนุมัติสำหรับผลิตภัณฑ์ API หรือไม่ ที่เชื่อมโยงกับโทเค็น OAuth ที่เฉพาะเจาะจง

เช่น

- คุณสร้างพร็อกซีที่มีคำนำหน้า

edgemicro_ซึ่งมีเส้นทางและเป้าหมายฐาน - คุณเพิ่มพร็อกซีนี้ในผลิตภัณฑ์ ตั้งชื่อว่า

edgemicro-prod1 - เมื่อมีการเรียก API ผ่าน Edge Microgateway โดยใช้คีย์ API หรือ OAuth

โทเค็น Edge Microgateway จะตรวจสอบว่าเส้นทางฐานของ API ตรงกับเส้นทางฐานของ

พร็อกซี

edgemicro_*ที่ได้รับอนุมัติสำหรับรายการผลิตภัณฑ์ที่ได้รับอนุมัติสำหรับคีย์นั้น หรือ โทเค็น

ดูเพิ่มเติมที่ เมื่อใช้เกตเวย์ Edgemicro ในผลิตภัณฑ์ที่ URL ต้องมีการอนุญาตพิเศษในผลิตภัณฑ์ ที่ใช้ภายใต้แหล่งข้อมูลในชุมชน Apigee

เฉพาะ Apigee SSL เริ่มต้นเท่านั้น ใบรับรองได้รับการรองรับในปัจจุบัน ระบบยังไม่รองรับใบรับรอง SSL ที่กำหนดเองในขณะนี้

วิธีแก้ปัญหา

หากต้องการใช้ใบรับรอง SSL ที่กำหนดเอง (ค่าเริ่มต้นที่ไม่ใช่ Apigee) คุณมีตัวเลือกต่อไปนี้

-

ใช้ปลายทาง

jwt_public_keyที่ไม่ใช่ SSL แก้ไขการกำหนดค่า Edge Microgateway เพื่อใช้http://{org}-{env}.apigee.net/edgemicro-auth/publicKey -

ก่อนที่จะเริ่ม Edge Microgateway ให้ตั้งค่าตัวแปรสภาพแวดล้อมนี้: Export

NODE_TLS_REJECT_UNAUTHORIZED ="0"

ดูเพิ่มเติมที่ ตรวจสอบข้อผิดพลาดในการติดตั้ง Edge Micro ในใบรับรอง SSL ในชุมชน Apigee

edgemicro-auth ใช้งานได้กับ Edge และวิธีนี้

การทำให้ใช้งานได้ต้องใช้ข้อมูลเข้าสู่ระบบของผู้ดูแลระบบองค์กรคุณจะใช้โทเค็นของตัวเองได้ แต่ก่อนอื่นคุณต้องปิดการให้สิทธิ์ในตัวสำหรับ Edge ทางไมโครเกตเวย์ หากต้องการทำสิ่งต่อไปนี้

- เปิดไฟล์การกำหนดค่าสำหรับ Edge Microgateway

-

เปลี่ยนการตั้งค่า OAuth ทั้ง 2 รายการให้เป็น "จริง" ดังนี้

oauth: allowNoAuthorization: true allowInvalidAuthorization: true

edgemicro start -o [org] -e [env] -k [key] -s [secret]การทดสอบและการแก้ไขข้อบกพร่อง

- คุณจะรู้ได้อย่างไร ฉันป้องกันการ "เปิดไฟล์มากเกินไป" ระหว่างการทดสอบการโหลดหรือไม่

-

ในบางกรณี ระบบของคุณอาจพบการเชื่อมต่อไฟล์ที่เปิดอยู่มากเกินไป และ ซึ่งอาจทำให้ Edge Micro ขัดข้อง การบันทึกเริ่มต้นต้องใช้การเชื่อมต่อ HTTP 2 รายการสำหรับ ธุรกรรมขาเข้าและขาออกผ่านทาง Microgateway

Apigee จะแนะนำให้ตั้งค่าคำสั่ง ulimit ของระบบเพื่อวัตถุประสงค์ในการทดสอบและการเปรียบเทียบ เป็นแบบไม่จำกัด:

ulimit -n unlimitedโปรดดูเพิ่มเติมที่ Edge เกิดข้อผิดพลาดกับไมโครเกตเวย์ระหว่างการทดสอบการโหลดในชุมชน Apigee - เคล็ดลับสำหรับความรวดเร็ว การพัฒนาซอฟต์แวร์และการแก้ไขข้อบกพร่อง

-

ถ้าคุณจะพัฒนาปลั๊กอินสำหรับ Edge Microgateway คุณอาจพบว่าการสนับสนุนสำหรับ มีจำกัด

เคล็ดลับบางส่วนในตอนนี้มีดังนี้

- สำหรับการเริ่มต้นใช้งาน Edge Microgateway คุณจะตั้งค่าตัวแปรสภาพแวดล้อม EDGEMICRO_KEY ได้ และ EDGEMICRO_SECRET ไปยังคู่คีย์/ข้อมูลลับที่คำสั่งเริ่มต้นระบบ Microgateway ต้องใช้ การดำเนินการนี้ช่วยให้คุณเริ่มต้น Edge Microgateway โดยไม่ต้องป้อนคีย์/ข้อมูลลับในคำสั่ง บรรทัด ดูเพิ่มเติมที่ การตั้งค่าตัวแปรสภาพแวดล้อมในเอกสาร Edge Microgateway

-

เริ่มต้น Edge Microgateway ในโหมด DEBUG เพื่อดูผลลัพธ์เพิ่มเติมในเทอร์มินัลคำสั่ง:

DEBUG=* edgemicro start -o [org] -e [env] -k [key] -s [secret]

ธุรกิจและการอนุญาตให้ใช้สิทธิ

- โมเดลการสนับสนุน Apigee-127 กับ Edge Microgateway สัมพันธ์กันอย่างไร

-

Apigee-127 เป็นโปรเจ็กต์ซอฟต์แวร์โอเพนซอร์สที่รองรับในโมเดลโอเพนซอร์ส นั่น คุณสามารถแจ้งปัญหาในโปรเจ็กต์ GitHub และส่งคำขอพุลหากพยายามแก้ไข บางสิ่ง Apigee-127 ไม่จำเป็นต้องมีหรือรวมข้อตกลงใบอนุญาตซอฟต์แวร์ใดๆ ไว้กับ Apigee

ส่วน Edge Microgateway เป็นผลิตภัณฑ์ Enterprise ที่ Apigee รองรับสำหรับ ลูกค้า Apigee กล่าวคือ ลูกค้า Apigee จะสามารถสร้างตั๋วการสนับสนุน คำขอฟีเจอร์ และข้อบกพร่องได้ รายงานโดยใช้การสนับสนุน Apigee Edge ของ Google Cloud