Edge for Private Cloud v4.18.05

Apigee Developer Services ポータル(略して「ポータル」)は、Apigee Edge のクライアントとして機能します。つまりポータルでは スタンドアロン システムとして機能することが必要です。代わりに、ポータルで使用される情報の多くは、 表示されます。必要に応じて、ポータルは Edge または Edge に情報を送信します。

ポータルは常に 1 つの Edge 組織に関連付けられます。Deployment の構成を 認証のための基本認証情報(ユーザー名とパスワード)をポータルに ポータルが Edge との通信に使用する組織内のアカウントに制限されているものとします。

Edge 認証に対して SAML を有効にする場合は、 Edge にリクエストを行う際の SAML 認証。SAML を使用するようにポータルを構成する 新しいマシンユーザー アカウントが、ポータルによって Edge 組織に 使用する方法を確認できます。マシンユーザーの詳細については、自動タスクでの SAML の使用をご覧ください。

ポータルで SAML をサポートするには、Edge をインストールして構成しておく必要があります SSO モジュールを使用します。SAML を有効にする一般的なプロセスは、 ポータルの特徴は次のとおりです。

- SAML のインストールと構成: Edge。注: ソフトウェアをインストールするには、Edge で Basic 認証を有効にする必要があります。 登録できますポータルを構成してから Edge で Basic 認証を無効にしないでください。 SAML

- ポータルをインストールして、正しくインストールされていることを確認します。Edge for Private のインストール Cloud Portal です。

- ポータルで SAML を構成します。

- Edge で Basic 認証を無効にできるようになりました。

ポータル用のマシンユーザーを作成する

SAML が有効な場合、Edge では、 マシンユーザーになります。マシンユーザーは、 あります。つまり、OAuth2 の取得と更新のプロセスを完全に自動化できます。 定義できます。

ポータルの SAML 構成プロセスでは、自動的にマシンユーザーが 組織にマッピングする必要があります。ポータルは、このマシンユーザー アカウントを使用して、 Edge に接続します。マシンユーザーについて詳しくは、 SAML と自動タスク

ポータル デベロッパーの認証について アカウント

SAML を使用するようにポータルを構成すると、ポータルで SAML を使用して認証を行えるようにします。 これにより、ポータルは Edge にリクエストを送信できるようになります。ただし、ポータルでは デベロッパーというユーザーです。

デベロッパーは、API を使用してアプリを構築するユーザーのコミュニティを形成します。アプリ デベロッパー ポータルを使用した API の詳細の確認、API を使用するアプリの登録、API の操作 できます。また、Android 12 のデバイスでのアプリの使用状況に関する できます。

デベロッパーがポータルにログインすると、ポータルが デベロッパーの認証とロールベースの権限の適用などです。ポータルは ポータルと Edge の間で SAML を有効にした後でも、デベロッパーに対して Basic 認証を使用できます。 詳細は、コミュニケーション ポータルと Edge の間の接続性について説明します。

SAML を使用してデベロッパーを認証するようにポータルを構成することもできます。たとえば、 サードパーティの Drupal モジュールを使用して SAML を有効にする例については、 SAML によるデベロッパー ポータルとの SSO 統合。

ポータルで SAML を構成して Edge と通信します。

ポータルに SAML を構成するには、構成ファイルを作成してポータルを構成する必要があります。

# IP address of Edge Management Server and apigee-sso node. IP1=22.222.22.222 # URL of Edge management API. MGMT_URL=http://$IP1:8080/v1 # Org associated with the portal. EDGE_ORG=myorg # Information about apigee-sso. # Externally accessible IP or DNS of apigee-sso. SSO_PUBLIC_URL_HOSTNAME=$IP1 SSO_PUBLIC_URL_PORT=9099 # Default is http. Set to https if you enabled TLS on apigee-sso. SSO_PUBLIC_URL_SCHEME=http # SSO admin credentials as set when you installed apigee-sso. SSO_ADMIN_NAME=ssoadmin SSO_ADMIN_SECRET=Secret123 # Default is "n" to disable SAML support. DEVPORTAL_SSO_ENABLED=y # The name of the OAuth client used to connect to apigee-sso. # The default client name is portalcli. PORTALCLI_SSO_CLIENT_NAME=portalcli # Oauth client password using uppercase, lowercase, number, and special chars. PORTALCLI_SSO_CLIENT_SECRET=Abcdefg@1 # Email address and user info for the machine user created in # the Edge org specified above by EDGE_ORG. # This account is used by the portal to make requests to Edge. # Add this email as an org admin before configuring the portal to use SAML. DEVPORTAL_ADMIN_EMAIL=DevPortal_SAML@google.com DEVPORTAL_ADMIN_FIRSTNAME=DevPortal DEVPORTAL_ADMIN_LASTNAME=SAMLAdmin DEVPORTAL_ADMIN_PWD=Abcdefg@1 # If set, the existing portal OAuth client is deleted and new one is created. # The default value is "n". # Set to "y" when you configure SAML and change the value of # any of the PORTALCLI_* properties. PORTALCLI_SSO_CLIENT_OVERWRITE=y

ポータルで SAML サポートを有効にするには:

- Edge UI で、

DEVPORTAL_ADMIN_EMAILで指定されたマシンユーザーを 組織管理者としてポータルに関連付けられている組織。 - 次のコマンドを実行して、ポータルで SAML を構成します。

/opt/apigee/apigee-service/bin/apigee-service apigee-drupal-devportal configure-sso -f samlConfigFile

ここで、samlConfigFile は SAML 構成ファイルです。

- ポータル管理者としてポータルにログインします。

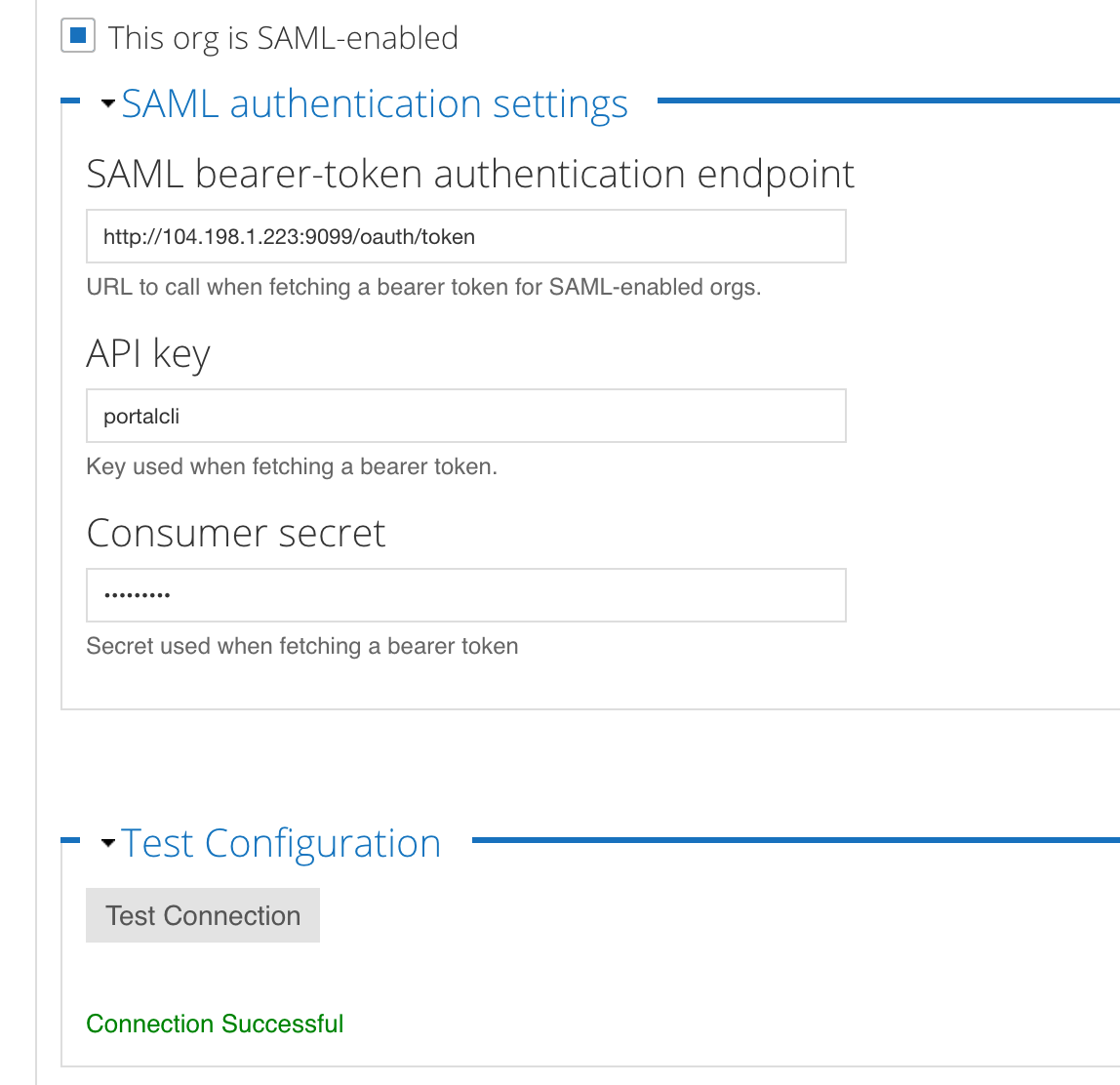

- Drupal のメインメニューで、[Configuration] >デベロッパー ポータル。ポータル

SAML 設定を含む構成画面が表示されます。

[この組織は SAML が有効です] チェックボックスは、 オンになっている場合、Edge SSO モジュールのエンドポイントが入力され、API キーと ポータル OAuth クライアントの [Consumer secret] フィールドに値を入力し、 「Connection Successful」というメッセージが [Test] および 接続ボタン。

- [Test Connection] ボタンをクリックすると、 いつでも行えます。

これらの値を後で変更するには、構成ファイルを更新してコマンドを再度実行します。

ポータルで SAML を無効にする

ポータルと Edge 間の通信で SAML を無効にすると、ポータルは リクエストできなくなりますデベロッパーはポータルにログインできますが、 プロダクトの表示やアプリの作成はできません

ポータルで SAML を無効にするには:

- SAM の構成に使用した構成ファイルを編集して、次のように設定します。

DEVPORTAL_SSO_ENABLED=n

- ポータルを構成します。

/opt/apigee/apigee-service/bin/apigee-service apigee-drupal-devportal configure-sso -f configFile