La page Installer et configurer l'authentification unique Apigee explique comment d'installer et de configurer le module SSO Apigee pour qu'il utilise HTTP sur le port 9099, comme spécifié par la propriété suivante dans le fichier de configuration Edge:

SSO_TOMCAT_PROFILE=DEFAULT

Vous pouvez également définir SSO_TOMCAT_PROFILE sur l'une des valeurs suivantes

pour activer l'accès HTTPS:

- SSL_PROXY::configure

apigee-sso, le module d'authentification unique Apigee, en mode proxy, ce qui signifie que vous avez installé un équilibreur de charge devantapigee-sso. et arrêté TLS sur l'équilibreur de charge. Vous spécifiez ensuite le port utilisé surapigee-ssopour les requêtes provenant de l'équilibreur de charge - SSL_TERMINATION::l'accès TLS à

apigee-ssoa été activé sur le le port de votre choix. Pour ce mode, vous devez spécifier un keystore contenant un certificat signé par un CA. Vous ne pouvez pas utiliser de certificat autosigné.

Vous pouvez choisir d'activer HTTPS lors de l'installation et de la configuration initiales

apigee-sso ou vous pourrez l'activer plus tard.

Activer l'accès HTTPS à apigee-sso à l'aide de l'un ou l'autre mode désactive HTTP

y accéder. Autrement dit, vous ne pouvez pas accéder à apigee-sso à l'aide de HTTP et de HTTPS.

simultanément.

Activer le mode SSL_PROXY

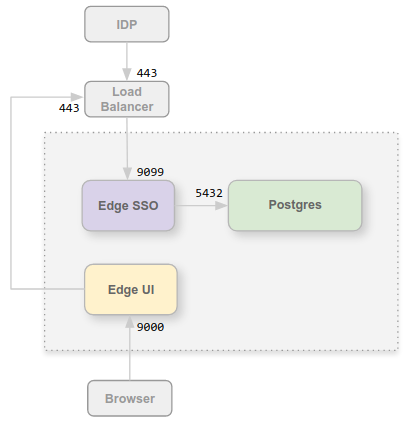

En mode SSL_PROXY, votre système

utilise un équilibreur de charge devant le module d'authentification unique Apigee et interrompt le protocole TLS sur l'équilibreur de charge. Dans

comme illustré ci-dessous, l'équilibreur de charge interrompt le protocole TLS sur le port 443, puis transfère les requêtes

le module d'authentification unique Apigee sur le port 9099:

Dans cette configuration, vous faites confiance à la connexion de l'équilibreur de charge au module d'authentification unique Apigee, il n'est donc pas nécessaire d'utiliser TLS pour cette connexion. Cependant, les entités externes, telles que l'IdP, doit maintenant accéder au module SSO Apigee sur le port 443, et non sur le port non protégé 9099.

La configuration du module SSO Apigee en mode SSL_PROXY s'explique par le fait que l'authentification unique Apigee

Le module génère automatiquement les URL de redirection utilisées en externe par le fournisseur d'identité dans le cadre de l'authentification

processus. Par conséquent, ces URL de redirection doivent contenir le numéro de port externe sur le chargement

équilibreur de charge, 443 dans cet exemple, et non le port interne du module d'authentification unique Apigee, 9099.

Pour configurer le module d'authentification unique Apigee pour le mode SSL_PROXY:

- Ajoutez les paramètres suivants à votre fichier de configuration:

# Enable SSL_PROXY mode. SSO_TOMCAT_PROFILE=SSL_PROXY # Specify the apigee-sso port, typically between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9099 # Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to auto-generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Configurez le module d'authentification unique Apigee:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Mettez à jour votre configuration IdP pour effectuer maintenant une requête HTTPS sur le port 443 de la charge pour accéder à l'authentification unique Apigee. Pour en savoir plus, consultez l'une des pages suivantes: <ph type="x-smartling-placeholder">

- Mettez à jour la configuration de votre interface utilisateur Edge pour HTTPS en définissant les propriétés suivantes dans le fichier de configuration:

SSO_PUBLIC_URL_PORT=443 SSO_PUBLIC_URL_SCHEME=https

Ensuite, mettez à jour l'interface utilisateur Edge:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-sso -f configFile

Utilisez le composant

edge-uipour l'interface utilisateur classique. - Si vous avez installé le portail Apigee Developer Services (ou simplement le portail), mettez-le à jour pour qu'il utilise HTTPS pour accéder à l'authentification unique Apigee. Pour Pour en savoir plus, consultez Configurer le portail pour utiliser des fournisseurs d'identité externes

Voir Activer un IdP externe sur l'interface utilisateur Edge pour plus d'informations.

Activer le mode SSL_TERMINATION

Pour le mode SSL_TERMINATION, vous devez:

- Générez un certificat et une clé TLS, puis stockez-les dans un fichier keystore. Vous ne pouvez pas utiliser de certificat autosigné. Vous devez générer un certificat à partir d'une autorité de certification.

- Mettre à jour les paramètres de configuration pour

apigee-sso.

Pour créer un fichier keystore à partir de votre certificat et de votre clé:

- Créez un répertoire pour le fichier JKS:

sudo mkdir -p /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Accédez au nouveau répertoire:

cd /opt/apigee/customer/application/apigee-sso/tomcat-ssl/

- Créez un fichier JKS contenant le certificat et la clé. Vous devez spécifier un keystore pour ce mode contenant un certificat signé par une autorité de certification. Vous ne pouvez pas utiliser de certificat autosigné. Par exemple, création d'un fichier JKS, reportez-vous à la page Configuration de TLS/SSL pour Edge sur site.

- Rendre le fichier JKS appartenant au « apigee » utilisateur:

sudo chown -R apigee:apigee /opt/apigee/customer/application/apigee-sso/tomcat-ssl

Pour configurer le module d'authentification unique Apigee:

- Ajoutez les paramètres suivants à votre fichier de configuration:

# Enable SSL_TERMINATION mode. SSO_TOMCAT_PROFILE=SSL_TERMINATION # Specify the path to the keystore file. SSO_TOMCAT_KEYSTORE_FILEPATH=/opt/apigee/customer/application/apigee-sso/tomcat-ssl/keystore.jks SSO_TOMCAT_KEYSTORE_ALIAS=sso # The password specified when you created the keystore. SSO_TOMCAT_KEYSTORE_PASSWORD=keystorePassword # Specify the HTTPS port number between 1025 and 65535. # Typically ports 1024 and below require root access by apigee-sso. # The default is 9099. SSO_TOMCAT_PORT=9443 SSO_PUBLIC_URL_PORT=9443 # Set public access scheme of apigee-sso to https. SSO_PUBLIC_URL_SCHEME=https

- Configurez le module d'authentification unique Apigee:

/opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile

- Mettez à jour votre configuration IdP pour effectuer maintenant une requête HTTPS sur le port 9443 de la charge

pour accéder à l'authentification unique Apigee. Assurez-vous qu'aucun autre service n'utilise ce port.

Pour en savoir plus, consultez les ressources suivantes :

- Mettez à jour la configuration de votre interface utilisateur Edge pour HTTPS en définissant les propriétés suivantes:

SSO_PUBLIC_URL_PORT=9443 SSO_PUBLIC_URL_SCHEME=https

- Si vous avez installé le portail de services pour les développeurs, mettez-le à jour pour qu'il utilise HTTPS pour accéder à l'authentification unique Apigee. Pour en savoir plus, consultez Configurez le portail pour utiliser des fournisseurs d'identité externes.

Définir SSO_TOMCAT_PROXY_PORT en cas d'utilisation du mode SSL_TERMINATION

Vous pouvez avoir un équilibreur de charge devant le module d'authentification unique Apigee qui met fin au protocole TLS sur la charge

mais active également le protocole TLS

entre l'équilibreur de charge et l'authentification unique Apigee. Dans la figure ci-dessus,

pour le mode SSL_PROXY, cela signifie que la connexion de l'équilibreur de charge à l'authentification unique Apigee utilise

TLS

Dans ce scénario, vous configurez TLS sur Apigee SSO, comme vous l'avez fait ci-dessus pour

Mode SSL_TERMINATION. Toutefois, si la charge

utilise un numéro de port TLS différent de celui utilisé par Apigee SSO pour TLS, vous devez également spécifier

la propriété SSO_TOMCAT_PROXY_PORT dans le fichier de configuration. Exemple :

- L'équilibreur de charge interrompt le protocole TLS sur le port 443

- L'authentification unique Apigee met fin au protocole TLS sur le port 9443

Veillez à inclure le paramètre suivant dans le fichier de configuration:

# Specify the port number on the load balancer for terminating TLS. # This port number is necessary for apigee-sso to generate redirect URLs. SSO_TOMCAT_PROXY_PORT=443 SSO_PUBLIC_URL_PORT=443

Configurez le fournisseur d'identité et l'interface utilisateur Edge pour effectuer des requêtes HTTPS sur le port 443.