По умолчанию вы получаете доступ к новому пользовательскому интерфейсу Edge через HTTP, используя IP-адрес или DNS-имя узла пользовательского интерфейса Edge и порт 3001. Например:

http://newue_IP:3001

Альтернативно вы можете настроить доступ TLS к пользовательскому интерфейсу Edge, чтобы иметь к нему доступ в форме:

https://newue_IP:3001

Требования TLS

Пользовательский интерфейс Edge поддерживает только TLS v1.2. Если вы включите TLS в пользовательском интерфейсе Edge, пользователи должны будут подключаться к пользовательскому интерфейсу Edge с помощью браузера, совместимого с TLS v1.2.

Свойства конфигурации TLS

Выполните следующую команду, чтобы настроить TLS для пользовательского интерфейса Edge:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

Где configFile — это файл конфигурации, который вы использовали для установки пользовательского интерфейса Edge.

Прежде чем выполнить эту команду, необходимо отредактировать файл конфигурации, чтобы установить необходимые свойства, управляющие TLS. В следующей таблице описаны свойства, которые вы используете для настройки TLS для пользовательского интерфейса Edge:

| Свойство | Описание | Необходимый? |

|---|---|---|

MANAGEMENT_UI_SCHEME | Устанавливает протокол «http» или «https», используемый для доступа к пользовательскому интерфейсу Edge. Значение по умолчанию — «http». Установите для него значение «https», чтобы включить TLS: MANAGEMENT_UI_SCHEME=https | Да |

MANAGEMENT_UI_TLS_OFFLOAD | Если «n», указывает, что запросы TLS к пользовательскому интерфейсу Edge завершаются в пользовательском интерфейсе Edge. Вы должны установить Если «y» указывает, что запросы TLS к пользовательскому интерфейсу Edge завершаются на балансировщике нагрузки, а затем балансировщик нагрузки перенаправляет запрос в пользовательский интерфейс Edge с помощью HTTP. Если вы отключите TLS на балансировщике нагрузки, пользовательский интерфейс Edge все равно должен знать, что исходный запрос поступил через TLS. Например, для некоторых файлов cookie установлен флаг безопасности. Вы должны установить для MANAGEMENT_UI_SCHEME=https MANAGEMENT_UI_TLS_OFFLOAD=y | Да |

MANAGEMENT_UI_TLS_KEY_FILE | Если MANAGEMENT_UI_TLS_OFFLOAD=n , указывает абсолютный путь к файлам ключа TLS и сертификатов. Файлы должны быть отформатированы как файлы PEM без парольной фразы и должны принадлежать пользователю «apigee».Рекомендуемое расположение этих файлов: /opt/apigee/customer/application/edge-management-ui Если этот каталог не существует, создайте его. Если | Да, если MANAGEMENT_UI_TLS_OFFLOAD=n |

MANAGEMENT_UI_PUBLIC_URIS | Если Установите это свойство на основе других свойств в файле конфигурации. Например: MANAGEMENT_UI_PUBLIC_URIS=$MANAGEMENT_UI_SCHEME://$MANAGEMENT_UI_IP:$MANAGEMENT_UI_PORT Где:

Дополнительные сведения об этих свойствах см. в разделе Установка нового пользовательского интерфейса Edge . Если

| Да |

MANAGEMENT_UI_TLS_ALLOWED_CIPHERS | Определяет список доступных шифров TLS в виде строки, разделенной запятыми или пробелами. Строка, разделенная запятыми: MANAGEMENT_UI_TLS_ALLOWED_CIPHERS=TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 Строка, разделенная пробелами, заключенная в двойные кавычки: MANAGEMENT_UI_TLS_ALLOWED_CIPHERS="TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256" | |

SHOEHORN_SCHEME | Прежде чем устанавливать новый пользовательский интерфейс Edge , вы сначала устанавливаете базовый пользовательский интерфейс Edge, называемый Shohorn . В файле конфигурации установки используется следующее свойство для указания протокола «http», используемого для доступа к базовому пользовательскому интерфейсу Edge: SHOEHORN_SCHEME=http Базовый пользовательский интерфейс Edge не поддерживает TLS, поэтому даже если вы включаете TLS в пользовательском интерфейсе Edge, для этого свойства все равно должно быть установлено значение «http». | Да и установите «http» |

Настроить TLS

Чтобы настроить доступ TLS к пользовательскому интерфейсу Edge:

Создайте сертификат и ключ TLS в виде файлов PEM без парольной фразы. Например:

mykey.pem mycert.pem

Существует множество способов создания сертификата и ключа TLS. Например, вы можете выполнить следующую команду, чтобы сгенерировать неподписанный сертификат и ключ:

openssl req -x509 -newkey rsa:4096 -keyout mykey.pem -out mycert.pem -days 365 -nodes -subj '/CN=localhost'

- Скопируйте файлы ключа и сертификата в каталог

/opt/apigee/customer/application/edge-management-ui. Если этот каталог не существует, создайте его. Убедитесь, что сертификат и ключ принадлежат пользователю apigee:

chown apigee:apigee /opt/apigee/customer/application/edge-management-ui/*.pem

Отредактируйте файл конфигурации, который вы использовали для установки пользовательского интерфейса Edge, чтобы установить следующие свойства TLS :

# Set to https to enable TLS. MANAGEMENT_UI_SCHEME=https # Do NOT terminate TLS on a load balancer. MANAGEMENT_UI_TLS_OFFLOAD=n # Specify the key and cert. MANAGEMENT_UI_TLS_KEY_FILE=/opt/apigee/customer/application/edge-management-ui/mykey.pem MANAGEMENT_UI_TLS_CERT_FILE=/opt/apigee/customer/application/edge-management-ui/mycert.pem # Leave these properties set to the same values as when you installed the Edge UI: MANAGEMENT_UI_PUBLIC_URIS=$MANAGEMENT_UI_SCHEME://$MANAGEMENT_UI_IP:$MANAGEMENT_UI_PORT SHOEHORN_SCHEME=http

Выполните следующую команду для настройки TLS:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

Где configFile — имя файла конфигурации.

Скрипт перезапускает пользовательский интерфейс Edge.

Выполните следующие команды, чтобы настроить и перезапустить рожок для обуви:

/opt/apigee/apigee-service/bin/apigee-service edge-ui setup -f configFile

/opt/apigee/apigee-service/bin/apigee-service edge-ui restartПосле перезапуска пользовательский интерфейс Edge поддерживает доступ по протоколу HTTPS. Если вы не можете войти в пользовательский интерфейс Edge после включения TLS, очистите кеш браузера и попробуйте войти снова.

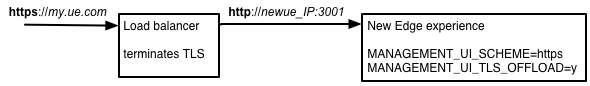

Настройте пользовательский интерфейс Edge, когда TLS завершается на балансировщике нагрузки

Если у вас есть балансировщик нагрузки, который перенаправляет запросы в пользовательский интерфейс Edge, вы можете прекратить соединение TLS на балансировщике нагрузки, а затем перенаправить запросы балансировщика нагрузки в пользовательский интерфейс Edge через HTTP:

Эта конфигурация поддерживается, но вам необходимо соответствующим образом настроить балансировщик нагрузки и пользовательский интерфейс Edge.

Чтобы настроить пользовательский интерфейс Edge, когда TLS завершается на балансировщике нагрузки:

Отредактируйте файл конфигурации, который вы использовали для установки пользовательского интерфейса Edge, чтобы установить следующие свойства TLS :

# Set to https to enable TLS MANAGEMENT_UI_SCHEME=https # Terminate TLS on a load balancer MANAGEMENT_UI_TLS_OFFLOAD=y # Set to the IP address or DNS name of the load balancer. MANAGEMENT_UI_IP=LB_IP_DNS # Set to the port number for the load balancer and Edge UI. # The load balancer and the Edge UI must use the same port number. MANAGEMENT_UI_IP=3001 # Leave these properties set to the same values as when you installed the Edge UI: MANAGEMENT_UI_PUBLIC_URIS=$MANAGEMENT_UI_SCHEME://$MANAGEMENT_UI_IP:$MANAGEMENT_UI_PORT SHOEHORN_SCHEME=http

Если вы установили

MANAGEMENT_UI_TLS_OFFLOAD=y, опуститеMANAGEMENT_UI_TLS_KEY_FILEиMANAGEMENT_UI_TLS_CERT_FILE.Они игнорируются, поскольку запросы к пользовательскому интерфейсу Edge поступают через HTTP.Выполните следующую команду для настройки TLS:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

Где configFile — имя файла конфигурации.

Скрипт перезапускает пользовательский интерфейс Edge.

Выполните следующие команды, чтобы настроить и перезапустить рожок для обуви:

/opt/apigee/apigee-service/bin/apigee-service edge-ui setup -f configFile

/opt/apigee/apigee-service/bin/apigee-service edge-ui restartПосле перезапуска пользовательский интерфейс Edge поддерживает доступ по протоколу HTTPS. Если вы не можете войти в пользовательский интерфейс Edge после включения TLS, очистите кеш браузера и попробуйте войти снова.

Отключите TLS в пользовательском интерфейсе Edge.

Чтобы отключить TLS в пользовательском интерфейсе Edge:

Отредактируйте файл конфигурации, который вы использовали для установки пользовательского интерфейса Edge, чтобы установить следующее свойство TLS :

# Set to http to disable TLS. MANAGEMENT_UI_SCHEME=http # Only if you had terminated TLS on a load balancer, # reset to the IP address or DNS name of the Edge UI. MANAGEMENT_UI_IP=newue_IP_DNS

Выполните следующую команду, чтобы отключить TLS:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

Где configFile — имя файла конфигурации.

Скрипт перезапускает пользовательский интерфейс Edge.

Выполните следующие команды, чтобы настроить и перезапустить рожок для обуви:

/opt/apigee/apigee-service/bin/apigee-service edge-ui setup -f configFile

/opt/apigee/apigee-service/bin/apigee-service edge-ui restartТеперь вы можете получить доступ к пользовательскому интерфейсу Edge через HTTP. Если вы не можете войти в пользовательский интерфейс Edge после отключения TLS, очистите кеш браузера и попробуйте войти снова.