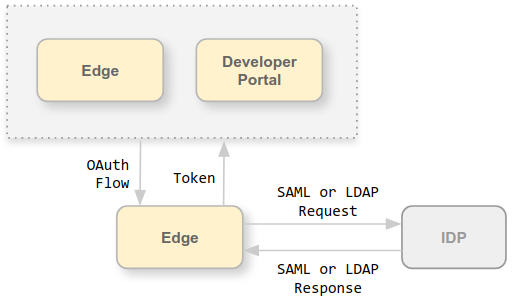

Die Edge-Benutzeroberfläche und die Edge-Verwaltungs-API senden Anfragen an den Edge-Management-Server, Dabei unterstützt der Management Server die folgenden Authentifizierungstypen:

- Basisauthentifizierung: Melden Sie sich bei der Edge-Benutzeroberfläche an oder stellen Sie Anfragen an die Edge-Verwaltung. API durch Übergeben Ihres Nutzernamens und Passworts.

- OAuth2: Tauschen Sie Ihre Edge Basic Auth-Anmeldedaten gegen OAuth2-Zugriff aus und Aktualisierungstoken. Rufen Sie die Edge-Verwaltungs-API auf, indem Sie den OAuth2-Zugriff übergeben. Token im Bearer-Header eines API-Aufrufs.

Edge unterstützt die Verwendung der folgenden externen Identitätsanbieter (Identity Providers, IdPs) für die Authentifizierung:

- Security Assertion Markup Language (SAML) 2.0:Generieren Sie OAuth-Zugriff auf diese aus SAML-Assertions, die von einem SAML-Identitätsanbieter zurückgegeben wurden.

- Lightweight Directory Access Protocol (LDAP): Verwenden Sie die LDAP-Suche und -Bindung oder einfache Bindungs-Authentifizierungsmethoden zum Generieren von OAuth-Zugriffstokens.

Sowohl SAML- als auch LDAP-IdPs unterstützen eine Umgebung für die Einmalanmeldung (SSO). Mit einem externen IdP mit Edge können Sie die Einmalanmeldung (SSO) für die Edge-Benutzeroberfläche und -API zusätzlich zu allen anderen Diensten unterstützen, die Sie die Ihren externen IdP unterstützen.

Die Anleitung in diesem Abschnitt zum Aktivieren der Unterstützung externer IdP unterscheidet sich von der Externe Authentifizierung im auf folgende Arten:

- In diesem Abschnitt wird SSO-Unterstützung hinzugefügt.

- Dieser Abschnitt richtet sich an Nutzer der Edge-Benutzeroberfläche (nicht der klassischen UI).

- Dieser Abschnitt wird nur ab 4.19.06 unterstützt.

Informationen zur Apigee-SSO

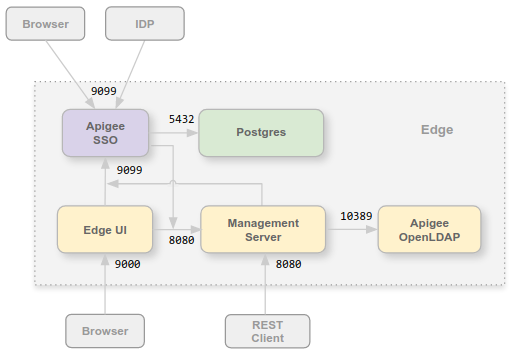

Zur Unterstützung von SAML oder LDAP in Edge installieren Sie apigee-sso, das Apigee-SSO-Modul.

Das folgende Bild zeigt die Apigee-SSO in einer Edge for Private Cloud-Installation:

Sie können das Apigee-SSO-Modul auf demselben Knoten wie die Edge-Benutzeroberfläche und den Verwaltungsserver installieren oder auf einem eigenen Knoten ausführen. Achten Sie darauf, dass die Apigee-Einmalanmeldung (SSO) über Port 8080 Zugriff auf den Verwaltungsserver hat.

Port 9099 muss auf dem Apigee-SSO-Knoten geöffnet sein, um den Zugriff auf Apigee-SSO über einen Browser zu unterstützen. vom externen SAML- oder LDAP-IdP sowie vom Management Server und der Edge-Benutzeroberfläche stammen. Im Rahmen der Konfiguration Apigee-SSO können Sie angeben, dass die externe Verbindung HTTP oder das verschlüsselte HTTPS verwendet Protokoll.

Die Apigee-SSO verwendet eine Postgres-Datenbank, auf die über Port 5432 auf dem Postgres-Knoten zugegriffen werden kann. In der Regel können denselben Postgres-Server verwenden, den Sie mit Edge installiert haben, entweder einen eigenständigen Postgres-Server oder zwei Postgres-Servern, die im Master-/Standby-Modus konfiguriert sind. Die Auslastung Ihres Postgres Server hoch ist, können Sie auch einen separaten Postgres-Knoten nur für die Apigee-SSO erstellen.

Unterstützung für OAuth2 in Edge für Private Cloud hinzugefügt

Wie bereits erwähnt, stützt sich die Edge-Implementierung von SAML auf OAuth2-Zugriffstokens. OAuth2-Unterstützung wurde zu Edge für Private Cloud hinzugefügt. Weitere Informationen finden Sie unter Einführung in OAuth 2.0.

Informationen zu SAML

Die SAML-Authentifizierung bietet mehrere Vorteile. Mit SAML können Sie Folgendes tun:

- Sie haben die volle Kontrolle über die Nutzerverwaltung. Wenn Nutzer Ihre Organisation verlassen und zentral aufgehoben haben, wird ihnen automatisch der Zugriff auf Edge verweigert.

- Steuern, wie Benutzer sich für den Zugriff auf Edge authentifizieren. Du kannst eine andere Authentifizierung auswählen für verschiedene Edge-Organisationen.

- Authentifizierungsrichtlinien steuern. Ihr SAML-Anbieter unterstützt möglicherweise Authentifizierungsrichtlinien die Ihren Unternehmensstandards entsprechen.

- Sie können Anmeldungen, Abmeldungen, fehlgeschlagene Anmeldeversuche und hochriskante Aktivitäten auf Ihrer Edge-Bereitstellung.

Wenn SAML aktiviert ist, verwendet der Zugriff auf die Edge-Benutzeroberfläche und die Edge-Verwaltungs-API OAuth2-Zugriffstokens. Diese Tokens werden vom Apigee-SSO-Modul generiert, das SAML-Assertions akzeptiert, die vom IdP.

Nach dem Generieren aus einer SAML-Assertion ist das OAuth-Token 30 Minuten lang gültig und die Aktualisierung wird durchgeführt ist 24 Stunden lang gültig. Ihre Entwicklungsumgebung unterstützt möglicherweise die Automatisierung für gängige Entwicklungsaufgaben wie Testautomatisierung oder kontinuierliche Integration bzw. kontinuierliche Bereitstellung (CI/CD), für die Tokens mit einer längeren Dauer erforderlich sind. Weitere Informationen finden Sie unter Verwendung von SAML mit automatisierten Aufgaben für Informationen zu und spezielle Tokens für automatisierte Aufgaben erstellen.

Über LDAP

Das Lightweight Directory Access Protocol (LDAP) ist eine offene Anwendung nach Branchenstandard. Protokoll für den Zugriff auf und die Pflege verteilter Verzeichnisinformationsdienste. Verzeichnis Dienste können einen beliebigen organisierten Satz von Datensätzen bereitstellen, oft mit einer hierarchischen Struktur, z. B. E-Mail-Verzeichnis des Unternehmens.

Die LDAP-Authentifizierung innerhalb der Apigee-SSO verwendet das Spring Security LDAP-Modul. Daher Authentifizierungsmethoden und Konfigurationsoptionen für die LDAP-Unterstützung von Apigee SSO direkt korreliert mit denen in Spring Security LDAP.

LDAP mit Edge für die Private Cloud unterstützt die folgenden Authentifizierungsmethoden gegen ein LDAP-kompatibler Server:

- Suchen und binden (indirekte Bindung)

- Simple Bind (Direktbindung)

Apigee SSO versucht, die E-Mail-Adresse des Nutzers abzurufen und den internen Nutzerdatensatz zu aktualisieren damit eine aktuelle E-Mail-Adresse hinterlegt ist, da Edge diese E-Mail zur Autorisierung verwendet. zu verstehen.

Edge-Benutzeroberfläche und API-URLs

Die URL, mit der Sie auf die Edge-Benutzeroberfläche und die Edge-Verwaltungs-API zugreifen, ist die gleiche wie zuvor haben Sie SAML oder LDAP aktiviert. Für die Edge-Benutzeroberfläche:

http://edge_UI_IP_DNS:9000 https://edge_UI_IP_DNS:9000

Dabei ist edge_UI_IP_DNS die IP-Adresse oder der DNS-Name der Maschine. Hosting der Edge-Benutzeroberfläche. Beim Konfigurieren der Edge-Benutzeroberfläche können Sie angeben, dass die Verbindung HTTP oder das verschlüsselte HTTPS-Protokoll verwenden.

Für die Edge-Verwaltungs-API:

http://ms_IP_DNS:8080/v1 https://ms_IP_DNS:8080/v1

Dabei ist ms_IP_DNS die IP-Adresse oder den DNS-Namen der Verwaltung. Server. Im Rahmen der API-Konfiguration können Sie angeben, dass die Verbindung HTTP oder den verschlüsseltes HTTPS-Protokoll.

TLS für Apigee-SSO konfigurieren

Standardmäßig verwendet die Verbindung zu Apigee SSO HTTP über Port 9099 auf dem Knoten-Hosting

apigee-sso ist das Apigee-SSO-Modul. In apigee-sso ist ein Tomcat integriert

-Instanz, die die HTTP- und HTTPS-Anfragen verarbeitet.

Apigee-SSO und Tomcat unterstützen drei Verbindungsmodi:

- STANDARD:Die Standardkonfiguration unterstützt HTTP-Anfragen an den Port. 9099.

- SSL_TERMINATION: Der TLS-Zugriff auf Apigee-SSO wurde auf dem Port Ihres eine große Auswahl. Sie müssen für diesen Modus einen TLS-Schlüssel und ein Zertifikat angeben.

- SSL_PROXY: Konfiguriert die Apigee-SSO im Proxymodus, d. h., Sie haben ein

Load-Balancer vor

apigee-ssound beendete TLS bei der Last aus. Sie können den Port angeben, der aufapigee-ssofür Anfragen des Ladevorgangs verwendet wird aus.

Externen IdP für das Portal aktivieren

Nachdem Sie den externen IdP-Support für Edge aktiviert haben, können Sie ihn optional für das Apigee Developer Services-Portal (oder einfach das Portal) aktivieren. Das Portal unterstützt SAML- und LDAP-Authentifizierung bei Anfragen an Edge. Dies ist eine von der SAML- und der LDAP-Authentifizierung für die Entwickleranmeldung im Portal. Sie konfigurieren extern Separate IdP-Authentifizierung für die Entwickleranmeldung. Weitere Informationen finden Sie unter Konfigurieren Sie das Portal für die Verwendung von IdPs, um weitere Informationen zu erhalten.

Im Rahmen der Konfiguration des Portals müssen Sie die URL der Apigee-SSO angeben das Sie mit Edge installiert haben: