Edge for Private Cloud v4.18.05

SAML が有効な場合、プリンシパル(Edge UI ユーザー)がサービス プロバイダへのアクセスをリクエストする (Edge SSO)。その後、Edge SSO が SAML ID に ID アサーションをリクエストして取得します。 プロバイダ(IDP)であり、そのアサーションを使用して、Edge UI へのアクセスに必要な OAuth2 トークンを作成します。 その後、ユーザーは Edge UI にリダイレクトされます。

Edge は Okta や Microsoft Active Directory フェデレーション サービスなど、多くの IDP をサポート (ADFS)。Edge で使用するための ADFS の構成については、 ADFS IDP の証明書利用者としての Edge。Okta については、次のセクションをご覧ください。

SAML IDP を構成するには、ユーザーを識別するためのメールアドレスが Edge に必要です。したがって、 ID プロバイダは、ID アサーションの一部としてメールアドレスを返す必要があります。

さらに、以下の一部またはすべてが必要になる場合があります。

| 設定 | 説明 |

|---|---|

| メタデータの URL |

SAML IDP では、Edge SSO のメタデータ URL が必要になる場合があります。メタデータの URL は、 フォーム: protocol://apigee_sso_IP_DNS:port/saml/metadata 例: http://apigee_sso_IP_or_DNS:9099/saml/metadata |

| Assertion Consumer Service URL |

ユーザーが IDP を入力した後、Edge へのリダイレクト URL として使用できる 次の形式になります。 protocol://apigee_sso_IP_DNS:port/saml/SSO/alias/apigee-saml-login-opdk 例: http://apigee_sso_IP_or_DNS:9099/saml/SSO/alias/apigee-saml-login-opdk |

|

シングル ログアウト URL |

シングル ログアウトをサポートするように Edge SSO を構成できます。詳しくは、 Edge UI からのシングル ログアウトを構成する をご覧ください。Edge SSO のシングル ログアウト URL の形式は次のとおりです。 protocol://apigee_sso_IP_DNS:port/saml/SingleLogout/alias/apigee-saml-login-opdk 例: http://apigee_sso_IP_DNS:9099/saml/SingleLogout/alias/apigee-saml-login-opdk |

|

SP エンティティ ID(またはオーディエンス URI) |

Edge SSO の場合: apigee-saml-login-opdk |

Okta の構成

Okta を構成するには:

- Okta にログインします。

- [Applications] を選択し、SAML アプリケーションを選択します。

- [Assignments] タブを選択して、任意のユーザーをアプリケーションに追加します。これらのユーザーは Edge UI にログインして、Edge API 呼び出しを行うことができます。ただし、事前に ユーザーのロールを指定します。詳細については、新しい Edge ユーザーを登録するをご覧ください。

- [Sign on] タブを選択して、ID プロバイダのメタデータ URL を取得します。保存 この URL は Edge の構成に必要になるためです。

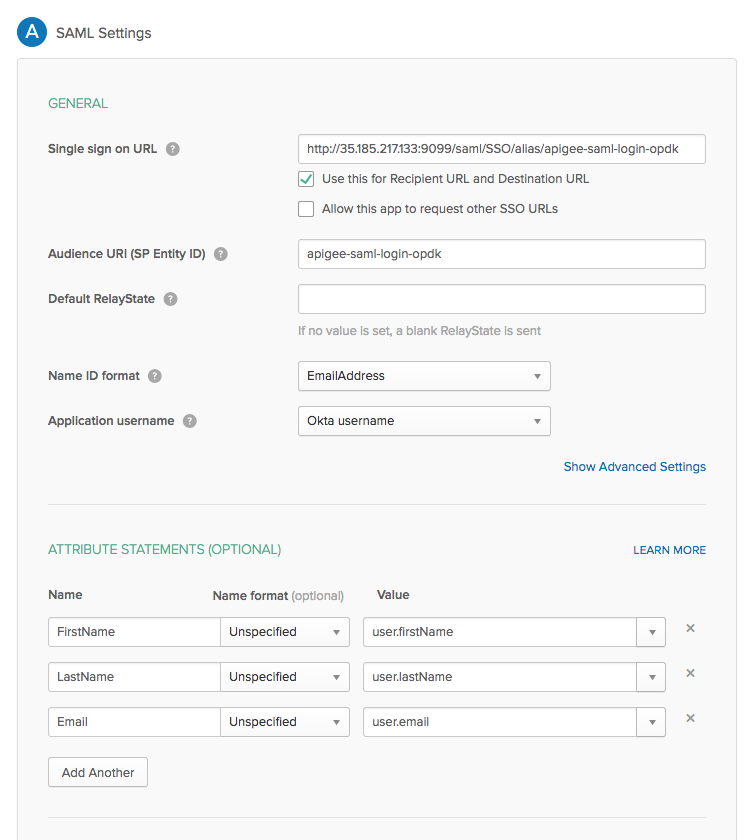

- [General] タブを選択し、次に示すように Okta アプリケーションを構成します。 下表:

| 設定 | 説明 |

|---|---|

| シングル サインオン URL | ユーザーが Okta を入力した後に使用する Edge へのリダイレクト URL を指定します。

認証情報を取得できます。URL の形式は次のとおりです。

http://apigee_sso_IP_DNS:9099/saml/SSO/alias/apigee-saml-login-opdk

https://apigee_sso_IP_DNS:9099/saml/SSO/alias/apigee-saml-login-opdk ここで、apigee_sso_IP_DNS はインスタンスの IP アドレスまたは DNS 名です。

この URL では大文字と小文字が区別され、SSO は大文字で表記する必要があります。

|

| 受信者の URL とリンク先 URL に使用 | このチェックボックスをオンにします。 |

| オーディエンス URI(SP エンティティ ID) | apigee-saml-login-opdk に設定 |

| デフォルトの RelayState | 空白のままで構いません。 |

| 名前 ID の形式 | EmailAddress を指定します。 |

| アプリケーション ユーザー名 | Okta username を指定します。 |

| 属性ステートメント(省略可) | FirstName、LastName、

Email を使用します。 |

完了すると、SAML 設定ダイアログ ボックスが次のように表示されます。