Google uses AI technology to translate content into your preferred language. AI translations can contain errors.

Google uses AI technology to translate content into your preferred language. AI translations can contain errors.

將 Edge 與 Edge UI 搭配使用

Private Cloud v4.19.01 版

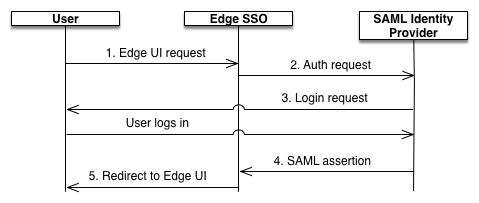

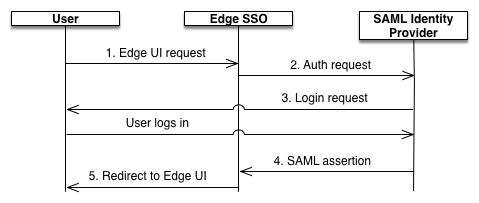

SAML 規格定義了三個實體:

- 主體 (Edge UI 使用者)

- 服務供應商 (邊緣單一登入 (SSO))

- 識別資訊提供者 (傳回 SAML 宣告)

SAML 啟用後,主體 (Edge UI 使用者) 會要求存取服務供應商

(Edge SSO)。Edge SSO (做為 SAML 服務供應商) 會在要求後取得

並用該斷言建立 OAuth2

存取 Edge UI 所需的權杖然後,系統會將使用者重新導向至 Edge UI。

這項程序如下所示:

下圖:

- 使用者要求存取 Edge 的登入網址,嘗試存取 Edge UI

第一種是使用無代碼解決方案 AutoML

透過使用者介面建立機器學習模型例如:

https://edge_ui_IP_DNS:9000

- 系統會將未經驗證的要求重新導向至 SAML 識別資訊提供者。例如:

「https://idp.customer.com」。

- 如果客戶未登入識別資訊提供者,系統會提示客戶登入

。

- 使用者已通過 SAML 識別資訊提供者驗證。SAML 識別資訊提供者

產生 SAML 2.0 斷言並傳回至邊緣單一登入 (SSO)。

- Edge SSO 驗證斷言、從斷言中擷取使用者身分,

Edge UI 的 OAuth 2 驗證權杖,然後將使用者重新導向主要 UI

頁面:

https://edge_ui_IP_DNS:9000/platform/orgName

其中 orgName 是 Edge 機構的名稱。

除非另有註明,否則本頁面中的內容是採用創用 CC 姓名標示 4.0 授權,程式碼範例則為阿帕契 2.0 授權。詳情請參閱《Google Developers 網站政策》。Java 是 Oracle 和/或其關聯企業的註冊商標。

上次更新時間:2026-02-03 (世界標準時間)。

[[["容易理解","easyToUnderstand","thumb-up"],["確實解決了我的問題","solvedMyProblem","thumb-up"],["其他","otherUp","thumb-up"]],[["缺少我需要的資訊","missingTheInformationINeed","thumb-down"],["過於複雜/步驟過多","tooComplicatedTooManySteps","thumb-down"],["過時","outOfDate","thumb-down"],["翻譯問題","translationIssue","thumb-down"],["示例/程式碼問題","samplesCodeIssue","thumb-down"],["其他","otherDown","thumb-down"]],["上次更新時間:2026-02-03 (世界標準時間)。"],[],[]]