پورتال Apigee Developer Services (یا به سادگی، پورتال ) به عنوان مشتری Apigee Edge عمل می کند. این بدان معناست که پورتال به عنوان یک سیستم مستقل عمل نمی کند. در عوض، بسیاری از اطلاعات مورد استفاده توسط پورتال در واقع در Edge ذخیره می شود. در صورت لزوم، پورتال درخواستی برای بازیابی اطلاعات از Edge یا ارسال اطلاعات به Edge می کند.

پورتال همیشه با یک سازمان Edge مرتبط است. هنگامی که پورتال را پیکربندی میکنید، میتوانید اعتبار اولیه احراز هویت (نام کاربری و رمز عبور) را برای یک حساب کاربری در سازمانی که پورتال برای برقراری ارتباط با Edge از آن استفاده میکند، مشخص کنید.

اگر یک IDP خارجی مانند SAML یا LDAP را برای احراز هویت Edge فعال کنید، میتوانید پورتال را برای استفاده از آن احراز هویت در هنگام درخواست به Edge پیکربندی کنید. پیکربندی پورتال برای استفاده از یک IDP خارجی به طور خودکار یک حساب کاربری ماشین جدید در سازمان Edge ایجاد می کند که پورتال سپس از آن برای ارسال درخواست به Edge استفاده می کند. برای اطلاعات بیشتر در مورد کاربران ماشین، به خودکارسازی وظایف برای IDPهای خارجی مراجعه کنید.

پشتیبانی IDP خارجی برای پورتال مستلزم آن است که ماژول Apigee SSO را قبلاً روی گره Edge Management Server نصب و پیکربندی کرده باشید. فرآیند کلی برای فعال کردن یک IDP خارجی برای پورتال به شرح زیر است:

- ماژول Apigee SSO را همانطور که در Install Apigee SSO برای دسترسی بالا توضیح داده شده است، نصب کنید.

- پورتال را نصب کنید و مطمئن شوید که نصب شما به درستی کار می کند. به نصب پورتال مراجعه کنید.

- همانطور که در این بخش توضیح داده شده است، SAML یا LDAP را در پورتال پیکربندی کنید.

- (اختیاری) همانطور که در غیرفعال کردن احراز هویت اولیه در Edge توضیح داده شده است، احراز هویت پایه را غیرفعال کنید .

یک کاربر ماشین برای پورتال ایجاد کنید

هنگامی که یک IDP خارجی فعال است، Edge از تولید خودکار توکن OAuth2 از طریق استفاده از کاربران ماشین پشتیبانی می کند. کاربر ماشین می تواند توکن های OAuth2 را بدون نیاز به تعیین رمز عبور به دست آورد. این بدان معناست که شما میتوانید فرآیند دریافت و بهروزرسانی توکنهای OAuth2 را کاملاً خودکار کنید.

فرآیند پیکربندی IDP برای پورتال به طور خودکار یک کاربر ماشین را در سازمان مرتبط با پورتال ایجاد می کند. سپس پورتال از این حساب کاربری دستگاه برای اتصال به Edge استفاده می کند. برای اطلاعات بیشتر در مورد کاربران ماشین، به خودکارسازی وظایف برای IDPهای خارجی مراجعه کنید.

درباره احراز هویت برای حسابهای توسعهدهنده پورتال

وقتی پورتال را برای استفاده از یک IDP خارجی پیکربندی میکنید، پورتال را قادر میسازید تا از SAML یا LDAP برای احراز هویت با Edge استفاده کند تا پورتال بتواند درخواستهایی را به Edge ارسال کند. با این حال، این پورتال از نوعی کاربر به نام توسعه دهندگان نیز پشتیبانی می کند.

توسعه دهندگان جامعه کاربرانی را تشکیل می دهند که با استفاده از API های شما برنامه می سازند. توسعه دهندگان برنامه از این پورتال برای اطلاع از API های شما، ثبت برنامه هایی که از API های شما استفاده می کنند، برای تعامل با جامعه توسعه دهندگان و مشاهده اطلاعات آماری در مورد استفاده از برنامه خود در داشبورد استفاده می کنند.

هنگامی که یک توسعه دهنده به پورتال وارد می شود، این پورتال است که مسئول احراز هویت توسعه دهنده و اجرای مجوزهای مبتنی بر نقش است. حتی پس از فعال کردن احراز هویت IDP بین پورتال و Edge، پورتال همچنان به استفاده از احراز هویت اولیه با توسعه دهندگان ادامه می دهد. برای اطلاعات بیشتر، ارتباط بین پورتال و Edge را ببینید.

همچنین می توان پورتال را برای استفاده از SAML یا LDAP برای تأیید اعتبار توسعه دهندگان پیکربندی کرد. برای مثالی در مورد فعال کردن SAML با استفاده از ماژول های شخص ثالث دروپال، به ادغام SSO از طریق SAML با پورتال توسعه دهنده مراجعه کنید.

فایل پیکربندی IDP برای پورتال

برای پیکربندی یک IDP خارجی برای پورتال، باید یک فایل پیکربندی ایجاد کنید که تنظیمات پورتال را مشخص کند.

مثال زیر یک فایل پیکربندی پورتال با پشتیبانی IDP را نشان می دهد:

# IP address of Edge Management Server and the node on which the Apigee SSO module is installed. IP1=22.222.22.222 # URL of Edge management API. MGMT_URL=http://$IP1:8080/v1 # Organization associated with the portal. EDGE_ORG=myorg # Information about the Apigee SSO module (apigee-sso). # Externally accessible IP or DNS of apigee-sso. SSO_PUBLIC_URL_HOSTNAME=$IP1 SSO_PUBLIC_URL_PORT=9099 # Default is http. Set to https if you enabled TLS on apigee-sso. SSO_PUBLIC_URL_SCHEME=http # SSO admin credentials as set when you installed apigee-sso. SSO_ADMIN_NAME=ssoadmin SSO_ADMIN_SECRET=Secret123 # Enables or disables external IDP support. # Default is "n", which disables external IDP support. # Change it to "y" to enable external IDs support. DEVPORTAL_SSO_ENABLED=y # The name of the OAuth2 client used to connect to apigee-sso. # The default client name is portalcli. PORTALCLI_SSO_CLIENT_NAME=portalcli # OAuth client password using uppercase, lowercase, number, and special characters. PORTALCLI_SSO_CLIENT_SECRET=Abcdefg@1 # Email address and user info for the machine user created in the Edge org specified # above by EDGE_ORG. # This account is used by the portal to make requests to Edge. # Add this email as an org admin before configuring the portal to use an external IDP. DEVPORTAL_ADMIN_EMAIL=DevPortal_SAML@google.com DEVPORTAL_ADMIN_FIRSTNAME=DevPortal DEVPORTAL_ADMIN_LASTNAME=SAMLAdmin DEVPORTAL_ADMIN_PWD=Abcdefg@1 # If set, the existing portal OAuth client is deleted and a new one is created. # The default value is "n". # Set to "y" when you configure the external IDP and change the value of # any of the PORTALCLI_* properties. PORTALCLI_SSO_CLIENT_OVERWRITE=y

برای فعال کردن پشتیبانی IDP خارجی در پورتال:

- در رابط کاربری Edge، کاربر دستگاه مشخص شده توسط

DEVPORTAL_ADMIN_EMAILرا به عنوان مدیر سازمان به سازمان مرتبط با پورتال اضافه کنید. - دستور زیر را برای پیکربندی IDP خارجی در پورتال اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service apigee-drupal-devportal configure-sso -f configFile

جایی که configFile فایل پیکربندی است که در بالا توضیح داده شد.

- به عنوان مدیر پورتال وارد پورتال شوید.

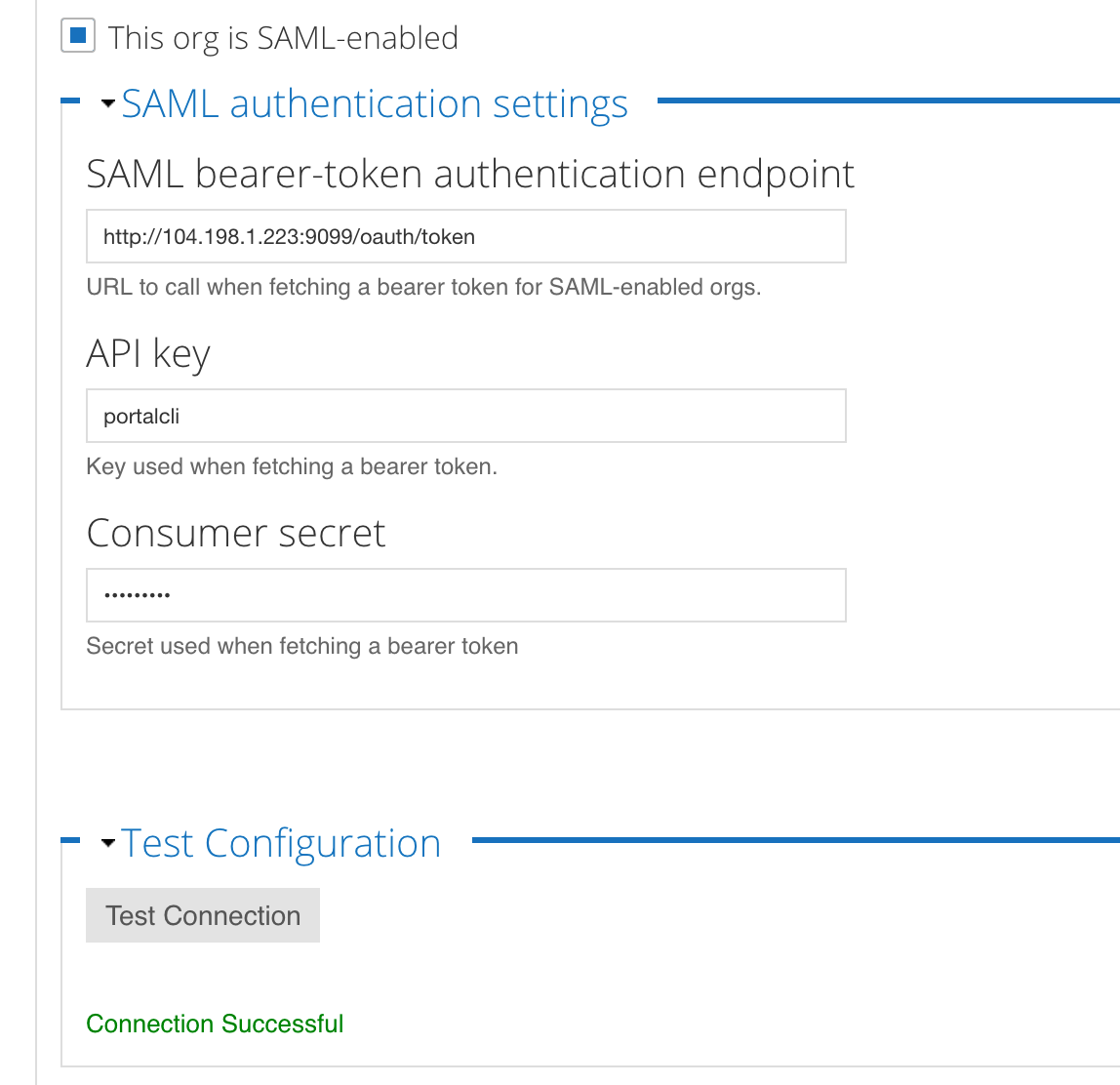

- در منوی اصلی دروپال، Configuration > Dev Portal را انتخاب کنید. صفحه پیکربندی پورتال شامل تنظیمات IDP خارجی ظاهر می شود:

به موارد زیر توجه کنید:

- کادر This org is SAML-enabled علامت زده شده است

- نقطه پایانی برای ماژول Apigee SSO پر شده است

- فیلدهای کلید API و مخفی مصرف کننده برای مشتری Oauth پورتال پر شده است

- پیام Connection Successful در زیر دکمه Test Connection ظاهر می شود.

- روی دکمه Test Connection کلیک کنید تا هر زمان که بخواهید اتصال را دوباره آزمایش کنید.

برای تغییر بعداً این مقادیر، فایل پیکربندی را به روز کنید و دوباره این روش را اجرا کنید.

یک IDP خارجی در پورتال را غیرفعال کنید

اگر IDP خارجی خود را برای ارتباطات بین پورتال و Edge غیرفعال کنید، پورتال دیگر نمیتواند به Edge درخواست بدهد. توسعه دهندگان می توانند وارد پورتال شوند اما نمی توانند محصول را مشاهده کنند یا برنامه ایجاد کنند.

برای غیرفعال کردن احراز هویت خارجی IDP در پورتال:

- فایل پیکربندی را که قبلاً برای فعال کردن IDP خارجی استفاده کردید، باز کنید.

- مقدار ویژگی

DEVPORTAL_SSO_ENABLEDرا بر رویnتنظیم کنید، همانطور که در مثال زیر نشان داده شده است:DEVPORTAL_SSO_ENABLED=n

- با اجرای دستور زیر پورتال را پیکربندی کنید:

/opt/apigee/apigee-service/bin/apigee-service apigee-drupal-devportal configure-sso -f configFile