به طور پیش فرض، با استفاده از آدرس IP یا نام DNS گره رابط کاربری Edge و پورت 3001، از طریق HTTP به رابط کاربری Edge جدید دسترسی پیدا می کنید. به عنوان مثال:

http://newue_IP:3001

همچنین، میتوانید دسترسی TLS به رابط کاربری Edge را پیکربندی کنید تا بتوانید به شکل زیر به آن دسترسی داشته باشید:

https://newue_IP:3001

الزامات TLS

رابط کاربری Edge فقط از TLS نسخه 1.2 پشتیبانی می کند. اگر TLS را در رابط کاربری Edge فعال کنید، کاربران باید با استفاده از یک مرورگر سازگار با TLS v1.2 به رابط کاربری Edge متصل شوند.

ویژگی های پیکربندی TLS

دستور زیر را برای پیکربندی TLS برای رابط کاربری Edge اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

جایی که configFile فایل پیکربندی است که برای نصب رابط کاربری Edge استفاده کردهاید.

قبل از اجرای این دستور، باید فایل پیکربندی را ویرایش کنید تا ویژگیهای لازم را که TLS را کنترل میکند، تنظیم کنید. جدول زیر ویژگی هایی را که برای پیکربندی TLS برای Edge UI استفاده می کنید، توضیح می دهد:

| اموال | توضیحات | مورد نیاز؟ |

|---|---|---|

MANAGEMENT_UI_SCHEME | پروتکل "http" یا "https" را که برای دسترسی به رابط کاربری Edge استفاده می شود، تنظیم می کند. مقدار پیش فرض "http" است. برای فعال کردن TLS، آن را روی "https" تنظیم کنید: MANAGEMENT_UI_SCHEME=https | بله |

MANAGEMENT_UI_TLS_OFFLOAD | اگر "n" مشخص می کند که درخواست های TLS به رابط کاربری Edge در رابط کاربری Edge خاتمه می یابد. باید اگر «y» مشخص میکند که درخواستهای TLS به رابط کاربری Edge در یک بار متعادلکننده خاتمه مییابند، و سپس متعادلکننده بار با استفاده از HTTP، درخواست را به Edge UI ارسال میکند. اگر TLS را در بار متعادل کننده خاتمه دهید، رابط کاربری Edge همچنان باید بداند که درخواست اصلی از طریق TLS وارد شده است. به عنوان مثال، برخی از کوکی ها دارای یک مجموعه پرچم امن هستند. باید MANAGEMENT_UI_SCHEME=https MANAGEMENT_UI_TLS_OFFLOAD=y | بله |

MANAGEMENT_UI_TLS_KEY_FILE | اگر MANAGEMENT_UI_TLS_OFFLOAD=n ، مسیر مطلق کلید TLS و فایلهای گواهی را مشخص میکند. فایلها باید بهعنوان فایلهای PEM بدون رمز عبور قالببندی شوند و باید متعلق به کاربر «apigee» باشند.مکان پیشنهادی برای این فایل ها این است: /opt/apigee/customer/application/edge-management-ui اگر آن دایرکتوری وجود ندارد، آن را ایجاد کنید. اگر | اگر MANAGEMENT_UI_TLS_OFFLOAD=n بله |

MANAGEMENT_UI_PUBLIC_URIS | اگر این ویژگی را بر اساس ویژگی های دیگر در فایل کانفیگ تنظیم کنید. به عنوان مثال: MANAGEMENT_UI_PUBLIC_URIS=$MANAGEMENT_UI_SCHEME://$MANAGEMENT_UI_IP:$MANAGEMENT_UI_PORT کجا:

برای اطلاعات بیشتر در مورد این ویژگیها، به نصب رابط کاربری جدید Edge مراجعه کنید. اگر

| بله |

MANAGEMENT_UI_TLS_ALLOWED_CIPHERS | لیستی از رمزهای TLS موجود را به عنوان رشته ای با کاما یا فاصله جدا شده تعریف می کند. رشته جدا شده با کاما: MANAGEMENT_UI_TLS_ALLOWED_CIPHERS=TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 رشتهای که با فاصله از هم جدا شده است و در گیومههای دوتایی محصور شده است: MANAGEMENT_UI_TLS_ALLOWED_CIPHERS="TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384 TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256" | |

SHOEHORN_SCHEME | قبل از نصب رابط کاربری جدید Edge ، ابتدا رابط کاربری پایه Edge را نصب کنید که به آن shoehorn میگویند. فایل پیکربندی نصب از ویژگی زیر برای تعیین پروتکل «http» استفاده میکند که برای دسترسی به رابط کاربری Edge پایه استفاده میشود: SHOEHORN_SCHEME=http رابط کاربری Edge پایه از TLS پشتیبانی نمی کند، بنابراین حتی زمانی که TLS را در رابط کاربری Edge فعال می کنید، این ویژگی همچنان باید روی "http" تنظیم شود. | بله و روی "http" تنظیم کنید |

پیکربندی TLS

برای پیکربندی دسترسی TLS به رابط کاربری Edge:

گواهی و کلید TLS را به عنوان فایل PEM بدون عبارت عبور ایجاد کنید. به عنوان مثال:

mykey.pem mycert.pem

راه های زیادی برای تولید گواهی و کلید TLS وجود دارد. برای مثال، میتوانید دستور زیر را برای تولید یک گواهی و کلید بدون امضا اجرا کنید:

openssl req -x509 -newkey rsa:4096 -keyout mykey.pem -out mycert.pem -days 365 -nodes -subj '/CN=localhost'

- فایل های کلید و گواهی را در پوشه

/opt/apigee/customer/application/edge-management-uiکپی کنید. اگر آن دایرکتوری وجود ندارد، آن را ایجاد کنید. مطمئن شوید که گواهی و کلید متعلق به کاربر "apigee" است:

chown apigee:apigee /opt/apigee/customer/application/edge-management-ui/*.pem

فایل پیکربندی را که برای نصب رابط کاربری Edge استفاده کردید، ویرایش کنید تا ویژگیهای TLS زیر را تنظیم کنید:

# Set to https to enable TLS. MANAGEMENT_UI_SCHEME=https # Do NOT terminate TLS on a load balancer. MANAGEMENT_UI_TLS_OFFLOAD=n # Specify the key and cert. MANAGEMENT_UI_TLS_KEY_FILE=/opt/apigee/customer/application/edge-management-ui/mykey.pem MANAGEMENT_UI_TLS_CERT_FILE=/opt/apigee/customer/application/edge-management-ui/mycert.pem # Leave these properties set to the same values as when you installed the Edge UI: MANAGEMENT_UI_PUBLIC_URIS=$MANAGEMENT_UI_SCHEME://$MANAGEMENT_UI_IP:$MANAGEMENT_UI_PORT SHOEHORN_SCHEME=http

برای پیکربندی TLS دستور زیر را اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

جایی که configFile نام فایل پیکربندی است.

اسکریپت رابط کاربری Edge را مجددا راه اندازی می کند.

برای راه اندازی و راه اندازی مجدد shoehorn دستورات زیر را اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service edge-ui setup -f configFile

/opt/apigee/apigee-service/bin/apigee-service edge-ui restartپس از راه اندازی مجدد، رابط کاربری Edge از دسترسی از طریق HTTPS پشتیبانی می کند. اگر بعد از فعال کردن TLS نمیتوانید وارد رابط کاربری Edge شوید، کش مرورگر را پاک کنید و دوباره وارد سیستم شوید.

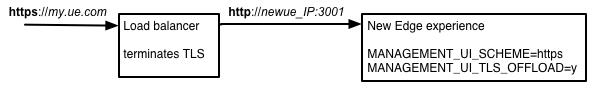

هنگامی که TLS به بار متعادل کننده خاتمه می یابد، رابط کاربری Edge را پیکربندی کنید

اگر متعادلکننده بار دارید که درخواستها را به Edge UI ارسال میکند، ممکن است انتخاب کنید که اتصال TLS را در بار متعادلکننده خاتمه دهید و سپس از طریق HTTP درخواستهای load balancer را به Edge UI ارسال کنید:

این پیکربندی پشتیبانی میشود، اما باید متعادلکننده بار و رابط کاربری Edge را بر این اساس پیکربندی کنید.

برای پیکربندی رابط کاربری Edge هنگامی که TLS در بار متعادل کننده پایان می یابد:

فایل پیکربندی را که برای نصب رابط کاربری Edge استفاده کردید، ویرایش کنید تا ویژگیهای TLS زیر را تنظیم کنید:

# Set to https to enable TLS MANAGEMENT_UI_SCHEME=https # Terminate TLS on a load balancer MANAGEMENT_UI_TLS_OFFLOAD=y # Set to the IP address or DNS name of the load balancer. MANAGEMENT_UI_IP=LB_IP_DNS # Set to the port number for the load balancer and Edge UI. # The load balancer and the Edge UI must use the same port number. MANAGEMENT_UI_IP=3001 # Leave these properties set to the same values as when you installed the Edge UI: MANAGEMENT_UI_PUBLIC_URIS=$MANAGEMENT_UI_SCHEME://$MANAGEMENT_UI_IP:$MANAGEMENT_UI_PORT SHOEHORN_SCHEME=http

اگر

MANAGEMENT_UI_TLS_OFFLOAD=yرا تنظیم کردید،MANAGEMENT_UI_TLS_KEY_FILEوMANAGEMENT_UI_TLS_CERT_FILE.آنها نادیده گرفته می شوند زیرا درخواست ها به رابط کاربری Edge از طریق HTTP وارد می شوند.برای پیکربندی TLS دستور زیر را اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

جایی که configFile نام فایل پیکربندی است.

اسکریپت رابط کاربری Edge را مجددا راه اندازی می کند.

برای راه اندازی و راه اندازی مجدد shoehorn دستورات زیر را اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service edge-ui setup -f configFile

/opt/apigee/apigee-service/bin/apigee-service edge-ui restartپس از راه اندازی مجدد، رابط کاربری Edge از دسترسی از طریق HTTPS پشتیبانی می کند. اگر بعد از فعال کردن TLS نمیتوانید وارد رابط کاربری Edge شوید، کش مرورگر را پاک کنید و دوباره وارد سیستم شوید.

TLS را در رابط کاربری Edge غیرفعال کنید

برای غیرفعال کردن TLS در رابط کاربری Edge:

فایل پیکربندی را که برای نصب Edge UI استفاده کردید ویرایش کنید تا ویژگی TLS زیر را تنظیم کنید:

# Set to http to disable TLS. MANAGEMENT_UI_SCHEME=http # Only if you had terminated TLS on a load balancer, # reset to the IP address or DNS name of the Edge UI. MANAGEMENT_UI_IP=newue_IP_DNS

برای غیرفعال کردن TLS دستور زیر را اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service edge-management-ui configure-ssl -f configFile

جایی که configFile نام فایل پیکربندی است.

اسکریپت رابط کاربری Edge را مجددا راه اندازی می کند.

برای راه اندازی و راه اندازی مجدد shoehorn دستورات زیر را اجرا کنید:

/opt/apigee/apigee-service/bin/apigee-service edge-ui setup -f configFile

/opt/apigee/apigee-service/bin/apigee-service edge-ui restartاکنون می توانید از طریق HTTP به رابط کاربری Edge دسترسی داشته باشید. اگر پس از غیرفعال کردن TLS نمی توانید وارد رابط کاربری Edge شوید، کش مرورگر را پاک کنید و دوباره وارد سیستم شوید.