In der SAML-Spezifikation werden drei Entitäten definiert:

- Hauptkonto (Edge-UI-Nutzer)

- Dienstanbieter (Apigee-SSO)

- Identitätsanbieter (gibt eine SAML-Assertion zurück)

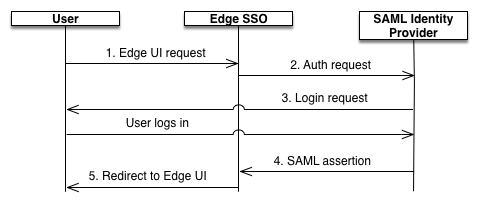

Wenn SAML aktiviert ist, fordert das Hauptkonto (ein Edge-UI-Nutzer) Zugriff beim Dienstanbieter an (Apigee-SSO). Mit der Apigee-SSO (in seiner Rolle als SAML-Dienstanbieter) fordert und erhält Identitätsbestätigung vom IDP und erstellt damit OAuth2. Token, das für den Zugriff auf die Edge-Benutzeroberfläche erforderlich ist. Der Benutzer wird dann zur Edge-Benutzeroberfläche weitergeleitet.

Dieser Vorgang wird im Folgenden dargestellt:

In diesem Diagramm gilt Folgendes:

- Der Benutzer versucht, auf die Edge-Benutzeroberfläche zuzugreifen, indem er eine Anfrage an die Anmelde-URL für den Edge stellt.

UI. Beispiel:

https://edge_UI_IP_DNS:9000 - Nicht authentifizierte Anfragen werden an den SAML-IdP weitergeleitet. Beispiel: „https://idp.customer.com“.

- Wenn Sie nicht beim IdP angemeldet sind, werden Sie aufgefordert, sich anzumelden.

Sie werden vom SAML-IdP authentifiziert.

Der SAML-IdP generiert eine SAML 2.0-Assertion und gibt sie an das Apigee-SSO-Modul zurück.

- Apigee SSO validiert die Assertion, extrahiert die Nutzeridentität aus der Assertion, generiert

das OAuth 2-Authentifizierungstoken für die Edge-Benutzeroberfläche und leitet den Nutzer an die Haupt-Benutzeroberfläche von Edge weiter.

unter der folgenden URL aufrufen:

https://edge_ui_IP_DNS:9000/platform/orgName

Dabei ist orgName der Name einer Edge-Organisation.