Пользовательский интерфейс Edge и API управления Edge работают путем отправки запросов на Edge Management Server, где Сервер управления поддерживает следующие типы аутентификации:

- Базовая аутентификация: войдите в пользовательский интерфейс Edge или отправьте запросы к API управления Edge, передав свое имя пользователя и пароль.

- OAuth2: замените свои учетные данные Edge Basic Auth на токен доступа OAuth2 и токен обновления. Выполняйте вызовы API управления Edge, передавая токен доступа OAuth2 в заголовке Bearer вызова API.

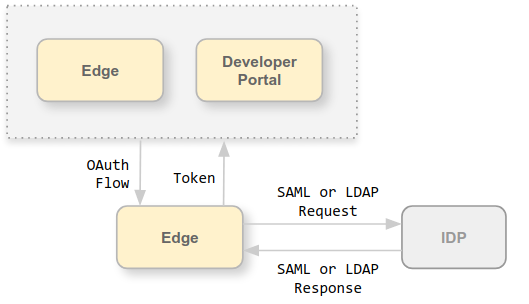

Edge поддерживает использование следующих внешних поставщиков идентификации (IDP) для аутентификации:

- Язык разметки утверждений безопасности (SAML) 2.0: генерация доступа OAuth на основе утверждений SAML, возвращаемых поставщиком удостоверений SAML.

- Облегченный протокол доступа к каталогу (LDAP): используйте методы поиска и привязки LDAP или простую привязку аутентификации для создания токенов доступа OAuth.

И SAML, и LDAP IDP поддерживают среду единого входа (SSO). Используя внешнего IDP с Edge, вы можете поддерживать единый вход для пользовательского интерфейса и API Edge в дополнение к любым другим службам, которые вы предоставляете и которые также поддерживают вашего внешнего IDP.

Инструкции в этом разделе по включению поддержки внешнего IDP отличаются от внешней аутентификации следующим образом:

- В этом разделе добавлена поддержка единого входа.

- Этот раздел предназначен для пользователей пользовательского интерфейса Edge (не классического пользовательского интерфейса).

- Этот раздел поддерживается только 19.04.06 и более поздних версиях.

О системе единого входа Apigee

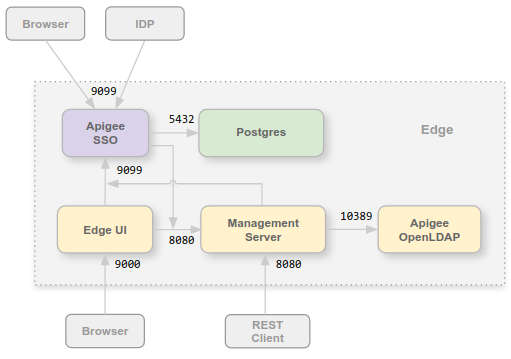

Для поддержки SAML или LDAP в Edge вы устанавливаете apigee-sso , модуль Apigee SSO. На следующем изображении показан единый вход Apigee в установке Edge for Private Cloud:

Вы можете установить модуль Apigee SSO на том же узле, что и Edge UI и сервер управления, или на отдельном узле. Убедитесь, что Apigee SSO имеет доступ к серверу управления через порт 8080.

Порт 9099 должен быть открыт на узле Apigee SSO для поддержки доступа к Apigee SSO из браузера, из внешнего IDP SAML или LDAP, а также из сервера управления и пограничного пользовательского интерфейса. В рамках настройки единого входа Apigee вы можете указать, что внешнее соединение использует HTTP или зашифрованный протокол HTTPS.

Apigee SSO использует базу данных Postgres, доступную через порт 5432 на узле Postgres. Обычно вы можете использовать тот же сервер Postgres, который вы установили с Edge: либо автономный сервер Postgres, либо два сервера Postgres, настроенные в режиме «главный/резервный». Если нагрузка на ваш сервер Postgres высока, вы также можете создать отдельный узел Postgres только для единого входа Apigee.

Добавлена поддержка OAuth2 в Edge для частного облака.

Как упоминалось выше, реализация SAML в Edge опирается на токены доступа OAuth2. Поэтому поддержка OAuth2 была добавлена в Edge для частного облака. Дополнительные сведения см. в разделе Знакомство с OAuth 2.0 .

О SAML

Аутентификация SAML предлагает несколько преимуществ. Используя SAML, вы можете:

- Возьмите полный контроль над управлением пользователями. Когда пользователи покидают вашу организацию и централизованно деинициализируются, им автоматически отказывается в доступе к Edge.

- Контролируйте, как пользователи проходят аутентификацию для доступа к Edge. Вы можете выбрать разные типы аутентификации для разных пограничных организаций.

- Управляйте политиками аутентификации. Ваш поставщик SAML может поддерживать политики аутентификации, которые больше соответствуют стандартам вашего предприятия.

- Вы можете отслеживать входы в систему, выходы из системы, неудачные попытки входа и действия с высоким риском в вашем Edge-развертывании.

При включенном SAML для доступа к пользовательскому интерфейсу Edge и API управления Edge используются токены доступа OAuth2. Эти токены генерируются модулем единого входа Apigee, который принимает утверждения SAML, возвращаемые вашим IDP.

После создания на основе утверждения SAML токен OAuth действителен в течение 30 минут, а токен обновления действителен в течение 24 часов. Ваша среда разработки может поддерживать автоматизацию общих задач разработки, таких как автоматизация тестирования или непрерывная интеграция/непрерывное развертывание (CI/CD), для которых требуются токены с более длительным сроком действия. Информацию о создании специальных токенов для автоматизированных задач см. в разделе «Использование SAML с автоматизированными задачами» .

О ЛДАП

Облегченный протокол доступа к каталогам (LDAP) — это открытый стандартный протокол приложений для доступа и поддержки распределенных информационных служб каталогов. Службы каталогов могут предоставлять любой организованный набор записей, часто с иерархической структурой, например корпоративный каталог электронной почты.

Аутентификация LDAP в Apigee SSO использует модуль Spring Security LDAP. В результате методы аутентификации и параметры конфигурации для поддержки LDAP Apigee SSO напрямую коррелируют с методами Spring Security LDAP.

LDAP с Edge для частного облака поддерживает следующие методы аутентификации на LDAP-совместимом сервере:

- Поиск и привязка (косвенная привязка)

- Простая привязка (прямая привязка)

Apigee SSO пытается получить адрес электронной почты пользователя и обновить его внутреннюю запись пользователя, чтобы в файле был текущий адрес электронной почты, поскольку Edge использует этот адрес электронной почты для целей авторизации.

URL-адреса пользовательского интерфейса Edge и API

URL-адрес, который вы используете для доступа к пользовательскому интерфейсу Edge и API управления Edge, тот же, что и до включения SAML или LDAP. Для пользовательского интерфейса Edge:

http://edge_UI_IP_DNS:9000 https://edge_UI_IP_DNS:9000

Где edge_UI_IP_DNS — это IP-адрес или DNS-имя компьютера, на котором размещен пользовательский интерфейс Edge. В рамках настройки пользовательского интерфейса Edge вы можете указать, что для подключения используется HTTP или зашифрованный протокол HTTPS.

Для API управления Edge:

http://ms_IP_DNS:8080/v1 https://ms_IP_DNS:8080/v1

Где ms_IP_DNS — это IP-адрес или DNS-имя сервера управления. В рамках настройки API вы можете указать, что соединение будет использовать HTTP или зашифрованный протокол HTTPS.

Настройте TLS на Apigee SSO

По умолчанию подключение к Apigee SSO использует HTTP через порт 9099 на узле, на котором размещен модуль apigee-sso , Apigee SSO. В apigee-sso встроен экземпляр Tomcat, который обрабатывает запросы HTTP и HTTPS.

Apigee SSO и Tomcat поддерживают три режима подключения:

- ПО УМОЛЧАНИЮ: конфигурация по умолчанию поддерживает HTTP-запросы через порт 9099.

- SSL_TERMINATION: включен доступ TLS к Apigee SSO через выбранный вами порт. Для этого режима необходимо указать ключ TLS и сертификат.

- SSL_PROXY: настраивает единый вход Apigee в режиме прокси, что означает, что вы установили балансировщик нагрузки перед

apigee-ssoи отключили TLS на балансировщике нагрузки. Вы можете указать порт, используемый вapigee-ssoдля запросов от балансировщика нагрузки.

Включить поддержку внешнего IDP для портала

После включения внешней поддержки IDP для Edge вы можете дополнительно включить ее для портала Apigee Developer Services (или просто портала ). Портал поддерживает аутентификацию SAML и LDAP при отправке запросов к Edge. Обратите внимание, что это отличается от аутентификации SAML и LDAP для входа разработчика на портал. Вы настраиваете внешнюю аутентификацию IDP для входа разработчика отдельно. Дополнительные сведения см. в разделе Настройка портала для использования IDP .

В рамках настройки портала необходимо указать URL-адрес модуля Apigee SSO, который вы установили вместе с Edge: