Edge per Private Cloud v4.18.01

Installare e configurare l'accesso SSO perimetrale descrive come per installare e configurare il modulo SSO Edge per l'utilizzo del protocollo HTTP sulla porta 9099, come specificato seguente proprietà nel file di configurazione:

SSO_TOMCAT_PROFILE=DEFAULT

In alternativa, puoi impostare SSO_TOMCAT_PROFILE su uno dei seguenti valori: per abilitare l'accesso HTTPS:

- SSL_PROXY: configura apigee-sso in modalità proxy, il che significa che hai ha installato un bilanciatore del carico davanti a apigee-sso e ha terminato TLS sul carico con il bilanciatore del carico di rete passthrough esterno regionale. Potrai quindi specificare la porta utilizzata su apigee-sso per le richieste dal carico con il bilanciatore del carico di rete passthrough esterno regionale.

- SSL_TERMINATION - Accesso TLS abilitato per apigee-sso, il modulo SSO di Edge, sulla di rete che preferisci. Per questa modalità è necessario specificare un archivio chiavi che contenga un certificato firmato da Canada. Non puoi utilizzare un certificato autofirmato.

Puoi scegliere di abilitare HTTPS nel momento in cui installi e configuri apigee-sso, oppure puoi abilitarlo in un secondo momento.

L'attivazione dell'accesso HTTPS a apigee-sso tramite una delle modalità disabilita HTTP l'accesso. Ciò significa che non puoi accedere a apigee-sso utilizzando sia HTTP che HTTPS contemporaneamente.

Attiva modalità SSL_PROXY

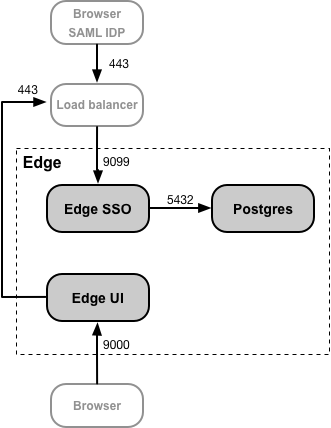

In modalità SSL_PROXY, il sistema utilizza un bilanciatore del carico davanti al modulo SSO perimetrale e termina il protocollo TLS sul bilanciatore del carico. Nella Nella figura seguente, il bilanciatore del carico termina TLS sulla porta 443 e quindi inoltra le richieste alla il modulo SSO Edge sulla porta 9099:

In questa configurazione, consideri attendibile la connessione dal bilanciatore del carico al modulo SSO perimetrale pertanto non è necessario utilizzare TLS per quella connessione. Tuttavia, le entità esterne, come il protocollo SAML, L'IdP, ora deve accedere al modulo SSO Edge sulla porta 443, non sulla porta non protetta di 9099.

Il motivo per cui è necessario configurare il modulo SSO Edge in modalità SSL_PROXY è che il modulo SSO Edge genera automaticamente URL di reindirizzamento utilizzati esternamente dall’IdP come parte del processo di autenticazione. Pertanto, questi URL di reindirizzamento devono contenere il numero di porta esterna sul bilanciatore del carico, 443 in nell'esempio e non nella porta interna del modulo Edge SSO 9099.

Nota: non è necessario creare un certificato e una chiave TLS per la modalità SSL_PROXY perché la connessione il bilanciatore del carico al modulo SSO Edge utilizza HTTP.

Per configurare il modulo SSO Edge per la modalità SSL_PROXY:

- Aggiungi le seguenti impostazioni al file di configurazione:

# Attiva la modalità SSL_PROXY.

SSO_TOMCAT_PROFILE=SSL_PROXY

# Specifica la porta apigee-sso, in genere compresa tra 1025 e 65535.

# In genere le porte 1024 e precedenti richiedono l'accesso root da apigee-sso.

# Il valore predefinito è 9099.

SSO_TOMCAT_PORT=9099

# Specifica il numero di porta sul bilanciatore del carico per la terminazione di TLS.

# Questo numero di porta è necessario affinché apigee-sso generi automaticamente gli URL di reindirizzamento.

SSO_TOMCAT_PROXY_PORT=443

SSO_PUBLIC_URL_PORT=443

# Imposta lo schema di accesso pubblico di apigee-sso su https.

SSO_PUBLIC_URL_SCHEME=https - Configura il modulo SSO Edge:

> /opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile - Aggiorna la configurazione del tuo IdP per effettuare una richiesta HTTPS sulla porta 443 del carico tramite il bilanciatore del carico di rete per l'accesso al servizio SSO perimetrale. Vedi Configurare il protocollo SAML IdP per saperne di più.

- Aggiorna la configurazione della UI Edge per HTTPS impostando le seguenti proprietà:

SSO_PUBLIC_URL_PORT=443

SSO_PUBLIC_URL_SCHEME=https

Per ulteriori informazioni, vedi Abilitare SAML nella UI Edge. - Se hai installato il portale Servizi per sviluppatori o BaaS dell'API, aggiornali in modo che utilizzino HTTPS per accedere all'accesso SSO di Ede. Per ulteriori informazioni, consulta:

Attiva modalità SSL_TERMINATION

Per la modalità SSL_TERMINATION, devono:

- Generare un certificato e una chiave TLS e archiviarli in un file di archivio chiavi. Non puoi utilizzare un certificato autofirmato. Devi generare un certificato da una CA.

- Aggiorna le impostazioni di configurazione per apigee-sso.

Per creare un file di archivio chiavi dal certificato e dalla chiave:

- Crea una directory per il file JKS:

> sudo mkdir -p /opt/apigee/customer/application/apigee-sso/tomcat-ssl/ - Passa alla nuova directory:

> cd /opt/apigee/customer/application/apigee-sso/tomcat-ssl/ - Crea un file JKS contenente il certificato e la chiave. Devi specificare un archivio chiavi per questa modalità che contiene un certificato firmato da un'autorità di certificazione. Non puoi utilizzare un certificato autofirmato. Ad esempio, sulla creazione di un file JKS, consulta l'argomento Configurazione di TLS/SSL per Edge on-premise.

- Rendi il file JKS di proprietà di "apigee" utente:

> sudo chown -R apigee:apigee /opt/apigee/customer/application/apigee-sso/tomcat-ssl

Per configurare il modulo SSO perimetrale:

- Aggiungi le seguenti impostazioni al file di configurazione:

# Attiva la modalità SSL_TERMINATION.

SSO_TOMCAT_PROFILE=SSL_TERMINATION

# Specifica il percorso del file dell'archivio chiavi.

SSO_TOMCAT_KEYSTORE_FILEPATH=/opt/apigee/customer/application/apigee-sso/tomcat-ssl/keystore.jks

SSO_TOMCAT_KEYSTORE_ALIAS=sso

# La password specificata al momento della creazione dell'archivio chiavi.

SSO_TOMCAT_KEYSTORE_PASSWORD=keystorePassword

# Specifica il numero di porta HTTPS compreso tra 1025 e 65535.

# In genere le porte 1024 e precedenti richiedono l'accesso root da apigee-sso.

# Il valore predefinito è 9099.

SSO_TOMCAT_PORT=9443

SSO_PUBLIC_URL_PORT=9443

# Imposta lo schema di accesso pubblico di apigee-sso su https.

SSO_PUBLIC_URL_SCHEME=https - Configura il modulo SSO Edge:

> /opt/apigee/apigee-service/bin/apigee-service apigee-sso setup -f configFile - Aggiorna la configurazione IdP per effettuare una richiesta HTTPS sulla porta 9443 del carico tramite il bilanciatore del carico di rete per l'accesso al servizio SSO perimetrale. Vedi Configurare il protocollo SAML IdP per saperne di più.

- Aggiorna la configurazione della UI Edge per HTTPS impostando le seguenti proprietà:

SSO_PUBLIC_URL_PORT=9443

SSO_PUBLIC_URL_SCHEME=https

Per ulteriori informazioni, vedi Abilitare SAML nella UI Edge. - Se hai installato il portale Servizi per sviluppatori o BaaS dell'API, aggiornali in modo che utilizzino HTTPS per accedere all'accesso SSO di Ede. Per ulteriori informazioni, consulta:

Impostazione di SSO_TOMCAT_PROXY_PORT quando si utilizza la modalità SSL_TERMINATION

Potresti avere un bilanciatore del carico davanti al modulo SSO perimetrale che termina TLS sul carico ma anche di abilitare TLS tra il bilanciatore del carico e l'accesso SSO perimetrale. Nella figura sopra per la modalità SSL_PROXY, questo indica che la connessione dal bilanciatore del carico all'accesso SSO perimetrale utilizza TLS.

In questo scenario, configurerai TLS sull'accesso SSO perimetrale come hai fatto sopra per la modalità SSL_TERMINATION. Tuttavia, se il carico il bilanciatore del carico utilizza un numero di porta TLS diverso da quello utilizzato da Edge SSO per TLS, devi specificare anche SSO_TOMCAT_PROXY_PORT del file di configurazione. Ad esempio:

- Il bilanciatore del carico termina TLS sulla porta 443

- Il servizio SSO perimetrale termina TLS sulla porta 9443

Assicurati di includere la seguente impostazione nel file di configurazione:

# Specifica la porta

sul bilanciatore del carico per l'arresto di TLS.

# Questo numero di porta è

necessario

per apigee-sso to generate il reindirizzamento

URL.

SSO_TOMCAT_PROXY_PORT=443

SSO_PUBLIC_URL_PORT=443

Configura l'IdP e la UI Edge per effettuare richieste HTTPS sulla porta 443.