Edge for Private Cloud v4.19.01

Edge UI と Edge Management API は、Edge Management Server、 ここで、Management Server は次の種類の認証をサポートしています。

- Basic 認証: Edge UI にログインするか、Edge 管理にリクエストを送信します。 API にアクセスできるようにします。

- OAuth2: Edge Basic 認証の認証情報を OAuth2 アクセスに交換します。 更新トークンです。OAuth2 アクセスを渡して Edge Management API を呼び出す トークンの Bearer ヘッダーに格納されます。

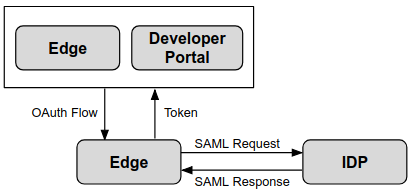

Edge では、認証として SAML(Security Assertion Markup Language)2.0 もサポートされています。 メカニズムです。SAML が有効になっていても、Edge UI と Edge Management API へのアクセスには OAuth2 が使用される できます。ただし、SAML から返された SAML アサーションからこれらのトークンを生成できるようになりました。 できます。

SAML はシングル サインオン(SSO)環境をサポートしています。Edge で SAML を使用することで、SSO をサポートできます。 Edge UI と API のほか、Google が提供するサポート対象のサービス SAML

Edge for Private Cloud に OAuth2 のサポートを追加

前述のように、SAML の Edge 実装は OAuth2 アクセス トークンに依存しています。 Edge for Private Cloud に OAuth2 サポートが追加されました。詳細については、次をご覧ください: OAuth 2.0 の概要

SAML の利点

SAML 認証には、いくつかの利点があります。SAML を使用すると、次のことが可能になります。

- ユーザー管理を完全に制御できます。ユーザーが退職し、 Edge へのアクセスが自動的に拒否されます。

- Edge にアクセスするユーザーの認証方法を制御します。別の認証オプションを選択でき、 Google Cloud リソースにアクセスできます。

- 認証ポリシーを制御する。SAML プロバイダが認証ポリシーをサポートしている場合があります エンタープライズ標準に より適合したアプリケーションを開発できます

- Google Workspace でのログイン、ログアウト、失敗したログイン試行、高リスク アクティビティをモニタリングできます。 デプロイできます。

Edge での SAML の使用

Edge で SAML をサポートするには、Edge SSO モジュールである apigee-sso をインストールします。「

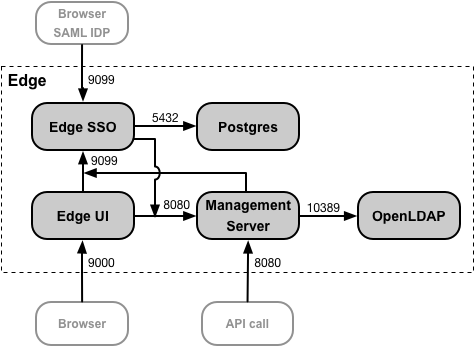

次の図は、Edge for Private Cloud インストールでの Edge SSO を示しています。

Edge UI および Management Server と同じノードに Edge SSO モジュールをインストールできます。 実行されるようにします。Edge SSO がポート 8080 経由で管理サーバーにアクセスできることを確認します。

ブラウザから Edge SSO にアクセスするには、Edge SSO ノードでポート 9099 を開く必要があります。 外部 SAML IDP、Management Server と Edge UI からのみです。設定の一環として 外部接続で HTTP または暗号化された HTTPS のどちらを使用するかを指定できます。 構成されます。

Edge SSO では、Postgres ノードのポート 5432 でアクセス可能な Postgres データベースを使用します。通常は Edge にインストールされているのと同じ Postgres サーバー(スタンドアロン Postgres か 2 台または 2 台の Postgres サーバーがマスター/スタンバイ モードで構成されている場合。Postgres の負荷が Edge SSO 用に別の Postgres ノードを作成することもできます。

SAML が有効な場合、Edge UI と Edge Management API へのアクセスでは、OAuth2 アクセス トークンが使用されます。 これらのトークンは Edge SSO モジュールによって生成されます。このモジュールが、 あります。

SAML アサーションから生成された OAuth トークンは 30 分間有効で、更新後 トークンは 24 時間有効です。開発環境では、一般的なインフラストラクチャの自動化がサポートされている テストの自動化や継続的インテグレーション/継続的デプロイなどの開発タスク より長い期間のトークンを必要とする(CI/CD)。詳しくは、 詳しくは、SAML と自動タスクの使用をご覧ください。 自動タスク用の特別なトークンを作成する。

Edge UI と API の URL

Edge UI と Edge Management API へのアクセスに使用する URL は、以前と同じ SAML が有効になっていることを確認します。Edge UI の場合:

http://edge_ui_IP_DNS:9000 https://edge_ui_IP_DNS:9000

ここで、edge_ui_IP_DNS はマシンの IP アドレスまたは DNS 名です。 Edge UI をホストしています。Edge UI の構成の一環として、接続に Cloud Router や HTTP または暗号化された HTTPS プロトコルです。

Edge 管理 API の場合:

http://ms_IP_DNS:8080/v1 https://ms_IP_DNS:8080/v1

ここで、ms_IP_DNS は管理ネットワークの IP アドレスまたは DNS 名です。 できます。API の構成の一環として、接続で HTTP または 暗号化されます。

Edge SSO で TLS を構成する

デフォルトでは、Edge SSO への接続には、ホストしているノードでポート 9099 経由で HTTP が使用されます。

apigee-sso。Edge SSO モジュールです。apigee-sso に組み込まれている Tomcat

このインスタンスは HTTP と HTTPS リクエストを処理します。

Edge SSO と Tomcat は、次の 3 つの接続モードをサポートしています。

- DEFAULT - デフォルト構成では、ポートでの HTTP リクエストがサポートされます。 9099。

- SSL_TERMINATION - 組織のポートで Edge SSO への TLS アクセスが有効 あります。このモードの TLS 鍵と証明書を指定する必要があります。

- SSL_PROXY - Edge SSO をプロキシモードで構成します。つまり、

ロードバランサが

apigee-ssoの前に配置され、そのロードバランサで TLS を終端 内部 IP アドレスを使用します読み込みからのリクエスト用にapigee-ssoで使用するポートを指定できます。 内部 IP アドレスを使用します

ポータルに対して SAML サポートを有効にする

Edge で SAML サポートを有効にした後、必要に応じて Apigee Developer Services ポータル(略して「ポータル」)に対して SAML を有効にできます。 ポータルでは、Edge にリクエストを行う際の SAML 認証がサポートされています。なお、これは SAML 認証とは異なります。SAML を構成する 認証を個別に管理できます。詳しくは、 ポータルで SAML を使用して Edge と通信するをご覧ください。

ポータルを構成する際に、Edge SSO の URL を指定する必要があります。 次のモジュールに進みます。