تحدد مواصفات SAML ثلاثة كيانات:

- الصفحة الرئيسية (مستخدم واجهة مستخدم Edge)

- مقدّم الخدمة (الدخول المُوحَّد (SSO) في Apigee)

- موفِّر الهوية (يعرض تأكيد SAML)

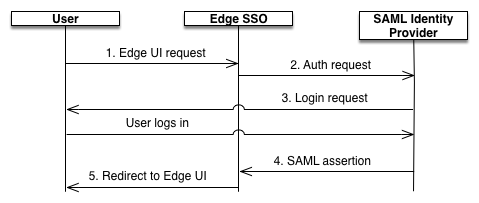

عند تفعيل SAML، يطلب المشرف (مستخدم واجهة مستخدم Edge) الوصول إلى مقدِّم الخدمة (الدخول الموحّد في Apigee). ثم يطلب الدخول المُوحَّد (SSO) في Apigee (بدوره كمقدِّم خدمة SAML) ويحصل عليه تأكيد الهوية من IDP عبر SAML ويستخدم هذا التأكيد لإنشاء OAuth2 الرمز المميز المطلوب للوصول إلى واجهة مستخدم Edge. بعد ذلك، تتم إعادة توجيه المستخدم إلى واجهة مستخدم Edge.

يتم توضيح هذه العملية في ما يلي:

في هذا الرسم البياني:

- يحاول المستخدم الوصول إلى واجهة مستخدم Edge من خلال تقديم طلب إلى عنوان URL لتسجيل الدخول إلى Edge.

واجهة مستخدم مثلاً:

https://edge_UI_IP_DNS:9000 - تتم إعادة توجيه الطلبات التي لم تتم مصادقتها إلى موفِّر الهوية (idP) في SAML. على سبيل المثال: "https://idp.customer.com".

- في حال عدم تسجيل الدخول إلى موفِّر الهوية (idP)، سيُطلب منك تسجيل الدخول.

تمت المصادقة على موفِّر الهوية (idP) في SAML.

ينشئ موفِّر الهوية (idP) عبر SAML تأكيدًا عبر SAML 2.0 ويعرضه في وحدة الدخول المُوحَّد (SSO) في Apigee.

- يتحقّق الدخول المُوحَّد (SSO) في Apigee من التأكيد، ويستخرج هوية المستخدم من التأكيد، وينشئ

رمز مصادقة OAuth 2 المميز لواجهة مستخدم Edge، ويعيد توجيه المستخدم إلى واجهة مستخدم Edge الرئيسية

على عنوان URL التالي:

https://edge_ui_IP_DNS:9000/platform/orgName

حيث يكون orgName هو اسم مؤسسة Edge.