SAML 規格定義了三個實體:

- 主體 (Edge UI 使用者)

- 服務供應商 (Apigee 單一登入)

- 識別資訊提供者 (傳回 SAML 宣告)

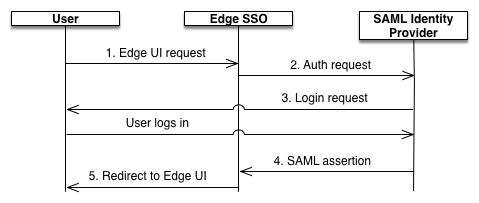

SAML 啟用後,主體 (Edge UI 使用者) 會要求存取服務供應商 (Apigee 單一登入)。Apigee 單一登入 (做為 SAML 服務供應商) 會在要求存取權後取得 透過 SAML IDP 的斷言建立 OAuth2 存取 Edge UI 所需的權杖然後,系統會將使用者重新導向至 Edge UI。

這項程序如下所示:

下圖:

- 使用者要求存取 Edge 的登入網址,嘗試存取 Edge UI

第一種是使用無代碼解決方案 AutoML

透過使用者介面建立機器學習模型例如:

https://edge_UI_IP_DNS:9000 - 系統會將未經驗證的要求重新導向至 SAML IDP。例如: 「https://idp.customer.com」。

- 如果您未登入 IdP,系統會提示您登入。

您已經通過 SAML IDP 驗證。

SAML IDP 會產生 SAML 2.0 宣告,並傳回到 Apigee 單一登入 (SSO) 模組。

- Apigee 單一登入 (SSO) 會驗證斷言、從斷言中擷取使用者身分,

Edge UI 的 OAuth 2 驗證權杖,然後將使用者重新導向主要 UI

造訪下列網址:

https://edge_ui_IP_DNS:9000/platform/orgName

其中 orgName 是 Edge 機構的名稱。