Google uses AI technology to translate content into your preferred language. AI translations can contain errors.

Google uses AI technology to translate content into your preferred language. AI translations can contain errors.

将 SAML 与 Edge 界面搭配使用

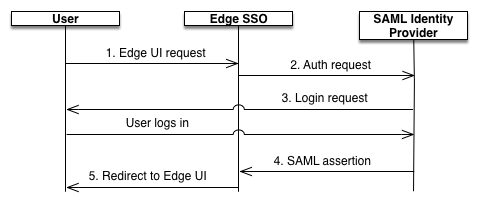

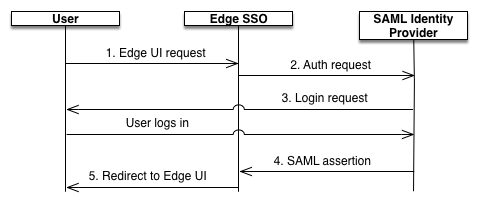

SAML 规范定义了三个实体:

- 主账号(Edge UI 用户)

- 服务提供商 (Apigee SSO)

- 身份提供方(返回 SAML 断言)

启用 SAML 后,主账号(Edge 界面用户)会请求对服务提供商的访问权限

(Apigee 单点登录)。然后,Apigee SSO(作为 SAML 服务提供商)请求并获取

来自 SAML IDP 的身份断言,并使用该断言来创建 OAuth2

访问 Edge 界面所需的令牌。然后,用户会被重定向到 Edge 界面。

此过程如下所示:

在此图中:

- 用户尝试通过向 Edge 的登录网址发出请求来访问 Edge 界面

界面。例如:

https://edge_UI_IP_DNS:9000

- 未经身份验证的请求会被重定向到 SAML IDP。例如:

“https://idp.customer.com”。

- 如果您尚未登录 IDP,系统会提示您登录。

您已通过 SAML IDP 进行身份验证。

SAML IDP 会生成 SAML 2.0 断言,并将其返回到 Apigee SSO 模块。

- Apigee SSO 验证断言,从断言中提取用户身份,

用于 Edge 界面的 OAuth 2 身份验证令牌,并将用户重定向到 Edge 主界面

页面:

https://edge_ui_IP_DNS:9000/platform/orgName

其中,orgName 是 Edge 组织的名称。

如未另行说明,那么本页面中的内容已根据知识共享署名 4.0 许可获得了许可,并且代码示例已根据 Apache 2.0 许可获得了许可。有关详情,请参阅 Google 开发者网站政策。Java 是 Oracle 和/或其关联公司的注册商标。

最后更新时间 (UTC):2026-02-03。

[[["易于理解","easyToUnderstand","thumb-up"],["解决了我的问题","solvedMyProblem","thumb-up"],["其他","otherUp","thumb-up"]],[["没有我需要的信息","missingTheInformationINeed","thumb-down"],["太复杂/步骤太多","tooComplicatedTooManySteps","thumb-down"],["内容需要更新","outOfDate","thumb-down"],["翻译问题","translationIssue","thumb-down"],["示例/代码问题","samplesCodeIssue","thumb-down"],["其他","otherDown","thumb-down"]],["最后更新时间 (UTC):2026-02-03。"],[],[]]