Fitur mTLS Apigee menambahkan keamanan pada komunikasi antar-komponen di cluster Edge untuk Private Cloud Anda. Cara ini memberikan cara standar industri untuk mengonfigurasi dan menginstal mesh layanan. Alat ini mendukung pengelolaan paket dan otomatisasi konfigurasi.

Ringkasan arsitektur

Untuk menyediakan komunikasi yang aman antar-komponen, Apigee mTLS menggunakan mesh layanan yang membuat koneksi TLS yang aman dan saling diautentikasi antar-komponen.

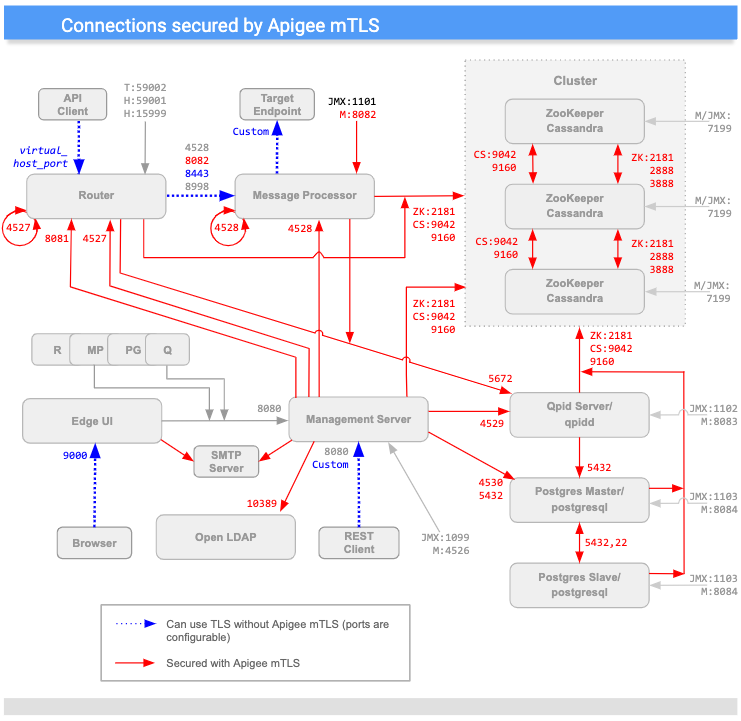

Gambar berikut menunjukkan koneksi antar-komponen Apigee yang diamankan oleh Apigee mTLS (in red). Port yang ditampilkan dalam gambar adalah contoh; lihat Penggunaan port untuk mengetahui daftar rentang yang dapat digunakan setiap komponen.

(Perhatikan bahwa port yang ditandai dengan "M" digunakan untuk mengelola komponen dan harus dibuka di komponen agar dapat diakses oleh Server Pengelolaan.)

Seperti yang dapat Anda lihat dalam diagram di atas, mTLS Apigee menambahkan keamanan pada koneksi antara sebagian besar komponen dalam cluster, termasuk:

| Sumber | Destination | |

|---|---|---|

| Server Pengelolaan | Router, MP, QPid, LDAP, Postgres, Zookeeper, dan node Cassandra | |

| Router | Loopback; node Qpid, Zookeeper, dan Cassandra | |

| Message Processor | Loopback; node Qpid, Zookeeper, dan Cassandra | |

| ZooKeeper dan Cassandra | Node Zookeeper dan Cassandra lainnya | |

| UI Edge | SMTP (hanya untuk IDP eksternal) | |

| Postgres | Node Postgres, Zookeeper, dan Cassandra lainnya |

Enkripsi/dekripsi pesan

Mesh layanan Apigee mTLS terdiri dari server Consul yang berjalan di setiap node ZooKeeper di cluster Anda dan layanan Consul berikut di setiap node dalam cluster:

- Proxy keluar yang mencegat pesan keluar di node host. Layanan ini mengenkripsi pesan keluar sebelum mengirimkannya ke tujuannya.

- Proxy ingress yang mencegat pesan masuk di node host. Layanan ini mendekripsi pesan masuk sebelum mengirimkannya ke tujuan akhir.

Misalnya, saat Server Pengelolaan mengirim pesan ke Router, layanan proxy keluar akan mencegat pesan keluar, mengenkripsinya, lalu mengirimkannya ke Router. Saat node Router menerima pesan, layanan proxy ingress akan mendekripsi pesan, lalu meneruskannya ke komponen Router untuk diproses.

Semua ini terjadi secara transparan pada komponen Edge: komponen tersebut tidak mengetahui proses enkripsi dan dekripsi yang dilakukan oleh layanan proxy Consul.

Selain itu, Apigee mTLS menggunakan utilitas iptables, layanan firewall Linux yang mengelola pengalihan traffic.

Persyaratan

Sebelum Anda dapat menginstal Apigee mTLS, lingkungan Anda harus memenuhi persyaratan berikut:

- Persyaratan topologi

- Utilitas diinstal dan diaktifkan

- Akun pengguna dengan tingkat izin yang sesuai

- Mesin administrasi (direkomendasikan)

- Penggunaan port

Bagian berikut menjelaskan setiap persyaratan ini secara mendetail.

Persyaratan topologi

mTLS Apigee mewajibkan topologi lingkungan Anda menyertakan setidaknya tiga node Zookeeper. Akibatnya, Anda hanya dapat menginstal mTLS Apigee pada topologi yang menggunakan 5, 9, 12 (multi-pusat data), atau 13 node. Untuk mengetahui informasi selengkapnya, lihat Topologi penginstalan.

Utilitas/paket

Apigee mTLS mengharuskan Anda menginstal dan mengaktifkan paket berikut di setiap mesin dalam cluster, termasuk mesin administrasi, sebelum Anda memulai proses penginstalan:

| Utilitas/paket | Deskripsi | Bolehkah Menghapus Setelah Penginstalan? |

|---|---|---|

base64 |

Memverifikasi data dalam skrip penginstalan. | |

gnu-bashgnu-sedgnu-grep |

Digunakan oleh skrip penginstalan dan alat umum lainnya. | |

iptables |

Mengganti firewall default, firewalld. |

|

iptables-services |

Menyediakan fungsi untuk utilitas iptables. |

|

lsof |

Digunakan oleh skrip penginstalan. | |

nc |

Memverifikasi rute iptables. |

|

openssl |

Menandatangani sertifikat secara lokal selama proses bootstrapping awal. |

Selama penginstalan, Anda juga menginstal paket Consul di komputer administrasi sehingga Anda dapat membuat kredensial dan kunci enkripsi.

Paket apigee-mtls menginstal dan mengonfigurasi server Consul, termasuk proxy ingress dan egress di node ZooKeeper dalam cluster.

Izin akun pengguna

Sebelum menginstal, buat akun pengguna baru atau pastikan Anda memiliki akses ke akun yang memiliki hak istimewa lebih tinggi.

Akun yang menjalankan penginstalan Apigee mTLS di setiap node dalam cluster harus dapat:

- Memulai, menghentikan, memulai ulang, dan menginisialisasi komponen Apigee

- Menetapkan aturan firewall

- Buat akun pengguna OS/sistem baru

- Mengaktifkan, menonaktifkan, memulai, menghentikan, dan menyembunyikan layanan dengan

systemctl

Mesin administrasi (direkomendasikan)

Apigee merekomendasikan agar Anda memiliki node dalam cluster tempat Anda dapat melakukan berbagai tugas administratif yang dijelaskan dalam dokumen ini, termasuk:

- Instal HashiCorp Consul 1.6.2.

- Buat dan distribusikan pasangan kunci/sertifikat dan kunci enkripsi gossip.

- Perbarui dan distribusikan file konfigurasi.

Saat menyiapkan mesin administrasi:

- Pastikan Anda memiliki akses root ke perangkat tersebut.

- Download dan instal utilitas

apigee-servicedanapigee-setupdi dalamnya, seperti yang dijelaskan dalam Menginstal utilitas penyiapan apigee Edge. - Pastikan Anda dapat menggunakan

scp/sshuntuk mengakses semua node di cluster dari mesin administrasi. Hal ini diperlukan agar Anda dapat mendistribusikan file konfigurasi dan kredensial.

Penggunaan dan penetapan port

Bagian ini menjelaskan penggunaan port dan penetapan port untuk mendukung komunikasi Consul dengan mTLS Apigee.

Penggunaan port: Semua node yang menjalankan apigee-mtls

Semua node di cluster yang menggunakan layanan apigee-mtls harus mengizinkan koneksi dari layanan di localhost (127.0.0.1). Hal ini memungkinkan proxy Consul berkomunikasi dengan

layanan lain saat memproses pesan masuk dan keluar.

Penggunaan port: Node server Consul (node yang menjalankan ZooKeeper)

Anda harus membuka sebagian besar port berikut di node server Consul (node yang menjalankan ZooKeeper) untuk menerima permintaan dari semua node dalam cluster:

| Node | Port Server Consul | Deskripsi | Protokol | Mengizinkan mtls-agent eksternal * |

|---|---|---|---|---|

| Server Consul (node ZooKeeper) | 8300 |

Menghubungkan semua server Consul dalam cluster. | PPK | |

8301 |

Menangani keanggotaan dan pesan siaran dalam cluster. | UDP/TCP | ||

8302 |

Port WAN yang menangani pesan keanggotaan dan siaran dalam konfigurasi multi-pusat data. | UDP/TCP | ||

8500 |

Menangani koneksi HTTP ke Consul Server API dari proses di node yang sama.

Port ini tidak digunakan untuk komunikasi atau koordinasi jarak jauh; port ini hanya memproses di localhost. |

HTTP | ||

8502 |

Menangani koneksi gRPC+HTTPS ke Consul Server API dari node lain dalam cluster. | gRPC+HTTPS | ||

8503 |

Menangani koneksi HTTPS ke Consul Server API dari node lain dalam cluster. | HTTPS | ||

8600 |

Menangani DNS server Consul. | UDP/TCP | ||

* Apigee merekomendasikan agar Anda membatasi permintaan masuk hanya untuk anggota cluster

(termasuk lintas datastore). Anda dapat melakukannya dengan iptables.

|

||||

Seperti yang ditunjukkan tabel ini, node yang menjalankan komponen consul-server (node ZooKeeper)

harus membuka port 8301, 8302, 8502, dan 8503 ke semua anggota cluster yang menjalankan

layanan apigee-mtls, bahkan di seluruh pusat data. Node yang tidak menjalankan ZooKeeper tidak perlu membuka port ini.

Penetapan port untuk semua node Consul (termasuk node yang menjalankan ZooKeeper)

Untuk mendukung komunikasi Consul, node yang menjalankan komponen Apigee berikut harus mengizinkan koneksi eksternal ke port dalam rentang berikut:

| Komponen Apigee | Rentang | Jumlah Port yang Diperlukan Per Node |

|---|---|---|

| mTLS Apigee | 10700 hingga 10799 | 1 |

| Cassandra | 10100 hingga 10199 | 2 |

| Message Processor | 10500 hingga 10599 | 2 |

| SymasLDAP | 10200 hingga 10299 | 1 |

| Postgres | 10300 hingga 10399 | 3 |

| Qpid | 10400 hingga 10499 | 2 |

| Router | 10600 hingga 10699 | 2 |

| ZooKeeper | 10000 hingga 10099 | 3 |

Consul menetapkan port dengan cara linear yang sederhana. Misalnya, jika cluster Anda memiliki dua node Postgres, node pertama menggunakan dua port, sehingga Consul menetapkan port 10300 dan 10301 untuknya. Node kedua juga menggunakan dua port, sehingga Consol menetapkan 10302 dan 10303 ke node tersebut. Hal ini berlaku untuk semua jenis komponen.

Seperti yang dapat Anda lihat, jumlah port sebenarnya bergantung pada topologi: Jika cluster Anda memiliki dua node Postgres, Anda harus membuka empat port (dua node dikalikan dua port per node).

Perhatikan hal berikut:

- Proxy Consul tidak dapat memproses port yang sama dengan layanan Apigee.

- Consul hanya memiliki satu ruang alamat port. Penetapan port proxy Consul harus unik di seluruh cluster, yang mencakup pusat data. Artinya, jika proxy A di host A memproses port 15000, maka proxy B di host B tidak dapat memproses port 15000.

- Jumlah port yang digunakan bervariasi berdasarkan topologi, seperti yang dijelaskan sebelumnya.

Dalam konfigurasi multi-pusat data, semua host yang menjalankan mTLS juga harus membuka port 8302.

Anda dapat menyesuaikan port default yang digunakan Apigee mTLS. Untuk mengetahui informasi tentang cara melakukannya, lihat Penyesuaian rentang port proxy.

Batasan

Apigee mTLS memiliki batasan berikut:

- Tidak mengenkripsi komunikasi Cassandra antar-node (port 7000)

- Konfigurasi dan penyiapan tidak bersifat idempoten. Artinya, jika Anda membuat satu perubahan pada satu node, Anda harus membuat perubahan yang sama pada semua node; sistem tidak akan menerapkan perubahan tersebut untuk Anda di node lain. Untuk mengetahui informasi selengkapnya, lihat Mengubah konfigurasi apigee-mtls yang ada.

Terminologi

Bagian ini menggunakan terminologi berikut:

| Istilah | Definisi |

|---|---|

| cluster | Grup mesin yang membentuk penginstalan Edge untuk Private Cloud Anda. |

| Consul | Service mesh yang digunakan oleh mTLS Apigee. Untuk mengetahui informasi tentang cara Consul mengamankan komunikasi Private Cloud Anda, lihat Model Keamanan Consul. |

| mTLS | TLS yang Saling Diautentikasi. |

| service mesh | Jaringan overlay (atau jaringan dalam jaringan). |

| TLS | Transaction Layer Security. Protokol autentikasi standar industri untuk komunikasi yang aman. |