Edge UI 및 Edge 관리 API는 Edge 관리 서버에 대한 요청을 통해 작동합니다. 여기에서 관리 서버는 다음 유형의 인증을 지원합니다.

- 기본 인증: Edge UI에 로그인하거나 Edge 관리에 요청합니다. API에 사용자 이름과 비밀번호를 전달하여 API에 연결할 수 있습니다.

- OAuth2: Edge 기본 인증 사용자 인증 정보를 OAuth2 액세스로 교환 토큰 및 갱신 토큰을 사용할 수 있습니다. OAuth2 액세스를 전달하여 Edge 관리 API를 호출합니다. 토큰입니다.

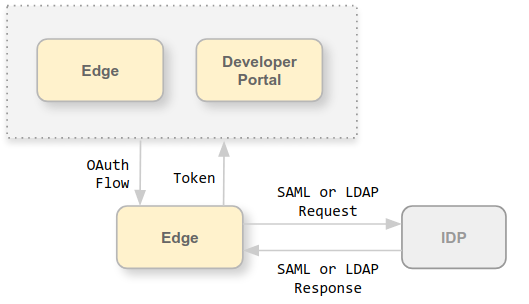

Edge는 인증을 위해 다음과 같은 외부 ID 공급업체 (IDP) 사용을 지원합니다.

- 보안 보장 마크업 언어 (SAML) 2.0: OAuth 액세스를 생성합니다. SAML ID 공급업체가 반환한 SAML 어설션에서 가져온 것입니다.

- LDAP (Lightweight Directory Access Protocol): LDAP의 검색 및 바인딩 또는 간단한 바인딩 인증 메서드를 사용하여 OAuth 액세스 토큰을 생성할 수도 있습니다.

SAML 및 LDAP IDP 모두 싱글 사인온 (SSO) 환경을 지원합니다. 외부 IDP 사용 Edge를 사용하면 사용하는 다른 서비스 외에 Edge UI 및 API에도 SSO를 지원할 수 있습니다. 외부 IDP도 지원합니다

외부 IDP 지원을 사용 설정하는 이 섹션의 안내는 외부 인증 방법은 다음과 같습니다.

- 이 섹션에서는 SSO 지원을 추가합니다.

- 이 섹션은 기본 UI가 아닌 Edge UI 사용자를 대상으로 합니다.

- 이 섹션은 4.19.06 이상에서만 지원됩니다.

Apigee SSO 정보

Edge에서 SAML 또는 LDAP를 지원하려면 Apigee SSO 모듈인 apigee-sso를 설치합니다.

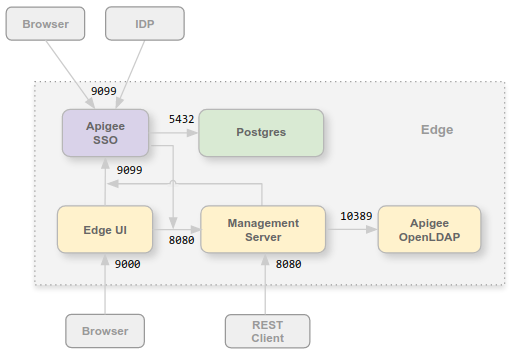

다음 이미지는 Private Cloud 설치용 Edge에서의 Apigee SSO를 보여줍니다.

Edge UI 및 관리 서버와 동일한 노드에 Apigee SSO 모듈을 설치할 수 있습니다. 실행할 수 있습니다 Apigee SSO가 포트 8080을 통해 관리 서버에 액세스할 수 있는지 확인하세요.

브라우저에서 Apigee SSO에 대한 액세스를 지원하려면 Apigee SSO 노드에 포트 9099가 열려 있어야 합니다. 액세스 권한을 받을 수 있습니다. 구성 과정의 일부로 Apigee SSO를 사용하려면 외부 연결이 HTTP 또는 암호화된 HTTPS를 사용하도록 지정할 수 있습니다. 사용할 수 있습니다

Apigee SSO는 Postgres 노드의 포트 5432에서 액세스할 수 있는 Postgres 데이터베이스를 사용합니다. 일반적으로 Edge와 함께 설치한 것과 동일한 Postgres 서버, 독립형 Postgres, Postgres 서버 또는 마스터/대기 모드로 구성된 두 개의 Postgres 서버가 Postgres에 부하가 Apigee SSO만을 위한 별도의 Postgres 노드를 만들 수도 있습니다.

프라이빗 클라우드용 에지에 OAuth2 지원이 추가되었습니다.

위에서 언급했듯이 SAML의 에지 구현은 OAuth2 액세스 토큰을 사용합니다.따라서 Private Cloud용 Edge에 OAuth2 지원이 추가되었습니다. 자세한 내용은 OAuth 2.0 소개

SAML 정보

SAML 인증은 여러 이점을 제공합니다. SAML을 사용하면 다음을 수행할 수 있습니다.

- 사용자 관리를 완전히 제어할 수 있습니다. 사용자가 조직을 떠나는 경우 프로비저닝이 해제되면 자동으로 Edge에 대한 액세스가 거부됩니다.

- 사용자가 Edge에 액세스하기 위해 인증하는 방법을 제어합니다. 다른 인증을 선택할 수 있습니다. 사용할 수 있습니다

- 인증 정책을 제어합니다. SAML 제공업체에서 인증 정책을 지원할 수 있음 비즈니스 표준에 더 부합하는 결과를 얻게 됩니다

- 여기에서 로그인, 로그아웃, 로그인 시도 실패 및 위험도가 높은 활동을 모니터링할 수 있습니다. 확인할 수 있습니다

SAML을 사용 설정하면 Edge UI 및 Edge 관리 API에 대한 액세스에 OAuth2 액세스 토큰이 사용됩니다. 이 토큰은 다음에서 반환한 SAML 어설션을 수락하는 Apigee SSO 모듈에 의해 생성됩니다. IDP에 연결합니다.

SAML 어설션에서 생성된 OAuth 토큰은 30분 동안 유효하며 토큰은 24시간 동안 유효합니다. 개발 환경은 일반적인 애플리케이션과의 자동화를 지원할 수 있습니다. 테스트 자동화 또는 지속적 통합/지속적 배포와 같은 개발 작업 (CI/CD), 기간이 더 긴 토큰이 필요합니다. 자세한 내용은 자동화된 작업에 SAML 사용에 대한 자세한 내용은 자동화된 작업을 위한 특수 토큰 생성

LDAP 정보

LDAP (Lightweight Directory Access Protocol)는 개방형 업계 표준 애플리케이션입니다. 분산 디렉터리 정보 서비스에 액세스하고 유지하기 위한 프로토콜입니다. 디렉터리 서비스는 회사 이메일 디렉토리가 있습니다.

Apigee SSO 내의 LDAP 인증에서는 Spring Security LDAP 모듈을 사용합니다. 결과적으로 Apigee SSO의 LDAP 지원을 위한 인증 방법과 구성 옵션은 Spring Security LDAP에서 발견된 것과 관련이 있습니다.

Private Cloud용 Edge 기반 LDAP는 LDAP 호환 서버:

- 검색 및 결합 (간접 결합)

- 단순 바인딩 (직접 바인딩)

Apigee SSO에서 사용자의 이메일 주소를 가져오고 내부 사용자 레코드를 업데이트하려고 시도합니다. 현재 이메일 주소가 등록되어 있어야 합니다. Edge에서 이 이메일을 승인에 사용합니다. 있습니다.

Edge UI 및 API URL

Edge UI 및 Edge 관리 API에 액세스하는 데 사용하는 URL은 이전에 사용한 URL과 동일합니다. 사용 설정해야 합니다. Edge UI의 경우:

http://edge_UI_IP_DNS:9000 https://edge_UI_IP_DNS:9000

여기서 edge_UI_IP_DNS는 머신의 IP 주소 또는 DNS 이름입니다. GKE에서 애플리케이션을 실행할 수 있습니다 Edge UI를 구성하는 과정에서 연결이 HTTP 또는 암호화된 HTTPS 프로토콜입니다.

Edge 관리 API의 경우:

http://ms_IP_DNS:8080/v1 https://ms_IP_DNS:8080/v1

여기서 ms_IP_DNS는 관리의 IP 주소 또는 DNS 이름입니다. 서버. API를 구성하는 과정에서 연결이 HTTP 또는 HTTPS 프로토콜입니다.

Apigee SSO에서 TLS 구성

기본적으로 Apigee SSO에 연결할 때는 노드 호스팅에서 포트 9099를 통한 HTTP를 사용합니다.

apigee-sso: Apigee SSO 모듈입니다. apigee-sso에 Tomcat이 내장되어 있음

HTTP 및 HTTPS 요청을 처리하는 인스턴스입니다.

Apigee SSO 및 Tomcat은 세 가지 연결 모드를 지원합니다.

- 기본값: 기본 구성은 포트에서 HTTP 요청을 지원합니다. 9099입니다.

- SSL_TERMINATION: 포트에서 Apigee SSO에 대한 TLS 액세스가 사용 설정되었습니다. 선택의 기로에 서게 됩니다. 이 모드에 TLS 키와 인증서를 지정해야 합니다.

- SSL_PROXY: 프록시 모드에서 Apigee SSO를 구성하여

apigee-sso앞에 있는 부하 분산기와 부하의 종료된 TLS 배급합니다 로드 시 요청에apigee-sso에 사용되는 포트를 지정할 수 있습니다. 배급합니다

포털의 외부 IDP 지원 사용 설정

Edge에 외부 IDP 지원을 사용 설정한 후 필요한 경우 Apigee 개발자 서비스 포털 (또는 간단히 포털)에 사용 설정할 수 있습니다. 포털은 Edge에 요청할 때 SAML 및 LDAP 인증을 지원합니다. 이것은 개발자가 포털에 로그인할 때 사용하는 SAML 및 LDAP 인증과는 다릅니다. 사용자는 개발자 로그인을 위한 별도의 IDP 인증 자세한 내용은 IDP를 사용하도록 포털을 구성하세요.

포털 구성 과정에서 Apigee SSO URL을 지정해야 합니다. 모듈: