Edge for Private Cloud phiên bản 4.19.01

Giao diện người dùng Edge và API quản lý Edge hoạt động bằng cách gửi yêu cầu tới Máy chủ quản lý Edge, trong đó Máy chủ quản lý hỗ trợ các loại xác thực sau:

- Xác thực cơ bản Đăng nhập vào giao diện người dùng Edge hoặc yêu cầu quản lý Edge API bằng cách truyền tên người dùng và mật khẩu của bạn.

- OAuth2 Trao đổi thông tin xác thực cơ bản của Edge để có quyền truy cập OAuth2 mã thông báo và mã làm mới. Thực hiện lệnh gọi đến API quản lý Edge bằng cách truyền quyền truy cập OAuth2 mã thông báo trong tiêu đề Bearer của lệnh gọi API.

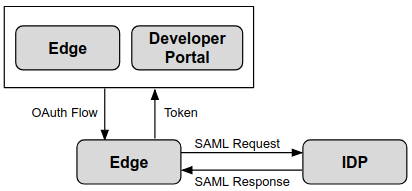

Edge cũng hỗ trợ Ngôn ngữ đánh dấu xác nhận bảo mật (SAML) 2.0 làm phương thức xác thực cơ chế. Khi bật SAML, quyền truy cập vào Edge UI và API quản lý Edge vẫn sử dụng OAuth2 mã truy cập. Tuy nhiên, giờ đây, bạn có thể tạo những mã thông báo này từ thông tin xác nhận SAML do SAML trả về nhà cung cấp danh tính của bạn.

SAML hỗ trợ môi trường đăng nhập một lần (SSO). Khi sử dụng SAML với Edge, bạn có thể hỗ trợ dịch vụ SSO cho Giao diện người dùng và API Edge, ngoài bất kỳ dịch vụ nào khác mà bạn cung cấp đồng thời cũng hỗ trợ SAML.

Thêm tính năng hỗ trợ OAuth2 vào Edge dành cho Đám mây riêng tư

Như đã đề cập ở trên, việc triển khai SAML Edge dựa trên mã truy cập OAuth2.Do đó, Chúng tôi đã thêm tính năng hỗ trợ OAuth2 vào Edge dành cho Đám mây riêng tư. Để biết thêm thông tin, hãy xem Giới thiệu về OAuth 2.0.

Ưu điểm của SAML

Quy trình xác thực SAML có một số lợi ích. Khi sử dụng SAML, bạn có thể:

- Có toàn quyền kiểm soát hoạt động quản lý người dùng. Khi người dùng rời khỏi tổ chức của bạn và bị huỷ cấp phép tập trung, thì họ sẽ tự động bị từ chối quyền truy cập vào Edge.

- Kiểm soát cách người dùng xác thực để truy cập vào Edge. Bạn có thể chọn phương thức xác thực khác cho các loại tổ chức Edge khác nhau.

- Kiểm soát các chính sách xác thực. Nhà cung cấp dịch vụ SAML có thể hỗ trợ các chính sách xác thực phù hợp hơn với các tiêu chuẩn doanh nghiệp của bạn.

- Bạn có thể giám sát hoạt động đăng nhập, đăng xuất, các lần đăng nhập không thành công và các hoạt động có rủi ro cao trên việc triển khai Edge.

Sử dụng SAML với Edge

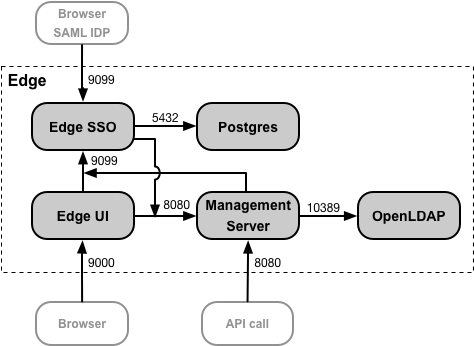

Để hỗ trợ SAML trên Edge, bạn phải cài đặt apigee-sso, mô-đun Đăng nhập một lần (SSO) của Edge. Chiến lược phát hành đĩa đơn

hình ảnh sau đây cho thấy việc cài đặt dịch vụ SSO trên Edge trong một phiên bản Edge dành cho riêng tư:

Bạn có thể cài đặt mô-đun SSO của Edge trên cùng một nút với Giao diện người dùng và Máy chủ quản lý của Edge, hoặc trên nút riêng. Đảm bảo rằng SSO ở cạnh có quyền truy cập vào Máy chủ quản lý qua cổng 8080.

Cổng 9099 phải mở trên nút SSO của Edge để hỗ trợ truy cập vào SSO của cạnh từ trình duyệt, từ IDP SAML bên ngoài cũng như từ Máy chủ quản lý và giao diện người dùng Edge. Trong quá trình định cấu hình SSO ở cạnh, bạn có thể chỉ định rằng kết nối bên ngoài sử dụng HTTP hoặc HTTPS đã mã hoá giao thức.

SSO của cạnh sử dụng cơ sở dữ liệu Postgres có thể truy cập được trên cổng 5432 trên nút Postgres. Thông thường, bạn có thể sử dụng cùng một máy chủ Postgres mà bạn đã cài đặt với Edge, dù là một Postgres độc lập hoặc hai máy chủ Postgres được định cấu hình ở chế độ chính/chế độ chờ. Nếu tải trên Postgres máy chủ cao, bạn cũng có thể chọn tạo một nút Postgres riêng chỉ dành cho SSO của Edge.

Khi bật SAML, quyền truy cập vào Edge UI và API quản lý Edge sẽ dùng mã truy cập OAuth2. Những mã thông báo này do mô-đun SSO của Edge tạo. Mô-đun này chấp nhận các câu nhận định SAML do IDP (nhà cung cấp danh tính) của bạn.

Sau khi được tạo dựa trên thông tin xác nhận SAML, mã thông báo OAuth sẽ có hiệu lực trong 30 phút và sau khi được làm mới mã thông báo sẽ có hiệu lực trong 24 giờ. Môi trường phát triển của bạn có thể hỗ trợ tính năng tự động hoá cho các phiên bản các nhiệm vụ phát triển, chẳng hạn như tự động hoá thử nghiệm hoặc Tích hợp liên tục/Triển khai liên tục (CI/CD), yêu cầu mã thông báo có thời hạn dài hơn. Xem Sử dụng SAML với tác vụ tự động để biết thông tin về tạo mã thông báo đặc biệt cho các nhiệm vụ tự động.

URL API và giao diện người dùng Edge

URL mà bạn dùng để truy cập vào Edge UI và Edge Management API sẽ giống như URL bạn đã dùng trước đây bạn đã bật SAML. Đối với giao diện người dùng Edge:

http://edge_ui_IP_DNS:9000 https://edge_ui_IP_DNS:9000

trong đó edge_ui_IP_DNS là địa chỉ IP hoặc tên DNS của máy lưu trữ Giao diện người dùng Edge. Trong quá trình định cấu hình giao diện người dùng Edge, bạn có thể chỉ định việc sử dụng kết nối HTTP hoặc giao thức HTTPS đã mã hoá.

Đối với API Quản lý Edge:

http://ms_IP_DNS:8080/v1 https://ms_IP_DNS:8080/v1

trong đó ms_IP_DNS là địa chỉ IP hoặc tên DNS của Quản lý Máy chủ. Trong quá trình định cấu hình API, bạn có thể chỉ định rằng kết nối sử dụng HTTP hoặc giao thức HTTPS đã mã hoá.

Định cấu hình TLS trong dịch vụ SSO của máy tính bảng

Theo mặc định, kết nối tới dịch vụ SSO của cạnh sẽ sử dụng HTTP qua cổng 9099 trên máy chủ lưu trữ nút

apigee-sso, mô-đun SSO của cạnh. Được tích hợp vào apigee-sso là một Tomcat

thực thể xử lý các yêu cầu HTTP và HTTPS.

Edge SSO và Tomcat hỗ trợ 3 chế độ kết nối:

- MẶC ĐỊNH – Cấu hình mặc định hỗ trợ các yêu cầu HTTP trên cổng 9099.

- SSL_TERMINATION – Đã bật quyền truy cập TLS vào SSO của cạnh trên cổng lựa chọn. Bạn phải chỉ định một khoá TLS và chứng chỉ cho chế độ này.

- SSL_PROXY – Định cấu hình SSO của cạnh ở chế độ proxy, nghĩa là bạn đã cài đặt

trình cân bằng tải trước

apigee-ssovà TLS kết thúc trên tải trình cân bằng. Bạn có thể chỉ định cổng được sử dụng trênapigee-ssocho các yêu cầu từ tải trình cân bằng.

Bật tính năng hỗ trợ SAML cho cổng thông tin

Sau khi bật tính năng hỗ trợ SAML cho Edge, bạn có thể tuỳ ý bật SAML cho cổng Dịch vụ dành cho nhà phát triển Apigee (hoặc đơn giản là cổng). Cổng thông tin hỗ trợ xác thực SAML khi gửi yêu cầu tới Edge. Lưu ý rằng khác với phương thức xác thực SAML để nhà phát triển đăng nhập vào cổng thông tin. Bạn định cấu hình SAML cho hoạt động đăng nhập của nhà phát triển. Xem Định cấu hình cổng thông tin để sử dụng SAML nhằm giao tiếp với Edge để biết thêm thông tin.

Trong quá trình định cấu hình cổng thông tin, bạn phải chỉ định URL của SSO của Edge mô-đun mà bạn đã cài đặt với Edge: