คุณกําลังดูเอกสารประกอบของ Apigee Edge

ไปที่เอกสารประกอบของ Apigee X info

องค์กร Apigee Edge แต่ละองค์กรจะมีบทบาทในตัว 2-3 บทบาทที่คุณกำหนดให้กับผู้ใช้ที่เป็นผู้ดูแลระบบได้ ดังนี้

- ผู้ดูแลระบบองค์กร - ผู้ใช้ขั้นสูง มีสิทธิ์เข้าถึงทรัพยากรในองค์กรแบบ CRUD โดยสมบูรณ์ ในการติดตั้ง Edge สำหรับ Private Cloud บทบาทที่มีประสิทธิภาพสูงสุดคือบทบาทผู้ดูแลระบบ ซึ่งยังมีสิทธิ์เข้าถึงฟังก์ชันระดับระบบที่ผู้ดูแลระบบองค์กรไม่มี

- ผู้ดูแลระบบองค์กรที่อ่านอย่างเดียว - มีสิทธิ์เข้าถึงทรัพยากรในองค์กรในระดับอ่านอย่างเดียว

- ผู้ดูแลระบบปฏิบัติการ - ทำให้ API ใช้งานได้และทดสอบ API และมีสิทธิ์การอ่านอย่างเดียวสำหรับทรัพยากรอื่น

- ผู้ใช้ธุรกิจ - สร้างและจัดการผลิตภัณฑ์ API, นักพัฒนาซอฟต์แวร์, แอปของนักพัฒนาซอฟต์แวร์ และบริษัท สร้างรายงานที่กำหนดเองเกี่ยวกับการใช้งาน API มีสิทธิ์เข้าถึงทรัพยากรอื่นๆ แบบอ่านอย่างเดียว

- ผู้ใช้ - สร้างพร็อกซี API และทดสอบในสภาพแวดล้อมการทดสอบ มีสิทธิ์การอ่านอย่างเดียวสำหรับทรัพยากรอื่นๆ

บทบาทในตัวจะควบคุมระดับการเข้าถึงทั้งใน UI การจัดการและ Management API

หากต้องการดูสิทธิ์ที่ตั้งค่าไว้สำหรับบทบาทที่มีให้อยู่แล้วแต่ละบทบาท (ในฐานะผู้ดูแลระบบองค์กรหรือผู้ดูแลระบบองค์กรที่อ่านอย่างเดียว) ให้เลือกผู้ดูแลระบบ > บทบาทขององค์กร > name_of_role ใน UI การจัดการ

หากองค์กรของคุณมี Apigee Sense หรือการตรวจสอบ API คอนโซลผู้ดูแลระบบจะแสดงบทบาทต่อไปนี้ด้วย

- Sense: Operator ของ Sense และ ผู้ใช้ Sense ดูข้อมูลเพิ่มเติมเกี่ยวกับบทบาทของ Sense ได้ที่บทบาทในตัวของ Apigee Sense

- การตรวจสอบ API: ผู้ดูแลระบบการตรวจสอบ API และผู้ใช้การตรวจสอบ API ดูข้อมูลเพิ่มเติมเกี่ยวกับบทบาทในการตรวจสอบ API ได้ที่บทบาทในการตรวจสอบ API

ตัวอย่างสิทธิ์ของบทบาท

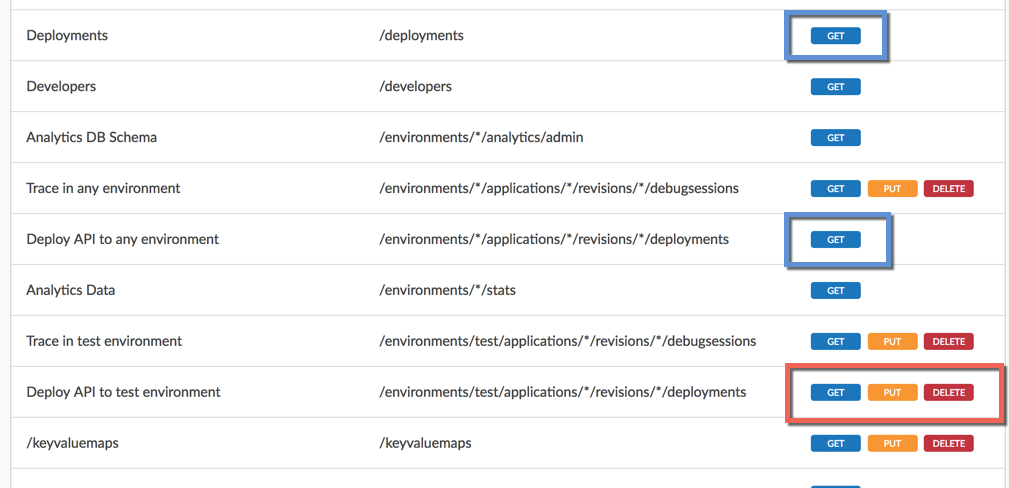

ตัวอย่างต่อไปนี้ใน UI การจัดการแสดงสิทธิ์สําหรับบทบาทผู้ใช้ โปรดทราบว่าผู้ใช้มีสิทธิ์ในการติดตั้งใช้งานที่แตกต่างกัน ดังนี้

- URI /deployments (GET)

- /environments/*/applications/*/revisions/*/deployments (GET)

- /environments/test/applications/*/revisions/*/deployments (GET, PUT, DELETE)

ข้อมูลนี้หมายความว่าอย่างไร ผู้ใช้ที่มีบทบาทผู้ใช้จะติดตั้งใช้งานสิ่งใดได้บ้าง

- ประการแรกคือสิทธิ์ PUT ที่อนุญาตให้มีการติดตั้งใช้งาน

- ประการที่ 2 คือสิทธิ์ที่ละเอียดกว่า (เฉพาะเจาะจง) จะมีความสําคัญเหนือกว่าในกรณีที่มีสิทธิ์ทับซ้อนกัน เช่น สิทธิ์ในการติดตั้งใช้งานหลายรายการที่นี่ (ลำดับความสำคัญของสิทธิ์ที่ทับซ้อนกันมีคำอธิบายอย่างละเอียดในการสร้างบทบาทด้วย API)

ในตัวอย่างนี้ สิทธิ์ที่ละเอียดที่สุดคือ "สิทธิ์ในการติดตั้งใช้งาน API ไปยังสภาพแวดล้อมการทดสอบ" ที่มี URI ของ /environments/test/applications/*/revisions/*/deployments ส่วน /test/ นั้นมีความเฉพาะเจาะจงมากที่สุด ซึ่งหมายความว่าผู้ใช้ที่มีบทบาทดังกล่าวสามารถทำให้พร็อกซี API (/applications/*) ใดก็ได้ที่มีเวอร์ชัน (/revisions/*) ใดก็ได้ใช้งานได้ในสภาพแวดล้อมการทดสอบ (/test/)

ในทางกลับกัน ผู้ใช้ในบทบาทนี้จะไม่สามารถทำให้ใช้งานได้ในสภาพแวดล้อมอื่นๆ เนื่องจากสิทธิ์ GET (อ่านอย่างเดียว) ใน /environments/*/ โดยที่ไวลด์การ์ด (*) หมายถึงใดๆ (สิทธิ์ GET ใน /deployments อนุญาตให้ผู้ใช้ดูรายละเอียดการทําให้ใช้งานได้ด้วย API)

เกี่ยวกับบทบาทผู้ดูแลระบบของนักพัฒนาแอป

เมื่อจัดสรรพอร์ทัลนักพัฒนาซอฟต์แวร์ ระบบจะเพิ่มบทบาทผู้ดูแลระบบนักพัฒนาซอฟต์แวร์ลงในองค์กร โดยปกติแล้วจะมีการกำหนดผู้ใช้ devadmin+{org_name}@google.com ให้กับบทบาทนี้

บทบาทนี้มีไว้เพื่อกำหนดค่าการเชื่อมต่อระหว่างพอร์ทัลนักพัฒนาซอฟต์แวร์ที่ใช้ Drupal (หรือพอร์ทัลที่กำหนดเองโดยใช้ API แพลตฟอร์ม Apigee) กับองค์กร Edge ของคุณเท่านั้น โปรดดูการสื่อสารระหว่างพอร์ทัลกับ Edge

หากต้องการกำหนดบทบาทผู้ดูแลระบบนักพัฒนาแอปให้กับบัญชีผู้ใช้อื่น ให้สร้างบัญชีในองค์กรและติดต่อทีมสนับสนุนเพื่อกำหนดบทบาท

หรือจะสร้างบทบาทที่กําหนดเองซึ่งมีสิทธิ์เหมือนกับบทบาทผู้ดูแลระบบของนักพัฒนาแอปโดยใช้สคริปต์ที่อธิบายไว้ในมอบหมายบทบาทผู้ดูแลระบบของนักพัฒนาแอปในเอกสารประกอบของโมดูล Drupal 8 ของ Apigee Edge ก็ได้

คุณสามารถดูการเชื่อมต่อระหว่างพอร์ทัลกับองค์กร Edge ใน Drupal ในส่วนการกําหนดค่า > พอร์ทัลนักพัฒนาซอฟต์แวร์ > การตั้งค่าแอปพลิเคชันในเมนูผู้ดูแลระบบ Drupal (คุณต้องเข้าสู่ระบบ Drupal ในฐานะผู้ดูแลระบบ) หากการเชื่อมต่อแสดงว่าไม่สําเร็จ คุณต้องติดต่อทีมสนับสนุนของ Apigee Edge เพื่อเปลี่ยนข้อมูลการเชื่อมต่อ ดูข้อมูลเพิ่มเติมได้ที่การสร้างพอร์ทัลนักพัฒนาแอป