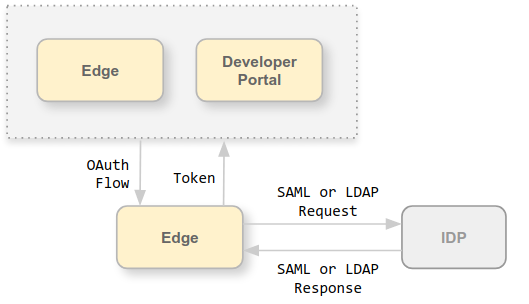

La IU y la API de administración perimetrales operan mediante solicitudes al servidor de administración perimetral, donde el servidor de administración admite los siguientes tipos de autenticación:

- Autenticación básica: Accede a la IU de Edge o realiza solicitudes a la administración perimetral. mediante el paso de tu nombre de usuario y contraseña.

- OAuth2: intercambia tus credenciales de autenticación básica de Edge por un acceso de OAuth2. token y el de actualización. Pasa el acceso OAuth2 para hacer llamadas a la API de Edge Management en el encabezado del portador de una llamada a la API.

Edge admite el uso de los siguientes proveedores de identificación (IdP) externos para la autenticación:

- Lenguaje de marcado para confirmaciones de seguridad (SAML) 2.0: Generar acceso a OAuth a partir de las aserciones de SAML que muestra un proveedor de identidad SAML.

- Protocolo ligero de acceso a directorios (LDAP): Usa la búsqueda y vinculación de LDAP métodos simples de autenticación de vinculación para generar tokens de acceso OAuth.

Los IdP de SAML y LDAP admiten un entorno de inicio de sesión único (SSO). Con un IdP externo con Edge, puedes admitir el SSO para la IU y la API de Edge, además de cualquier otro servicio y que también apoyan a tu IdP externo.

Las instrucciones de esta sección para habilitar la asistencia de IdP externo son diferentes de las Autenticación externa en de la siguiente manera:

- Esta sección agrega compatibilidad con SSO

- Esta sección está destinada a los usuarios de la IU de Edge (no de la IU clásica)

- Esta sección solo es compatible con la versión 4.19.06 y posteriores

Acerca del SSO de Apigee

Para admitir SAML o LDAP en Edge, instala apigee-sso, el módulo de SSO de Apigee.

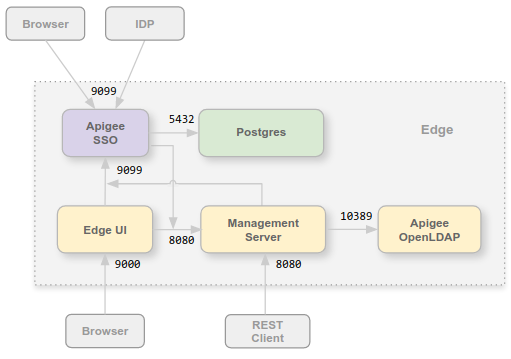

En la siguiente imagen, se muestra el SSO de Apigee en un perímetro para la instalación de la nube privada:

Puedes instalar el módulo de SSO de Apigee en el mismo nodo que la IU perimetral y el servidor de administración, o en su propio nodo. Asegúrate de que el SSO de Apigee tenga acceso al Management Server a través del puerto 8080.

El puerto 9099 debe estar abierto en el nodo SSO de Apigee para admitir el acceso al SSO de Apigee desde un navegador. desde el IdP externo de SAML o LDAP, y del servidor de administración y la IU de Edge. Como parte de la configuración SSO de Apigee, puedes especificar que la conexión externa use HTTP o HTTPS encriptado protocolo.

El SSO de Apigee usa una base de datos de Postgres a la que se puede acceder en el puerto 5432 del nodo de Postgres. Normalmente, puedes usar el mismo servidor de Postgres que instalaste con Edge, ya sea un servidor o dos servidores Postgres configurados en modo principal/en espera. Si la carga en tu instancia es alto, también puedes crear un nodo de Postgres independiente solo para el SSO de Apigee.

Se agregó compatibilidad de OAuth2 con Edge para la nube privada.

Como se mencionó antes, la implementación perimetral de SAML se basa en tokens de acceso OAuth2.Por lo tanto, Se agregó compatibilidad con OAuth2 a Edge para la nube privada. Para obtener más información, consulta Introducción a OAuth 2.0.

Acerca de SAML

La autenticación de SAML ofrece varias ventajas. Si utiliza SAML, puede hacer lo siguiente:

- Toma el control total de la administración de usuarios. Cuando los usuarios abandonan la organización y de forma centralizada, se les niega automáticamente el acceso a Edge.

- Controla cómo se autentican los usuarios para acceder a Edge. Puedes elegir otros tipos de autenticación para las distintas organizaciones de Edge.

- Controla las políticas de autenticación. Es posible que tu proveedor de SAML admita políticas de autenticación que se ajusten mejor a los estándares de tu empresa.

- Puedes supervisar los accesos, salidas, intentos de acceso fallidos y actividades de alto riesgo en la implementación de Edge.

Si habilitas SAML, el acceso a la IU y a la API de administración de Edge usa tokens de acceso de OAuth2. El módulo de SSO de Apigee genera estos tokens, que acepta aserciones SAML devueltas por el tu IdP.

Una vez generado a partir de una aserción de SAML, el token OAuth es válido por 30 minutos y la actualización es válido por 24 horas. Tu entorno de desarrollo puede admitir la automatización para espacios tareas de desarrollo, como automatización de pruebas o integración continua/implementación continua (CI/CD), que requieren tokens con mayor duración. Consulta Cómo usar SAML con tareas automatizadas para obtener más información crear tokens especiales para tareas automatizadas.

Acerca del LDAP

El Protocolo ligero de acceso a directorios (LDAP) es una aplicación estándar abierta de la industria de directorio para acceder a servicios de información de directorio distribuidos y mantenerlos. Directorios servicios pueden proporcionar cualquier conjunto organizado de registros, a menudo con una estructura jerárquica, como un de correo electrónico corporativo.

La autenticación LDAP dentro del SSO de Apigee usa el módulo LDAP de Spring Security. Como resultado, el los métodos de autenticación y las opciones de configuración para la compatibilidad con LDAP del SSO de Apigee se se correlacionan con los encontrados en el LDAP de Spring Security.

LDAP con Edge para la nube privada admite los siguientes métodos de autenticación frente a un Servidor compatible con LDAP:

- Búsqueda y vinculación (vinculación indirecta)

- Vinculación simple (vinculación directa)

El SSO de Apigee intenta recuperar la dirección de correo electrónico del usuario y actualizar su registro de usuario interno con él para que haya una dirección de correo electrónico actual registrada, ya que Edge lo usa para la autorización comerciales.

URLs de la IU y la API de Edge

La URL que usas para acceder a la IU de Edge y a la API de Edge Management es la misma que se usó antes habilitaste SAML o LDAP. Para la IU de Edge:

http://edge_UI_IP_DNS:9000 https://edge_UI_IP_DNS:9000

Donde edge_UI_IP_DNS es la dirección IP o el nombre de DNS de la máquina que aloja la IU de Edge. Como parte de la configuración de la IU de Edge, puedes especificar que la conexión use HTTP o el protocolo HTTPS encriptado.

Para la API de Edge Management:

http://ms_IP_DNS:8080/v1 https://ms_IP_DNS:8080/v1

Donde ms_IP_DNS es la dirección IP o el nombre de DNS de la administración Servidor. Como parte de la configuración de la API, puedes especificar que la conexión use HTTP o protocolo HTTPS encriptado.

Configurar TLS en el SSO de Apigee

De forma predeterminada, la conexión al SSO de Apigee usa HTTP a través del puerto 9099 en el nodo que aloja

apigee-sso, el módulo de SSO de Apigee. Integrado en apigee-sso es un Tomcat

que controla las solicitudes HTTP y HTTPS.

El SSO de Apigee y Tomcat admiten tres modos de conexión:

- PREDETERMINADO: La configuración predeterminada admite solicitudes HTTP en el puerto. 9,099.

- SSL_TERMINATION: Se habilitó el acceso TLS al SSO de Apigee en el puerto de es tu mejor opción. Debes especificar una clave y un certificado de TLS para este modo.

- SSL_PROXY: configura el SSO de Apigee en modo proxy, lo que significa que instalaste un

balanceador de cargas frente a

apigee-ssoy TLS que finalizó en la carga del balanceador de cargas. Puedes especificar el puerto que se usa enapigee-ssopara las solicitudes de la carga. del balanceador de cargas.

Habilita la compatibilidad de IdP externo en el portal

Después de habilitar la compatibilidad con IdP externo para Edge, tienes la opción de habilitarla en el portal de servicios para desarrolladores de Apigee (o, simplemente, para el portal). El portal es compatible con la autenticación SAML y LDAP cuando se hacen solicitudes a Edge. Ten en cuenta que es es diferente de la autenticación SAML y LDAP para el acceso del desarrollador al portal. Tú configuras las bibliotecas La autenticación del IdP para el acceso del desarrollador por separado Consulta Configura el portal para usar IdP y obtén más.

Como parte de la configuración del portal, debes especificar la URL del SSO de Apigee que instalaste con Edge: