أنت الآن بصدد الاطّلاع على مستندات Apigee Edge.

انتقِل إلى

مستندات Apigee X. info

استخدِم هذا الدليل التوضيحي لمعرفة كيف يمكنك فهم الثغرات الأمنية الحالية والمحتملة بشكل أفضل. يوضّح هذا الموضوع التقارير التي ستظهر لك في واجهة المستخدم، ويقدّم طرقًا للتفكير في أمان خوادم وكيل واجهة برمجة التطبيقات.

يمكن لمشرفي المؤسسة ومشرفي المؤسسة الذين لديهم إذن بالقراءة فقط الوصول إلى هذه التقارير في واجهة مستخدم Edge.

التقارير المتاحة في "عمليات واجهة برمجة التطبيقات المتقدّمة"

توضّح هذه الصفحة كيفية استخدام التقارير الأمنية، بما في ذلك التقارير المقدَّمة إلى جميع عملاء Edge for Cloud Enterprise والتقارير المتاحة فقط لعملاء Advanced API Ops. لن يتمكّن عملاء Edge for Cloud Enterprise الذين لم يشتروا Advanced API Ops من الوصول إلى بعض التقارير الموضّحة أدناه.

اطّلِع على مقدمة عن تقارير الأمان للحصول على قائمة كاملة بالتقارير المتاحة لجميع عملاء Enterprise والتقارير المتاحة فقط لعملاء Advanced API Ops.

الحصول على نبذة عن نشاط وقت التشغيل والإعداد

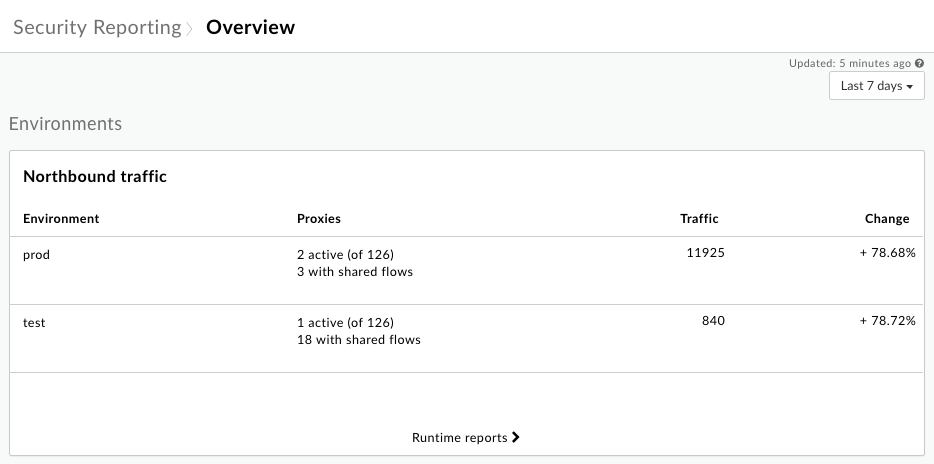

يمكنك استخدام صفحة نظرة عامة للحصول على لقطة أمان لإعدادات حركة البيانات ووقت التشغيل، بما في ذلك العمليات التي يُحتمل أن تكون حساسة. من خلال صورة لأكبر كميات النشاط، لا سيما النشاط الذي يمثّل ثغرة أمنية محتملة، يمكنك استكشاف بيانات أكثر تفصيلاً حول الإعدادات وحركة البيانات.

للاطّلاع على نشاط وقت التشغيل، اتّبِع الخطوات التالية:

في قائمة التنقّل الجانبية، انقر على تحليل > تقارير الأمان > نظرة عامة.

في أعلى يسار الصفحة، انقر على القائمة المنسدلة الخاصة بالفترة الزمنية، ثم اختَر الفترة السابقة التي تريد عرض البيانات الخاصة بها:

يعرض الرسم البياني لعدد الزيارات الواردة معلومات عن الطلبات الواردة إلى خوادم وكيل واجهة برمجة التطبيقات لكل بيئة في مؤسستك.

لفحص الزيارات الواردة بتفصيل أكبر، انقر على تقارير وقت التشغيل لعرض بيانات تفصيلية في صفحة وقت التشغيل الموضّحة أدناه.

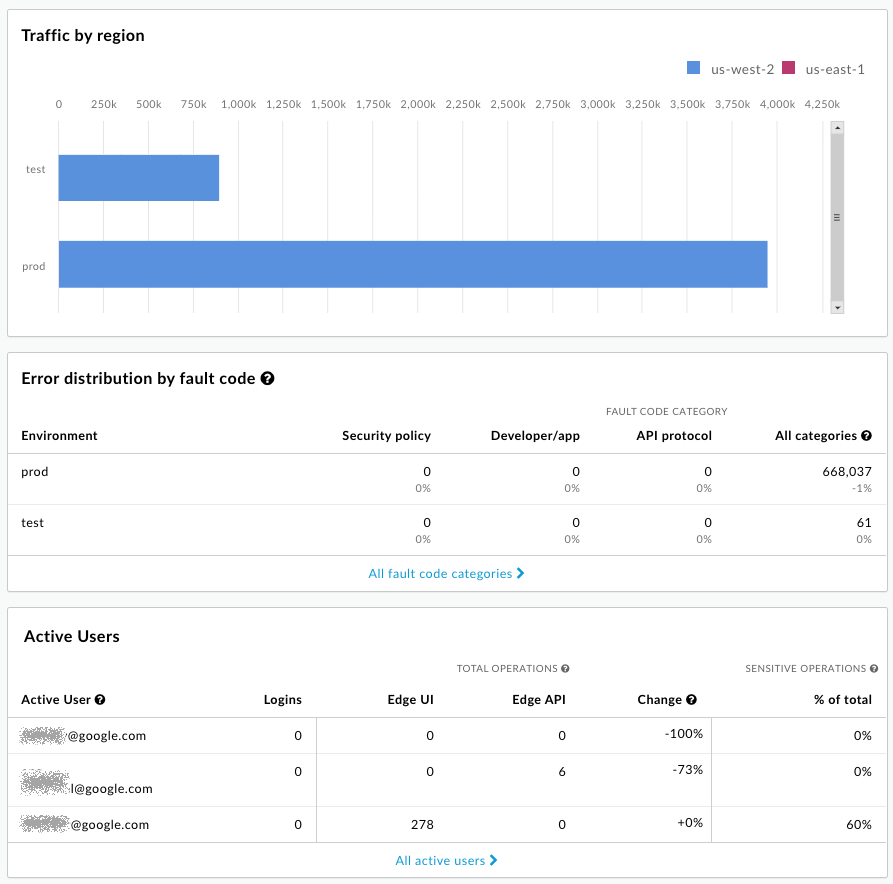

أسفل الرسم البياني حركة البيانات الصاعدة، ستجد رسومات بيانية تعرض حركة البيانات حسب المنطقة (فقط عندما يكون لديك مناطق متعدّدة)، وتوزيع الأخطاء حسب رمز الخطأ، والمستخدمون حسب العمليات التي يُحتمَل أن تكون حساسة (لمشرفي المؤسسة فقط):

تم إخفاء عناوين البريد الإلكتروني عمدًا في هذه الصورة. اطّلِع على لمحة عن العمليات الحسّاسة أدناه للحصول على وصف للعمليات الحسّاسة.

طرح أسئلة حول ما يظهر على الشاشة

تساعدك اللقطة العامة التي تقدّمها صفحة نظرة عامة في الاطّلاع على السمات البارزة المتعلّقة بأمان نظامك. استنادًا إلى ما تراه، يمكنك طرح الأسئلة التالية على نفسك:

- هل تتجاوز نسبة الطلبات توقعاتك؟ هل يجب إلقاء نظرة فاحصة على خوادم وكيل واجهة برمجة التطبيقات التي تتلقّى هذه الطلبات؟

- هل تبدو النسبة المئوية للزيارات لكل منطقة صحيحة؟ هل هناك منطقة واحدة يتم تحميلها بشكل زائد؟

- هل يظهر لك عدد كبير من رموز الأعطال؟ أين تحدث هذه الأخطاء؟

- (مشرفو المؤسسة فقط) مَن المستخدمون الذين ينفّذون معظم العمليات التي يُحتمل أن تكون حساسة؟

الحصول على تفاصيل حركة المرور في وقت التشغيل

استخدِم صفحة وقت التشغيل لعرض تفاصيل حول الزيارات في وقت التشغيل وتحديد الثغرات الأمنية الحالية. يمكنك مثلاً:

- تحديد مقدار الزيارات غير المتوافقة مع بروتوكول HTTPS التي يتم توجيهها إلى الخوادم الوكيلة والأهداف

- عرض تفاصيل حول تطبيقات المطوّر والمضيفات الافتراضية التي تقدّم هذه الزيارات

- عرض عدد الأخطاء حسب رمز العطل

للاطّلاع على تفاصيل عدد الزيارات في وقت التشغيل، اتّبِع الخطوات التالية:

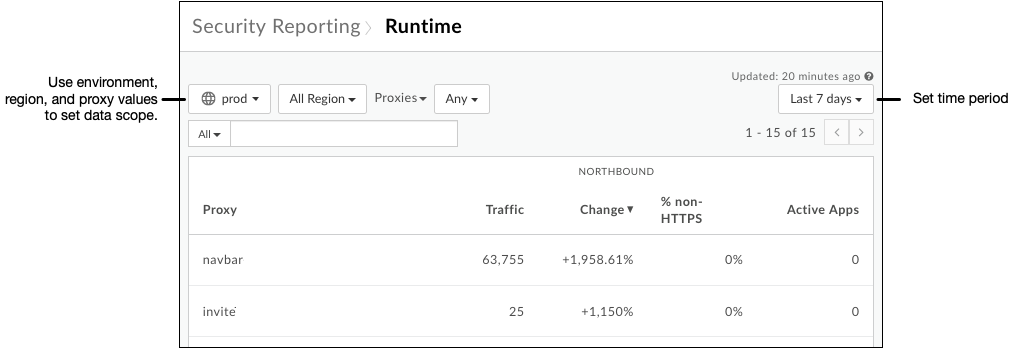

- في قائمة التنقّل الجانبية، انقر على تحليل > تقارير الأمان > وقت التشغيل.

- لضبط نطاق البيانات التي تريد الاطّلاع عليها، اختَر في أعلى الصفحة البيئة والمنطقة والفترة الزمنية التي تريد الاطّلاع على البيانات خلالها.

- تأكَّد من أنّ القائمة المنسدلة بجانب القائمة المنسدلة الخاصة بالبيئة مكتوب فيها "الخوادم الوكيلة" (وليس "الاستهدافات" أو أي قيمة أخرى، سنتناول ذلك أدناه)، واترك القيمة على "أي".

يُرجى العِلم أنّ الجدول يعرض خوادم وكيلة لواجهة برمجة التطبيقات ضمن النطاق الذي تحدّده، بالإضافة إلى إجمالي عدد الزيارات خلال الفترة. على وجه الخصوص، راجِع العمود الذي يعرض الزيارات التي لا تستخدم بروتوكول HTTPS. يمثّل ذلك الطلبات المُرسَلة إلى الخادم الوكيل المُدرَج والتي يتم تلقّيها عبر بروتوكول غير HTTPS، بدلاً من HTTPS. هذه ثغرة أمنية:

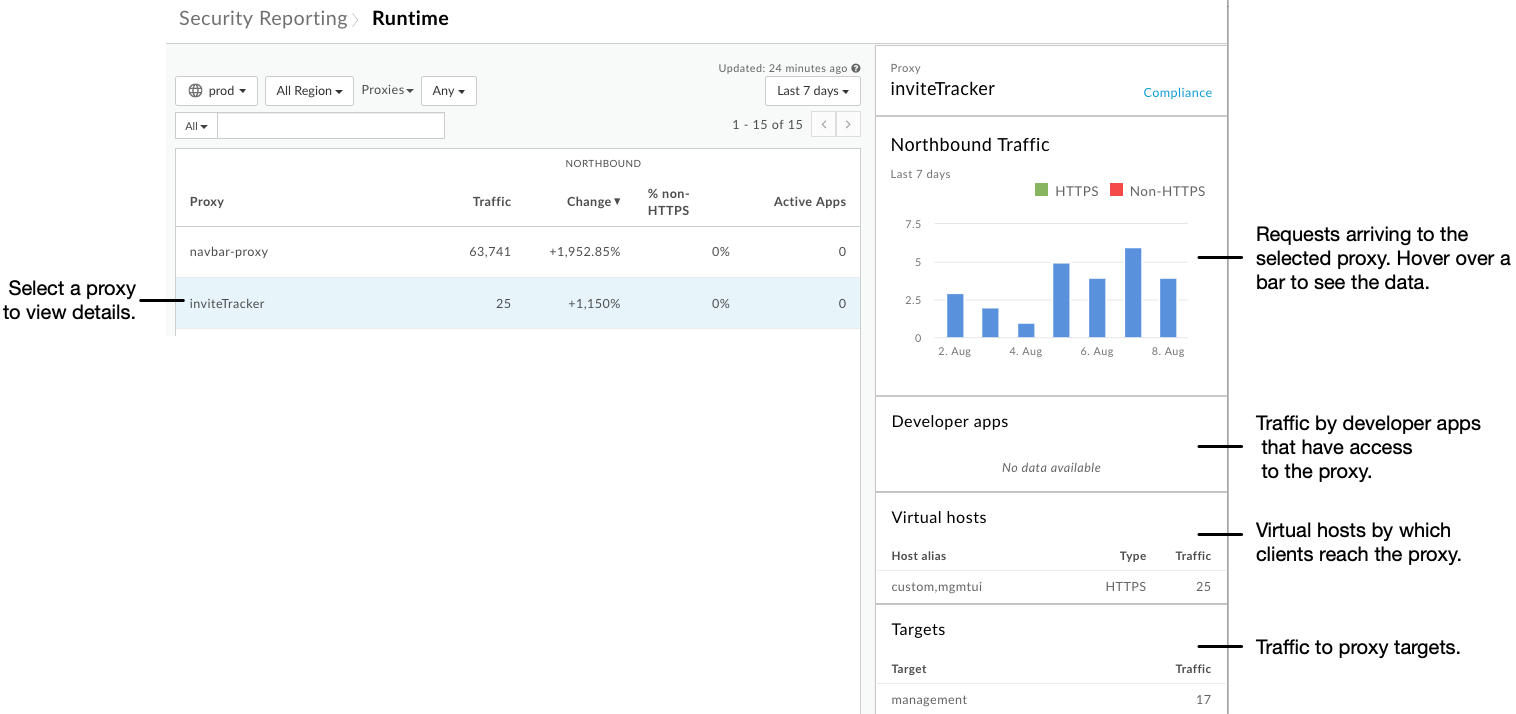

انقر على صف في الجدول لعرض مزيد من المعلومات حول الخادم الوكيل. كما هو الحال مع الرسم البياني "إجمالي عدد الزيارات"، يمكنك تمرير مؤشر الماوس فوق الأشرطة في الرسم البياني الزيارات الواردة لعرض البيانات الأساسية:

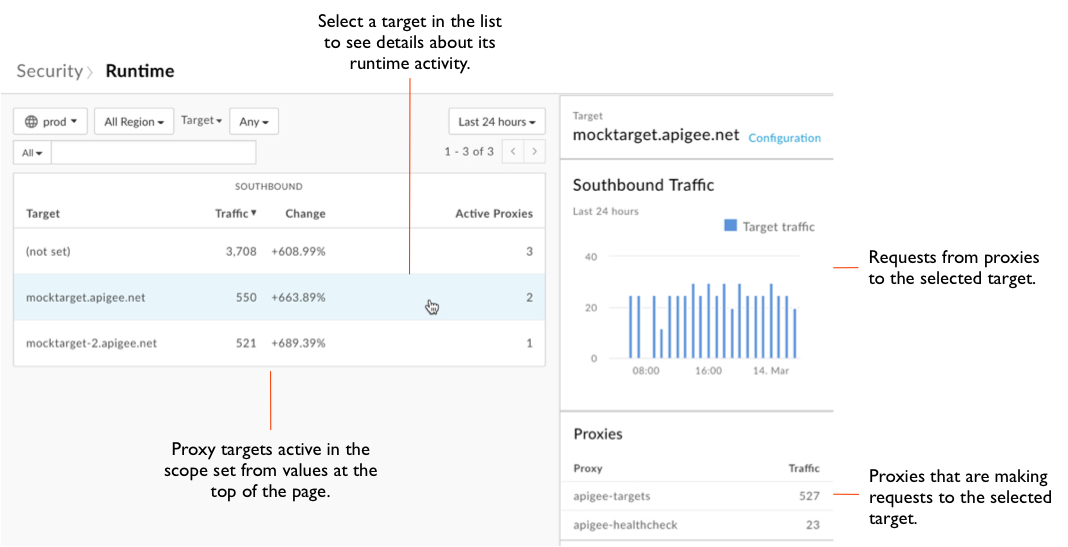

في أعلى الصفحة، انقر على القائمة المنسدلة الخوادم الوكيلة، ثمّ انقر على الاستهدافات.

يُرجى العِلم أنّ الجدول يعرض معلومات مشابهة لأهداف الخادم الوكيل كما يعرض الجدول الخاص بالخوادم الوكيلة.

انقر على صف في الجدول لعرض تفاصيل حول الهدف.

في أعلى الصفحة، انقر على القائمة المنسدلة الاستهدافات، ثم انقر على التطبيقات لعرض معلومات عن تطبيقاتك.

في أعلى الصفحة، انقر على القائمة المنسدلة التطبيقات، ثم انقر على رموز الأعطال لعرض معلومات حول رموز الأعطال.

طرح أسئلة حول ما يظهر على الشاشة

توضّح صفحة وقت التشغيل سلوك الخوادم الوكيلة في سياق عدد الزيارات الحالي، أي الطلبات الواردة من العملاء والطلبات المُرسَلة إلى الأهداف. استخدِم ما يظهر لك لطرح أسئلة على نفسك حول ما إذا كانت الخوادم الوكيلة تعمل على النحو المطلوب.

- اطّلِع على تفاصيل كل خادم وكيل يتلقّى عدد زيارات لا يستخدم HTTPS. هل يبدو جزء عدد الزيارات هذا مناسبًا لهذا الوكيل؟ هل يجب إعادة ضبط الخادم الوكيل لتلقّي الطلبات عبر HTTPS؟

- اطّلِع على البيانات من مجموعة متنوّعة من النطاقات، مثل سجلّ أكثر أو أقل. هل هناك أيّ أحداث رائجة يمكنك الاستفادة منها؟

- هل هناك أي زيادات كبيرة في عدد الزيارات من خادم وكيل إلى هدف؟ هل يجب أن يتم التوسّط في هذه الزيارات من خلال سياسات إدارة الزيارات؟

الحصول على تفاصيل الإعداد

من خلال الحصول على تفاصيل حول الإعداد من منظور أمني، يمكنك البدء في تحديد الأماكن التي يمكنك فيها تحسين الأمان عن طريق تغيير طريقة إعداد الخوادم الوكيلة. تمنحك صفحة الإعداد عرضًا تفصيليًا لطريقة استخدام الخوادم الوكيلة والأهداف للأدوات المتاحة في Apigee Edge.

للاطّلاع على تفاصيل الإعداد:

- في قائمة التنقّل الجانبية، انقر على عنصر القائمة تحليل > إعداد تقارير الأمان > الإعدادات.

- لضبط نطاق البيانات التي تريد الاطّلاع عليها، اختَر في أعلى الصفحة البيئة التي تريد الاطّلاع على بياناتها.

- تأكَّد من أنّ القائمة المنسدلة بجانب القائمة المنسدلة الخاصة بالبيئة مكتوب فيها "الخوادم الوكيلة" (وليس "الاستهدافات" أو قيم أخرى)، واترك قيمتها على "أي".

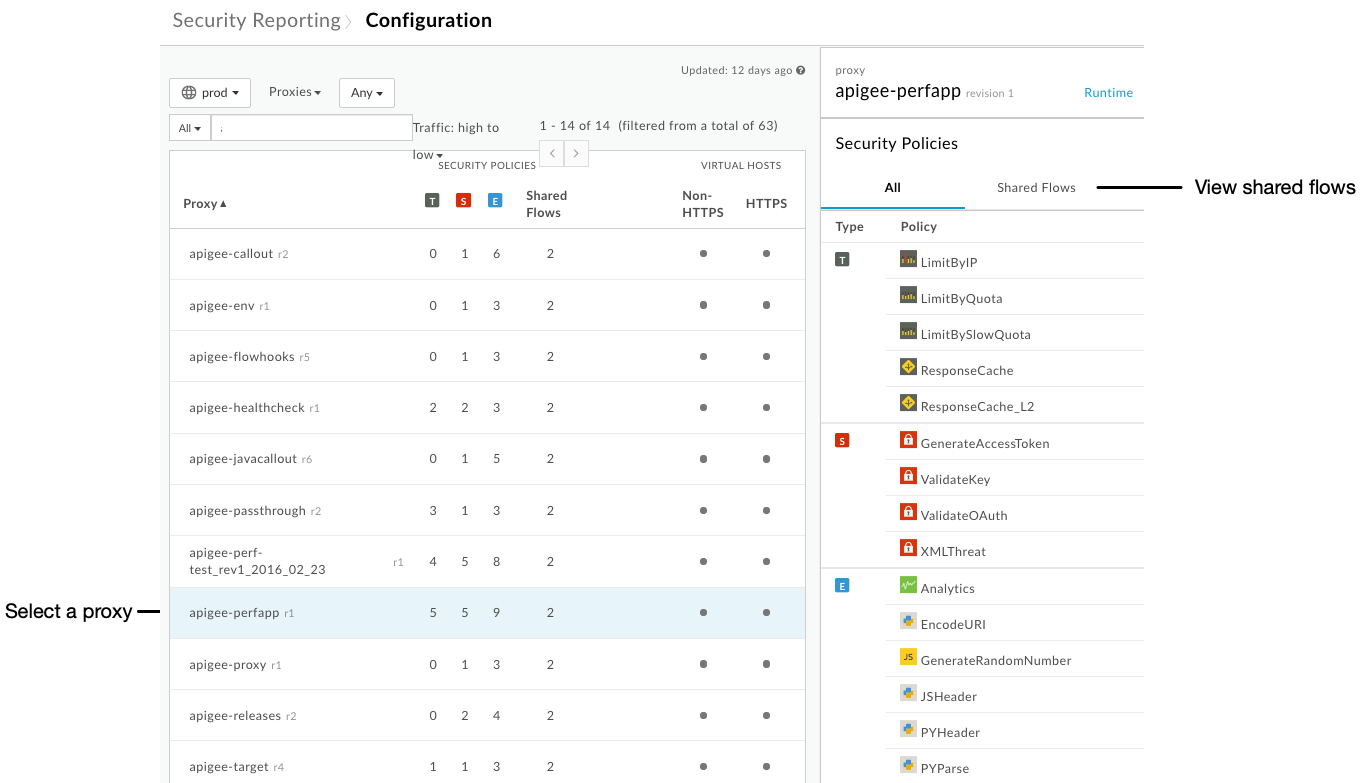

- بالنسبة إلى كل وكيل، يشير الجدول إلى ما يلي:

- عدد السياسات المستخدَمة من مجموعات السياسات المتعلّقة بالأمان مجموعات السياسات هي إدارة حركة المرور والأمان والإضافات. لمزيد من المعلومات عن المجموعات، اطّلِع على نظرة عامة على مرجع السياسات.

- عدد عمليات سير العمل المشتركة، إن وُجدت، التي يستخدمها وكيل.

- تحديد ما إذا كانت المضيفات الافتراضية للوكيل معدّة لتلقّي طلبات غير HTTPS أو طلبات HTTPS أو كليهما

انقر على صف في الجدول لعرض المزيد من المعلومات حول إعدادات الخادم الوكيل:

إذا كان الخادم الوكيل الذي اخترته يتضمّن تدفقات مشتركة، انقر على التدفقات المشتركة على الجانب الأيسر من واجهة المستخدم لعرض قائمة بالسياسات المتعلّقة بالأمان التي تم ضبطها في التدفقات المشتركة التي يستدعيها هذا الخادم الوكيل.

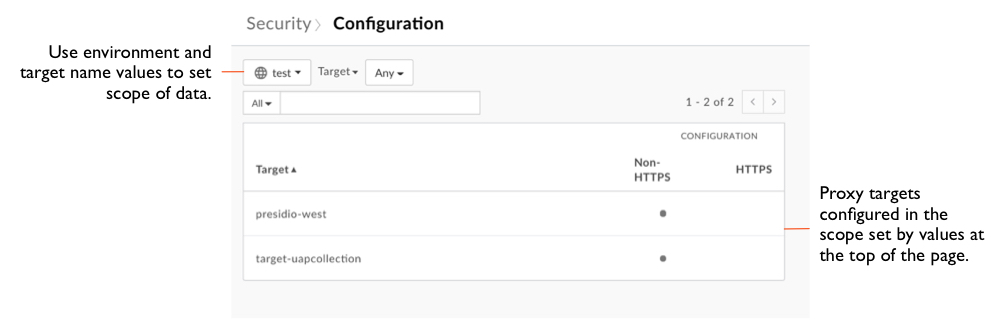

في أعلى الصفحة، انقر على القائمة المنسدلة الخوادم الوكيلة، ثمّ انقر على الاستهدافات.

يُرجى العِلم أنّ الجدول يشير إلى ما إذا كان يتم الوصول إلى الاستهدافات من خلال طلبات غير HTTPS أو طلبات HTTPS:

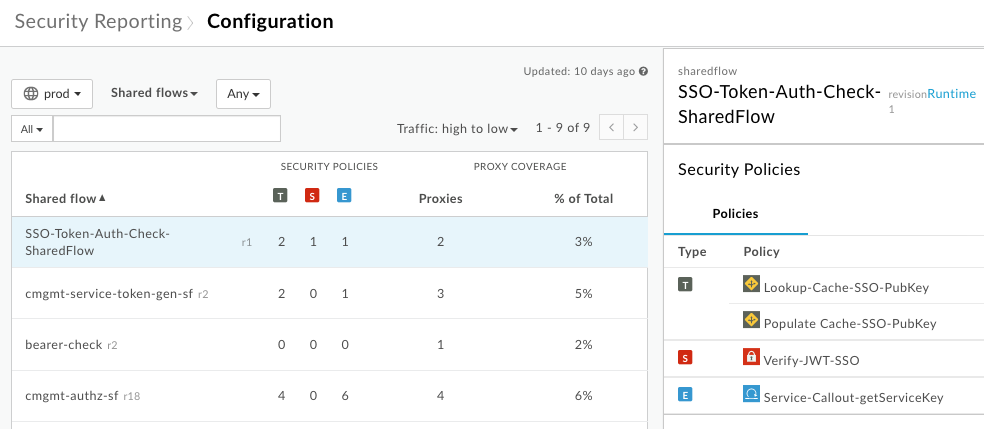

في أعلى الصفحة، انقر على القائمة المنسدلة الاستهدافات، ثمّ انقر على مسارات الإحالة الناجحة المشترَكة لعرض معلومات عن مسارات الإحالة الناجحة المشترَكة، بما في ذلك:

- عدد السياسات المستخدَمة من مجموعات السياسات المتعلّقة بالأمان

- عدد الخوادم الوكيلة التي تستخدم كل تدفق مشترك

طرح أسئلة حول ما يظهر على الشاشة

بينما توضّح صفحة وقت التشغيل كيفية عمل الخوادم الوكيلة في ظروف وقت التشغيل، توضّح صفحة الإعدادات كيفية ضبطها للتعامل مع هذه الظروف. عند مراجعة التقارير، ألقِ نظرة فاحصة على كل مقياس وكيل.

- هل تتضمّن الخوادم الوكيلة سياسات الأمان المناسبة؟ لا يجب ضبط جميع الخوادم الوكيلة بشكل متطابق عندما يتعلق الأمر بالأمان. على سبيل المثال، من المحتمل أن يكون الخادم الوكيل الذي يتلقّى عددًا كبيرًا من الطلبات أو الذي يتفاوت عدد طلباته بشكل كبير بحاجة إلى سياسات للتحكّم في عدد الزيارات، مثل سياسة SpikeArrest.

- إذا كان استخدام مسار المستخدم المشترَك منخفضًا، ما السبب في ذلك؟ يمكن أن تكون عمليات التدفق المشترَكة طريقة مفيدة لإنشاء وظائف قابلة لإعادة الاستخدام ذات صلة بالأمان. لمزيد من المعلومات عن مهام سير العمل المشتركة، يُرجى الاطّلاع على مهام سير العمل المشتركة القابلة لإعادة الاستخدام.

- هل تستخدم تدفقات مشتركة مرتبطة بخطافات التدفق؟ من خلال ربط تدفق مشترك يحتوي على سياسات متعلقة بالأمان بخطاف تدفق، يمكنك فرض وظيفة الأمان هذه على مستوى جميع الخوادم الوكيلة في بيئة معيّنة. لمزيد من المعلومات عن نقاط ربط سير العمل، يُرجى الاطّلاع على ربط سير عمل مشترك باستخدام نقطة ربط سير عمل.

- هل يجب السماح للخادم الوكيل باستضافة افتراضية لا تستخدم HTTPS؟

الحصول على تفاصيل نشاط المستخدم

في إطار مراقبة الأمان، يجب الانتباه إلى العمليات التي قد تكون حساسة والتي يجريها المستخدمون. تعرض صفحة نشاط المستخدم عدد العمليات الحسّاسة التي نفّذها المستخدمون. اطّلِع على لمحة عن العمليات الحسّاسة أدناه للحصول على وصف للعمليات الحسّاسة.

يمكن لمشرفي المؤسسة الذين اشتروا Advanced API Ops فقط الوصول إلى صفحة نشاط المستخدم. لا يمكن لأي أدوار أخرى، بما في ذلك "مشرف المؤسسة للقراءة فقط"، الوصول إلى هذه الصفحة.

لعرض نشاط المستخدم، اتّبِع الخطوات التالية:

- في قائمة التنقّل الجانبية، انقر على عنصر القائمة تحليل > تقارير الأمان > نشاط المستخدم.

- انقر على مربّع التاريخ لضبط النطاق الزمني.

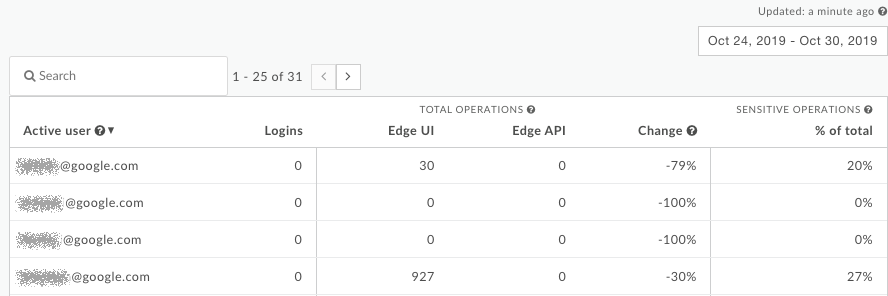

بالنسبة إلى كل مستخدم في المؤسسة، يعرض الجدول ما يلي (تم إخفاء عناوين البريد الإلكتروني عمدًا):

- عدد عمليات تسجيل الدخول

- عدد العمليات الحسّاسة التي نفّذها المستخدم من خلال واجهة المستخدم أو واجهة برمجة التطبيقات

- التغيّر في النشاط خلال النطاق الزمني المحدّد

- النسبة المئوية لجميع العمليات التي نفّذها المستخدم والتي تُعدّ حسّاسة

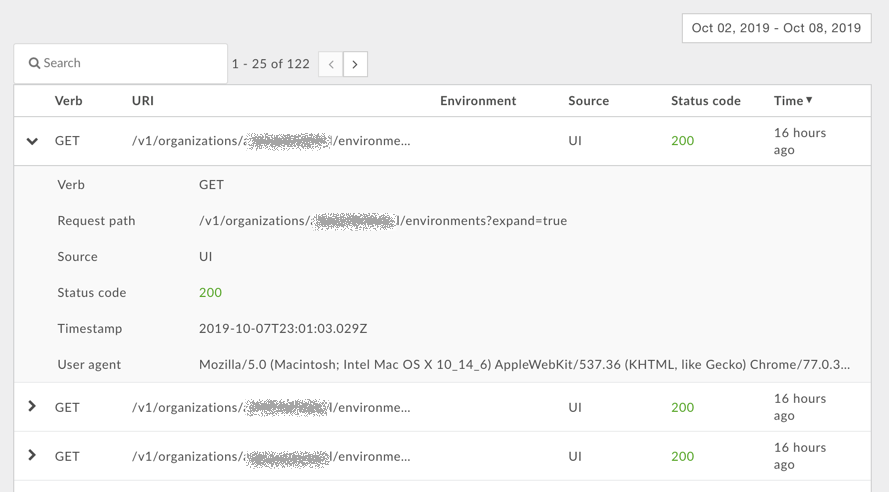

انقر على صف في الجدول لعرض معلومات تفصيلية عن نشاط المستخدم:

لمحة عن العمليات الحسّاسة

تعرض صفحة نظرة عامة وصفحة نشاط المستخدم معلومات حول العمليات الحسّاسة التي نفّذها المستخدمون. العملية الحسّاسة هي أي عملية في واجهة المستخدم أو واجهة برمجة التطبيقات تنفّذ إجراء GET/PUT/POST/DELETE على أنماط واجهة برمجة التطبيقات التالية:

| حالة الاستخدام | نمط عنوان URI للطلب |

|---|---|

| الوصول إلى المطوّرين | /v1/organizations/org_name/developers* |

| الوصول إلى التطبيقات | /v1/organizations/org_name/apps* |

| الوصول إلى التقارير المخصّصة | /v1/organizations/org_name/environments/env_name/stats* |

| الوصول إلى جلسات التتبُّع | /v1/organizations/org_name/environments/env_name/apis/proxy/revisions/rev/debugsessions* |

| الوصول إلى المضيفات الافتراضية | /v1/organizations/org_name/environments/env_name/virtualhosts* |

بالنسبة إلى هذه الأنماط، يتوافق الرمز * مع أي مسار مورد. على سبيل المثال، بالنسبة إلى نمط URI:

/v1/organizations/org_name/developers*

تتتبّع Edge إجراءات GET/PUT/POST/DELETE على عناوين URI التالية:

/v1/organizations/org_name/developers /v1/organizations/org_name/developers/developer_email /v1/organizations/org_name/developersdeveloper_email/attributes/attribute_name

طرح أسئلة حول ما يظهر على الشاشة

توفّر صفحة نشاط المستخدم طريقة للتعمّق في نشاط مستخدمي المؤسسة. بالنسبة إلى كل مستخدم، يمكنك طرح الأسئلة التالية على نفسك:

- هل عدد عمليات تسجيل الدخول مناسب للمستخدم؟

- هل يُجري المستخدم عددًا كبيرًا من العمليات الحسّاسة؟ هل هذه هي العمليات المتوقّعة التي يجب أن ينفّذها هذا المستخدم؟

- هل تغيّر نشاط المستخدم خلال فترة زمنية معيّنة؟ لماذا تغيّرت النسبة المئوية؟