شما در حال مشاهده اسناد Apigee Edge هستید.

به مستندات Apigee X بروید . اطلاعات

از این راهنما برای درک اینکه چگونه می توانید آسیب پذیری های امنیتی فعلی و بالقوه را بهتر درک کنید، استفاده کنید. این مبحث گزارشهایی را که در رابط کاربری مشاهده خواهید کرد، شرح میدهد و راههایی برای فکر کردن درباره امنیت پروکسیهای API شما ارائه میدهد.

فقط مدیران سازمان و مدیر سازمان فقط خواندنی می توانند به این گزارش ها در رابط کاربری Edge دسترسی داشته باشند.

گزارشهای موجود در Advanced API Ops

این صفحه نحوه استفاده از گزارشهای امنیتی را شرح میدهد، از جمله گزارشهایی که به همه مشتریان Edge برای Cloud Enterprise ارائه میشوند و آنهایی که فقط برای مشتریان Advanced API Ops در دسترس هستند. مشتریان Edge for Cloud Enterprise که Advanced API Ops را خریداری نکردهاند، به برخی از گزارشهای شرح داده شده در زیر دسترسی نخواهند داشت.

برای فهرست کامل گزارشهایی که برای همه مشتریان Enterprise و آنهایی که فقط برای مشتریان Advanced API Ops در دسترس هستند، به مقدمه گزارشهای امنیتی مراجعه کنید.

یک عکس فوری از فعالیت و پیکربندی زمان اجرا دریافت کنید

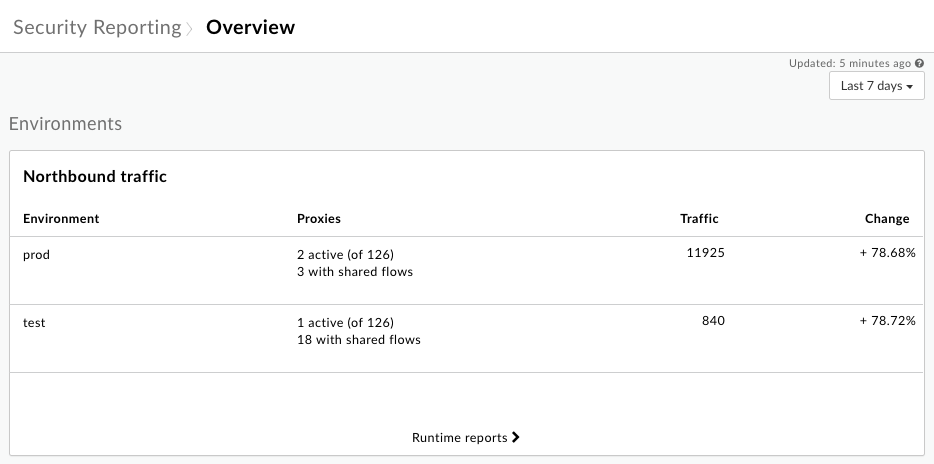

می توانید از صفحه نمای کلی برای دریافت یک عکس فوری امنیتی از ترافیک پیکربندی و زمان اجرا، از جمله عملیات بالقوه حساس استفاده کنید. با تصویری از بیشترین میزان فعالیت - به ویژه فعالیتی که نشان دهنده یک آسیب پذیری امنیتی احتمالی است - می توانید داده های دقیق تری در مورد پیکربندی و ترافیک کاوش کنید.

برای مشاهده فعالیت زمان اجرا:

در منوی پیمایش کناری، روی تجزیه و تحلیل > گزارش امنیتی > نمای کلی کلیک کنید.

در گوشه بالا سمت راست، روی بازشو دوره زمانی کلیک کنید، سپس دوره قبلی را که میخواهید دادهها را برای آن مشاهده کنید انتخاب کنید:

نمودار ترافیک Northbound اطلاعاتی درباره درخواستهای ورودی به پراکسیهای API شما برای هر محیط در سازمان شما نشان میدهد.

برای بررسی جزئیات بیشتر ترافیک ورودی، روی گزارشهای زمان اجرا کلیک کنید تا اطلاعات دقیق را در صفحه Runtime مشاهده کنید که در زیر توضیح داده شده است.

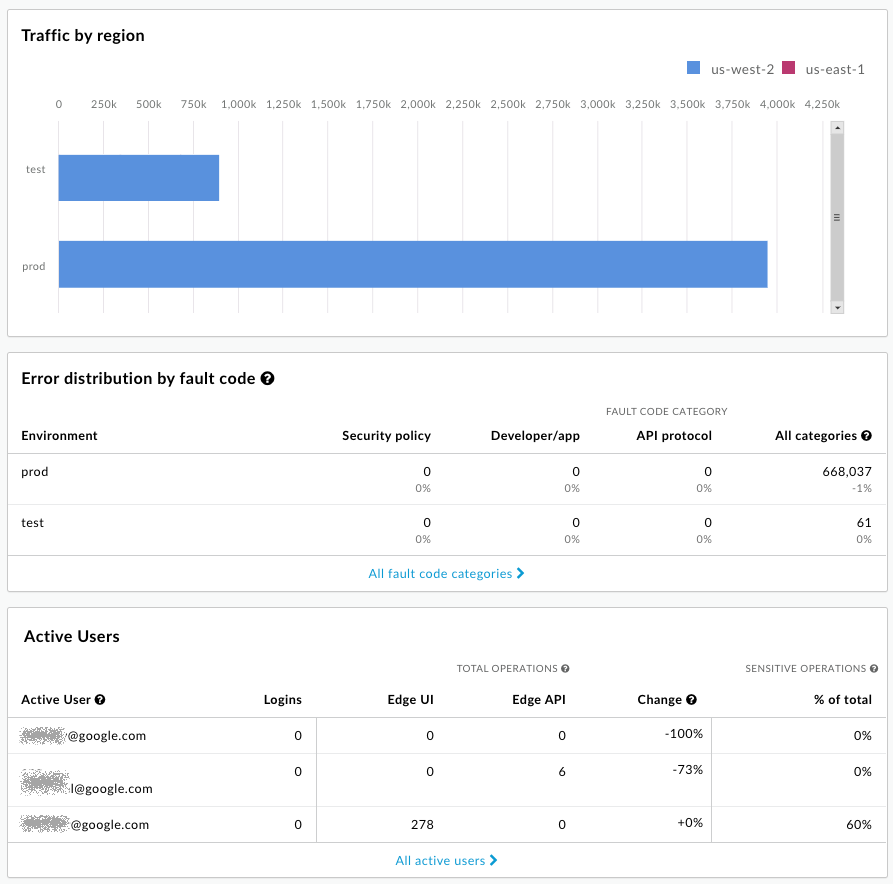

در زیر نمودار ترافیک شمال ، نمودارهایی را خواهید یافت که ترافیک را بر اساس منطقه (فقط زمانی که چندین منطقه دارید)، توزیع خطا بر اساس کد خطا ، و کاربران بر اساس عملیات بالقوه حساس (فقط مدیران سازمان) را نشان می دهد:

آدرس های ایمیل عمداً در این تصویر پنهان شده اند. برای توضیح عملیات حساس، در مورد عملیات حساس زیر را ببینید.

درباره آنچه می بینید سؤال بپرسید

عکس فوری سطح بالا ارائه شده توسط صفحه نمای کلی به شما کمک می کند تا ویژگی های برجسته مرتبط با امنیت سیستم خود را مشاهده کنید. بر اساس آنچه می بینید، ممکن است سوالات زیر را از خود بپرسید:

- آیا درصد درخواست ها فراتر از انتظار شماست؟ آیا باید نگاه دقیقتری به این که کدام پروکسیهای API این درخواستها را دریافت میکنند بیندازید؟

- آیا درصد ترافیک هر منطقه صحیح به نظر می رسد؟ آیا یک منطقه اضافه بار می شود؟

- آیا تعداد زیادی کد خطا می بینید؟ کجا رخ می دهند؟

- (فقط مدیران سازمان) کدام کاربران حساس ترین عملیات بالقوه را فراخوانی می کنند؟

جزئیات ترافیک زمان اجرا را دریافت کنید

از صفحه Runtime برای مشاهده جزئیات ترافیک زمان اجرا و شناسایی آسیب پذیری های امنیتی فعلی استفاده کنید. به عنوان مثال، شما می توانید:

- میزان ترافیک غیر HTTPS که به پراکسی ها و اهداف شما می رود را شناسایی کنید.

- جزئیات مربوط به برنامههای توسعهدهنده و میزبانهای مجازی را که به آن ترافیک سرویس میدهند، مشاهده کنید.

- مشاهده تعداد خطا بر اساس کد خطا.

برای مشاهده جزئیات ترافیک زمان اجرا:

- در منوی پیمایش کناری، روی تجزیه و تحلیل > گزارش امنیتی > زمان اجرا کلیک کنید.

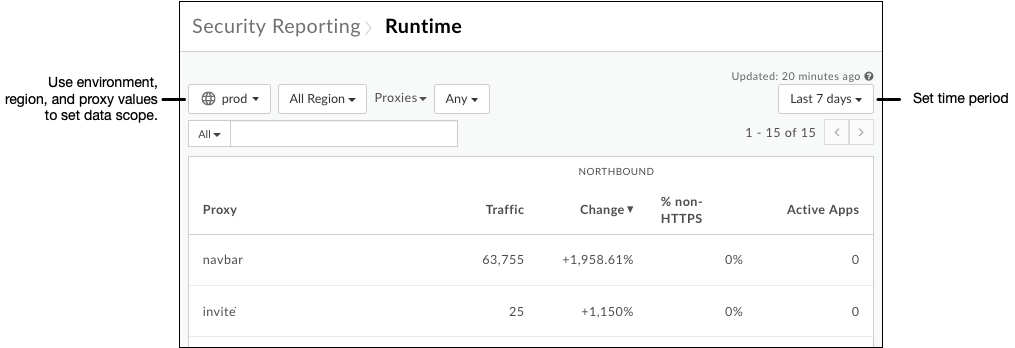

- برای تنظیم محدوده برای داده هایی که می خواهید ببینید، در بالای صفحه محیط، منطقه و دوره زمانی را که می خواهید داده ها را ببینید انتخاب کنید.

- مطمئن شوید که در کنار منوی کشویی محیط، «Proxies» (نه «هدفها» یا هر مقدار دیگری -- در زیر به آن نگاه خواهید کرد) نوشته شده باشد و مقدار آن را به صورت «Any» بگذارید.

توجه داشته باشید که جدول، پراکسیهای API را در محدودهای که تنظیم کردهاید، همراه با کل ترافیک آنها برای دوره فهرست میکند. به طور خاص، به ستونی که ترافیک غیر HTTPS را فهرست می کند توجه کنید. این نشاندهنده درخواستهایی است که به پروکسی فهرستشده ارسال میشوند و به جای HTTPS از طریق غیر HTTPS وارد میشوند. این یک آسیب پذیری امنیتی است:

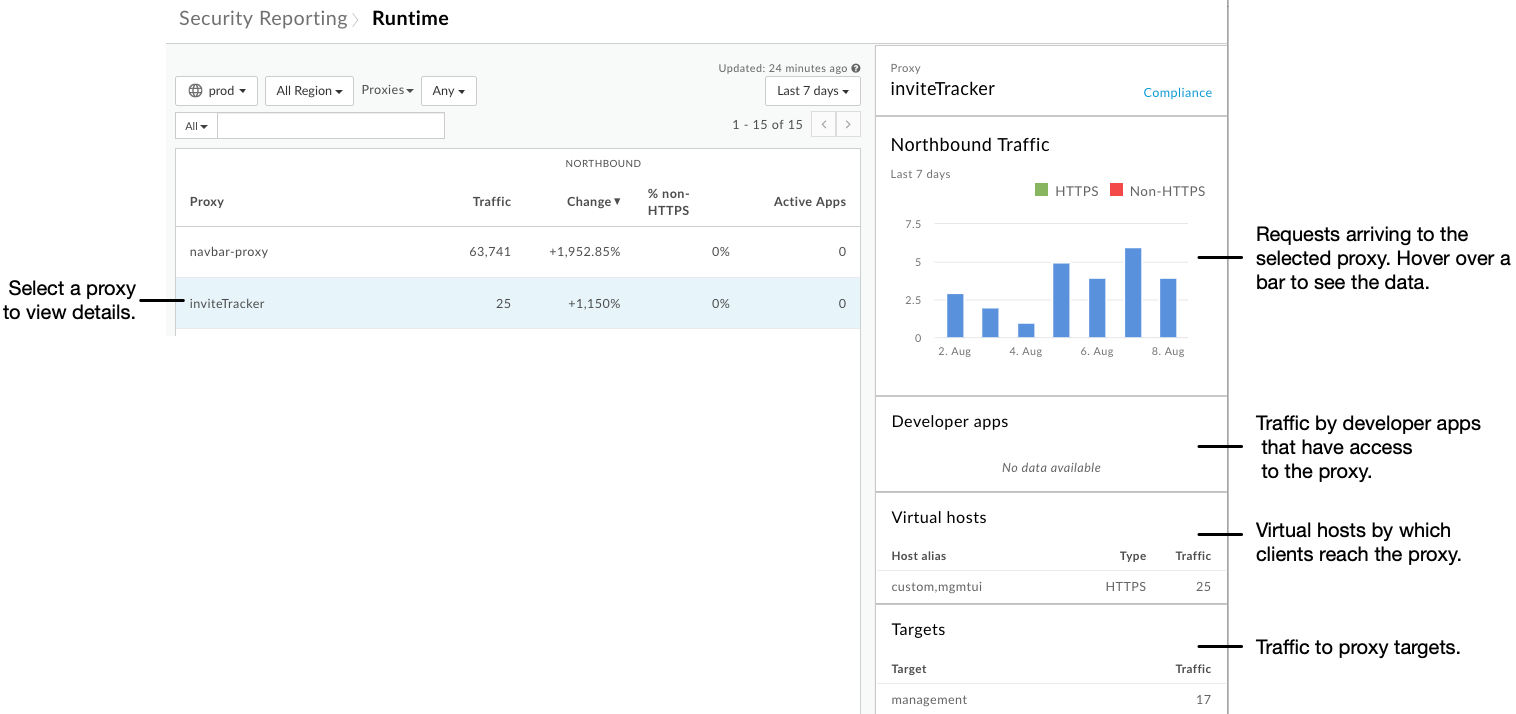

برای مشاهده اطلاعات بیشتر در مورد پروکسی، روی یک ردیف در جدول کلیک کنید. همانند نمودار کل ترافیک، میتوانید برای مشاهده دادههای زیربنایی، ماوس را روی میلههای نمودار ترافیک شمال به شمال ببرید:

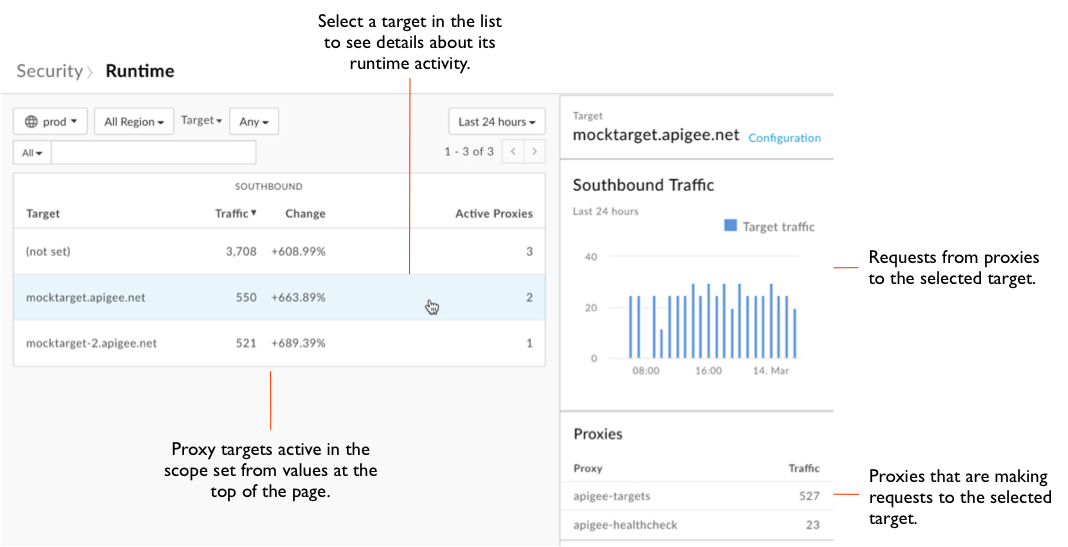

در بالای صفحه، روی منوی کشویی Proxies کلیک کنید، سپس روی Targets کلیک کنید.

توجه داشته باشید که جدول اطلاعات مشابهی را برای اهداف پراکسی مانند جدول فهرست شده برای پراکسی ها فهرست می کند.

روی یک ردیف در جدول کلیک کنید تا جزئیات مربوط به هدف را مشاهده کنید.

در بالای صفحه، روی منوی کشویی Targets کلیک کنید، سپس روی Apps کلیک کنید تا اطلاعات مربوط به برنامه های خود را مشاهده کنید.

در بالای صفحه، روی منوی کشویی Apps کلیک کنید، سپس روی کدهای خطا کلیک کنید تا اطلاعات مربوط به کدهای خطا را مشاهده کنید.

درباره آنچه می بینید سؤال بپرسید

صفحه Runtime نشان میدهد که پراکسیهای شما چگونه در زمینه ترافیک فعلی رفتار میکنند - درخواستهای مشتریان، درخواستها به اهداف. از آنچه نشان داده شده است استفاده کنید تا از خود سؤالاتی بپرسید که آیا پروکسی های شما آنطور که باید رفتار می کنند یا خیر.

- به جزئیات هر پروکسی که ترافیک غیر HTTPS دریافت می کند نگاه کنید. آیا بخشی از آن ترافیک برای آن پروکسی مناسب به نظر می رسد؟ آیا باید پروکسی برای دریافت درخواست ها از طریق HTTPS دوباره پیکربندی شود؟

- به داده ها از حوزه های مختلف، مانند تاریخچه کم و بیش نگاه کنید. آیا روندی وجود دارد که بتوانید به آن پاسخ دهید؟

- آیا افزایش قابل توجهی در ترافیک از یک پروکسی به یک هدف وجود دارد؟ آیا این ترافیک باید با سیاست های مدیریت ترافیک واسطه شود؟

جزئیات پیکربندی را دریافت کنید

با جزئیات مربوط به پیکربندی از منظر امنیتی، میتوانید مکانهایی را شناسایی کنید که میتوانید با تغییر نحوه پیکربندی پراکسیها، امنیت را بهبود ببخشید. صفحه پیکربندی نمای دقیقی از نحوه استفاده پراکسی ها و اهداف شما از ابزارهای موجود در Apigee Edge به شما می دهد.

برای مشاهده جزئیات پیکربندی:

- در منوی پیمایش کناری، روی آیتم منوی Analyze > Security Reporting > Configuration کلیک کنید.

- برای تنظیم محدوده برای دادههایی که میخواهید ببینید، در بالای صفحه محیطی را که میخواهید دادهها را برای آن ببینید انتخاب کنید.

- مطمئن شوید که در کنار منوی کرکرهای محیط، «Proxies» (نه «هدفها» یا مقادیر دیگر) نوشته شده است و مقدار آن را «Any» بگذارید.

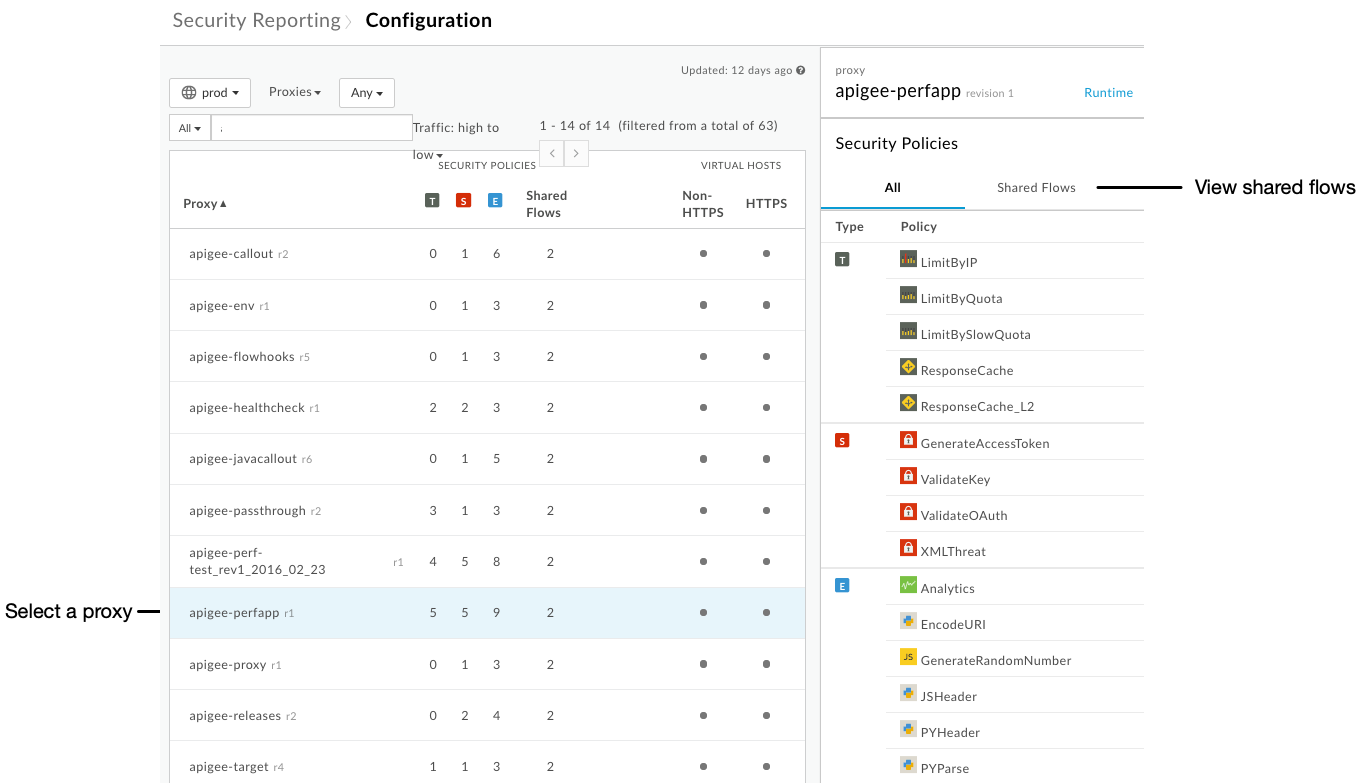

- برای هر پروکسی، جدول نشان می دهد:

- تعداد خطمشیهای مورد استفاده از گروههای خطمشی مرتبط با امنیت. گروه های خط مشی عبارتند از مدیریت ترافیک، امنیت و توسعه. برای اطلاعات بیشتر درباره گروه ها، به نمای کلی مرجع خط مشی مراجعه کنید.

- تعداد جریان های مشترک، در صورت وجود، استفاده شده توسط یک پروکسی.

- آیا میزبانهای مجازی یک پروکسی برای دریافت درخواستهای غیر HTTPS، درخواستهای HTTPS یا هر دو تنظیم شدهاند.

برای مشاهده اطلاعات بیشتر در مورد پیکربندی پروکسی، روی یک ردیف در جدول کلیک کنید:

اگر پروکسی که انتخاب کردهاید شامل جریانهای مشترک است، در سمت راست رابط کاربر روی جریانهای مشترک کلیک کنید تا فهرست خطمشیهای مرتبط با امنیت را که در جریانهای مشترک فراخوانی شده توسط این پراکسی پیکربندی شدهاند، مشاهده کنید.

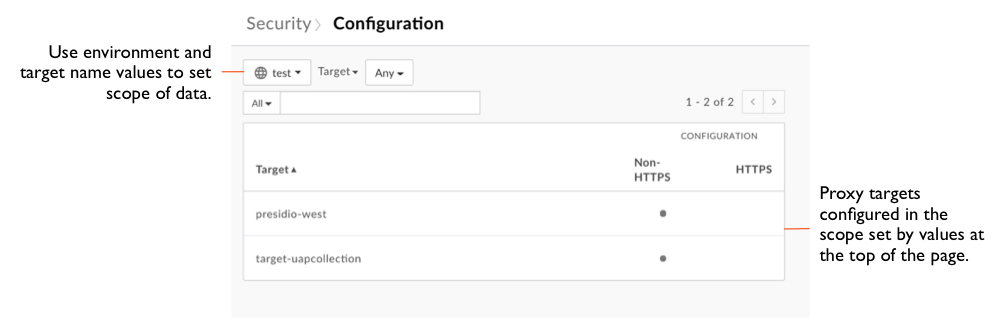

در بالای صفحه، روی منوی کشویی Proxies کلیک کنید، سپس روی Targets کلیک کنید.

توجه داشته باشید که جدول نشان می دهد که آیا اهداف با تماس های غیر HTTPS یا HTTPS به دست می آیند:

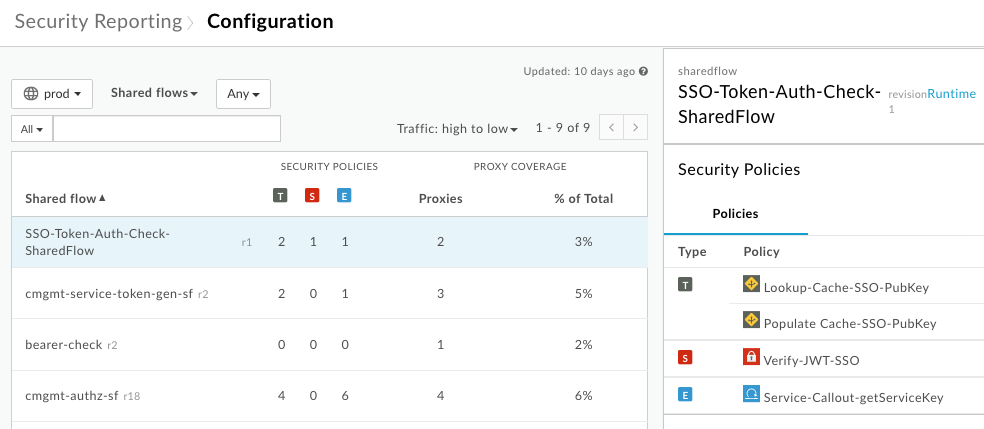

در بالای صفحه، روی منوی کشویی Targets کلیک کنید، سپس روی جریان های مشترک کلیک کنید تا اطلاعات مربوط به جریان های مشترک را مشاهده کنید، از جمله:

- تعداد خطمشیهای مورد استفاده از گروههای خطمشی مرتبط با امنیت.

- تعداد پراکسی هایی که از هر جریان مشترک استفاده می کنند.

درباره آنچه می بینید سؤال بپرسید

جایی که صفحه Runtime نشان می دهد که پراکسی های شما در شرایط زمان اجرا چگونه رفتار می کنند، صفحه پیکربندی نشان می دهد که چگونه آنها را برای مدیریت این شرایط پیکربندی کرده اید. در بررسی گزارشها، نگاه دقیقتری به هر پروکسی بیندازید.

- آیا پروکسی های شما دارای سیاست های امنیتی مناسب هستند؟ وقتی صحبت از امنیت به میان می آید، نباید همه پراکسی ها به طور یکسان پیکربندی شوند. به عنوان مثال، پروکسی که یک بار درخواست سنگین دریافت می کند، یا مقدار درخواست آن به شدت در نوسان است، احتمالاً باید سیاست های کنترل ترافیک مانند سیاست SpikeArrest را پیکربندی کند.

- اگر استفاده از جریان مشترک کم است، چرا؟ جریان های مشترک می تواند یک راه مفید برای ایجاد قابلیت های امنیتی قابل استفاده مجدد باشد. برای اطلاعات بیشتر در مورد جریان های مشترک، به جریان های مشترک قابل استفاده مجدد مراجعه کنید.

- آیا از جریان های مشترک متصل به قلاب های جریان استفاده می کنید؟ با پیوست کردن یک جریان مشترک که حاوی سیاستهای مرتبط با امنیت است به یک قلاب جریان، میتوانید آن عملکرد امنیتی را در سراسر پراکسیها در یک محیط اعمال کنید. برای اطلاعات بیشتر در مورد قلاب جریان، به پیوست کردن جریان مشترک با استفاده از قلاب جریان مراجعه کنید.

- آیا پروکسی باید مجاز باشد که میزبان مجازی غیر HTTPS داشته باشد؟

جزئیات فعالیت کاربر را دریافت کنید

به عنوان بخشی از نظارت بر امنیت، از عملیات بالقوه حساس انجام شده توسط کاربران آگاه باشید. صفحه فعالیت کاربر تعداد عملیات حساس انجام شده توسط کاربران را فهرست می کند. برای توضیح عملیات حساس، در مورد عملیات حساس زیر را ببینید.

فقط مدیران سازمانی که Advanced API Ops را خریداری کرده اند می توانند به صفحه فعالیت کاربر دسترسی داشته باشند. هیچ نقش دیگری، از جمله مدیر سازمان فقط خواندنی، نمی تواند به این صفحه دسترسی داشته باشد

برای مشاهده فعالیت کاربر:

- در منوی ناوبری کناری، روی مورد منوی Analyze > Security Reporting > User Activity کلیک کنید.

- برای تنظیم محدوده تاریخ روی کادر تاریخ کلیک کنید.

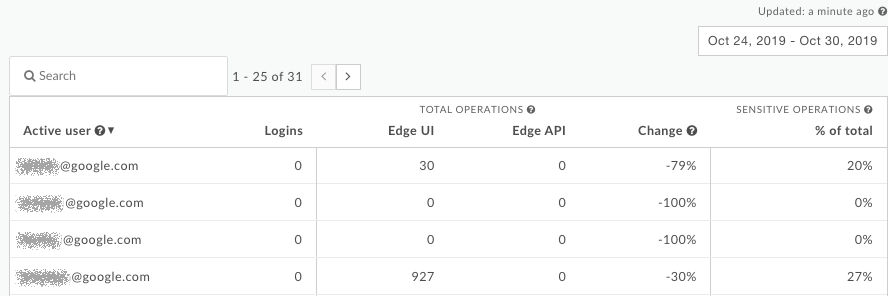

برای هر کاربر در سازمان، جدول نشان می دهد (آدرس های ایمیل به طور عمدی پنهان شده اند):

- تعداد ورود.

- تعداد عملیات حساس انجام شده توسط کاربر از طریق UI یا API.

- تغییر در فعالیت در محدوده زمانی انتخاب شده.

- درصدی از تمام عملیات انجام شده توسط کاربر که حساس تلقی می شوند.

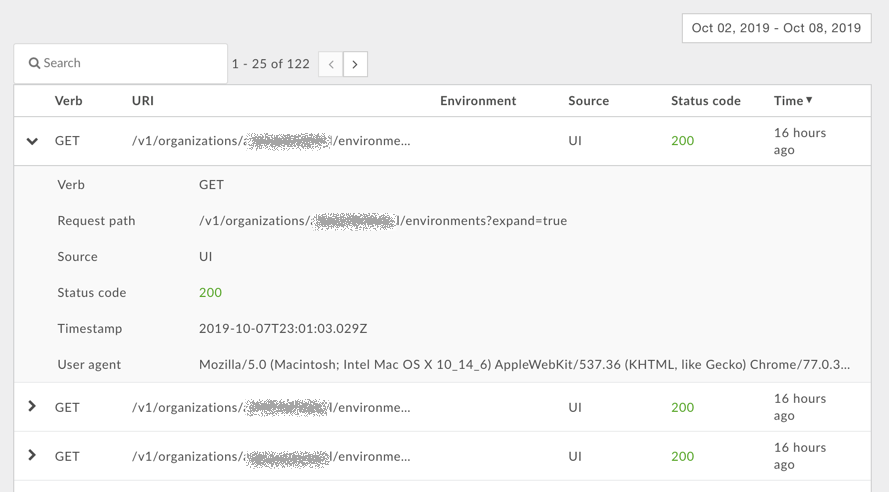

برای نمایش اطلاعات دقیق درباره فعالیت کاربر، روی یک ردیف در جدول کلیک کنید:

در مورد عملیات حساس

صفحه نمای کلی و صفحه فعالیت کاربر هر دو اطلاعات مربوط به عملیات حساس انجام شده توسط کاربران را نمایش می دهند. عملیات حساس به هر عملیاتی در UI یا API گفته می شود که یک اقدام GET/PUT/POST/DELETE را روی الگوهای API زیر انجام می دهد:

| مورد استفاده | درخواست الگوی URI |

|---|---|

| دسترسی به توسعه دهندگان | /v1/organizations/ org_name /developers* |

| دسترسی به برنامه ها | /v1/organizations/ org_name /apps* |

| دسترسی به گزارش های سفارشی | /v1/organizations/ org_name /environments/ env_name /stats* |

| دسترسی به جلسات ردیابی | /v1/organizations/ org_name /environments/ env_name /apis/ proxy /revisions/ rev /debugsessions* |

| دسترسی به هاست های مجازی | /v1/organizations/ org_name /environments/ env_name /virtualhosts* |

برای این الگوها، کاراکتر * با هر مسیر منبع مطابقت دارد. به عنوان مثال، برای الگوی URI:

/v1/organizations/org_name/developers*

Edge اقدامات GET/PUT/POST/DELETE را در URI های زیر دنبال می کند:

/v1/organizations/org_name/developers /v1/organizations/org_name/developers/developer_email /v1/organizations/org_name/developersdeveloper_email/attributes/attribute_name

درباره آنچه می بینید سؤال بپرسید

صفحه فعالیت کاربر راهی برای بررسی فعالیت کاربران سازمان ارائه می دهد. برای هر کاربر می توانید از خود بپرسید:

- آیا تعداد ورود به سیستم برای کاربر مناسب است؟

- آیا کاربر تعداد زیادی عملیات حساس را انجام می دهد؟ آیا اینها عملیات مورد انتظاری هستند که این کاربر باید انجام دهد؟

- آیا فعالیت کاربر در یک دوره زمانی تغییر کرده است؟ چرا درصد تغییر کرده است؟