Apigee Edge belgelerini görüntülüyorsunuz.

Apigee X belgelerine gidin. info

Mevcut ve potansiyel güvenlik açıklarını nasıl daha iyi anlayabileceğinizi öğrenmek için bu kılavuzu kullanın. Bu konuda, kullanıcı arayüzünde göreceğiniz raporlar açıklanmakta ve API proxy'lerinizin güvenliği hakkında düşünmenin yolları sunulmaktadır.

Edge kullanıcı arayüzünde bu raporlara yalnızca kuruluş yöneticileri ve salt okunur kuruluş yöneticileri erişebilir.

Advanced API Ops'te kullanılabilen raporlar

Bu sayfada, tüm Edge for Cloud Enterprise müşterilerine sağlananlar ve yalnızca Advanced API Ops müşterilerine sunulanlar da dahil olmak üzere güvenlik raporlarının nasıl kullanılacağı açıklanmaktadır. Advanced API Ops'u satın almamış olan Cloud Enterprise müşterileri için Edge, aşağıda açıklanan raporların bazılarına erişemez.

Tüm Enterprise müşterilerinin ve yalnızca Advanced API Ops müşterilerinin kullanabileceği raporların tam listesi için Güvenlik raporlamasına giriş başlıklı makaleyi inceleyin.

Çalışma zamanı etkinliği ve yapılandırmasının anlık görüntüsünü alma

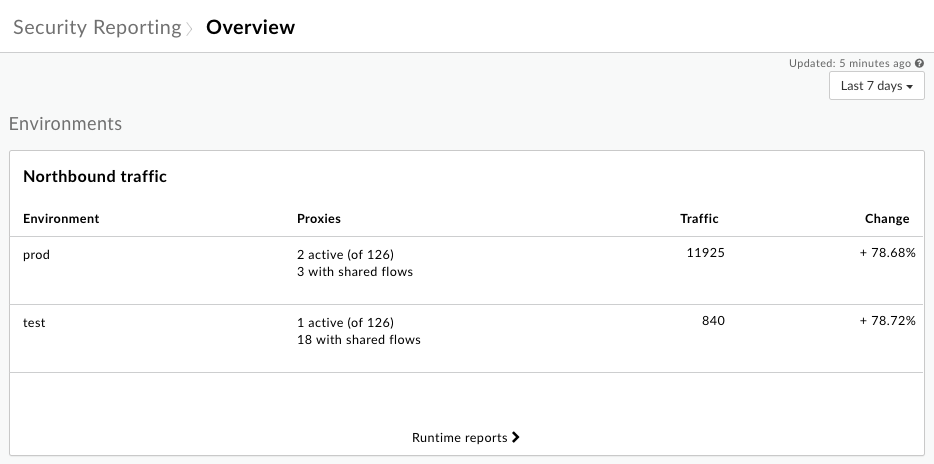

Yapılandırma ve çalışma zamanı trafiğinin güvenlik anlık görüntüsünü almak için Genel Bakış sayfasını kullanabilirsiniz. Bu anlık görüntüde, hassas olabilecek işlemler de yer alır. En büyük etkinlik miktarlarının (özellikle olası bir güvenlik açığını temsil eden etkinliklerin) resmini görerek yapılandırma ve trafik hakkında daha ayrıntılı verileri inceleyebilirsiniz.

Çalışma zamanı etkinliğini görüntülemek için:

Yandaki gezinme menüsünde Analiz > Güvenlik Raporları > Genel Bakış'ı tıklayın.

Sağ üst köşede, dönem açılır listesini tıklayın ve verilerini görüntülemek istediğiniz önceki dönemi seçin:

Kuzeye giden trafik grafiğinde, kuruluşunuzdaki her ortam için API proxy'lerinize gelen isteklerle ilgili bilgiler gösterilir.

Gelen trafiği daha ayrıntılı olarak incelemek için Çalışma zamanı raporları'nı tıklayarak Çalışma zamanı sayfasında ayrıntılı verileri görüntüleyin. Bu sayfa aşağıda açıklanmıştır.

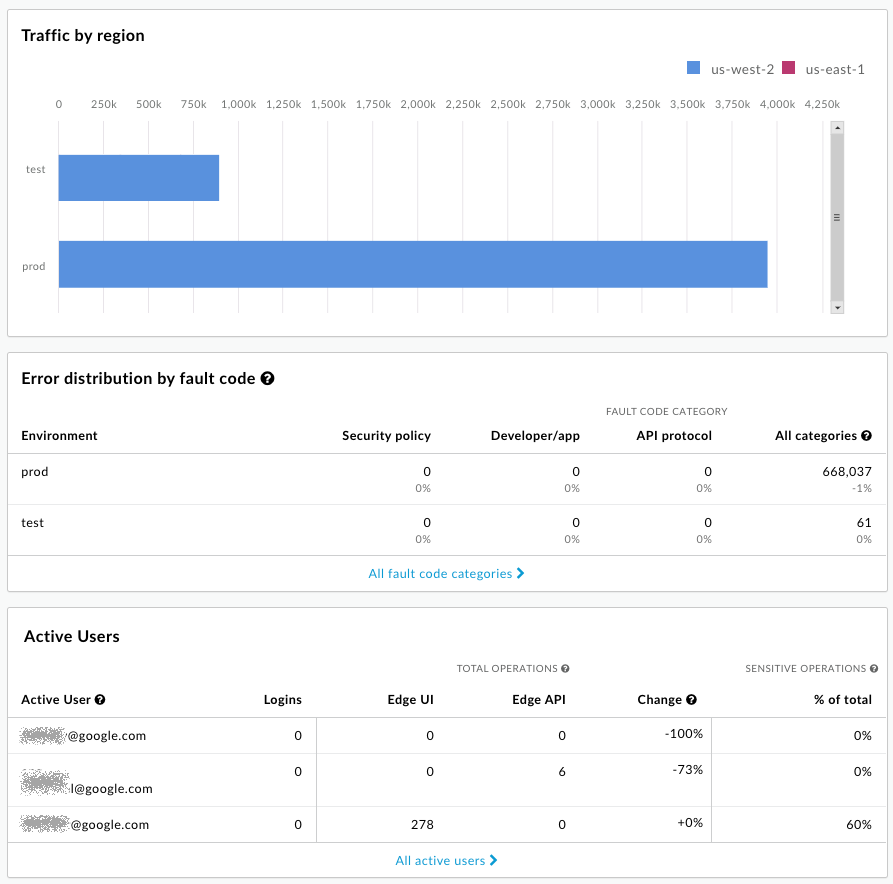

Kuzeye giden trafik grafiğinin altında, Bölgeye göre trafik (yalnızca birden fazla bölgeniz olduğunda), Hata koduna göre hata dağılımı ve Potansiyel olarak hassas işlemlere göre kullanıcılar (yalnızca kuruluş yöneticileri) grafiklerini görürsünüz:

E-posta adresleri bu resimde kasıtlı olarak gizlenmiştir. Hassas işlemlerin açıklaması için aşağıdaki Hassas işlemler hakkında bölümüne bakın.

Gördüklerinizle ilgili soru sorun

Genel bakış sayfasında sunulan üst düzey anlık görüntü, sisteminizin güvenliğiyle ilgili önemli özellikleri görmenize yardımcı olur. Gördüklerinize göre kendinize şu soruları sorabilirsiniz:

- İsteklerin yüzdesi beklentilerinizi aşıyor mu? Bu istekleri hangi API proxy'lerinin aldığını daha yakından incelemeniz mi gerekiyor?

- Her bölgenin trafik yüzdesi doğru görünüyor mu? Bir bölge aşırı yükleniyor mu?

- Çok sayıda hata kodu mu görüyorsunuz? Nerede meydana geliyor?

- (Yalnızca kuruluş yöneticileri) Hangi kullanıcılar en çok hassas olabilecek işlemleri çağırıyor?

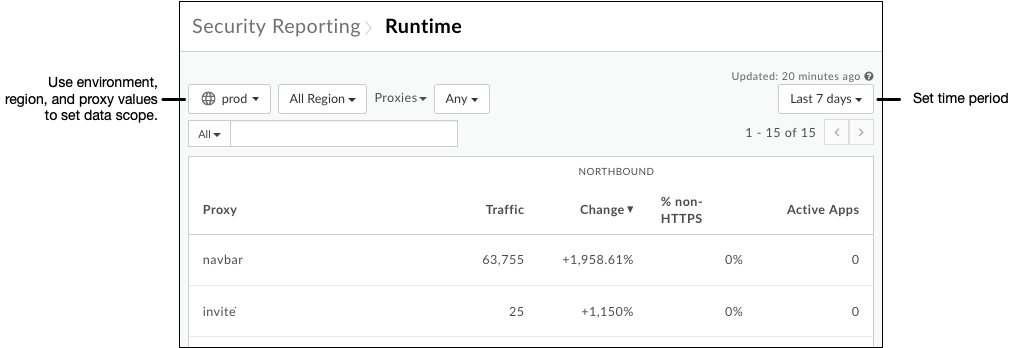

Çalışma zamanı trafik ayrıntılarını alma

Çalışma zamanı trafiğinizle ilgili ayrıntıları görüntülemek ve mevcut güvenlik açıklarını belirlemek için Çalışma Zamanı sayfasını kullanın. Örneğin, şunları yapabilirsiniz:

- Proxy'lerinize ve hedeflerinize giden HTTPS dışı trafiğin miktarını belirleyin.

- Bu trafiğe hizmet veren geliştirici uygulamaları ve sanal ana makineler hakkında ayrıntıları görüntüleyin.

- Hata sayısını hata koduna göre görüntüleyin.

Çalışma zamanı trafik ayrıntılarını görüntülemek için:

- Yandaki gezinme menüsünde Analiz > Güvenlik Raporları > Çalışma Zamanı'nı tıklayın.

- Görmek istediğiniz verilerin kapsamını belirlemek için sayfanın üst kısmında verilerini görmek istediğiniz ortamı, bölgeyi ve dönemi seçin.

- Ortam açılır listesinin yanındaki açılır listede "Proxies" (Hedefler veya başka bir değer değil; bu değeri aşağıda inceleyeceğiz) yazdığından emin olun ve değerini "Any" (Herhangi biri) olarak bırakın.

Tabloda, belirlediğiniz kapsamdaki API proxy'lerinin yanı sıra bu dönemdeki toplam trafiklerinin listelendiğini unutmayın. Özellikle HTTPS olmayan trafiğin listelendiği sütuna dikkat edin. Bu metrik, listelenen proxy'ye HTTPS yerine HTTPS olmayan bir bağlantı üzerinden gelen istekleri ifade eder. Bu bir güvenlik açığıdır:

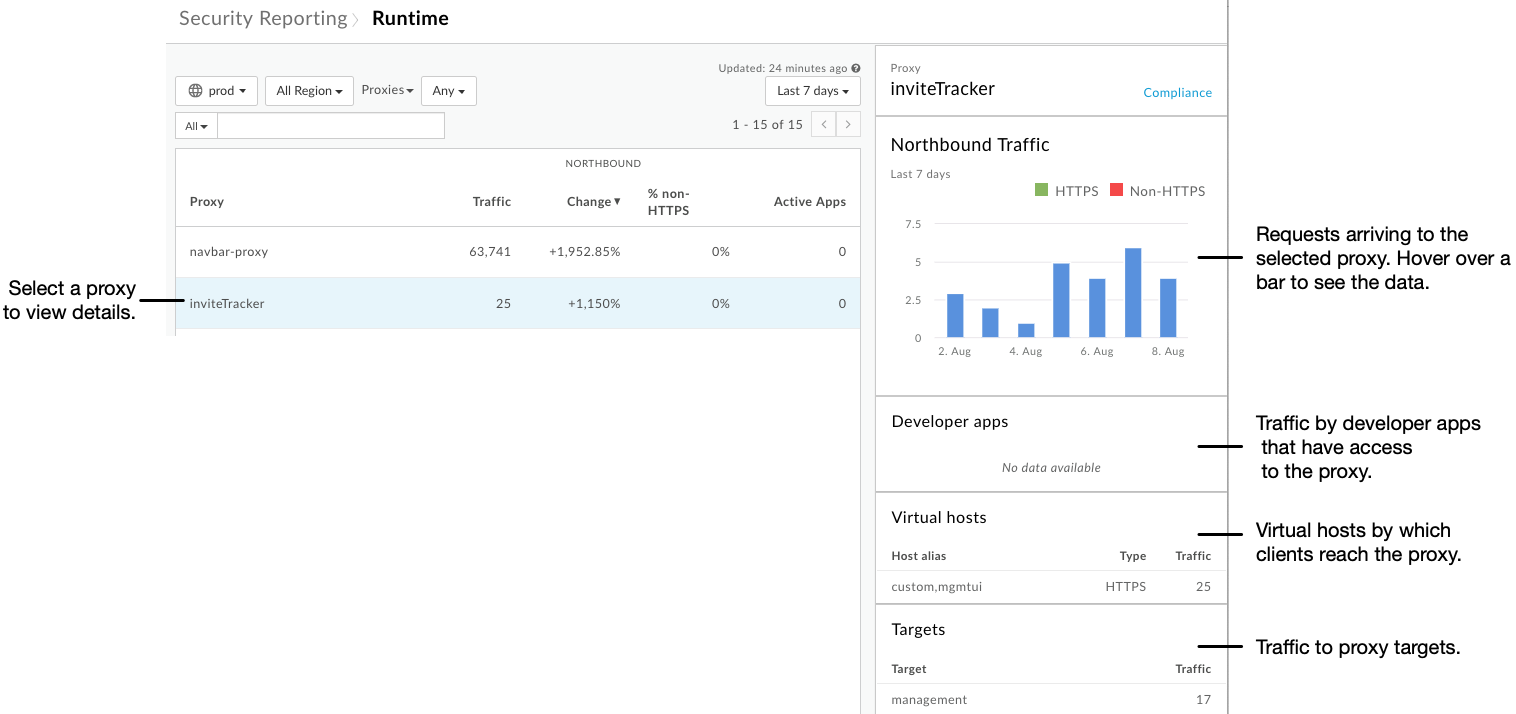

Proxy hakkında daha fazla bilgi görüntülemek için tablodaki bir satırı tıklayın. Toplam trafik grafiğinde olduğu gibi, Kuzeye Giden Trafik grafiğindeki çubukların üzerine gelerek temel verileri görüntüleyebilirsiniz:

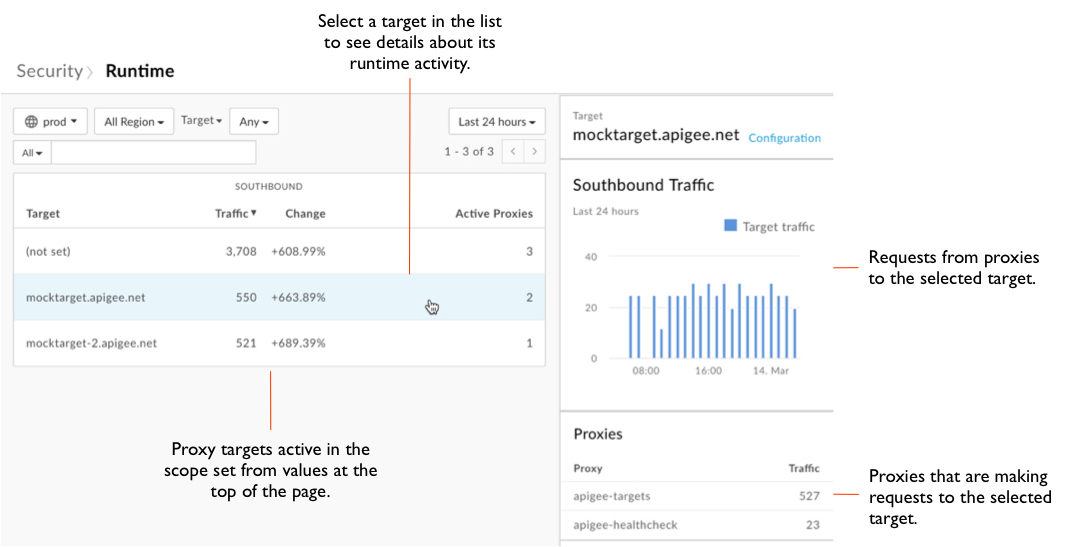

Sayfanın üst kısmındaki Proxies (Proxy'ler) açılır listesini ve ardından Targets (Hedefler) seçeneğini tıklayın.

Tabloda, proxy'ler için listelenen tabloyla benzer bilgilerin proxy hedefleri için de listelendiğini unutmayın.

Hedefle ilgili ayrıntıları görüntülemek için tablodaki bir satırı tıklayın.

Sayfanın üst kısmında Hedefler açılır listesini, ardından Uygulamalar'ı tıklayarak uygulamalarınızla ilgili bilgileri görüntüleyin.

Sayfanın üst kısmında Uygulamalar açılır listesini, ardından Hata kodları'nı tıklayarak hata kodları hakkında bilgi edinin.

Gördüklerinizle ilgili soru sorun

Çalışma zamanı sayfasında, proxy'lerinizin mevcut trafik bağlamında (istemcilerden gelen istekler, hedeflere yönelik istekler) nasıl davrandığı gösterilir. Gösterilenleri kullanarak proxy'lerinizin gerektiği gibi davranıp davranmadığı hakkında kendinize sorular sorun.

- HTTPS olmayan trafiği alan her proxy'nin ayrıntılarına bakın. Bu trafiğin bir kısmı söz konusu proxy için uygun görünüyor mu? Proxy, istekleri HTTPS üzerinden alacak şekilde yeniden yapılandırılmalı mı?

- Verilere daha fazla veya daha az geçmiş gibi çeşitli kapsamlar açısından bakın. Yanıt verebileceğiniz bir trend var mı?

- Bir proxy'den bir hedefe gelen trafikte önemli artışlar var mı? Bu trafik, trafik yönetimi politikaları tarafından aracılandırılmalı mı?

Yapılandırma ayrıntılarını alma

Güvenlik açısından yapılandırma hakkında ayrıntılı bilgi edinerek, proxy'lerinizin yapılandırma şeklini değiştirerek güvenliği iyileştirebileceğiniz yerleri belirlemeye başlayabilirsiniz. Yapılandırma sayfası, proxy'lerinizin ve hedeflerinizin Apigee Edge'de bulunan araçları nasıl kullandığına dair ayrıntılı bir görünüm sunar.

Yapılandırma ayrıntılarını görüntülemek için:

- Yandaki gezinme menüsünde Analiz > Güvenlik Raporları > Yapılandırma menü öğesini tıklayın.

- Görmek istediğiniz verilerin kapsamını belirlemek için sayfanın üst kısmında verilerini görmek istediğiniz ortamı seçin.

- Ortam açılır listesinin yanındaki açılır listede "Proxies" (Hedefler veya diğer değerler değil) seçeneğinin belirlendiğinden emin olun ve değeri "Any" olarak bırakın.

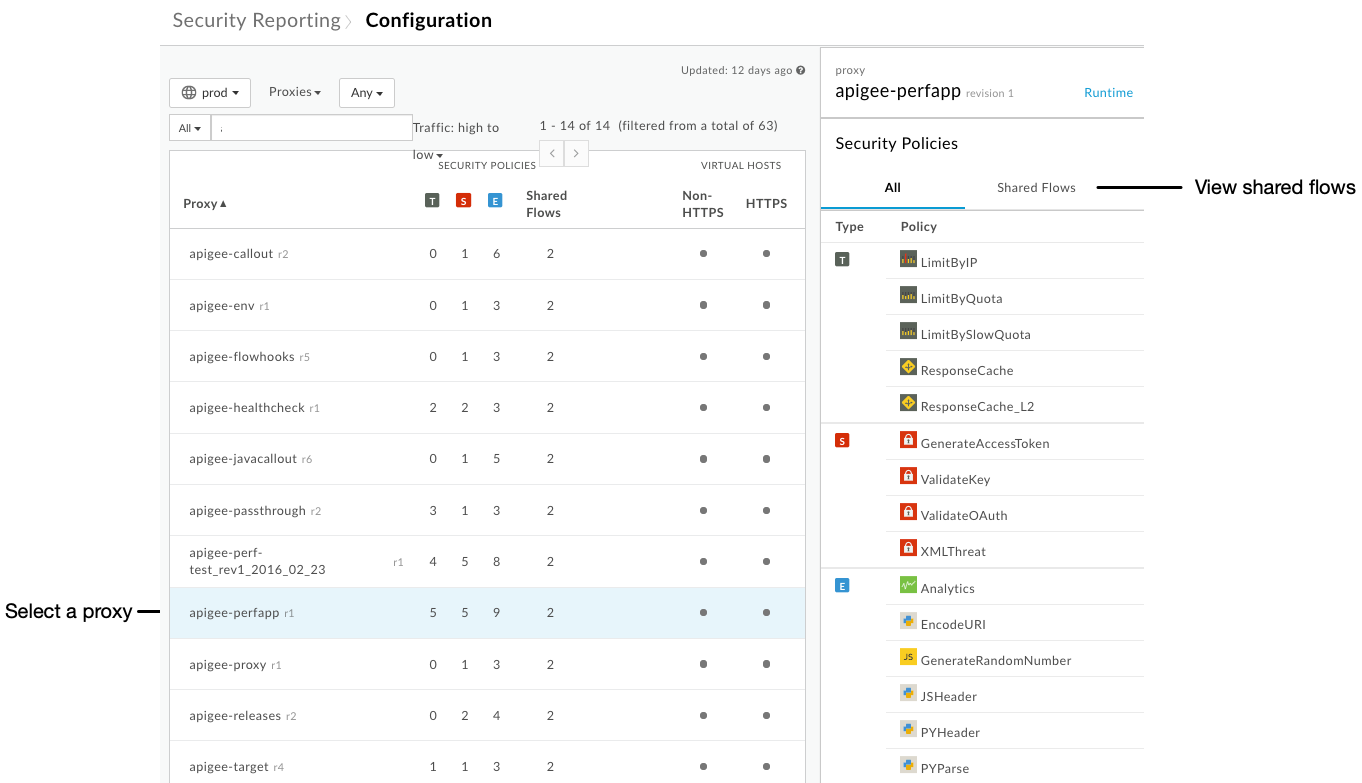

- Tabloda her bir proxy için:

- Güvenlikle ilgili politika gruplarından kullanılan politika sayısı. Politika grupları trafik yönetimi, güvenlik ve uzantıdır. Gruplar hakkında daha fazla bilgi için Politika referansına genel bakış başlıklı makaleyi inceleyin.

- Bir proxy tarafından kullanılan paylaşılan akışların sayısı (varsa).

- Bir proxy'nin sanal ana makinelerinin, HTTPS olmayan istekleri, HTTPS isteklerini veya her ikisini de alacak şekilde ayarlanıp ayarlanmadığı.

Proxy'nin yapılandırması hakkında daha fazla bilgi edinmek için tablodaki bir satırı tıklayın:

Seçtiğiniz proxy, paylaşılan akışlar içeriyorsa kullanıcı arayüzünün sağ tarafındaki Paylaşılan Akışlar'ı tıklayarak bu proxy tarafından çağrılan paylaşılan akışlarda yapılandırılmış güvenlik ile ilgili politikaların listesini görüntüleyin.

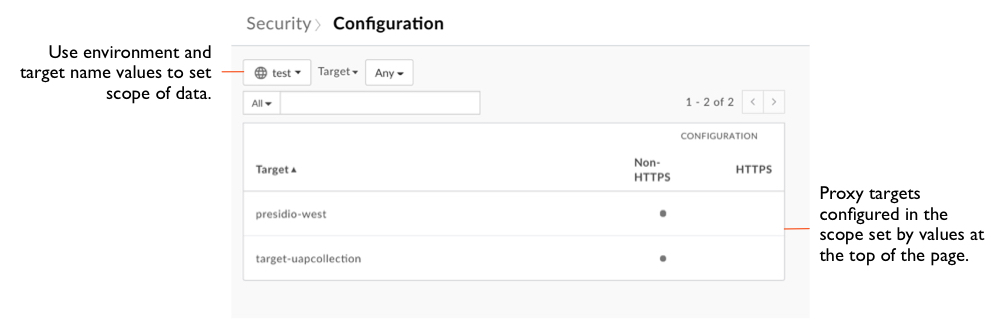

Sayfanın üst kısmındaki Proxies (Proxy'ler) açılır listesini ve ardından Targets (Hedefler) seçeneğini tıklayın.

Tabloda, hedeflere HTTPS olmayan veya HTTPS çağrılarıyla ulaşılıp ulaşılmadığı belirtilir:

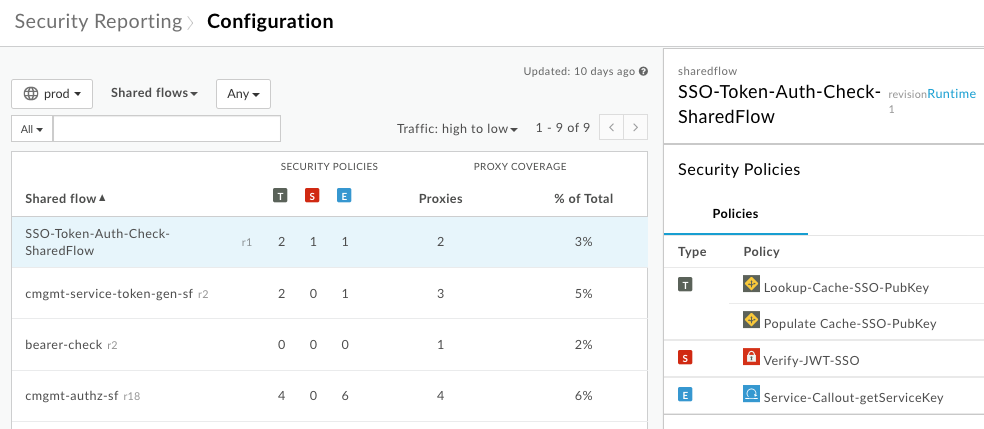

Sayfanın üst kısmındaki Hedefler açılır listesini ve ardından Paylaşılan akışlar'ı tıklayarak paylaşılan akışlarla ilgili bilgileri (ör. aşağıdaki bilgiler) görüntüleyin:

- Güvenlikle ilgili politika gruplarından kullanılan politika sayısı.

- Her bir paylaşılan akışı kullanan proxy sayısı.

Gördüklerinizle ilgili soru sorun

Runtime (Çalışma Zamanı) sayfası, proxy'lerinizin çalışma zamanı koşullarında nasıl davrandığını gösterirken Configuration (Yapılandırma) sayfası, bu koşulları işlemek için proxy'lerinizi nasıl yapılandırdığınızı gösterir. Raporları incelerken her bir proxy'ye daha yakından bakın.

- Proxy'lerinizde uygun güvenlik politikaları var mı? Güvenlik söz konusu olduğunda tüm proxy'ler aynı şekilde yapılandırılmamalıdır. Örneğin, yoğun istek yükü alan veya istek miktarı önemli ölçüde dalgalanan bir proxy'de muhtemelen SpikeArrest politikası gibi trafik kontrolü politikaları yapılandırılmalıdır.

- Paylaşılan akış kullanımı düşükse bunun nedeni nedir? Paylaşılan akışlar, yeniden kullanılabilir güvenlik işlevleri oluşturmak için yararlı bir yöntem olabilir. Paylaşılan akışlar hakkında daha fazla bilgi için Yeniden kullanılabilir paylaşılan akışlar başlıklı makaleyi inceleyin.

- Akış kancalarına bağlı paylaşılan akışlar kullanıyor musunuz? Güvenlikle ilgili politikalar içeren bir paylaşılan akışı akış kancasına ekleyerek bu güvenlik işlevinin bir ortamdaki tüm proxy'lerde uygulanmasını sağlayabilirsiniz. Akış kancaları hakkında daha fazla bilgi için Akış kancası kullanarak paylaşılan akış ekleme başlıklı makaleyi inceleyin.

- Proxy'nin HTTPS olmayan bir sanal ana makineye sahip olmasına izin verilmeli mi?

Kullanıcı etkinliği ayrıntılarını alma

Güvenliği izleme kapsamında, kullanıcılar tarafından gerçekleştirilen hassas olabilecek işlemlerden haberdar olun. Kullanıcı Etkinliği sayfasında, kullanıcılar tarafından gerçekleştirilen hassas işlemlerin sayısı listelenir. Hassas işlemlerin açıklaması için aşağıdaki Hassas işlemler hakkında bölümüne bakın.

Yalnızca Advanced API Ops'u satın alan kuruluş yöneticileri Kullanıcı Etkinliği sayfasına erişebilir. Salt Okuma Kuruluş Yöneticisi de dahil olmak üzere başka hiçbir rol bu sayfaya erişemez.

Kullanıcı etkinliğini görüntülemek için:

- Yan gezinme menüsünde Analiz > Güvenlik Raporlama > Kullanıcı Etkinliği menü öğesini tıklayın.

- Tarih aralığını ayarlamak için tarih kutusunu tıklayın.

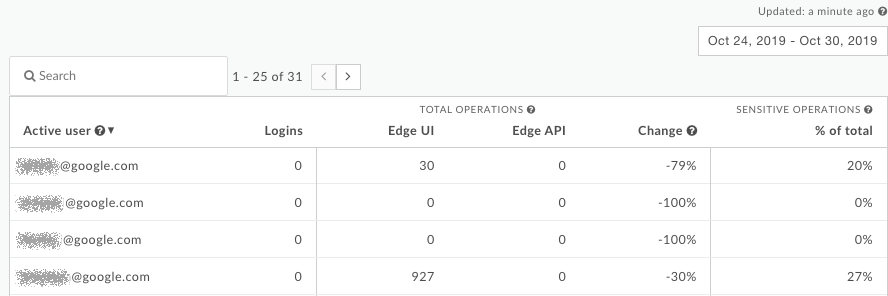

Tabloda, kuruluştaki her kullanıcı için aşağıdakiler gösterilir (e-posta adresleri kasıtlı olarak gizlenmiştir):

- Giriş sayısı.

- Kullanıcının kullanıcı arayüzü veya API üzerinden gerçekleştirdiği hassas işlemlerin sayısı.

- Seçili zaman aralığındaki etkinlik değişikliği.

- Kullanıcı tarafından gerçekleştirilen tüm işlemlerin hassas olarak kabul edilen yüzdesi.

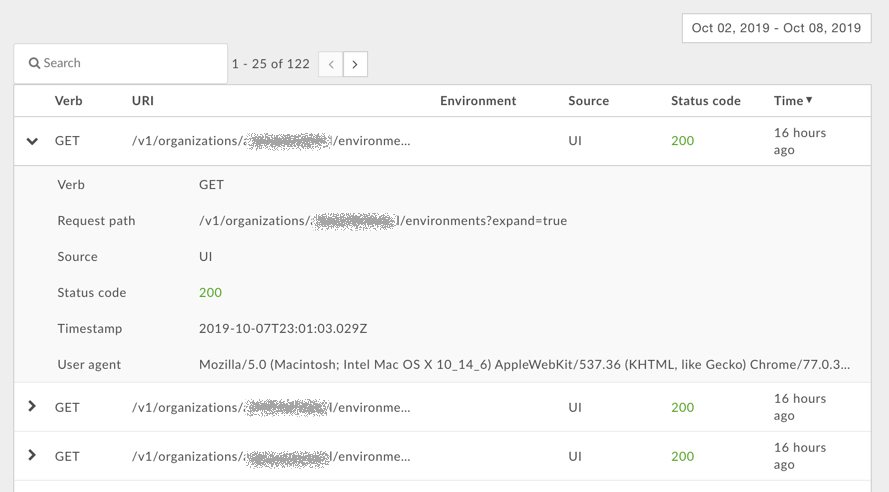

Kullanıcının etkinliğiyle ilgili ayrıntılı bilgileri görüntülemek için tablodaki bir satırı tıklayın:

Hassas işlemler hakkında

Hem Genel Bakış sayfasında hem de Kullanıcı Etkinliği sayfasında, kullanıcılar tarafından gerçekleştirilen hassas işlemlerle ilgili bilgiler gösterilir. Hassas işlem, kullanıcı arayüzünde veya API'de aşağıdaki API kalıplarında GET/PUT/POST/DELETE işlemi gerçekleştiren tüm işlemlerdir:

| Kullanım alanı | İstek URI'si kalıbı |

|---|---|

| Geliştiricilere erişme | /v1/organizations/org_name/developers* |

| Uygulamalara erişme | /v1/organizations/org_name/apps* |

| Özel raporlara erişme | /v1/organizations/org_name/environments/env_name/stats* |

| İzleme oturumlarına erişme | /v1/organizations/org_name/environments/env_name/apis/proxy/revisions/rev/debugsessions* |

| Sanal ana makinelere erişme | /v1/organizations/org_name/environments/env_name/virtualhosts* |

Bu kalıplarda * karakteri herhangi bir kaynak yoluna karşılık gelir. Örneğin, URI kalıbı için:

/v1/organizations/org_name/developers*

Edge, aşağıdaki URI'lerde GET/PUT/POST/DELETE işlemlerini izler:

/v1/organizations/org_name/developers /v1/organizations/org_name/developers/developer_email /v1/organizations/org_name/developersdeveloper_email/attributes/attribute_name

Gördüklerinizle ilgili soru sorun

Kullanıcı Etkinliği sayfası, kuruluş kullanıcılarının etkinliğini ayrıntılı olarak incelemenizi sağlar. Her kullanıcı için kendinize şu soruyu sorabilirsiniz:

- Giriş sayısı kullanıcı için uygun mu?

- Kullanıcı çok sayıda hassas işlem mi gerçekleştiriyor? Bu kullanıcının gerçekleştirmesi beklenen işlemler bunlar mı?

- Kullanıcının etkinliği belirli bir süre içinde değişti mi? Yüzde neden değişti?