Wyświetlasz dokumentację Apigee Edge.

Otwórz dokumentację Apigee X. Informacje

Apigee Edge ma kilka punktów wejścia, które możesz zabezpieczyć za pomocą protokołu TLS. Dodatkowo dodatki Edge, takie jak portal Usług dla deweloperów, mają punkty wejścia, które można skonfigurować do używania TLS.

Procedura konfiguracji TLS Edge zależy od tego, jak wdrożyłeś Edge: Apigee Edge Cloud czy Apigee Edge dla Private Cloud.

Wdrożenie w chmurze

W przypadku wdrożenia usługi Edge w chmurze odpowiadasz tylko za konfigurowanie dostępu TLS do serwerów proxy interfejsu API i docelowych punktów końcowych.

W przypadku wersji portalu Usług dla deweloperów w chmurze skonfiguruj protokół TLS na serwerze hostingu Pantheon.

Więcej informacji znajdziesz w artykule Korzystanie z TLS w instalacji Edge w chmurze.

Wdrożenie chmury prywatnej

W przypadku instalacji portalu Usług dla deweloperów w Apigee Edge for Private Cloud ponosisz pełną odpowiedzialność za konfigurowanie TLS. Oznacza to, że musisz nie tylko uzyskać certyfikat TLS i klucz prywatny, ale także skonfigurować Edge do używania TLS.

Więcej informacji znajdziesz w artykule Korzystanie z protokołu TLS w instalacji Private Cloud.

Obsługiwane wersje TLS

Obsługiwane wersje protokołu TLS zależą od tego, czy używasz przeglądarki Edge w chmurze czy Edge dla prywatnej chmury:

- Edge w chmurze: Obsługuje tylko TLS w wersji 1.2. Obsługa TLS w wersji 1.0 i 1.1 w chmurze została wycofana. Więcej informacji znajdziesz w artykule Wycofanie TLS 1.0 i 1.1.

- Edge dla prywatnej chmury: Obsługuje TLS w wersjach 1.0, 1.1 i 1.2.

W jakich przypadkach Edge używa TLS

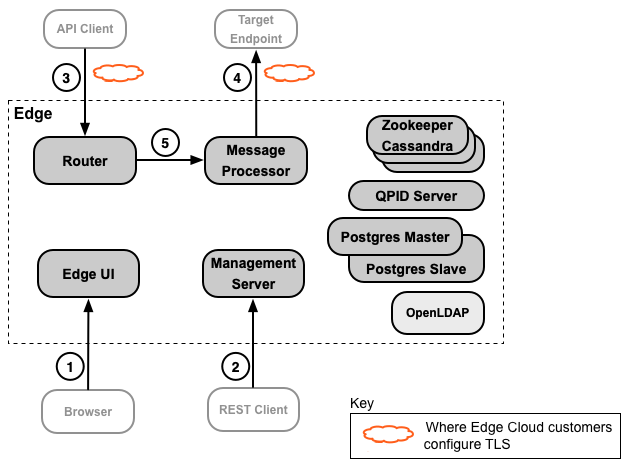

Na ilustracjach poniżej pokazano miejsca w instalacji przeglądarki Edge, w których można skonfigurować TLS:

Klienci korzystający z Apigee Edge for Private Cloud zwykle konfigurują wszystkie połączenia pod kątem korzystania z protokołu TLS. W przypadku klientów korzystających z usług w chmurze firma Apigee skonfiguruje większość ustawień TLS, a Ty musisz skonfigurować TLS tylko w przypadku połączeń 3 i 4 na rysunku.

W tabeli poniżej opisano te połączenia TLS:

|

Źródło |

Cel |

Opis |

|

|---|---|---|---|

|

1 |

Deweloper interfejsu API |

Interfejs zarządzania Edge |

Interfejs zarządzania Edge to narzędzie działające w przeglądarce, którego używają deweloperzy interfejsów API do wykonywania większości zadań niezbędnych do tworzenia, konfigurowania i zarządzania produktami i proksy interfejsów API. |

|

2 |

Programista interfejsu API |

Interfejs Edge Management API |

Wszystkie usługi Edge można konfigurować za pomocą interfejsu Edge Management API, który jest interfejsem REST. Oznacza to, że za pomocą tych interfejsów API możesz tworzyć, konfigurować i zarządzać produktami i serwerami proxy interfejsów API, tworzyć aplikacje i zarządzać nimi oraz wykonywać wiele innych operacji. |

|

3 |

Klient API (aplikacja) |

Interfejs API |

Aplikacje uzyskują dostęp do interfejsów API, wysyłając żądania do serwerów proxy API za pomocą hostów wirtualnych na routerze Edge. |

|

4 |

Edge |

Docelowy punkt końcowy |

Proxies API działają jak mapowanie publicznie dostępnego punktu końcowego na Edge do docelowego punktu końcowego, który jest często definiowany przez punkt końcowy w usłudze backendowej. Przetwarzacz wiadomości w usłudze Edge uzyskuje dostęp do usługi backendowej w odpowiedzi na żądanie wysłane do serwera proxy interfejsu API. |

|

5 |

Router |

procesor komunikatów |

Router obsługuje cały ruch przychodzący z Edge do interfejsu API, określa serwer proxy interfejsu API, który obsługuje żądanie, równoważy żądania między dostępnymi procesorami wiadomości i przesyła żądanie. |

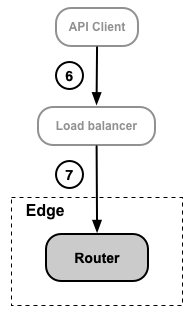

Wersja Edge w chmurze jest zwykle skonfigurowana tak, aby wszystkie żądania od klienta interfejsu API były obsługiwane przez router. Klienci usługi Private Cloud mogą używać systemu równoważenia obciążenia przed routerem do obsługi żądań. Poniższy obraz przedstawia scenariusz, w którym klient API uzyskuje dostęp do Edge za pomocą równoważnika obciążenia, a nie bezpośrednio do Routera:

W przypadku instalacji chmury prywatnej obecność systemu równoważenia obciążenia zależy od konfiguracji sieci Edge.

Jeśli korzystasz z systemu równoważenia obciążenia, możesz skonfigurować TLS między klientem interfejsu API a systemem równoważenia obciążenia oraz, w razie potrzeby, między systemem równoważenia obciążenia a routerem, zgodnie z opisem w tej tabeli:

|

Źródło |

Cel |

Opis |

|

|---|---|---|---|

|

6 |

Klient API (aplikacja) |

System równoważenia obciążenia |

Aplikacje uzyskują dostęp do interfejsów API, wysyłając żądania do serwerów proxy interfejsu API za pomocą systemu równoważenia obciążenia. System równoważenia obciążenia przekazuje żądanie do routera brzegowego. Możesz skonfigurować TLS w punkcie wejścia systemu równoważenia obciążenia. Sposób konfiguracji TLS zależy od systemu równoważenia obciążenia. |

|

7 |

System równoważenia obciążenia |

Router |

W zależności od konfiguracji możesz skonfigurować dostęp TLS do Routera z systemu równoważenia obciążenia. W takim przypadku konfigurujesz TLS tak, jakby system równoważenia obciążenia nie był obecny. Jeśli system równoważenia obciążenia i router znajdują się w tej samej domenie bezpieczeństwa, konfiguracja TLS może nie być konieczna. To zależy jednak od konfiguracji sieci. |

Gdzie portal Usługi dla deweloperów używa TLS

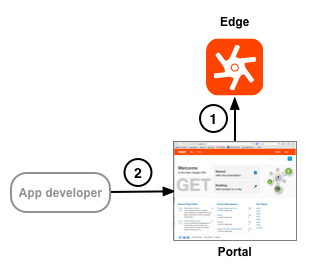

Ilustracja poniżej pokazuje 2 miejsca, w których portal używa protokołu TLS:

Klienci Apigee Edge dla Private Cloud i Edge Cloud konfigurują TLS na obu połączeniach. Te połączenia są opisane bardziej szczegółowo w tabeli poniżej:

|

Źródło |

Cel |

Opis |

|

|---|---|---|---|

|

1 |

Portal |

Interfejs Edge Management API |

Portal nie działa jako samodzielny system. Zamiast tego większość informacji używanych przez portal jest przechowywana w Edge, gdzie można go wdrożyć w chmurze lub w Edge dla Private Cloud. W tym scenariuszu portal działa jako klient TLS, wysyłając żądania do interfejsu Edge management API. Jako serwer TLS musisz skonfigurować TLS. |

|

2 |

Programiści aplikacji |

Portal |

Deweloperzy logują się w portalu, aby rejestrować aplikacje i otrzymywać klucze interfejsu API. Połączenie wymaga od dewelopera podania danych logowania, a portal musi wysyłać klucze aplikacji, dlatego należy skonfigurować go tak, aby korzystał z protokołu TLS. |

Więcej informacji o konfigurowaniu TLS w wersji w chmurze i wersji portalu Apigee Edge for Private Cloud znajdziesz w artykule Korzystanie z TLS na portalu.