<ph type="x-smartling-placeholder"></ph>

현재 Apigee Edge 문서를 보고 있습니다.

Apigee X 문서. 정보

<ph type="x-smartling-placeholder">

통합 포털의 경우 ID 공급업체를 정의하여 다음 표에 정의된 인증 유형을 지원할 수 있습니다.

| 인증 유형 | 설명 |

|---|---|

| 기본 제공 | 사용자가 인증을 위해 통합 포털에 사용자 인증 정보(사용자 이름 및 비밀번호)를 전달해야 합니다.새 포털을 만들 때 기본 제공 ID 공급업체가 구성되고 사용 설정됩니다. 사용자 관점에서 로그인 환경을 이해하려면 사용자 인증 정보(기본 제공 제공업체)를 사용하여 포털에 로그인을 참조하세요. |

| SAML (베타) | 보안 보장 마크업 언어 (SAML)는 싱글 사인온 (SSO) 환경의 표준 프로토콜입니다. SAML을 사용한 SSO 인증을 사용하면 사용자가 새 계정을 만들지 않고도 Apigee Edge 통합 포털에 로그인할 수 있습니다. 중앙에서 관리하는 계정 사용자 인증 정보를 사용하여 로그인합니다. 사용자 관점의 로그인 환경을 이해하려면 SAML을 사용하여 포털에 로그인을 참조하세요. |

통합 포털 SAML 인증의 이점

SAML을 통합 포털의 ID 공급업체로 구성하면 다음과 같은 이점이 있습니다.

- 개발자 프로그램을 한 번 설정하고 여러 통합 포털에서 재사용합니다. 통합 포털을 만들 때 개발자 프로그램을 선택하세요. 요구사항이 변경됨에 따라 개발자 프로그램을 간편하게 업데이트하거나 변경합니다.

- 사용자 관리를 완전히 제어할 수 있습니다.

회사 SAML 서버를 통합 포털에 연결합니다. 사용자가 조직을 떠나고 중앙에서 프로비저닝 해제되면 더 이상 SSO 서비스로 인증하여 통합 포털을 사용할 수 없습니다.

기본 제공 ID 공급업체 구성

다음 섹션에 설명된 대로 기본 제공 ID 공급업체를 구성합니다.

Built-in Identity Provider 페이지에 액세스

기본 제공 ID 공급업체에 액세스하려면 다음 안내를 따르세요.

- 측면 탐색 메뉴에서 게시 > 포털을 선택하여 포털 목록을 표시합니다.

- 팀을 보려는 포털의 행을 클릭합니다.

- 포털 방문 페이지에서 계정을 클릭합니다. 또는 상단 탐색 메뉴의 포털 드롭다운에서 계정을 선택할 수 있습니다.

- Authentication 탭을 클릭합니다.

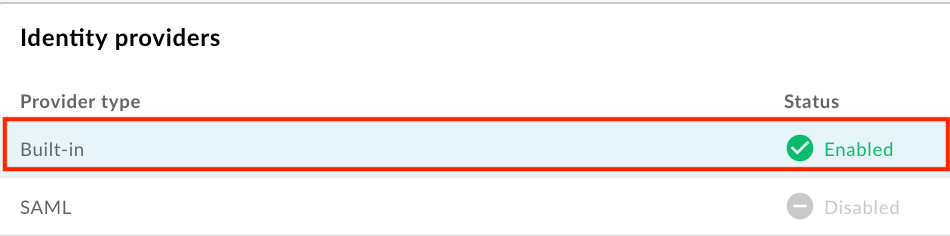

- ID 공급업체 섹션에서 기본 제공 공급업체 유형을 클릭합니다.

- 다음 섹션에 설명된 대로 기본 제공 ID 공급업체를 구성합니다.

기본 제공 ID 공급업체 사용 설정

기본 제공 ID 공급업체를 사용 설정하려면 다음 단계를 따르세요.

- 기본 제공 ID 공급업체 페이지에 액세스합니다.

- 공급업체 구성 섹션에서

를 클릭합니다.

를 클릭합니다. 사용 설정 체크박스를 선택하여 ID 공급업체를 사용 설정합니다.

기본 제공 ID 공급업체를 사용 중지하려면 체크박스를 선택 해제합니다.

저장을 클릭합니다.

이메일 주소 또는 도메인으로 포털 등록 제한

포털에서 계정을 만들 수 있는 개별 이메일 주소(developer@some-company.com) 또는 이메일 도메인(some-company.com, 앞의 @ 없음)을 식별하여 포털 등록을 제한합니다.

중첩된 모든 하위 도메인과 일치하도록 도메인 또는 하위 도메인의 앞에 *. 와일드 카드 문자열을 앞에 추가합니다. 예를 들어 *.example.com은 test@example.com, test@dev.example.com 등과 일치합니다.

비워 두면 모든 이메일 주소를 사용하여 포털에 등록할 수 있습니다.

이메일 주소 또는 도메인 기준으로 포털 등록을 제한하려면 다음 안내를 따르세요.

- 기본 제공 ID 공급업체 페이지에 액세스합니다.

- 공급업체 구성 섹션에서

를 클릭합니다.

를 클릭합니다. - 계정 제한 섹션에서 등록 및 포털 로그인을 허용하려는 이메일 주소 또는 이메일 도메인을 텍스트 상자에 입력하고 + 아이콘을 클릭합니다.

- 필요에 따라 항목을 추가합니다.

- 항목을 삭제하려면 항목 옆에 있는 x를 클릭합니다.

- 저장을 클릭합니다.

이메일 알림 구성

기본 제공 공급업체의 경우 다음 이메일 알림을 사용 설정하고 구성할 수 있습니다.

| 이메일 알림 | 수신자 | 트리거 | 설명 |

|---|---|---|---|

| 계정 알림 | API 공급업체 | Portal 사용자가 새 계정을 만듦 | 사용자 계정 수동 활성화에 필요한 포털을 구성한 경우 포털 사용자가 로그인하려면 먼저 사용자 계정을 수동으로 활성화해야 합니다. |

| 계정 확인 | 포털 사용자 | Portal 사용자가 새 계정을 만듦 | 계정 생성을 확인하는 보안 링크를 제공합니다. 이 링크는 10분 후에 만료됩니다. |

이메일 알림을 구성할 경우에는 다음 안내를 따르세요.

- HTML 태그를 사용하여 텍스트 형식을 지정합니다. 테스트 이메일을 보내 형식이 예상대로 표시되는지 확인합니다.

다음 변수 중 하나 이상을 삽입할 수 있으며, 해당 변수는 이메일 알림이 전송되었을 때 대체됩니다.

변수 설명 {{firstName}}이름 {{lastName}}성 {{email}}이메일 주소 {{siteurl}}라이브 포털에 대한 링크 {{verifylink}}계정 확인에 사용되는 링크

이메일 알림을 구성하려면 다음 안내를 따르세요.

- 기본 제공 ID 공급업체 페이지에 액세스합니다.

이메일 알림을 구성하려면 다음 단계를 따르세요.

- 새 개발자 계정 활성화를 위해 API 공급업체에 전송되는 이메일 알림을 구성하려면 계정 알림 섹션에서

을 클릭합니다.

을 클릭합니다. - ID 확인을 위해 포털 사용자에게 전송되는 이메일 알림을 구성하려면 계정 확인 섹션에서

을 클릭합니다.

을 클릭합니다.

- 새 개발자 계정 활성화를 위해 API 공급업체에 전송되는 이메일 알림을 구성하려면 계정 알림 섹션에서

제목 및 본문 필드를 수정합니다.

테스트 이메일 보내기를 클릭하여 테스트 이메일을 이메일 주소로 보냅니다.

저장을 클릭합니다.

SAML ID 공급업체 구성 (베타)

다음 섹션에 설명된 대로 SAML ID 공급업체를 구성합니다.

SAML ID 공급업체 페이지에 액세스

SAML ID 공급업체에 액세스하려면 다음 단계를 따르세요.

- 측면 탐색 메뉴에서 게시 > 포털을 선택하여 포털 목록을 표시합니다.

- 팀을 보려는 포털의 행을 클릭합니다.

- 포털 방문 페이지에서 계정을 클릭합니다. 또는 상단 탐색 메뉴의 포털 드롭다운에서 계정을 선택할 수 있습니다.

- Authentication 탭을 클릭합니다.

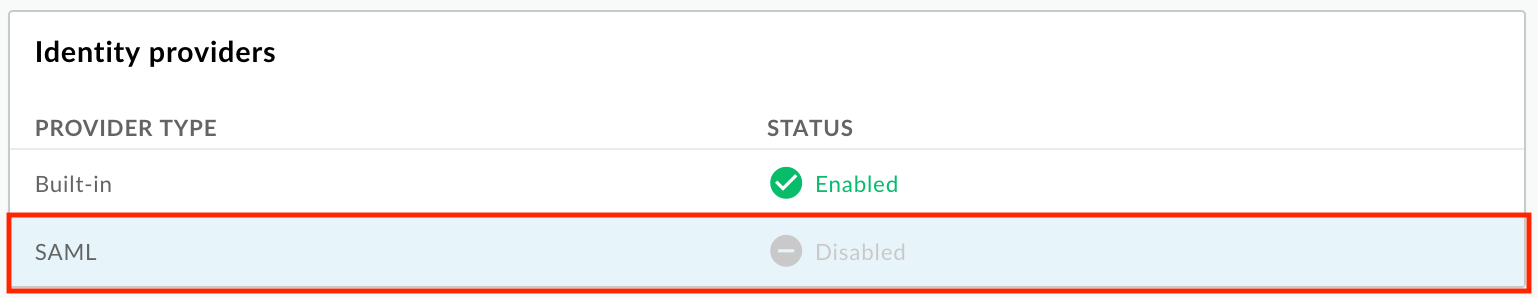

- ID 공급업체 섹션에서 SAML 공급업체 유형을 클릭합니다.

다음 섹션에 설명된 대로 SAML ID 공급업체를 구성합니다.

SAML ID 공급업체 사용 설정

SAML ID 공급업체를 사용 설정하려면 다음 안내를 따르세요.

- SAML ID 공급업체 페이지에 액세스합니다.

- 공급업체 구성 섹션에서

를 클릭합니다.

를 클릭합니다. 사용 설정 체크박스를 선택하여 ID 공급업체를 사용 설정합니다.

SAML ID 공급업체를 사용 중지하려면 체크박스를 선택 취소합니다.

저장을 클릭합니다.

맞춤 도메인을 구성한 경우 SAML ID 공급업체를 통해 맞춤 도메인 사용을 참조하세요.

SAML 설정 구성

SAML 설정을 구성하려면 다음 안내를 따르세요.

- SAML ID 공급업체 페이지에 액세스합니다.

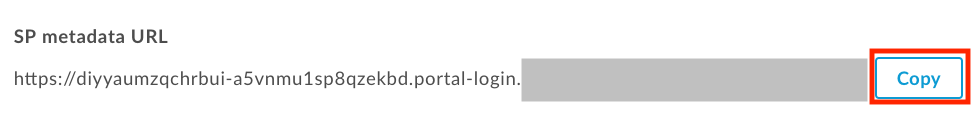

- SAML 설정 섹션에서

을 클릭합니다.

을 클릭합니다. SP 메타데이터 URL 옆에 있는 복사를 클릭합니다.

서비스 공급업체(SP) 메타데이터 파일의 정보를 사용하여 SAML ID 공급업체를 구성합니다.

일부 SAML ID 제공업체의 경우 메타데이터 URL만 입력하라는 메시지가 표시됩니다. 다른 경우에는 메타데이터 파일에서 특정 정보를 추출하여 양식에 입력해야 합니다.

이후의 경우 URL을 브라우저에 붙여넣어 SP 메타데이터 파일을 다운로드하고 필수 정보를 추출합니다. 예를 들어 SP 메타데이터 파일의 다음 요소에서 엔티티 ID나 로그인 URL을 추출할 수 있습니다.<md:EntityDescriptor xmlns:md="urn:oasis:names:tc:SAML:2.0:metadata" ID="diyyaumzqchrbui-a5vnmu1sp8qzekbd.apigee-saml-login" entityID="diyyaumzqchrbui-a5vnmu1sp8qzekbd.apigee-saml-login"><md:AssertionConsumerService Binding="urn:oasis:names:tc:SAML:2.0:bindings:HTTP-POST" Location="https://diyyaumzqchrbui-a5vnmu1sp8qzekbd.portal-login.apigee.com/saml/SSO/alias/diyyaumzqchrbui-a5vnmu1sp8qzekbd.apigee-saml-login" index="0" isDefault="true"/>

ID 공급업체의 SAML 설정을 구성합니다.

SAML 설정 섹션에서 SAML ID 공급업체 메타데이터 파일에서 가져온 값을 수정합니다.

SAML 설정 설명 로그인 URL 사용자가 SAML ID 공급업체로 로그인하도록 리디렉션되는 URL입니다.

예를 들면https://dev-431871.oktapreview.com/app/googledev431871_devportalsaml_1/exkhgdyponHIp97po0h7/sso/saml입니다.로그아웃 URL 사용자가 SAML ID 공급업체에서 로그아웃하도록 리디렉션되는 URL입니다. 다음과 같은 경우 이 입력란을 비워둡니다.

- SAML ID 공급업체에서 로그아웃 URL을 제공하지 않는 경우

- 사용자가 통합 포털에서 로그아웃 시 SAML ID 공급업체에서 로그아웃하지 않도록 하려는 경우

- 커스텀 도메인을 사용 설정하려는 경우(알려진 문제 참조)

IDP 엔티티 ID SAML ID 공급업체의 고유 ID입니다.

예:http://www.okta.com/exkhgdyponHIp97po0h7저장을 클릭합니다.

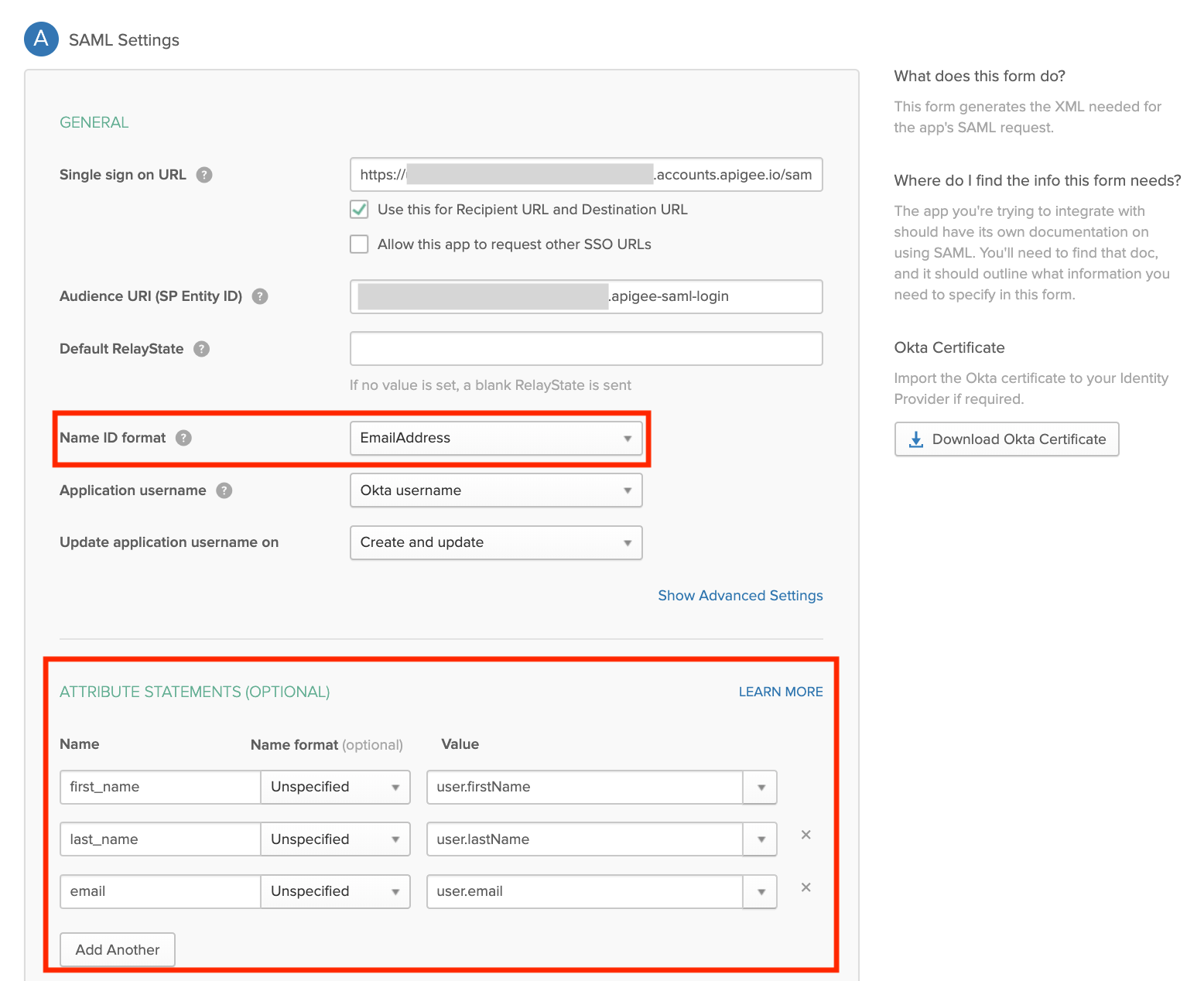

SAML ID 공급업체의 맞춤 사용자 속성 구성

SAML ID 공급업체와 포털 개발자 계정 간에 적절한 매핑을 보장하려면 SAML ID 공급업체에 대해 다음 표에 정의된 맞춤 사용자 속성을 만들고 구성하는 것이 좋습니다. 각 맞춤 속성의 값을 SAML ID 공급업체에서 정의한 해당 사용자 속성으로 설정합니다(예: Okta).

| 맞춤 속성 | 예시(Okta) |

|---|---|

first_name |

user.firstName |

last_name |

user.lastName |

email |

user.email |

다음에서는 Okta를 타사 SAML ID 공급업체로 사용하여 커스텀 사용자 속성과 NameID 속성을 구성하는 방법을 보여줍니다.

SAML ID 공급업체에서 커스텀 도메인 사용

SAML ID 공급업체를 구성하고 사용 설정한 후 도메인 맞춤설정에 설명된 대로 커스텀 도메인(예: developers.example.com)을 구성할 수 있습니다.

커스텀 도메인과 SAML ID 공급업체 간에 구성 설정을 동기화 상태로 유지하는 것이 중요합니다. 구성 설정이 동기화되지 않으면 승인 중에 문제가 발생할 수 있습니다. 예를 들어 SAML ID 공급업체로 전송된 승인 요청에는 커스텀 도메인을 사용하여 정의하지 않은 AssertionConsumerServiceURL이 포함될 수 있습니다.

커스텀 도메인과 SAML ID 공급업체 간의 구성 설정을 동기화하려면 다음 안내를 따르세요.

SAML ID 공급업체를 사용 설정하고 구성한 후에 맞춤 도메인을 구성하거나 업데이트하는 경우 커스텀 도메인 구성을 저장하고 이 설정이 사용 설정되어 있는지 확인합니다. 캐시가 무효화될 때까지 약 30분 정도 기다린 다음 SAML 설정 구성에 설명된 대로 서비스 공급업체(SP) 메타데이터 파일의 업데이트된 정보를 사용하여 SAML ID 공급업체를 다시 구성합니다. SP 메타데이터에 커스텀 도메인이 표시됩니다.

SAML ID 공급업체를 구성하고 사용 설정하기 전에 커스텀 도메인을 구성한 경우 SAML ID 공급업체가 올바르게 구성되었는지 확인하기 위해 커스텀 도메인을 재설정해야 합니다(아래 설명).

SAML ID 공급업체 사용 설정에 설명된 대로 SAML ID 공급업체를 재설정(사용 중지 및 다시 사용 설정)해야 하는 경우 커스텀 도메인 재설정도 수행해야 합니다(아래 설명).

커스텀 도메인 재설정

맞춤 도메인을 재설정(사용 중지, 사용 설정)하는 방법은 다음과 같습니다.

- 왼쪽 탐색 메뉴에서 게시 > 포털을 선택하고 포털을 선택합니다.

- 상단 탐색 메뉴 또는 방문 페이지의 드롭다운 메뉴에서 설정을 선택합니다.

- Domains(도메인) 탭을 클릭합니다.

- 사용 중지를 클릭하여 맞춤 도메인을 사용 중지합니다.

- 사용을 클릭하여 커스텀 도메인을 다시 사용 설정합니다.

자세한 내용은 도메인 맞춤설정을 참고하세요.

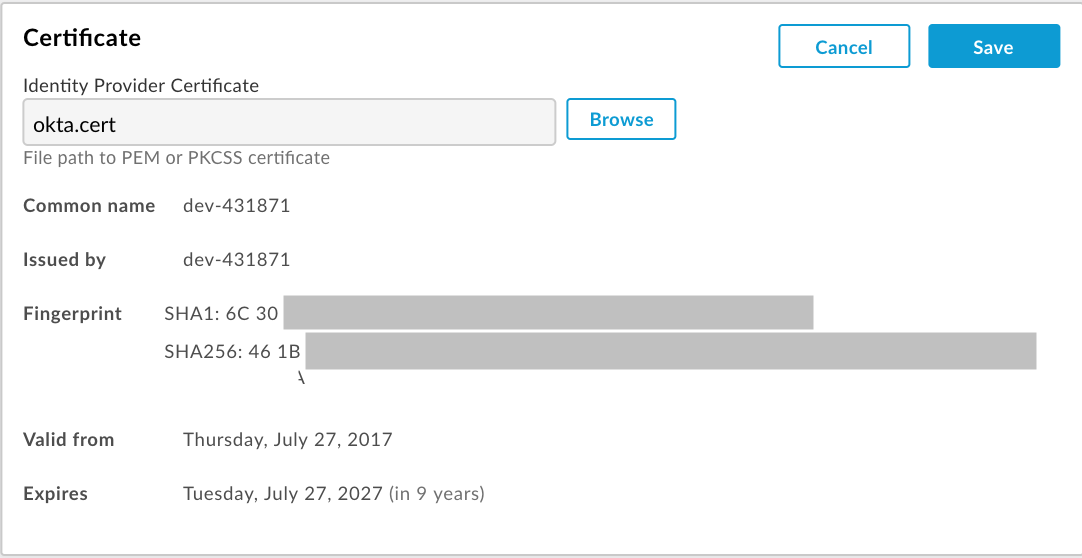

새 인증서 업로드

새 인증서를 업로드하려면 다음 안내를 따르세요.

SAML ID 공급업체에서 인증서를 다운로드합니다.

새 인증서를 업로드하려는 ID 영역의 행을 클릭합니다.

인증서 섹션에서

을 클릭합니다.

을 클릭합니다.찾아보기를 클릭하고 로컬 디렉터리의 인증서로 이동합니다.

열기를 클릭하여 새 인증서를 업로드합니다.

선택한 인증서가 반영되도록 인증서 정보 필드가 업데이트됩니다.

인증서가 유효하고 만료되지 않은지 확인합니다.

저장을 클릭합니다.

x509 인증서를 PEM 형식으로 변환

x509 인증서를 다운로드한 경우 PEM 형식으로 변환해야 합니다.

x509 인증서를 PEM 형식으로 변환하려면 다음 단계를 따르세요.

- SAML ID 공급업체 메타데이터 파일에서

ds:X509Certificate element의 내용을 복사하여 원하는 텍스트 편집기에 붙여넣습니다. - 파일 끝에 다음 줄을 추가합니다.

-----BEGIN CERTIFICATE----- - 파일 하단에 다음 줄을 추가합니다.

-----END CERTIFICATE----- .pem확장자를 사용하여 파일을 저장합니다.

다음은 PEM 파일 내용의 예를 제공합니다.

-----BEGIN CERTIFICATE-----

MIICMzCCAZygAwIBAgIJALiPnVsvq8dsMA0GCSqGSIb3DQEBBQUAMFMxCzAJBgNV

BAYTAlVTMQwwCgYDVQQIEwNmb28xDDAKBgNVBAcTA2ZvbzEMMAoGA1UEChMDZm9v

MQwwCgYDVQQLEwNmb28xDDAKBgNVBAMTA2ZvbzAeFw0xMzAzMTkxNTQwMTlaFw0x

ODAzMTgxNTQwMTlaMFMxCzAJBgNVBAYTAlVTMQwwCgYDVQQIEwNmb28xDDAKBgNV

BAcTA2ZvbzEMMAoGA1UEChMDZm9vMQwwCgYDVQQLEwNmb28xDDAKBgNVBAMTA2Zv

bzCBnzANBgkqhkiG9w0BAQEFAAOBjQAwgYkCgYEAzdGfxi9CNbMf1UUcvDQh7MYB

OveIHyc0E0KIbhjK5FkCBU4CiZrbfHagaW7ZEcN0tt3EvpbOMxxc/ZQU2WN/s/wP

xph0pSfsfFsTKM4RhTWD2v4fgk+xZiKd1p0+L4hTtpwnEw0uXRVd0ki6muwV5y/P

+5FHUeldq+pgTcgzuK8CAwEAAaMPMA0wCwYDVR0PBAQDAgLkMA0GCSqGSIb3DQEB

BQUAA4GBAJiDAAtY0mQQeuxWdzLRzXmjvdSuL9GoyT3BF/jSnpxz5/58dba8pWen

v3pj4P3w5DoOso0rzkZy2jEsEitlVM2mLSbQpMM+MUVQCQoiG6W9xuCFuxSrwPIS

pAqEAuV4DNoxQKKWmhVv+J0ptMWD25Pnpxeq5sXzghfJnslJlQND

-----END CERTIFICATE-----