คุณกำลังดูเอกสารประกอบ Apigee Edge

ไปที่

เอกสารประกอบเกี่ยวกับ Apigee X. ข้อมูล

เมื่อคุณเรียกใช้พร็อกซี API บน Apigee Edge ที่มีการรักษาความปลอดภัย OAuth แล้ว Edge จะเป็นผู้รับผิดชอบ กำลังยืนยันโทเค็นเพื่อการเข้าถึง ให้คิดว่า Edge คือผู้กลั่นกรองข่าวสาร ซึ่งไม่มีการเรียก API ใดที่จะผ่านมาได้ ไม่มีโทเค็นเพื่อการเข้าถึงที่ยืนยันได้

การเพิ่มนโยบาย VerifyAccessToken

หากต้องการกำหนดค่าการยืนยันโทเค็น ให้ใส่นโยบาย OAuthV2 พร้อมพารามิเตอร์ VerifyAccessToken ในตอนต้นของโฟลว์พร็อกซี API (แท็ก ส่วนเริ่มต้นของ ProxyEndpoint Preflow) หากวางโทเค็นเพื่อการเข้าถึง โทเค็นเพื่อการเข้าถึงจะได้รับการยืนยันก่อน การประมวลผลอื่นๆ จะเกิดขึ้นและหากโทเค็นถูกปฏิเสธ Edge จะหยุดประมวลผลและส่งคืน ข้อผิดพลาดกลับไปยังไคลเอ็นต์

เข้าถึงหน้าพร็อกซี API ดังที่อธิบายด้านล่าง

Edge

วิธีเข้าถึงหน้าพร็อกซีของ API โดยใช้ Edge UI

- ลงชื่อเข้าใช้ apigee.com/edge

- เลือก Develop > พร็อกซี API ในแถบนำทางด้านซ้าย

คลาสสิก Edge (Private Cloud)

วิธีเข้าถึงหน้าพร็อกซีของ API โดยใช้ Edge UI แบบคลาสสิก

- ลงชื่อเข้าใช้

http://ms-ip:9000โดยที่ ms-ip คือ ที่อยู่ IP หรือชื่อ DNS ของโหนดเซิร์ฟเวอร์การจัดการ - เลือก API > พร็อกซี API ในแถบนำทางด้านบน

- เลือกพร็อกซีที่คุณต้องการป้องกันจากรายการ

- ในหน้าภาพรวม ให้คลิกแท็บพัฒนา

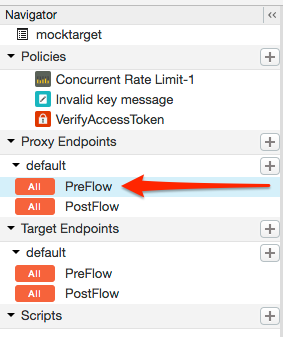

- ใน Navigator ให้เลือก PreFlow สำหรับปลายทางที่ระบุไว้ในพร็อกซี

ปลายทาง โดยทั่วไปปลายทางที่คุณต้องการจะเรียกว่า "ค่าเริ่มต้น" แม้ว่าอาจเป็นไปได้ที่

สร้างปลายทางพร็อกซีหลายรายการ หากคุณมีอุปกรณ์ปลายทางหลายจุด

ทำตามขั้นตอนต่อไปนี้เพื่อยืนยันโทเค็นในแต่ละรายการ

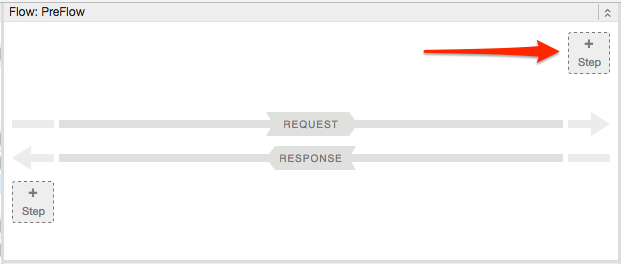

- ในตัวแก้ไขโฟลว์พร็อกซี ให้คลิก + ขั้นตอน

- เลือกอินสแตนซ์นโยบายใหม่

- เลือก OAuth v2.0 จากรายการนโยบาย

- เปลี่ยนชื่อนโยบายและชื่อที่แสดง (ไม่บังคับ) ตัวอย่างเช่น เพื่อให้อ่านง่ายขึ้น คุณเปลี่ยนทั้งชื่อที่แสดงและชื่อที่แสดงเป็น "VerifyAccessToken" ได้

- คลิกเพิ่ม

นโยบายเริ่มต้นได้รับการกำหนดค่าด้วยการดำเนินการ VerifyAccessToken แล้ว ดังนั้นคุณไม่ต้อง ต้องดำเนินการเพิ่มเติมดังนี้

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<OAuthV2 async="false" continueOnError="false" enabled="true" name="OAuth-v20-1">

<DisplayName>OAuth v2.0 1</DisplayName>

<FaultRules/>

<Properties/>

<Attributes/>

<ExternalAuthorization>false</ExternalAuthorization>

<Operation>VerifyAccessToken</Operation>

<SupportedGrantTypes/>

<GenerateResponse enabled="true"/>

<Tokens/>

</OAuthV2>